Schwachstellen-Scans

Die überwiegende Mehrzahl der Rechenzentrumsbetreiber ermittelt und beseitigt regelmäßig Sicherheitslücken, ein bei Cyberkriminellen und -spionen angesagter Angriffsweg. Das ist die gute Nachricht. Die schlechte lautet: Aktive Netzwerkscans sind sehr aufwändig, stören häufig den Betrieb und finden deshalb zu selten statt, die Schutzwirkung verpufft. Abhilfe verschaffen passive Scans. Denn die lassen sich täglich ausführen und halten mit der Gefahrenlage Schritt.

Fast täglich berichten Medien über neu entdeckte gefährliche Sicherheitslücken. Und wenn sie entdeckt werden, waren bereits viele Angriffe erfolgreich. Dies ist vor allem in Zeiten gezielter Attacken oder „neudeutsch“ Advanced-Persistent-Threats (APTs) bedrohlich, weil diese in der Regel besonders lange unbemerkt bleiben. Oftmals ist sogar der angerichtete Schaden nicht mehr zu ermitteln. Eines aber ist sicher: Durch nicht geschlossene Sicherheitslücken haben Cyberkriminelle und digitale Wirtschaftsspione leichtes Spiel.

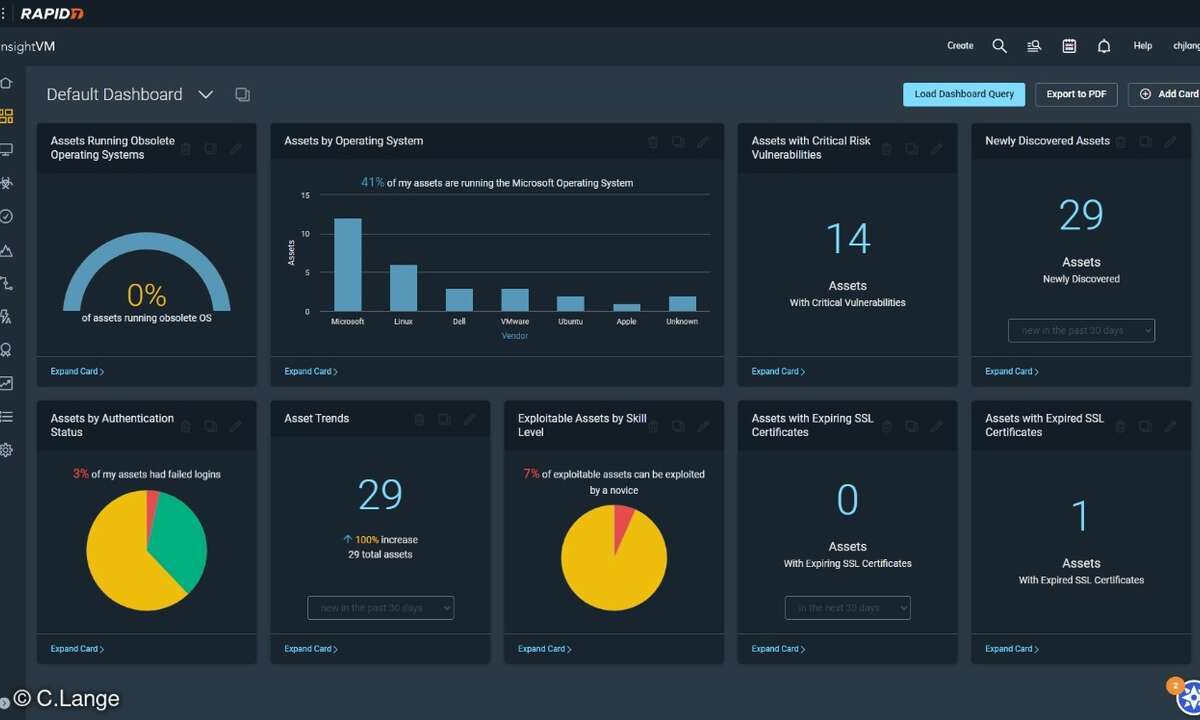

Um dieses Problem zu beheben, setzen Rechenzentrumsbetreiber in der überwiegenden Mehrzahl auf den Einsatz von Schwachstellen-Scannern. Diese stellen seit rund 15 Jahren das wichtigste Werkzeug dar, um Sicherheitslücken zu entdecken, indem sie Netzwerk-Hosts aktiv auf viele Tausend Angriffsmuster hin prüfen. Wie notwendig diese Technik ist, zeigen die Ergebnisse. In den Rechenzentren von heute ermitteln diese Scanner Tausende, in manchen Fällen sogar in die Hunderttausende gehende Schwachstellen. Sie zu prüfen und zu beseitigen, dauert in der Regel Wochen, manchmal sogar Monate.

Eine aktuelle Umfrage in Zusammenarbeit mit Osterman Research zum Einsatz von Schwachstellen-Scannern ergab, dass fast die Hälfte der Befragten ihre Netzwerke als „etwas“ bis „äußerst“ verwundbar gegenüber Sicherheitsbedrohungen einschätzten. 49 Prozent hatten in den vergangenen sechs Monaten mit einem Cyberangriff zu tun, der zum Ausfall von Services, dem unerlaubten Zugriff auf Informationen, Datendiebstahl oder sonstigen Schäden führte.

Die Umfrage fördert einen bedeutenden Widerspruch zwischen der tatsächlichen Häufigkeit und Reichweite von Schwachstellen-Scans auf der einen Seite und dem nach Meinung der Befragten erforderlichen Rhythmus und Anwendungsbereich auf der anderen Seite zu Tage. 40 Prozent der Unternehmen scannen ihre Rechenzentren einmal pro Monat oder seltener und selbst die kritischen DMZ-Zonen werden in der Regel einmal pro Woche oder seltener überprüft. Die Reichweite der Scans, gemessen an dem Prozentsatz der untersuchten Hosts, zeigt ebenfalls Lücken: 27 Prozent der großen Unternehmen gaben an, je Prüfvorgang weniger als die Hälfte ihrer Hosts in der DMZ zu scannen. Bei den mittleren Unternehmen sind dies sogar 60 Prozent.