Verkehrskontrolle

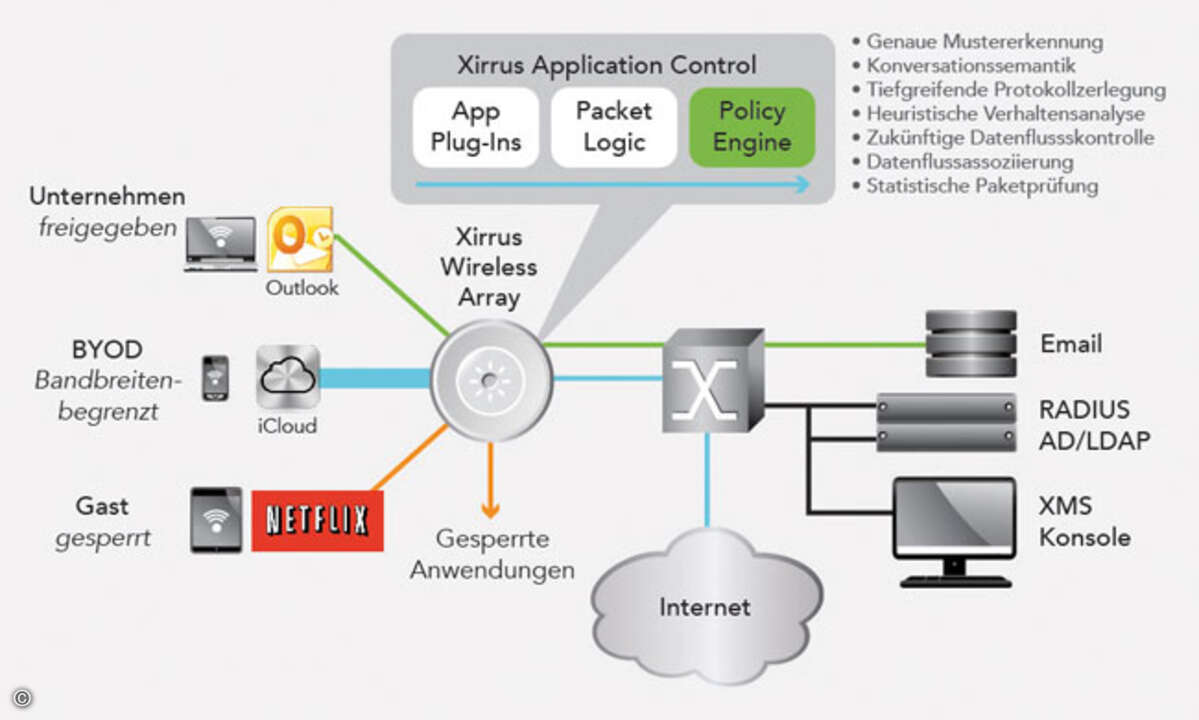

BYOD (Bring Your Own Device) und Cloud-basierte Dienste lösen in der IT erhebliche Umwälzungen aus. Dabei droht IT-Verantwortlichen die Kontrolle über den Datenverkehr in ihren Netzwerken zu entgleiten. Um ihrer Aufgabe auch zukünftig nachkommen zu können, müssen sie Transparenz in die Vorgänge im BYOD-Umfeld bringen und diese steuern. Da die meisten mobilen Geräte gar nicht mehr über einen Ethernet-Anschluss verfügen, ist eine performante und sichere Wireless-Lösung ein Muss für Unternehmen.Täglich werden Millionen von WLAN-fähigen Smartphones, Tablets und Notebooks aktiviert. Viele davon finden sich anschließend in Unternehmensnetzwerken wieder. Infolgedessen kommt es dort zu einem deutlichen Wachstum nicht verwalteter, benutzerseitig initiierter Anwendungen. Auf einem Smartphone sind durchschnittlich mehr als 40 Apps installiert: vom E-Mail-Client bis zu Facebook. Diese Apps greifen immer stärker auf die Cloud zurück, um Software-Updates durchzuführen, Daten zu sichern und gehostete Anwendungen zu nutzen. Die Wireless-Technik entwickelt sich damit zum primären Netzwerkzugang. Die mobilen Nutzer erwarten, jederzeit und überall online gehen zu können: zu Hause, im Büro, im Schulungsraum und auf Konferenzen. Mobile Anwendungen und Cloud-Zugänge sind heute auch im Geschäftsleben unverzichtbar, Online-Datensicherungen und Cloud-Anwendungen werden weiter zunehmen. Dies wird das Netzwerkverkehrsaufkommen auf Jahre hinaus ansteigen lassen. In ihrer Gesamtheit führt diese Dynamik zu Netzwerkengpässen und einem unvorhersehbaren Nutzungsverhalten. Die Überwachung der Internet-Uplinks wird dabei immer schwieriger, ganz zu schweigen von den Sicherheitsrisiken, die unbekannter Datenverkehr im Netzwerk verursacht. Der künftige Kapazitätsbedarf von Netzwerken lässt sich vor dem Hintergrund eines derartigen Wachstums nicht verlässlich einschätzen. Administratoren setzen daher auf eine Optimierung ihrer vorhandenen, begrenzten Netzwerkressourcen und müssen sicherstellen, dass legi