Schutz für kritische Infrastrukturen

Das Rechenzentrum eines Unternehmens ist eine besonders schützenswerte Infrastruktur. Bei der Konzeption der Schutzmaßnahmen gehen spezialisierte Dienstleister für Rechenzentren mit gutem Beispiel voran. Sie bieten ihren Kunden neben der ausgelagerten Rechenleistung besondere Absicherung für die Verfügbarkeit: Sie klimatisieren die Gebäude, halten unterbrechungsfreie Stromversorgung vor, denken an Erdbebensicherheit und Brandschutz.

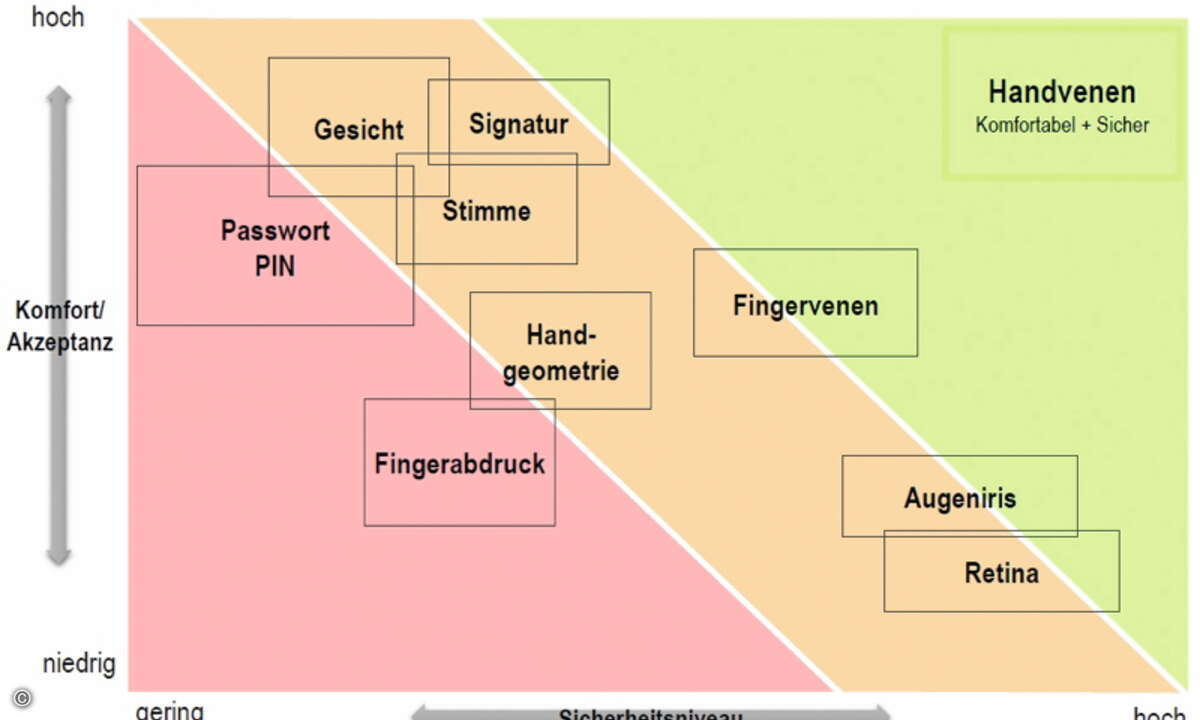

Ein grundsätzlicher Baustein ist die physische Sicherheit von Rechenzentren, um schon von Anfang an die sensible IT-Infrastruktur vor dem Zugriff von unbefugten Personen und damit kriminellen Manipulationen zu schützen. Biometrie, insbesondere die Handvenenerkennung, eignet sich im Besonderen für die hochsichere Zutrittssteuerung, denn sie lässt sich auf verschiedene Weise einbinden. Anhand von drei beispielhaften Rechenzentren zeigt der folgenden Text auf, wie die Handvenenerkennung zum Schutz des Rechenzentrums praktisch eingesetzt werden kann, nämlich als Teil einer Zwei-Faktor-Authentifizierung, innerhalb einer zweistufig abgesicherten Raumzone oder zur Zellenabsicherung mit Vereinzelung und Vier-Augen-Prinzip.

Zwei-Faktor-Authentifizierung für die Zutrittskontrolle

Die VdS-Richtlinien schreiben für sichere Zutrittskontrollen eine Zwei-Faktor-Authentifizierung vor. Neben einer RFID-Zutrittskarte sollte das System ein weiteres Merkmal wie einen PIN-Code zur zweifelsfreien Prüfung der Identität abfragen. So ist sichergestellt, dass nur berechtigte Personen Zutritt zu einem Gebäude haben. Eine Karte zu besitzen und die PIN zu wissen sind Faktoren, die nicht in jedem Fall ausreichend sind: Zutrittskarten können verloren gehen oder vergessen werden, PINs kann der Anwender weitergeben. Nicht manipulierbar ist allein ein an die menschliche Identität geknüpftes Merkmal. Zur zweifelsfreien Prüfung der Identität des Zutrittssuchenden empfiehlt sich daher ein biometrisches Merkmal.

In den vergangenen Jahren gab es Erprobungen mehrerer biometrischer Verfahren, zum Beispiel Fingerabdruck- und Iriserkennung. Das Fingerabdruckmuster erwies sich in der Praxis als nicht in jedem Fall anwendbar und als nicht fälschungssicher. Die zuverlässigere Iriserkennung ist jedoch vielen Menschen unheimlich und aufgrund der Technik bei einem täglichen Einsatz medizinisch nicht unumstritten. Bewährt hat sich dagegen die Handvenenerkennung - im sensiblen Rechenzentrumsbereich ergänzt sie als hochsicheres Verfahren die Standardzutrittskontrolle mit RFID.

Die Technik der biometrischen Handvenenerkennung

Die Handvenenerkennung hat sich als hygienisch und einfach in der Anwendung erwiesen. Sie basiert auf der Absorption von Infrarotstrahlen (Wärmestrahlen) in venösem Blut. Der Sensor sendet Infrarotstrahlung in Richtung der Handflächen aus. Das sauerstoffreduzierte Blut in den Venen der Handinnenfläche absorbiert die Infrarotstrahlung. Damit kann die Kamera des Sensors ein Bild des Venenmusters erstellen, das aus Datenschutzgründen in ein verschlüsseltes Template umgewandelt wird. Das System vergleicht das erfasste Template mit den berechtigen Templates, die auf Zutrittskarten oder in einer Datenbank gespeichert sind. Bei Übereinstimmung von erfasstem und gespeichertem Template kann es den Zutritt freigeben. Die Akzeptanz bei Anwendern ist sehr hoch, da es als berührungsloses System komfortabel und überall und von jeder Person zu bedienen ist.

Wie sich die Handvenenerkennung erfolgreich für die Zutrittskontrolle von Rechenzentren nutzen lässt, zeigen die folgenden drei Beispiele aus der Praxis.

Hochsicherer Zutritt mit Biometrie und RFID-Spindschlössern

Als erstes Beispiel dient ein Rechenzentrums-Dienstleister mit vielen mittelständischen Kunden aus seiner Region. Er setzt auf die Kombination von Online- und Offline-Zutrittskontrolle für sein Gebäude. Ausgewählte Mitarbeiter seiner Kunden sind berechtigt, die Server-Räume für Wartungsarbeiten zu betreten. Dies ist allerdings nur zu seltenen Gelegenheiten notwendig. Umso wichtiger ist es daher, dass die Zutrittskontrolle einfach zu bedienen ist und die Mitarbeiter sich auch nach Monaten noch an die Handhabung erinnern.

Da die Handvenenerkennung selbsterklärend und komfortabel in der Anwendung ist, klappt dies bei jedem Besuch reibungslos. Sie dient in diesem Fall zur Identifikation des Mitarbeiters, was bei einer Anzahl von bis zu 200 eingelernten Personen mit kurzen Reaktionszeiten problemlos funktioniert. Neben einer RFID-Zutrittskontrolle zum Gebäude sichert die Handvenenerkennung den Zugang zum eigentlichen Rechnerraum selbst. Dort befinden sich die einzelnen Rechnersysteme der Kunden hinter Racks, die mit Offline-RFID-Spindschlössern zu öffnen sind.

Zweistufig abgesicherte Raumzonen

Das RZ im Beispiel 2 vertraut auf eine Raumzonenabsicherung mit Handvenenerkennung. Dieses Unternehmen sammelt und speichert vor allem Wirtschaftsdaten und vertreibt diese Informationen an Industrie, Handel, Dienstleistungsunternehmen und Medien als Produkt.

Die Mitarbeiter nutzen für den Gebäudezugang eine RFID-Karte. Den Zugang zum Bereich des Rechenzentrums selbst regelt ein Handvenenleser mit integriertem Kartenleser. Der Zutrittssuchende wird anhand seiner RFID-Karte und anhand seines passenden Venenmusters als rechtmäßiger Nutzer verifiziert. Für die einzelnen Server-Räume ist hier ein Vier-Augen-Prinzip vorgeschrieben. Nur zwei Personen gemeinsam können diese Räume betreten. Die Verifikation der Berechtigung geschieht mithilfe ihrer Mitarbeiterkarten und ihres Venenmusters. Erst danach können sie in den Server-Raum gelangen.

Die höchste Sicherheitsstufe setzt ein anspruchsvoller Rechenzentrums-Anbieter für Großunternehmen um. Er setzt neben der Standard-RFID-Zutrittskontrolle im gan-zen Gebäude auf Vereinzelungsschleusen vor seinem Rechenzentrumsbereich.

Biometrieleser, Vier-Augen-Prinzip und Vereinzelung

Nach der Vereinzelung schützt ein Handvenen-Zutrittsleser mit Kartenleser schließlich den Rechnerraum. Ab hier ist als besondere Sicherheit das Vier-Augen-Prinzip für jeden Server-Raum vorgeschrieben: Ein Handvenenleser sichert diese Zone und überprüft das auf der RFID-Karte abgelegte Muster von zwei verschiedenen Personen, bevor sich die Tür öffnet.

Die Beispiele demonstrieren die einfache und komfortable Anwendung der Handvenenerkennung für die hochsichere Zutrittssteuerung.

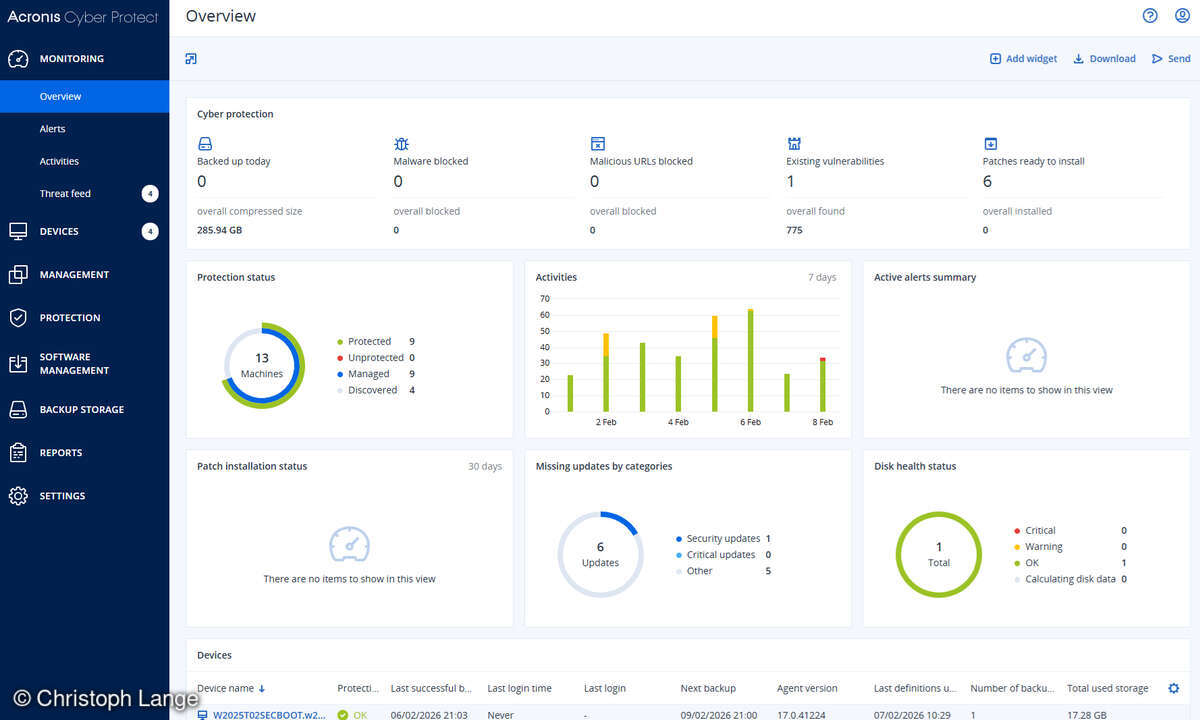

Der Handvenen-Zutrittsleser lässt sich über einen speziellen Controller leicht an alle Zutrittssysteme anbinden. Ein übergeordneter Zutrittskontroll-Manager verwaltet die Zutrittsleser und überträgt über gesicherte Verbindungen die Daten ins firmeneigene Ethernet. RFID-Leser, Handvenenleser, Offline-Schließzylinder und Weitbereichsleser sind so zum individuellen Zutrittssystem kombinierbar. Weiter ergänzen lässt sich das Zutrittssystem mit dem Hinzuschalten von Videodokumentation.

Reaktion auf Abweichungen

Gibt es Abweichungen oder Auffälligkeiten in der Zutrittskontrolle oder in der Videoüberwachung, kann dann eine Alarmierung des Wachdienstes erfolgen, der sich vor Ort schnell ein Bild macht. Durch die Einbindung von Kameras und Videosoftware können Zutrittsereignisse alarmgesteuert dokumentiert und aufgeklärt werden. Als sinnvolle Ergänzung bietet der Markt heute auch Video als integrierten Bestandteil der Zutrittskontrolle an.