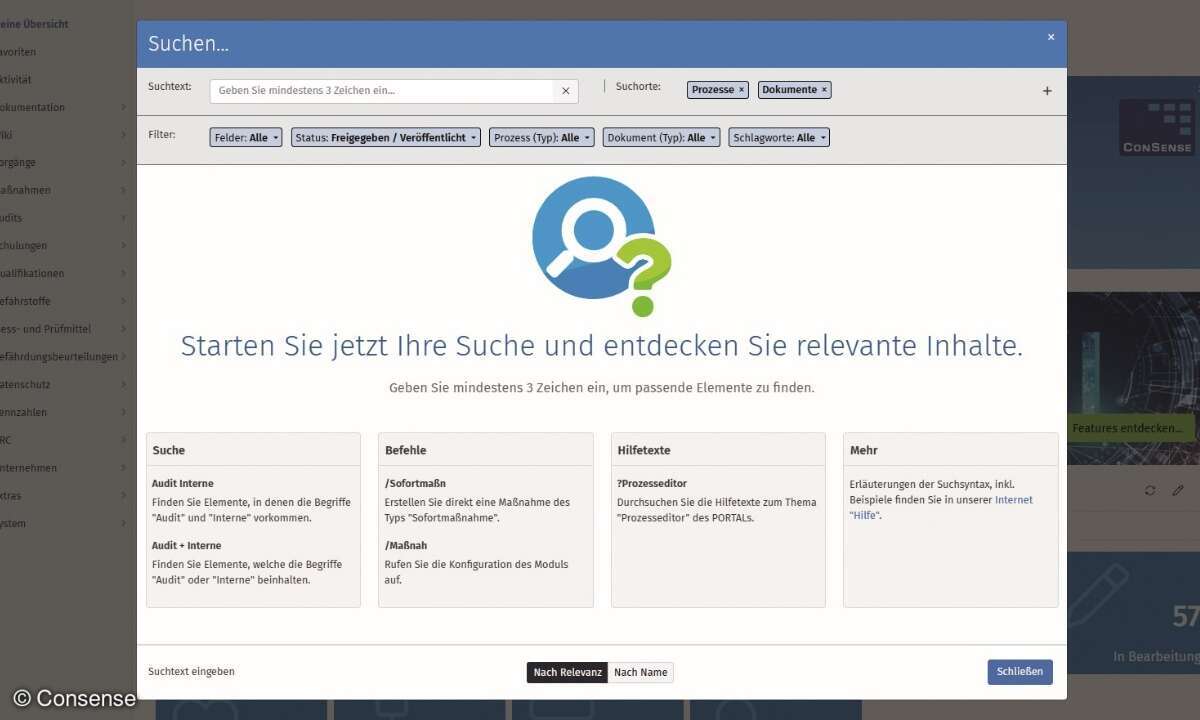

Sicherheitslücke in Windows 7 und Server 2008 R2

Eine Schwachstelle im FTP-Dienst des IIS unter Windows 7 und Server 2008 R2 kann für Angriffe ausgenutzt werden. Ein Demo-Exploit ist verfügbar, führt jedoch lediglich zum Programmabsturz. Die IIS Web-Dienste sind nicht betroffen.

Sicherheitsforscher haben Exploit-Code für eine bis dahin nicht öffentlich bekannte Sicherheitslücke in Windows 7 und Server 2008 R2 publiziert. Die Schwachstelle steckt im FTP-Dienst (Dateitransfer) der Internet Information Services (IIS), der standardmäßig nicht installiert ist. Der Demo-Exploit eignet sich zumindest für DoS-Angriffe (Denial of Service).

Im Microsoft-Blog »Security Research & Defense« erläutert Lala, IIS Security Program Manager, der Fehler trete auf, wenn der IIS FTP-Dienst ein Zeichen zu kodieren versuche, das Telnet-Befehle signalisiert. Durch einen Fehler bei dessen Verarbeitung kann ein Angreifer Teile der Antwort mit einer langen Kette von 0xFF-Zeichen überschreiben, die zu einem Speicherüberlauf führen kann.

Nach Einschätzung von Nazim Lala reicht das jedoch lediglich für einen DoS-Angriff, das Einschleusen und Ausführen von Code sei höchstwahrscheinlich nicht möglich. Dies werde durch Schutzmaßnahmen wie Data Execution Prevention (DEP) erschwert, wenn nicht gar verhindert. Die IIS Web-Dienste seien nicht anfällig.

Der IIS FTP-Dienst ist unter Windows nicht ab Werk enthalten, muss also nachinstalliert werden. Nach der Installation muss er außerdem noch eingeschaltet werden. Ob der Dienst installiert ist und läuft, können Nutzer auf der Kommandozeile (Eingabeaufforderung) mit dem Befehl »sc query ftpsvc« überprüfen. Erscheint eine Fehlermeldung, ist der Dienst nicht vorhanden. Andernfalls gibt Windows Informationen über den laufenden Dienstprozess aus.

Microsoft hat die Untersuchungen dieser Schwachstelle noch nicht abgeschlossen und will erst später entscheiden, welche Maßnahmen zu ergreifen sind. Das kann etwa ein Sicherheits-Update im Rahmen des monatlichen Patch-Day sein.