Tech Tour 2007: Die Firewall löchern

Zu den großen Mythen der IT-Welt gehört, dass es ausreicht, eine Firewall zu installieren, um böse Hacker vom Netzwerk fernhalten. Auf der »Technology Tour« zeigt Stefan Zehe von der Sicherheitsfirma Visukom, wie einfach es für einen Angreifer ist, eine solche Brandschutzmauer zu durchdringen.

Eine Firewall installieren, dazu noch eine Anti-Viren-Software und ein Programm, das Spyware abblockt - und fertig ist das Rundum-Sorglos-Sicherheitspaket. Wenn es denn so einfach wäre.

Die Praxis zeigt leider, dass nicht allzu viel dazu gehört, sich von außen durch eine Firewall hindurch zu arbeiten. Dabei helfen spezielle Hacking-Tools, aber auch zweckentfremdete Sicherheits- und Netzwerkanalyse-Werkzeuge.

Viele solcher Tools, wie Firepass, httptunnel, HTTPort oder stunnel sind frei verfügbar. Ganz zu schweigen von Firewall-Piercing-Toolkits und entsprechenden Anleitungen, die im Internet kursieren.

Über einen Tunnel ins Netz

Ein bewährtes Angriffsmittel ist das Tunneling. Der Hacker benutzt dabei Protokolle wie ICMP, HTTP oder SSH, um durch die Firewall hin hindurch eine getunnelte Verbindung zum Zielsystem aufzubauen.

Dass es sich dabei um einen Angriff handelt, »übersehen« viele Firewalls schlichtweg.

Auf der »Technology Tour 2007« zeigt Stefan Zehe live, wie ein Proxy zum »Türöffner« umfunktioniert wird oder eine Voice-over-IP-Software ungehindert nach Hause telefoniert.

Aber keine Bange, Natürlich geht der Fachmann von Visukom auch darauf ein, was ein IT-Manager tun kann, um solchen Attacken einen Riegel vorzuschieben.

Weitere Themen auf der Technology Tour

Compliance und straffrechtliche Risiken beim Einsatz der Unternehmens-IT,

Das Hacken von RFID-Funketiketten,

Virtualisierungslösungen in der Praxis,

Hacking für Anfänger,

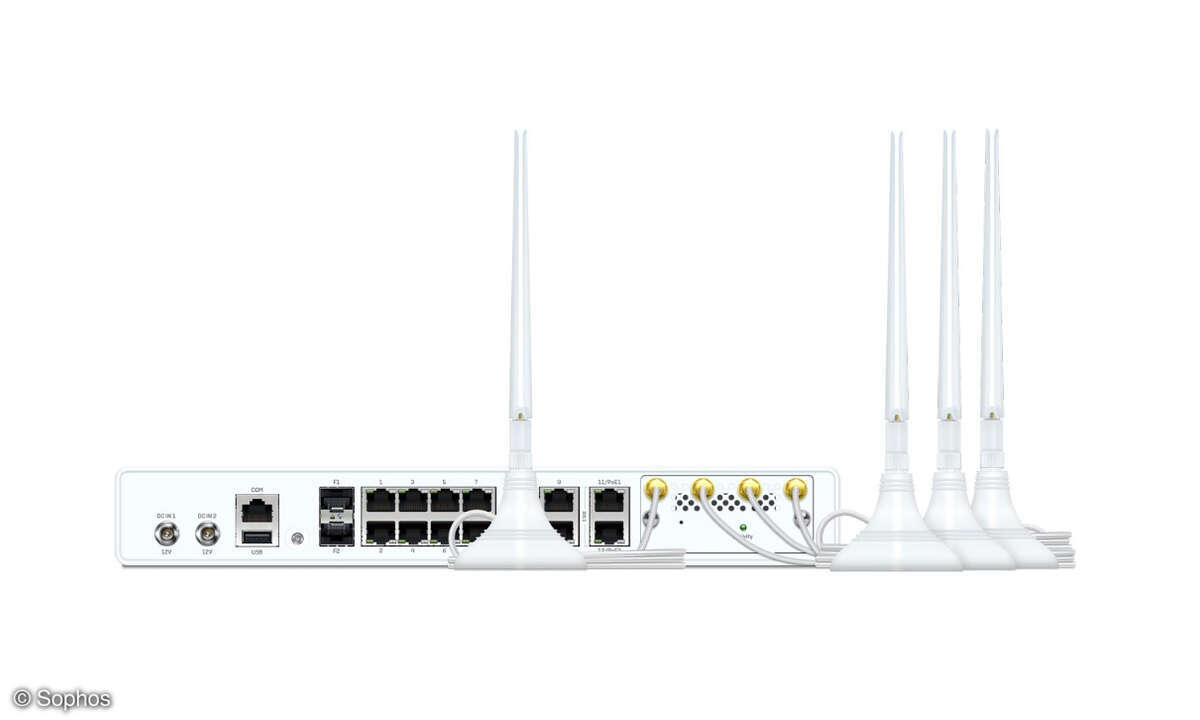

IP-Konvergenz in Funknetzen: Wimax- und WLAN-Systeme auf dem Prüfstand,

Schutz vor Industriespionage, ein hoch aktuelles Thema, vor allem für mittelständische Firmen sowie

Business-Intelligence durch »Open Communications«.

Die Teilnahme an der Veranstaltung ist für Leser von Network Computing kostenlos. Bitte benutzen Sie für die kostenfreie Anmeldung folgenden Link:

http://www.iw-live.de/technology-tour/vipanmeldung

Dort geben Sie den Code RECHT70142 ein.

Sie erhalten dann automatisch Ihr Eintrittsticket via E-Mail. Dieses einfach ausdrucken und zur Veranstaltung mitbringen

Hier die Termine und Veranstaltungsorte

Frankfurt am Main: 24. April im Cine Star Frankfurt Metropolis

Oberhausen: 26. April in der Luise-Albertz-Halle

München: 8. Mai in den Eisbach-Studios

Stuttgart: 10. Mai in der Schwabenlandhalle Fellbach