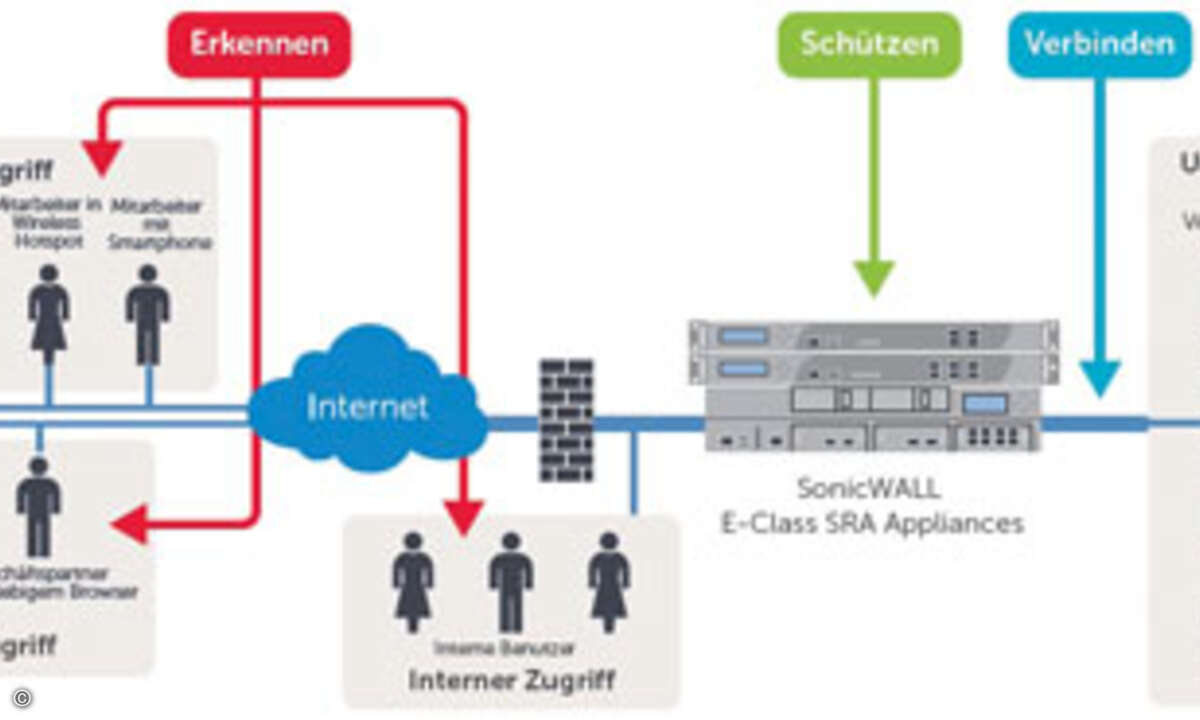

Den mobilen Zugriff auf das Netz sichern

Auch ohne "Bring Your Own Device" (BYOD) stellen Mobilgeräte Unternehmen vor neue Sicherheitsherausforderungen. Einige Best Practices helfen dabei, einen kontrollierten und geschützten Zugriff betriebseigener Notebooks, Tablets und Smartphones auf das Unternehmensnetzwerk zu gewährleisten.Noch nie gab es in Unternehmen so viele mobile Arbeitsplätze mit entsprechend unterschiedlichen Endgeräten. Die zunehmende Verbreitung von Smartphone und Co. hat jedoch neben den zahlreichen Vorteilen auch eine Kehrseite. Mit den modernen Devices kommt eine Fülle neuer Probleme in die Unternehmen. Viele von diesen nehmen deshalb Abstand vom BYOD-Konzept und erlauben ihren Mitarbeitern nicht mehr, ihre privaten Mobilgeräte auch beruflich zu nutzen. Weil die die Unternehmen dennoch von den Vorteilen der mobilen Techniken profitieren wollen, stellen sie ihrer Belegschaft stattdessen lieber selbst Mobilgeräte zur Verfügung, die sie mit MDM-Lösungen (Mobile Device Management) verwalten. Um die Sicherheit und Integrität des Unternehmensnetzwerks zu gewährleisten, ist es allerdings erforderlich, zusätzliche Maßnahmen einzuleiten. Wenn sich die Mitarbeiter beispielsweise mit ihren Smartphones, Tablets und Notebooks über das Mobilfunknetz oder einen öffentlichen WLAN-Hotspot einloggen, sind sie dabei prinzipiell Angriffen ausgesetzt. Deshalb ist ein verschlüsselter VPN-Zugang erforderlich, der die Vertraulichkeit der Kommunikation außerhalb des Unternehmensnetzwerks gewährleistet. Um zu verhindern, dass die Mitarbeiter ungewollt Malware einschleusen, müssen die IT-Verantwortlichen außerdem in der Lage sein, den gesamten mobilen Datenverkehr zu scannen. Im Einzelnen haben sich zur Absicherung externer Zugriffe die folgenden Best Practices bewährt: Reverse Web-Proxies einrichten: Reverse Proxies ermöglichen es, über Standard-Browser auf IT-Ressourcen zuzugreifen. Dabei können sie den Web-basierenden Zugriff auf Netzwerkressourcen von außerhalb authentifizieren und verschlüsseln. SSL-VPN-Tunne