Ohne Endpoint-Integrität bleibt Zero Trust ein Papiertiger

Zero Trust gilt als zentraler Ansatz moderner IT-Sicherheitsstrategien. In hybriden IT-Landschaften mit Cloud-Diensten, mobilen Endgeräten und verteilten Identitäten verschiebt sich der Ort der Zugriffskontrolle jedoch zunehmend an den Rand der Infrastruktur. Der Zustand und die Integrität von Endgeräten werden damit zu einer entscheidenden Voraussetzung für belastbare Zero-Trust-Modelle.

Zero Trust gilt als eine der wichtigsten Antworten auf die veränderte Bedrohungslage moderner IT. Gleichzeitig wird der Begriff oft auf ein Architekturdiagramm oder ein Produktlabel reduziert. In einer Welt mit hybriden Infrastrukturen, Cloud-Diensten, mobilen Mitarbeitenden und verteilten Identitäten existiert der klassische Perimeter jedoch nicht mehr. Der Zugang zu Daten und Anwendungen findet heute an einem anderen Ort statt, nämlich direkt am Endgerät.

Genau dort entscheidet sich, ob Zero Trust tatsächlich umgesetzt oder nur behauptet wird. Denn Zero Trust bedeutet nicht, dass eine einzelne Komponente besonders „sicher“ ist, sondern dass jede Zugriffsentscheidung kontinuierlich und kontextbezogen neu bewertet wird. Der Endpoint liefert dafür einen Großteil der benötigten Signale. Wenn der Endpoint kompromittiert oder unzureichend gehärtet ist, dann verliert jede noch so durchdachte Zero-Trust-Architektur ihre Wirkung. Zero Trust ohne verlässliche Endpoint-Integrität bleibt somit ein Papiertiger. Dieser Artikel zeigt, warum der Endpoint zur Schlüsselkomponente im Zero-Trust-Modell wird, welche Anforderungen sich daraus für die Endpoint-Security ergeben und wie Unternehmen diese in moderne Security-Stacks integrieren können.

Grundlagen und Prinzipien von Zero Trust

Zero Trust adressiert ein Kernproblem klassischer Sicherheitsmodelle. Diese haben ein internes Netzwerk als vertrauenswürdig definiert und alles außerhalb dieses Perimeters als potenziell gefährlich. Zugriffe innerhalb des Netzes wurden nach einmaliger Authentifizierung kaum weiter hinterfragt. Angreifer mussten daher vor allem einen Weg in dieses Netz finden. Anschließend verschafften sie sich Kontrolle über weitere Systeme und breiteten sich weiter im Netzwerk aus (Lateral-Movement).

Zero Trust ersetzt dieses Modell durch ein anderes Verständnis von Vertrauen. Dieses wird nicht mehr an Netzwerkgrenzen festgemacht, sondern an Identitäten, Geräten und Kontextinformationen. Das häufig zitierte Prinzip „never trust, always verify“ meint genau das. Jede Zugriffsanfrage wird als potenziell unsicher behandelt. Und das unabhängig davon, ob sie aus dem Unternehmensnetz oder aus dem Homeoffice kommt.

Anbieter zum Thema

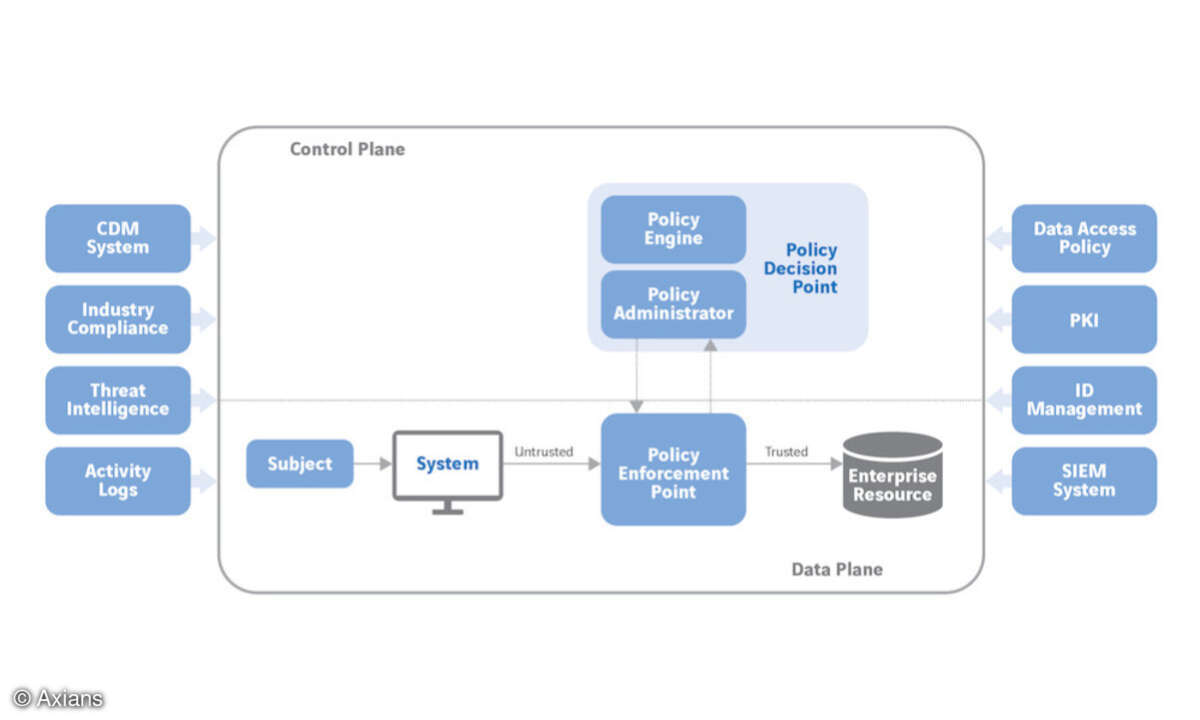

Die NIST-Publikation SP 800-207 beschreibt Zero Trust als kontinuierlichen Prozess aus Policy-Auswertung und Durchsetzung. Es geht nicht um ein einzelnes Produkt, sondern um ein Zusammenspiel aus Identitätsdiensten, Richtlinienlogik, Telemetrie-Quellen und Kontroll‑ bzw. Durchsetzungsinstanzen. Endpoints spielen darin eine doppelte Rolle. Sie sind einerseits Ziel von Angriffen. Gleichzeitig liefern sie Telemetriedaten zu ihrem Zustand und setzen Entscheidungen lokal durch, etwa indem sie Prozesse unterbinden oder Verbindungen blockieren.

In der Praxis bedeutet das, dass Zero Trust nur so gut ist wie die Vertrauenswürdigkeit der Signale, auf die es sich stützt. Wenn die Realität am Endpoint nicht bekannt oder nicht verlässlich ist, dann kann auch die beste Policy-Engine keine belastbaren Entscheidungen treffen.

Der Endpoint als Gatekeeper im Zero-Trust-Modell

In einer perimeterlosen IT-Landschaft verschiebt sich der Ort der eigentlichen Zugriffskontrolle an den Rand, also an den Endpoint. Der Endpoint fungiert als Gatekeeper, der den tatsächlichen Zugriff auf Anwendungen und Daten ermöglicht oder verhindert.

Technisch betrachtet entsteht jede Zero-Trust-Entscheidung entlang einer Kette. Ein Benutzer authentifiziert sich gegenüber einem Identitätsdienst. Parallel oder direkt im Anschluss werden Informationen über das verwendete Gerät abgefragt. Dazu gehören etwa der Gerätestatus, der Compliance-Stand und Telemetriedaten aus Endpoint-Schutzlösungen. Diese Daten fließen in eine Richtlinienlogik, die anhand vordefinierter Regeln und Risikomodelle entscheidet, ob der Zugriff erlaubt, eingeschränkt oder verweigert wird.

An dieser Stelle ist der Endpoint mehr als nur ein Risikoobjekt. Er ist Sensor und Kontroll‑ bzw. Durchsetzungsinstanz zugleich. Sensor, weil er detaillierte Informationen zu Hardware, Betriebssystem, Konfiguration und Laufzeitverhalten bereitstellt. Kontroll‑ bzw. Durchsetzungsinstanz, weil er die von zentralen Diensten getroffenen Entscheidungen lokal umsetzen kann, zum Beispiel über einen EDR-Agenten oder Netzwerkfilter.

„Wir beobachten regelmäßig, dass Zero-Trust-Initiativen dann ins Stocken geraten, wenn Endpoints nicht vollständig unter Kontrolle sind. Sobald Schatten-IT, nicht verwaltete Gräte oder unsaubere Konfigurationen ins Spiel kommen, muss die Kontroll‑ beziehungsweise Durchsetzungsinstanz mit Annahmen arbeiten statt mit Fakten. Daher empfiehlt es sich, die Rolle des Endpoints im Zero-Trust-Modell früh zu klären und die technische Basis für eine belastbare Endpoint-Integrität zu schaffen“, so Sebastian Eberle, General Manager bei Adlon.

Anforderungen an moderne Endpoint-Security im Zero-Trust-Kontext

Wenn der Endpoint zur Schlüsselkomponente wird, stellen sich klare Anforderungen an seine Absicherung. Drei Bereiche sind dabei besonders relevant: Identität des Geräts, Zustand des Geräts und dessen Compliance.

- Identitätsprüfung des Geräts: Zero Trust verlangt nicht nur die eindeutige Authentifizierung von Personen, sondern auch von Geräten. Ein Gerät muss kryptographisch eindeutig identifizierbar sein. Übliche Mechanismen sind Zertifikate, die an ein Gerät gebunden sind, oder Hardwaremerkmale, die über einen TPM-Chip abgesichert sind. Identity Provider und Zugriffssysteme können dann sicherstellen, dass nur bekannte Geräte Zugriff erhalten.

- Gerätezustand (Device Posture): Neben der Identität zählt der aktuelle Zustand. Ein Gerät, das seit Monaten keine Sicherheitsupdates erhalten hat oder dessen Festplatte nicht verschlüsselt ist, stellt ein höheres Risiko dar als ein korrekt gepatchtes und gehärtetes System. Device-Posture-Abfragen prüfen beispielsweise Betriebssystemversion, Patchstand, Aktivierung von Festplattenverschlüsselung und den Status sicherheitsrelevanter Dienste.

- Compliance mit Sicherheitsrichtlinien: Für Zero Trust reicht es nicht, den Ist-Zustand zu kennen. Er muss mit definierten Richtlinien abgeglichen werden. Diese Richtlinien werden typischerweise über Mobile Device Management oder Unified Endpoint Management durchgesetzt. Dazu gehören u.a. Passwort- und PIN-Vorgaben, Härtungsrichtlinien, Verschlüsselungsanforderungen und Einschränkungen für lokale Administratorrechte. Ein Gerät, das diese Anforderungen nicht erfüllt, sollte entweder keinen Zugriff erhalten oder nur in ein stark eingeschränktes Segment gelangen.

Erst wenn diese drei Ebenen zusammenkommen, entsteht ein belastbares Bild der Endpoint-Integrität. „Es zeigt sich, dass sich Sicherheitsrisiken drastisch reduzieren, wenn diese Anforderungen konsequent und automatisiert geprüft werden. Entscheidend ist, dass diese Prüfungen nicht nur einmalig stattfinden, sondern regelmäßig und im Idealfall kontinuierlich. Sicherheit zeigt sich im langfristigen Betrieb“, so Eberle weiter.

Tipp aus der Praxis: Device Attestation & Integritätsprüfungen sauber umgesetzt

- Device Attestation erzwingen: Zero Trust prüft nicht nur, wer der Nutzer eines Gerätes ist, sondern auch, in welchem Zustand es sich befindet. Über TPM-basierte Remote Attestation (Windows), Secure Enclave + Verified Boot (macOS) oder IMA + TPM 2.0 Attestation (Linux) lässt sich sicherstellen, dass Bootloader, Kernel und Systemdateien unverändert sind.

Nutzen: verhindert gefälschte oder manipulierte Geräte, die sich per Device ID legitimer wirken als sie sind.

- Integritätsprüfungen für kritische Systemdateien automatisieren: Admins erzielen enorme Wirkung mit Hash-Prüfungen für kritische Konfigurationsdateien wie /etc/ssh/sshd_config, /etc/sudoers oder Registry-Werte zu Credential Guard und LSA Protection. Mit Git-basierten Baselines und EDR „Custom Rules“ lassen sich Abweichungen automatisch erkennen.

Nutzen: Jede unautorisierte Konfigurationsänderung senkt unmittelbar den Trust-Level.

Endpoint-Integrität als harte Währung im Entscheidungsprozess

Im Zero-Trust-Modell ist Endpoint-Integrität eine Art Währung. Je höher die nachgewiesene Integrität eines Geräts, desto höher kann das Vertrauen in Zugriffsentscheidungen ausfallen. Diese Integrität setzt sich aus mehreren Schichten zusammen.

Die erste Schicht bildet die Boot-Integrity. Technologien wie Secure Boot, UEFI-Validierung und TPM-gestützte Messungen können sicherstellen, dass der Startprozess nicht manipuliert wurde. Darüber liegt die Betriebssystem-Integrität mit Hash-Prüfungen kritischer Komponenten und dem Abgleich gegen bekannte, vertrauenswürdige Stände.

Die nächste Schicht ist die Laufzeitintegrität. Hier liefern EDR- oder XDR-Lösungen wichtige Hinweise. Sie überwachen Prozesse, Speicherzugriffe und Netzwerkverbindungen. Verdächtiges Verhalten kann das Vertrauensniveau des Geräts senken. Je mehr Telemetrie in eine zentrale Plattform einfließt, desto differenzierter lassen sich Risiko und Integrität bewerten.

Eine häufig unterschätzte Komponente ist die Konsistenz der Compliance-Daten. Wenn MDM, EDR und Inventarsystem unterschiedliche Informationen über ein Gerät liefern, entsteht ein unscharfes Bild. In Zero-Trust-Szenarien ist das problematisch, da auf Basis dieser Informationen automatisierte Entscheidungen getroffen werden. Unternehmen sollten daher darauf achten, dass ihre Tools eine konsistente Sicht auf den Endpoint ermöglichen und dass die Datenqualität regelmäßig überprüft wird.

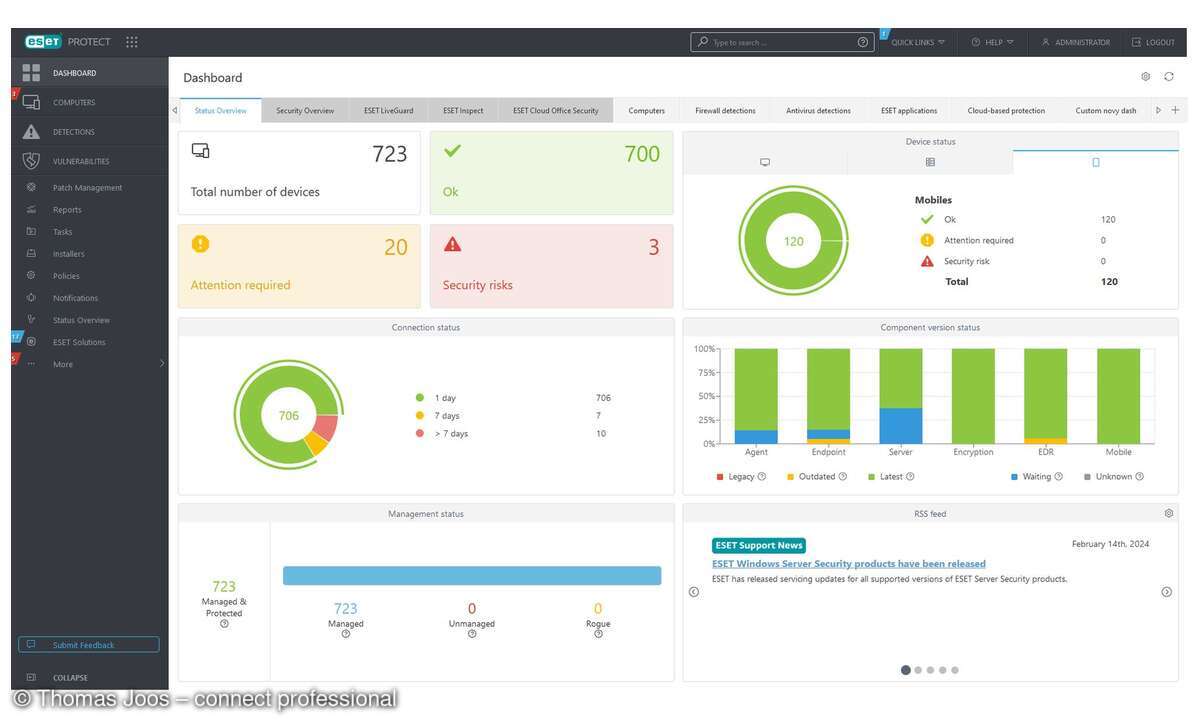

Integration in den Security-Stack: MDM, EDR, SIEM und ZTNA

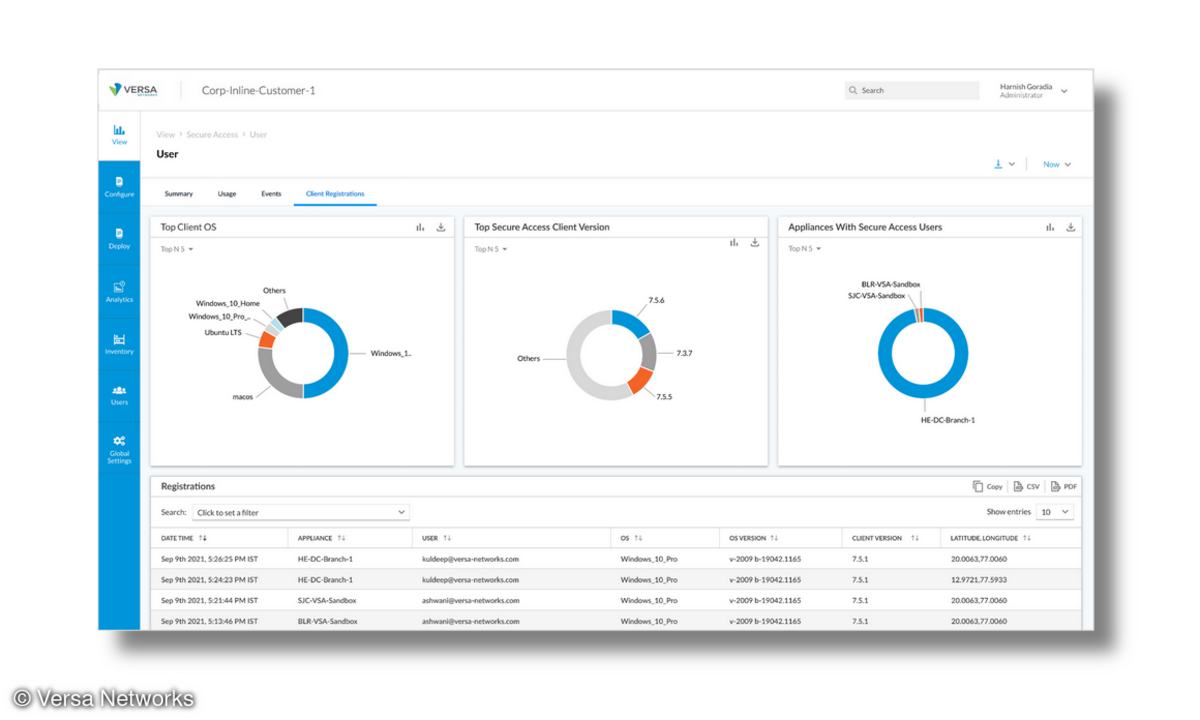

Endpoint-Integrität entsteht nicht isoliert, sondern durch das Zusammenspiel verschiedener Werkzeuge. Vier Komponenten sind besonders wichtig: MDM beziehungsweise Unified Endpoint Management, EDR beziehungsweise XDR, SIEM und Zero-Trust-Netzwerkzugangssysteme.

Ein MDM oder UEM verwaltet Geräteinventar, Konfigurationsprofile und Compliance-Richtlinien. Es stellt sicher, dass nur registrierte und verwaltete Endpoints produktiv eingesetzt werden. Über dieses System werden auch Baseline-Konfigurationen verteilt, etwa Verschlüsselungsrichtlinien, WLAN-Profile oder Ausführungsrichtlinien für Anwendungen.

EDR und XDR ergänzen diese statische Sicht durch eine dynamische Perspektive. Sie sammeln Telemetriedaten von Prozessen, Netzwerken und Benutzerinteraktionen. Verdächtige Muster können zu einer Herabstufung des Vertrauens führen oder zu unmittelbaren Reaktionen wie der Quarantäne eines Geräts.

Ein SIEM sammelt all diese Informationen. Hier laufen Logs aus Identitätsdiensten, Endpunktlösungen und Netzwerkkomponenten zusammen. Korrelationen über mehrere Systeme hinweg ermöglichen es, komplexere Angriffe zu erkennen und die Integrität von Geräten über längere Zeiträume zu bewerten.

Zero-Trust-Netzwerkzugangssysteme wie ZTNA oder SASE-Lösungen bilden schließlich die Schicht, in der Zugriffe auf Anwendungen und Ressourcen technisch umgesetzt werden. Sie prüfen Identität und Gerätestatus vor dem Aufbau einer Verbindung und können während einer laufenden Session erneut bewerten. Wenn sich der Zustand eines Geräts verschlechtert, etwa durch eine neu erkannte Bedrohung im EDR, lässt sich der Zugriff in Echtzeit anpassen oder beenden.

Tipp aus der Praxis: Echtzeit-Zugriffssteuerung per Continuous Access Evaluation

Continuous Access Evaluation (CAE) hebt Zero Trust von „Zugriff beim Login prüfen“ auf ein dynamisches Live-Modell. Mit CAE in Entra ID oder risikobasierten Policies in ZTNA/SASE kann der Zugriff während einer laufenden Session herabgestuft oder beendet werden.

Typische Trigger:

- EDR stuft einen Prozess als riskant ein

- Netzwerkwechsel (zum Beispiel von Unternehmens-WLAN in öffentliches WLAN)

- Anomalien im User-Verhalten

Nutzen: Zero Trust wird ein Echtzeit-Modell statt Momentaufnahme beim Login.

Device-First Zero Trust: Zero Trust vom Endpoint herdenken

In vielen Unternehmen wird Zero Trust zunächst als Netzwerkthema verstanden. VLAN-Design, Segmentierung und neue Appliances stehen im Vordergrund. „Doch dieser Ansatz greift oft zu kurz. Zero Trust sollte vom Endpoint hergedacht werden. Daher bezeichnen wir dieses Vorgehen angelehnt an den BSI als Device-First Zero Trust“, erklärt Eberle.

Device-First Zero Trust bedeutet, dass Endpoint-Integrität als Ausgangspunkt jeder Architekturüberlegung dient. Erst wenn klar ist, wie Geräte identifiziert, gehärtet, überwacht und gesteuert werden, lohnt sich die Detailarbeit an Netzwerkpfaden und Zugriffsregeln. In Projekten zeigt sich, dass sich so Komplexität reduzieren lässt, da viele Regeln direkt an Geräteeigenschaften und Compliance-Stände gebunden werden können.

Diese Perspektive hat einen weiteren Vorteil. Sie passt deutlich besser zur Realität moderner digitaler Arbeitsplätze. Mitarbeitende wechseln zwischen Büro, Homeoffice und unterwegs, sie nutzen verschiedene Netzwerke und arbeiten mit Cloud-Anwendungen. Der Netzwerkpfad lässt sich kaum noch zuverlässig kontrollieren. Der Endpoint ist jedoch immer präsent und damit der natürliche Ankerpunkt für Zero-Trust-Policies.

Device-First Zero Trust ist damit mehr als eine Wortschöpfung. Es beschreibt einen Paradigmenwechsel innerhalb des Paradigmenwechsels. Statt Netzwerke zu härten und auf vertrauensvolle Endpoints zu hoffen, wird der Endpoint bewusst in den Mittelpunkt gestellt.

Tipp aus der Praxis: Adlon „Integrity Delta Score“ als Leitkennzahl

Adlon nutzt in Projekten eine einfache, aber sehr wirksame Kennzahl: den Integrity Delta Score. Er misst die Differenz zwischen Soll- und Ist-Zustand eines Endpoints anhand von:

- MDM-Baselines

- EDR-Telemetrie

- OS-Hardening-Stand

- Compliance-Profilen

Kleine Abweichungen markieren beginnende Fehlkonfigurationen, große Abweichungen lösen automatisierte Gegenmaßnahmen aus, wie etwa Remediation, Quarantäne oder Re-Onboarding.

Nutzen: Ein technisch präziser, kontinuierlich messbarer Indikator für echte Zero-Trust-Reife.

Herausforderungen und typische Stolpersteine in der Praxis

Die Umsetzung von Zero Trust mit Fokus auf Endpoint-Integrität ist anspruchsvoll. In realen Umgebungen existieren oft mehrere Betriebssysteme, unterschiedliche Gerätekategorien und eine Mischung aus firmeneigenen und privaten Geräten.

Ein häufiger Stolperstein sind nicht verwaltete Endgeräte, die über Schatten-IT oder Ausnahmen in die Infrastruktur gelangen. Solche Geräte entziehen sich der Verwaltung und zentralen Kontrolle. Auch Legacy-Systeme, die keine aktuellen Agenten unterstützen, sind problematisch. Hier braucht es ergänzende technische und organisatorische Maßnahmen, etwa Netzwerksegmente mit sehr restriktiven Rechten oder Remote-Zugriff über gesicherte Jump Hosts.

Ein weiterer Punkt ist die organisatorische Akzeptanz. Strenge Endpoint-Compliance kann als hinderlich wahrgenommen werden, wenn sie nicht sauber kommuniziert und erklärt wird. Unternehmen sollten daher transparent machen, warum bestimmte Sicherheitsmaßnahmen notwendig sind und welchen Beitrag sie zur Gesamtresilienz leisten.

„Wir empfehlen daher, Zero Trust mit einem klaren Maturitätsmodell zu verbinden. In frühen Phasen kann es ausreichen, eine grundlegende Sichtbarkeit aller Endpoints zu schaffen und zentrale Richtlinien zu definieren. Später kommen kontinuierliche Risikoauswertung und automatisierte Reaktion hinzu. Wichtig ist, dass jede Phase messbare Ziele hat“, so der General Manager.

Fazit: Zero Trust beginnt entweder am Endpoint, oder gar nicht

Zero Trust ist mehr als eine neue Etikette für Zugriffskontrolle. Es ist ein Modell, das Vertrauen radikal neu definiert und in kontinuierliche, kontextabhängige Entscheidungen übersetzt. In dieser Logik ist der Endpoint kein Randthema, sondern der Ort, an dem sich Zero Trust im Alltag beweist.

Wenn die Integrität eines Endpoints nicht nachgewiesen oder kontinuierlich überwacht werden kann, bleibt jede Zero-Trust-Architektur Theorie. Identitäten können noch so stark abgesichert sein, wenn Angreifer Kontrolle über den Client erlangen, steht der Zugriff auf Daten und Anwendungen offen. Endpoint-Integrität wird daher zur harten Währung im Zero-Trust-Modell.

Unternehmen, die Zero Trust ernst nehmen, sollten ihre Roadmap konsequent am Endpoint ausrichten. Gerätetrust, Hardening, Telemetrie und Integration in MDM, DER, SIEM und ZTNA bilden das Fundament. Erst darauf lassen sich fein granulierte Policies und Segmentierungen sinnvoll aufbauen.

Zero Trust beginnt am Endpoint. Dort entscheidet sich, ob aus einem Sicherheitskonzept tatsächliche Resilienz wird, oder ob es ein Papiertiger bleibt.