Zusätzliche Absicherungen für Funk-LANs

Zusätzliche Absicherungen für Funk-LANs. Drahtlose lokale Netze sind bei mangelnden Sicherheitsvorkehrungen eine nichtzu unterschätzende Gefahren- und Störquelle für die Unterneh-menskommunikation.Sie müssen deshalb zusätzlich abgesichertwerden.

Zusätzliche Absicherungen für Funk-LANs

Einbrüche in Funk-LANs sind relativ einfach durchzuführen und schwer nachweisbar. Darüber hinaus führen sich überlap-pende Netze zu Störungen bei Datentransport und -sicherheit und durch Sicherheitslücken können wichtige Informationen verloren gehen.

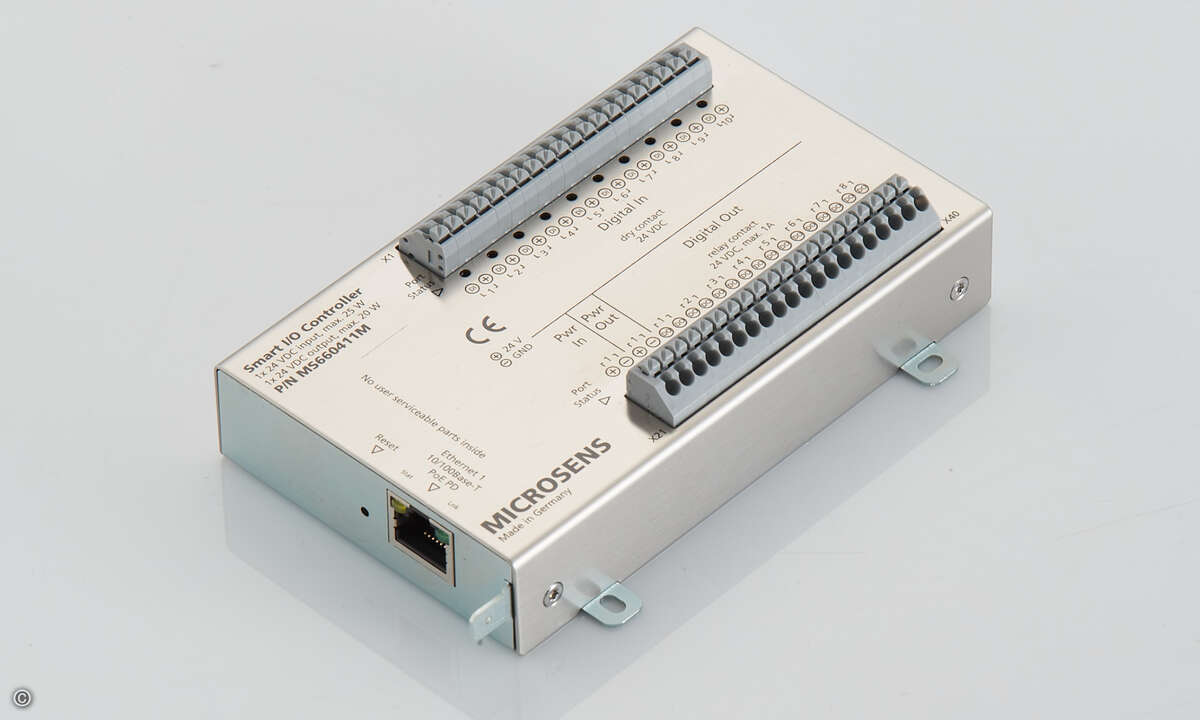

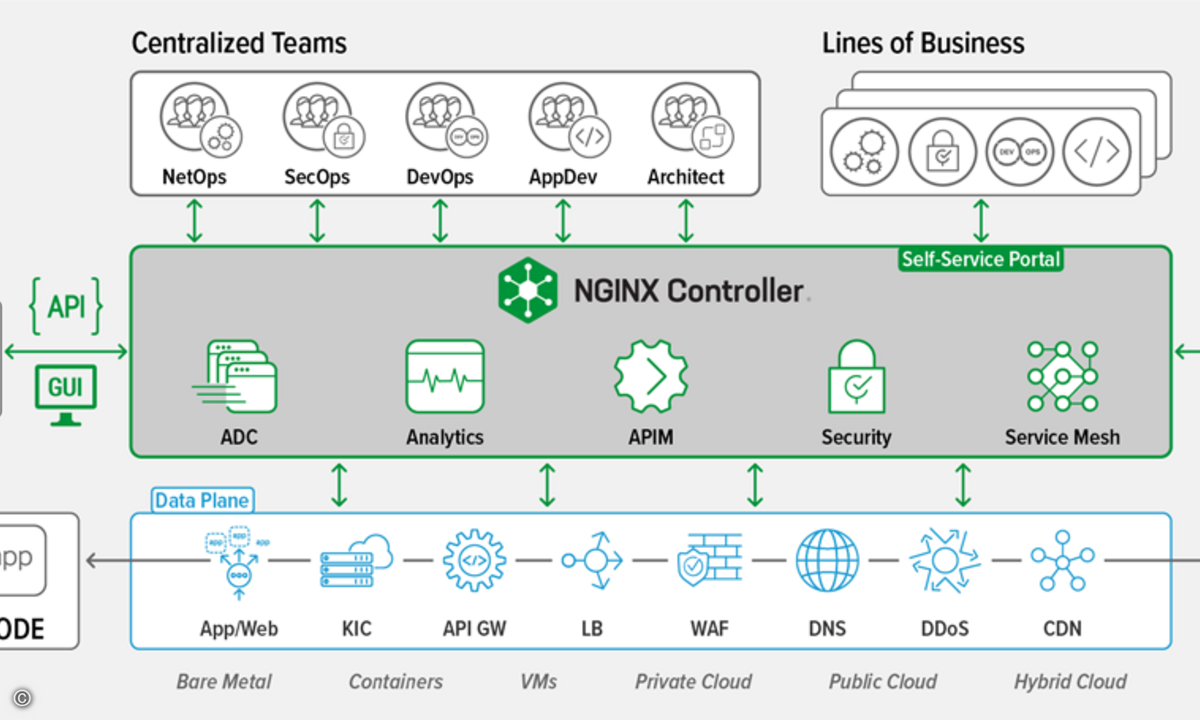

Die meisten WLAN-Basisstationen verfügen von Haus aus über integrierte Sicherheitsmechanismen, die in der Regel jedoch eher mangelhaft sind. Die gängige Form der Authentisierung an der Basisstation über MAC- oder IP-Adressen bietet keine Sicherheitsgewähr, da diese Zahlencodes relativ leicht ausspioniert werden können. Zudem ist die Verwaltung dieser Daten sehr aufwändig, da jede Adresse manuell registriert werden muss. Daher raten Experten, den Zugang zu den drahtlosen Netzen über so genannte Controller zu regeln,die zwischen den Funk -und Festnetzen liegen. Diese Geräte unterstützen eine universelle Authentisierung durch die Kombination von Benutzername und Passwort sowie digitalen Zertifikaten. Sie bieten damit eine weitaus höhere Sicherheitsgewähr als die Anmeldung über MAC- oder IP-Adressen. Für browserbasierte Zugänge mit sicheren SSL-Logins, beispielsweise an zentralen Einwahlpunkten wie Bahnhöfen, Flughäfen oder Hotels oder auch bei Gastzugängen, steht bei den meisten Anbietern eine HTML-basierte Login-Seite zur Verfügung, die eine unternehmensbezogene Gestaltung erlaubt. Um ein Höchstmaß an Sicherheit direkt am mobilen Gerät des Nutzers zu erreichen, unterstützen Controller hochsichere Verschlüsselungsmechanismen wie das IPSec-Protokoll, die Microsoft Implementierung des L2TP/IPSec-Clients sowie das Pointto-Point Tunneling Protocol (PPTP), welches sowohl von Microsoft als auch von Apple verwendet wird.

Sichere Netzübergänge

Die meisten Unternehmen installieren WLAN zusätzlich zu ihrer LAN-Umge bung. Die dort vorhandenen Systemmanagement-Tools sind ohne weiteres auch für die Darstellung und Auswertung der WLAN-Umgebung einsetzbar. Dies geschieht über das SNMP-Protokoll, welches fast alle drahtlosen Elemente beherrschen und unterstützen. Die Controller vieler Hersteller können derart konfiguriert werden, dass sie bestimmte Inhalte als Logfile aufzeichnen und als Syslog an das Manage mentsystem übergeben. Welche Inhalte aufgezeichnet werden, wird vorher auf dem Controller definiert. Auf diese Weise besteht die Möglichkeit der Fehlerverfolgung. Zudem bieten viele Controller ein Echtzeit-Monitoring der Anwenderdaten, welches schädlichen Datenverkehr abhängig vom tatsäch-lichen Nutzerverhalten ohne zusätzliche Client-Software erkennt.

Die meisten Basisstationen verfügen über Reichweiten von bis zu 150 Metern, so dass ganze Großraumbüros oder auch Lagerhallen damit abgedeckt werden können. Damit beim Übergang von einer Basisstation zu einer anderen die Verbindung nicht plötzlich unterbrochen wird oder erhebliche Sicherheitslücken auftreten, sollte ein Controller die sichere Übergabe einer Verbindung ohne erneute Authentisierung oder den Neuaufbau einer Verbindung ermöglichen. Auch IPSec-Tunnel werden so über Netzwerkgrenzen hinweg erhalten, wenn der Teilnehmer sich bewegt (L3-Roa-ming). Gleiches gilt auch für die Telefonie über IP-Subnetze.

Rollenbasierter Zutritt

In vielen Unternehmen haben verschiedene Mitarbeitergruppen unterschiedliche Zugangsberechtigungen. Um diese Situation abbilden zu können, bieten WLAN-Controller in der Regel eine rollenbasierte Zugangskontrolle. Beispielsweise richtet sich der Zugriff auf Netzwerkressourcen nach der konkreten Rolle des Anwenders im Unternehmen. Die IT-Administratoren können dann je nach Rolle des Nutzers entsprechend den Sicherheitsvorschriften des Unternehmens definieren, auf welche Firmendaten ein User zugreifen darf. So erhalten externe Dienstleister oder Firmengäste häufig nur Zugriff auf das Internet und beispielsweise Lagerarbeiter nur auf die Artikel- und Auftragsdatenbanken. Auf diese Weise gewährleisten die Controller eine von den Endgeräten oder Sicherheitsprotokollen unabhängige Einhaltung der Sicherheitsrichtlinien. Die Controller vieler Anbieter sind darüber hinaus herstellerunabhängig und lassen sich problemlos in bereits vorhandene WLAN-Infrastrukturen einfügen.

Einbruchssensoren gegen Eindringlinge

Im Funkraum tummeln sich allerlei Anwender verschiedener drahtloser Technologien. Damit das eigene Funknetz ungestört funktionieren kann, muss es vor unerlaubten Eindringlingen von innen und außen geschützt werden. Eine Überwachung des Funkverkehrs ist also absolut notwendig. Dies übernehmen Einbruchssensoren wie bei spielsweise Enterprise von AirDefense oder BlueSecure Intrusion Protection von Bluesocket, deren Sensoren alle Arten un erwünschter Netzwerkelemente wie »wilde Basisstationen«,unzulässige Clients, benachbarte lokale Netze und Adhoc-Netzwerke sowie andere unbefugte Eindringlinge automatisiert aufspüren und sicher aussperren. Um den Bedarf vieler Unternehmen nach Überprüfung der geltenden Sicherheitsrichtlinien zu erfüllen, generieren sie Reports, welche die Übereinstimmung mit den festgelegten Richtlinien dokumentieren.

Damit sichergestellt wird, dass am Netzwerk angemeldete Clients keine Viren, Würmer oder andere schädliche Code-Elemente enthalten, müssen diese überprüft werden. Daher ist ein »Röntgen-Check« sämtlicher mobilen Geräte erforderlich, die Kontakt zum Firmennetz haben. Das können intern genutzte Laptops sein, aber auch mobile Geräte von reisenden Mitarbeitern, die über öffentliche Einwahlpunkte Zugang zum Internet haben. Einige Controller-Anbieter ermöglichen beispielsweise ein Client-Scanning durch die Anbindung an die Security-Plattform OPSEC von Check Point. Dort werden mobile Geräte auf ihre aktuellen Antivirenprogramme und Antiviren-Updates gescannt. Das System generiert beim Feststellen von Sicherheitsproblemen automatisch einen Verweis mit Anweisungen an den Endanwender, um das Problem zu beheben.

Management durch die Luft

Generell gelten für WLANs die gleichen hohen Sicherheitsanforderungen wie für Festnetze. Unternehmen, die sich für den Einsatz eines WLANs entscheiden, sind deshalb gut beraten, die Sicherheits-Richtlinien ganzheitlich auf Fest- und Funkverbindungen auszurichten und im gesamten Unternehmen auch durchzusetzen. Konkret heißt das, dass die Richtlinien für bestehende lokale Netze, Firewalls, VPNs und Einbruchssensoren identisch beziehungsweise so weit wie möglich kompatibel sein sollten. Entsprechende Managementkonsolen für standortübergreifende WLANs sollten dafür sorgen, dass die Sicherheitsrichtlinien überall im Unternehmen gleichermaßen angewandt werden. Sie sorgen für eine automatisierte Administration der Netzwerkelemente und die standortübergreifende Durchsetzung der Sicherheitsrichtlinien im WLAN. Das Managementsystem agiert dabei als Sicherheitszentrale und konfiguriert automatisch sämtliche Controller und Basisstationen in den einzelnen WLANs.

Durch diese einfachen, aber effizienten Maßnahmen wird sichergestellt, dass es in einem Unternehmensnetz nicht zwischen den Falschen funkt.