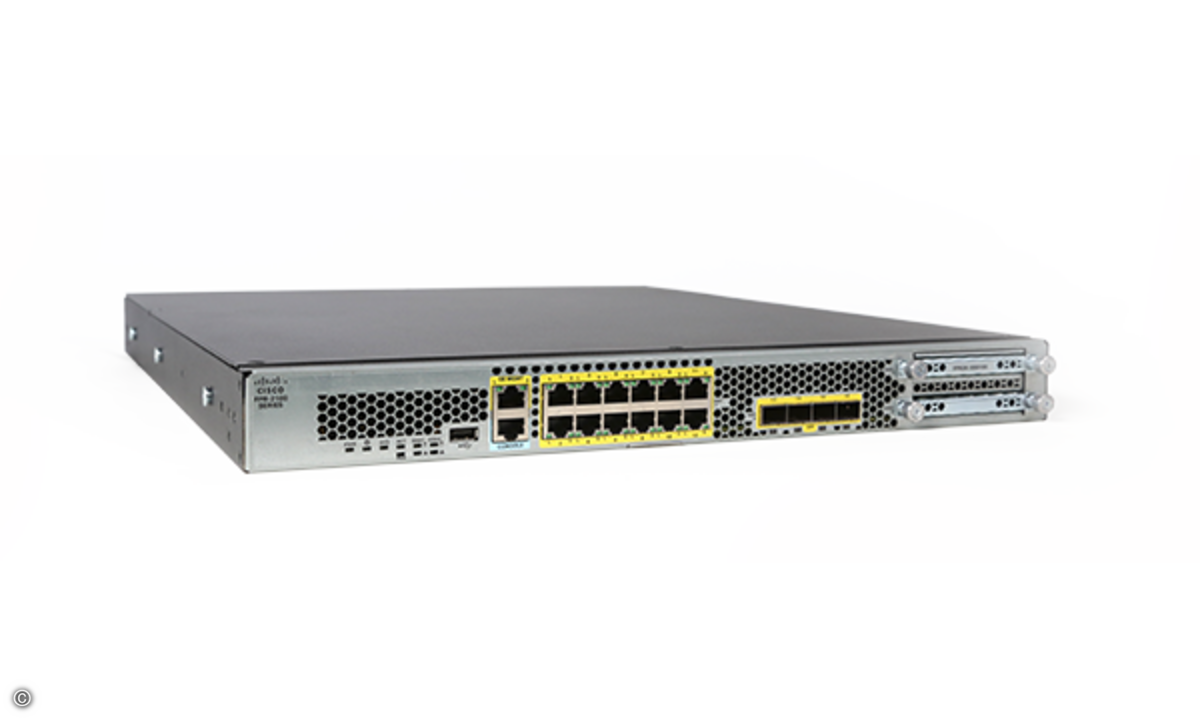

Firewall der nächsten Generation

Die bisherigen Firewalls sind ungenügend auf die neue Bedrohungslandschaft vorbereitet, so die Einschätzung von Palo Alto. Das Unternehmen will daher mit einer neuen Generation von Firewalls punkten, die Anwendungen und Personen statt Ports kontrolliert.

- Firewall der nächsten Generation

- Händler werden an Subskriptiongegebühren beteiligt

Nir Zuk, CTO und Gründer von Palo Alto Networks, ist Branchenveteran und bringt Erfahrung unter anderem von Netscreen und zuletzt Juniper mit. Für seine ehemaligen Arbeitgeber findet er aber keine allzu freundlichen Worte: »Bei Juniper hab ich mir den Kopf eingerannt, als ich für neue Konzepte geworben habe. Die wollten weiter ihre veralteten Kisten verkaufen.«. Bisherige Firewalls bieten gegen neuartige Bedrohungen nicht mehr Schutz als ein beliebiges Kabel, so seine provokante These. Tatsächlich umgehen P2P-Netzwerke wie Bit-Torrent oder E-Mule die Firewalls elegant, und Filesharing ist selbst in hochregulierten Branchen gang und gäbe. In nächster Zeit wird sich dieses Problem noch verschärfen, denn sowohl der Internet Explorer 8 als auch Google Chrome bieten ein In-Private-Browsing, das von den Herstellern als Sicherheits-Feature verkauft wird, bei Security-Experten aber als »Porno-Modus« verschrieen ist.

InPrivate-Browsen verhindert, dass der Internet Explorer Daten über die Browsersitzung speichert. Dies umfasst Cookies, temporäre Internetdateien, Verläufe sowie weitere Daten. Damit ist die Unternehmenssicherheit effektiv ausgehebelt. Zeit also für einen neuen Sicherheitsansatz, fordert Zuk. Palo Alto Networks setzt auf ein Firewall Konzept, das Applikationen und Personen anstatt Ports kontrolliert. Die Geräte von Palo Alto überprüfen also die einzelnen Datenströme und verwenden auch keine IP-Adresse zur Rechneridentifikation, sondern identifizieren die Anwender mittels Active Directory. Es ist so genau möglich, festzustellen, welchen Schweinkram der jeweilige Nutzer im Moment ansieht. In Deutschland ist Rücksprache mit dem Betriebsrat bei der Nutzung dieses Features erforderlich.