Konfiguration und Kontrolle

Konfiguration und Kontrolle Bisher wurden Systeme für Konfigurations- und Änderungsmanagement vor allem zur Steuerung der Serviceprozesse eingesetzt. Jetzt geht es auch um die Kontrolle und Dokumentation gesetzlicher Vorgaben.

Revisionssichere Software-Systeme sind zwar kein ganz neues Thema, aber der Umfang der heutigen Wirtschafts-Globalisierung und die immer stärkere Abhängigkeit der geschäftlichen Prozesse von IT-technischen Systemen machen das Thema besonders brisant. Ganz gleich ob es sich um die Einhaltung des Vier- oder Sechs-Augen-Prinzips oder die Trennung von Markt und Marktfolge im Bankengeschäft handelt, um die Erfüllung der Vorgaben des Energiewirtschaftsgesetzes bei Energieversorgern (Nachweis der informationstechnischen Trennung von Netzbetrieb und Stromvertrieb) oder um den Nachweis eines gesetzlich vorgeschriebenen Risikomanagements: alle diese Regelungen erfordern nicht nur die Etablierung von Prüfverfahren sowie Berichts- und Dokumentationssystemen, sondern oft auch aktive Korrekturmechanismen, die gesetzes- oder richtlinienwidrige Zustände in einen vorschriftsmäßigen Rahmen zurückführen.

Zusätzliche Aufgaben Datenbanken und Systeme für das Konfigurations- und Änderungsmanagement sind für die Übernahme dieser Aufgabe geradezu prädestiniert. Das gleiche gilt auch für Systeme der Nutzer- und Rechteverwaltung. Haben doch beide Systemtypen in Form zentraler Führungssysteme sozusagen ein zentrales Melderegister, in dem Systemeinstellungen und ihre Änderungen sowie deren Urheber oder Veranlasser penibel verzeichnet sind. Die Hauptaufgabe von Konfigurations- und Änderungsmanagementsystemen besteht eigentlich in der Informationsbereitstellung für das Servicemanagement, heute meistens auf ITIL-Basis gestaltet. Bedingt durch die Serviceorientierung sind diese Systeme konsequent an den Geschäftsprozessen ausgerichtet. Die Aufgabe von Servicemanagement ist ja gerade die enge Verknüpfung von IT-Systemen und Geschäftsprozessen. Gleichzeitig enthalten Konfigurations- und Änderungsdienste auch eine starke Berichtskomponente. Am Aufspielen eines Patches in die gesamte Softwarelandschaft eines Unternehmens kann diese Prüf- und Berichtskomponente beispielhaft erläutert werden: Zunächst einmal muss geprüft werden, ob die Softwarekorrektur überhaupt notwendig ist. Danach ist zu klären, wer den Patch aufspielen darf und wann dieser Vorgang angestoßen werden soll, damit der IT-Wirkbetrieb möglichst wenig gestört wird. Und wenn der Patch dann unternehmensweit ausgebracht worden ist, muss genau dieses auch dokumentiert werden. Aufbau und Zuschnitt der Konfigurations- und Änderungsmanagementsysteme machen diese für Kontroll- und Dokumentationsaufgaben ideal geeignet. Das traditionelle Konfigurations- und Änderungsmanagement verschmilzt deshalb immer mehr mit Risiko-Management-Systemen einerseits und Kontrollsystemen andererseits.

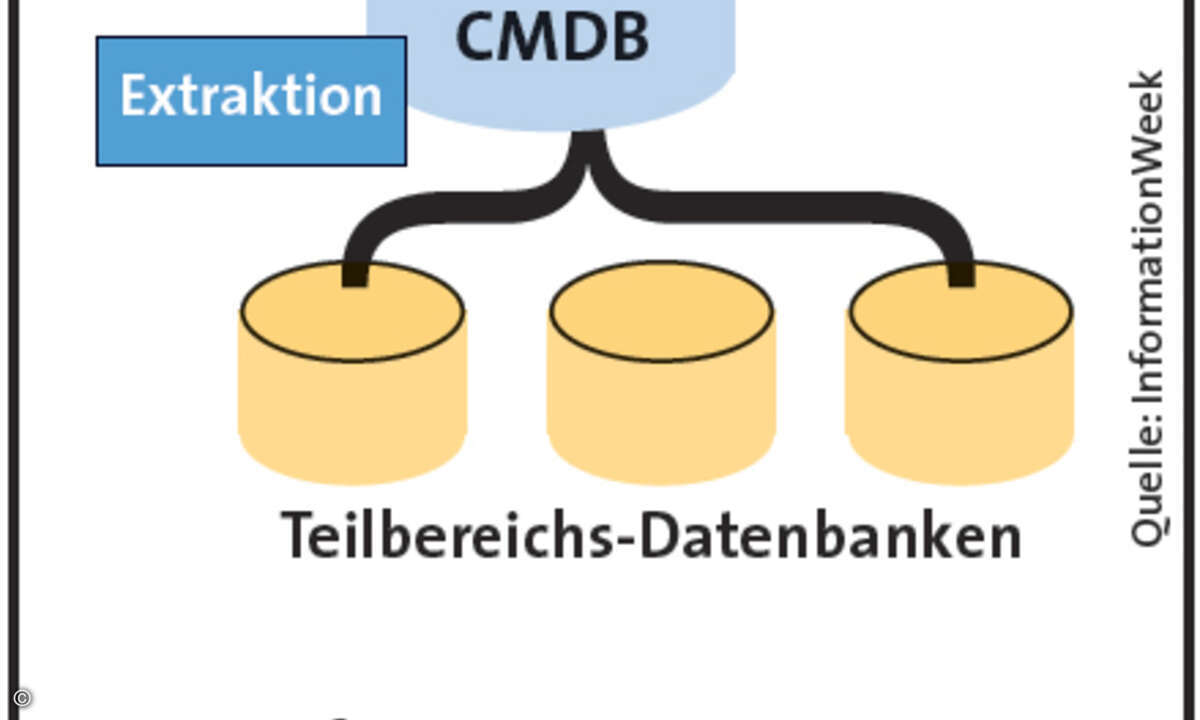

Nische und Zentrum Vor allem die Regulierungsorgien, wie sie durch amerikanische Gesetze a la SOx ausgelöst werden, bringt Brot für Firmen, die sich in der Nische von Konfigurations- und Änderungsmanagement und den entsprechenden Kontroll- und Dokumentationsmechanismen angesiedelt haben. Ein Beispiel ist Tripwire, ein Unternehmen, das sich darauf spezialisiert hat, unbefugte Änderungen an Hardware- und Software aufzudecken und zu dokumentieren. Herkömmliche Konfigurationsmanagementsysteme innerhalb der Servicemanagementpakete der einschlägigen Hersteller können dies erst einmal nicht. Sie zeichnen quasi wertneutral solche Änderungen nur auf. Auch Opsware, ursprünglich als Verwaltungssystem für netzwerkweites »Utility Computing« konzipiert, orientiert sich zumindest in den USA immer mehr in Richtung Überwachung gesetzlicher Vorgaben. Natürlich müssen diese Nischenanbieter in Sachen Konfigurationsmanagement den Kontakt mit den Platzhirschen suchen. Schließlich dominieren diese die Helpdesk-Standards wie beispielsweise Remedy und haben die Erfahrung beim Bau großer »Configuration Management Databases« (CMDB), auf denen letztlich auch Systeme wie Tripwire oder Opsware aufsetzen müssen. Da verwundert es nicht, dass mittlerweile das Tripwire-Produkt gleich von BMC mitverkauft wird.