Stolperfallen bei Instant-Messaging vermeiden

Der Einsatz von Instant-Messaging (IM) gewinnt zunehmend an Bedeutung, auch in Firmen. Der IM-Spezialist hält fünf Punkte für wichtig, die Unternehmen bei der Implementierung von Instant-Messaging als Geschäftslösung beachten sollten.

Communigate hält fünf Aspekte für besonders wichtig, die Firmen bei der Implementierung von Instant-Messaging-Lösungen berücksichtigen müssen:

• das Sicherheitsrisiko,

• die Überwachung von Gateways,

• Nutzungsrichtlinien,

• das Protokollieren der Kommunikation über IM-Systeme und

• die Notwendigkeit, einheitliche Benutzernamen einzurichten.

Ein Sicherheitsrisiko bei IM ist, Anwender ungewollt firmeninterner Ressourcen wie Dokumente oder der Zugriff auf Server freigeben. Hinzu kommt das unerlaubte Eindringen in das System.

Neben Text überträgt Instant-Messaging auch Dateien. Je nach verwendetem Client sind auch Desktop-Zugriffe möglich. Das macht diese Kommunikationsform zu einem perfekten Vehikel für eine Vielzahl von Angriffsformen.

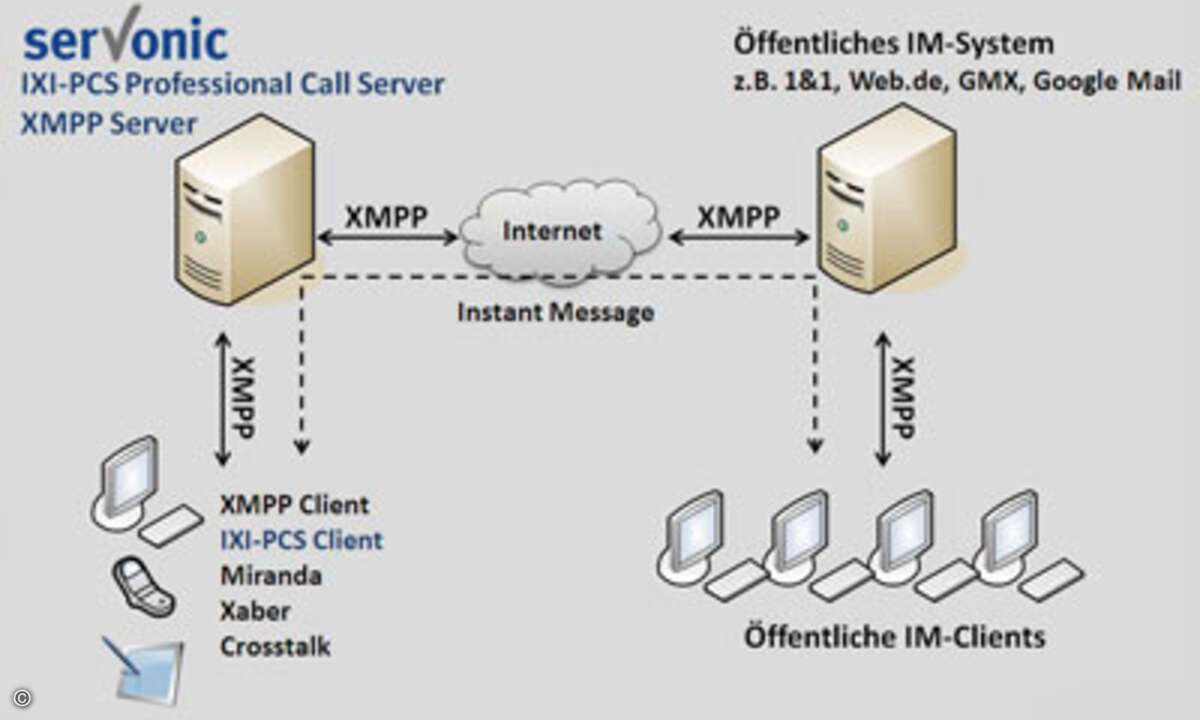

IM-Clients basieren auf einer Peer-to-Peer-ähnlichen Technologie und kommunizieren direkt miteinander, ohne zentrale Kontrolle oder Schutzmaßnahmen.

Verschlüsselung und Identity-Access-Management schützen vor Angriffen

Unerlaubt eindringen können Hacker beispielsweise, indem sie über Schwachstellen Firewalls umgehen und sich direkten Zugang zu Desktops und Netzwerke verschaffen. SSL/TLS-Verschlüsselung und ein Identity-Access-Management-System (IAM) können hier Abhilfe schaffen.

Die Computer von Mitarbeitern sind bei Verbreitung von Würmern oder Viren über IM nahezu ungeschützt. Dies liegt daran, dass die meisten auf Servern arbeitenden Antivirus-Programme den IM-Verkehr nicht auf Gateway-Ebene überwachen.

Dabei ist IM-Verkehr oft in http-Pakete eingebettet. Dies erschwert das Aufspüren und Überwachen von Würmern oder Viren.

Bei E-Mail-Kommunikation stellen diese dank der Gateway-Überwachung und Schutz durch Desktop-Antiviren-Programme jedoch kein größeres Problem dar.

Nutzungsrichtlinien sind erforderlich

Instant-Messaging muss in die Kommunikationsstrategie des Unternehmens eingebunden sein. Wie E-Mail braucht auch IM eine Nutzungsrichtlinie.

Diese firmenweiten Vorgaben müssen Informationen zu den erlaubten Diensten und über die Art der Nutzung enthalten. Dazu gehören auch Informationen zur Überwachung, Protokollierung und zu möglichen rechtlichen Auswirkungen.

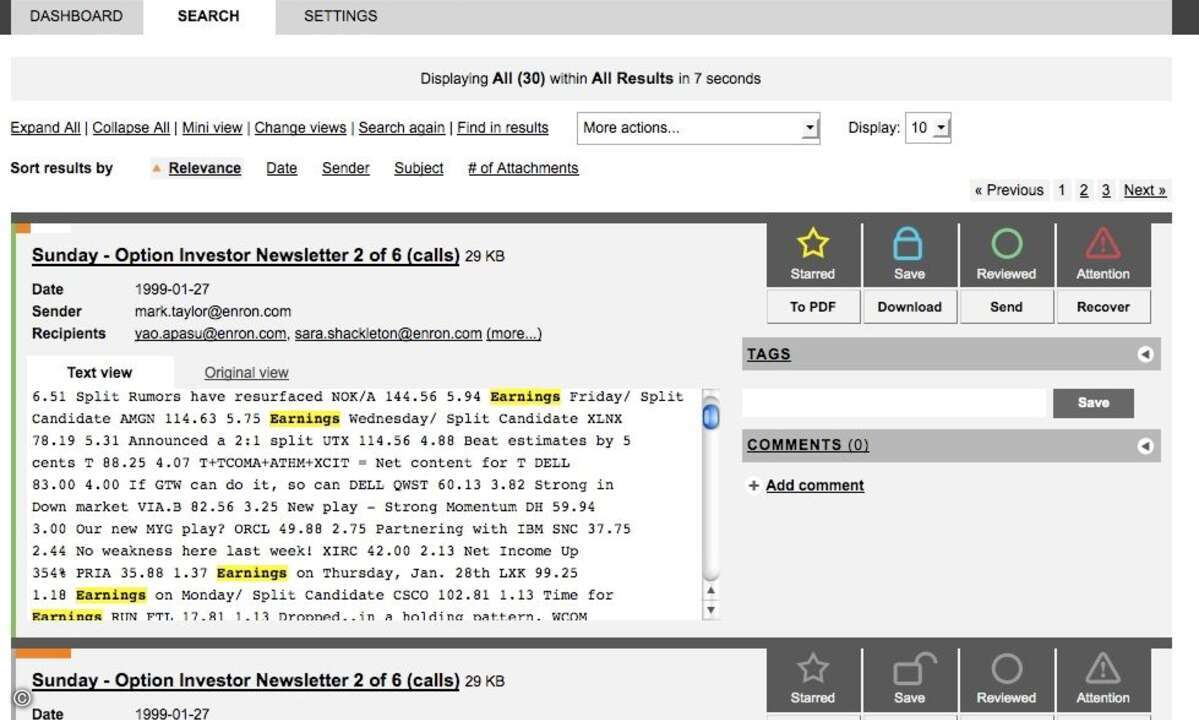

Die IM-Zugänge und die Kommunikation sollten protokolliert werden. Dadurch können Unternehmen die Durchsetzung der IM-Nutzungsrichtlinie sowie den Nachrichtenverkehr überwachen und zum Benutzer zurückverfolgen.

IM-Plattform verhindert Wirrwarr bei Benutzernamen

Anstatt jeden IM-User selbst einen Benutzernamen erstellen zu lassen, sollten Unternehmen eine unternehmensweite IM-Plattform einrichten. Dazu gehören definierte Namensschemata wie E-Mail-Adresse, Active-Directory oder LDAP.

So lassen sich Konflikte mit dem Benutzernamen und Verwechslungen vermeiden. Die Identität der Benutzer bleibt gewährleistet.

»Instant-Messaging wird bald zu einer festen Größe in der Geschäftswelt. IM ist so mobil wie E-Mails und dabei viel schneller. Zudem kann der Nutzer sofort erkennen, ob die Kontaktperson verfügbar ist«, erklärt Dr.-Ing. Thomas M. Fleissner, Managing-Director EMEA von Communigate Systems.

»Wenn Unternehmen die Nutzungsrichtlinien effizient umsetzen, können sie die Vorteile von IM auch auf der Geschäftsebene voll ausschöpfen«, so der Manager weiter.