WLAN: Aussperren nutzt nichts!

WLAN: Aussperren nutzt nichts! Was Deutschland wichtig ist, sollte auch Unternehmen ein Anliegen sein. Bundespräsident Horst Köhler hat kürzlich den Gesetzesentwurf über die Privatisierung der Deutschen Flugsicherung nicht abgezeichnet.

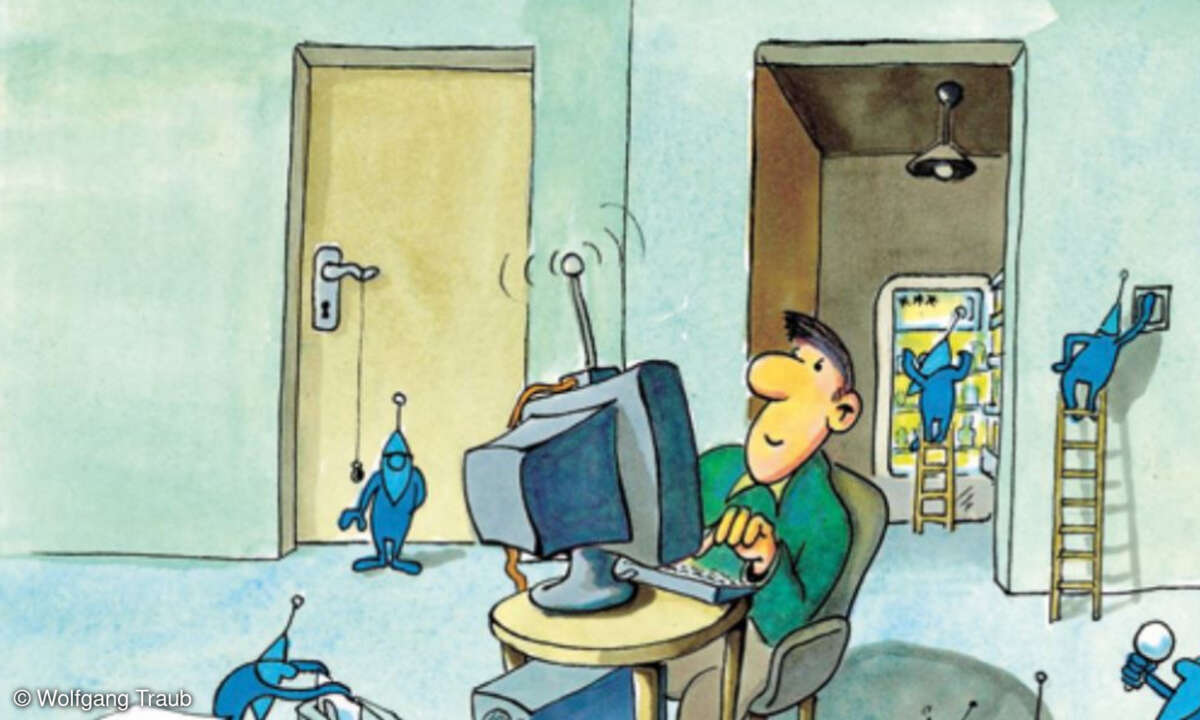

Begründung: Die Überwachung des deutschen Luftraums sei eine staatliche Aufgabe, so sage es das Grundgesetz. Was hat das mit Unternehmen zu tun? Zugegeben, der Vergleich hinkt ein wenig. Aber er macht eines deutlich: Jeder ist für die Hoheit in seinem Luftraum verantwortlich. Wie können Unternehmen ihn schützen? Jedenfalls nicht, indem sie den »Luftverkehr« zu unterbinden versuchen – und daher drahtlose Technologien wie WLAN aussperren. Oft lehnen IT-Verantwortliche WLAN aus Sicherheitsgründen ab. »WLAN ist unsicher!« ist die Kernaussage aller Pessimisten und Kritiker, denen die Materie WLAN fremd ist, Angst macht oder unbeherrschbar erscheint. Dabei vergessen sie jedoch jene Mitarbeiter, die entweder übereifrig oder destruktiv veranlagt sind. Nehmen wir Typ eins: Hoch motiviert, technisch versiert und engagiert. Er kauft sich bei einem Billiganbieter für ein paar Euro einen WLAN Access Point und schließt ihn im Büro statt des PCs an das Firmennetz an. Der PC ist WLAN-fähig und so ist es für diesen Mitarbeiter kein Problem, alles richtig zu konfigurieren. Wie werden die Kollegen neidisch sein! Mobilität gelebt; der Mitarbeiter freut sich und lässt andere an der Freude teilhaben, indem sie den Access Point mit nutzen dürfen. Der Einfachkeit halber konfiguriert er die Sicherheitsfunktionen WEP oder WPA/WPA2 nicht. Damit ist auch das umfangreichste Security Framework eines Unternehmens kalt gestellt. Das Netz ist nun so offen wie das berühmte Scheunentor und bietet Angreifern Zugang zu allen relevanten Daten. Ein Festmahl für Hacker! Der zweite Typ Mitarbeiter ist frustriert, die letzte Gehaltserhöhung fiel aus, er sucht Wege für seinen Frust. Der »saubillige« Access Point wird aus verletzten Gefühlen heraus aufgestellt und mit Stolz indirekt mitgeteilt: »Hast du schön gehört, da steht irgendwo ein Access Point, über den man ins Netz kommt.« Und das Gerät erfüllt sehr schnell den beabsichtigten Zweck: Es fügt Schaden zu. In beiden Fällen kann das Unternehmen wenig tun, um im Nachhinein Abhilfe zu schaffen. In der Regel ist der Schaden bereits eingetreten, der Mitbewerber hat die Kundendatenbank schon. Wie können Unternehmen also vorbeugen? Die Beispiele machen deutlich, wie gefährlich es sein kann, WLAN aus dem Unternehmen zu verbannen, in der Annahme, eine Gefahrenquelle ausgeschlossen zu haben. Die Praxiserfahrung zeigt: Mitarbeiter beider Typen gibt es öfter als gedacht. Besser ist daher ein WLAN-System zu installieren, das fremde Ports aktiv erkennt – aber auch für erlaubte Zugriffe auf das WLAN Regeln definiert. Moderne Systeme für Unternehmensnetze basieren heute auf Security Switches als zentralem Bestandteil. Von ihm beziehen die Access Points ihre Konfigurationsdaten gemäß einmal aufgestellter Regeln. Zudem beherrschen diese Mobility-Lösungen – Intrusion Control und Intrusion Prevention. Das sind in diesem Fall die wichtigsten Werkzeuge. Die Access Points wachen streng über ihre Kollegen und erkennen einen fremden Point sofort. In diesem Fall beginnt die (Flug-)Abwehr im Unternehmensluftraum: Der Administrator wird benachrichtigt, parallel wird der Traffic, der über den fremden Access Point läuft, mittels MAC Spoofing auf autorisierte Zugangspunkte umgeleitet. Anschließend belasten diese den Fremden so lange mit speziellen Paketen, bis er keinen weiteren Traffic mehr vertragen kann und kollabiert. Das Netzmanagementsystem erkennt diese Pakete und schaltet die Ports an den Etagen-Switches ab, an denen der fremde Access Point hängt. Doch nicht immer sind Zugriffe auf das Unternehmens-WLAN unerwünscht. So wollen Unternehmen etwa Partner, Kunden oder Zulieferer in ihr Netz lassen. Kein Problem – wenn sie vorab Profile für Gastnutzer definiert haben und diese in dedizierte Bereiche (z. B. Virtual LANs) leiten. Dabei kann das WLAN ganz ohne WEP und WPA auskommen; die Anwender nutzen VPN Clients und verschlüsseln somit Ende-zu-Ende. Ein WLAN einzusetzen ist also nicht nur eine Frage der (vorbeugenden) Sicherheit, sondern auch ein Muss für Unternehmen, die eine flexible, sichere ITK-Umgebung aufbauen und zugleich neue Kommunikationswege erschließen möchten. Beispiel Voice-over-WLAN: Diese Art der Sprachübertragung ist derzeit dabei, DECT die Stellung als Platzhirsch streitig zu machen. Die Lufthoheit muss als zentraler Bestandteil eines Unternehmenssicherheits-Framwork betrachtet werden. Und wenn das Radar erst installiert ist, lässt sich das Netz auch für andere User öffnen. So: Install your WLAN – and get ready for take-off!

Martin P. Ruoff ist Senior Manager Partner Business Development, Nortel Germany