Angriffs-Prophylaxe durch Schwachstellen-Management

Angriffs-Prophylaxe durch Schwachstellen-Management. Nicht jede Sicherheitslücke in IT-Systemen führt zu Schäden. Die Korrelierung von potenziellen Schwachstellen mit der jeweiligen IT-Infrastruktur und den geschäftlichen Abläufen bildet deshalb das eigentliche Thema eines jeden Schwachstellen-Managements.

- Angriffs-Prophylaxe durch Schwachstellen-Management

- Angriffs-Prophylaxe durch Schwachstellen-Management (Fortsetzung)

- Angriffs-Prophylaxe durch Schwachstellen-Management (Fortsetzung)

Angriffs-Prophylaxe durch Schwachstellen-Management

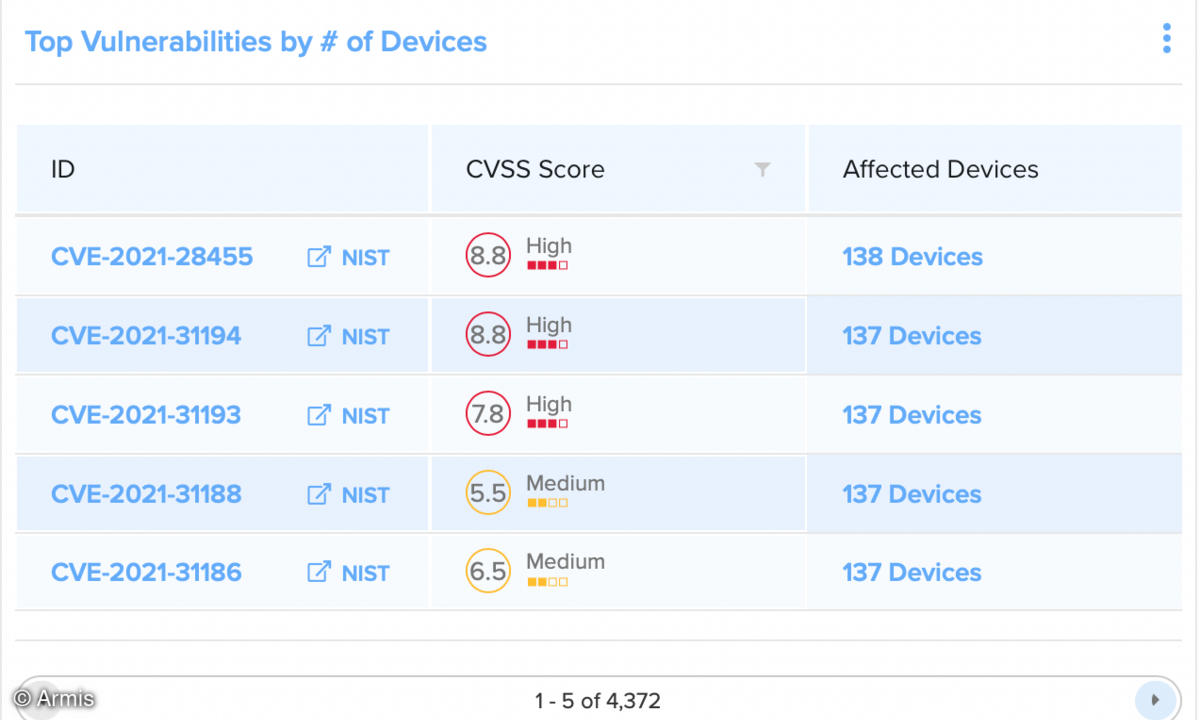

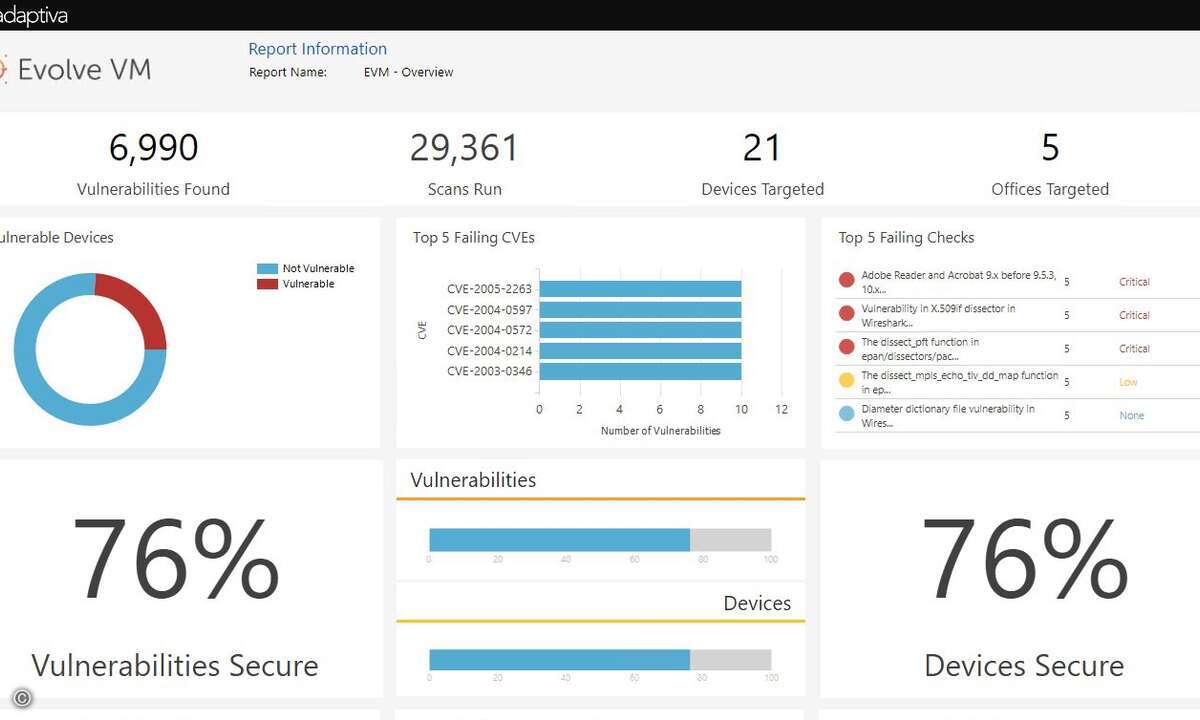

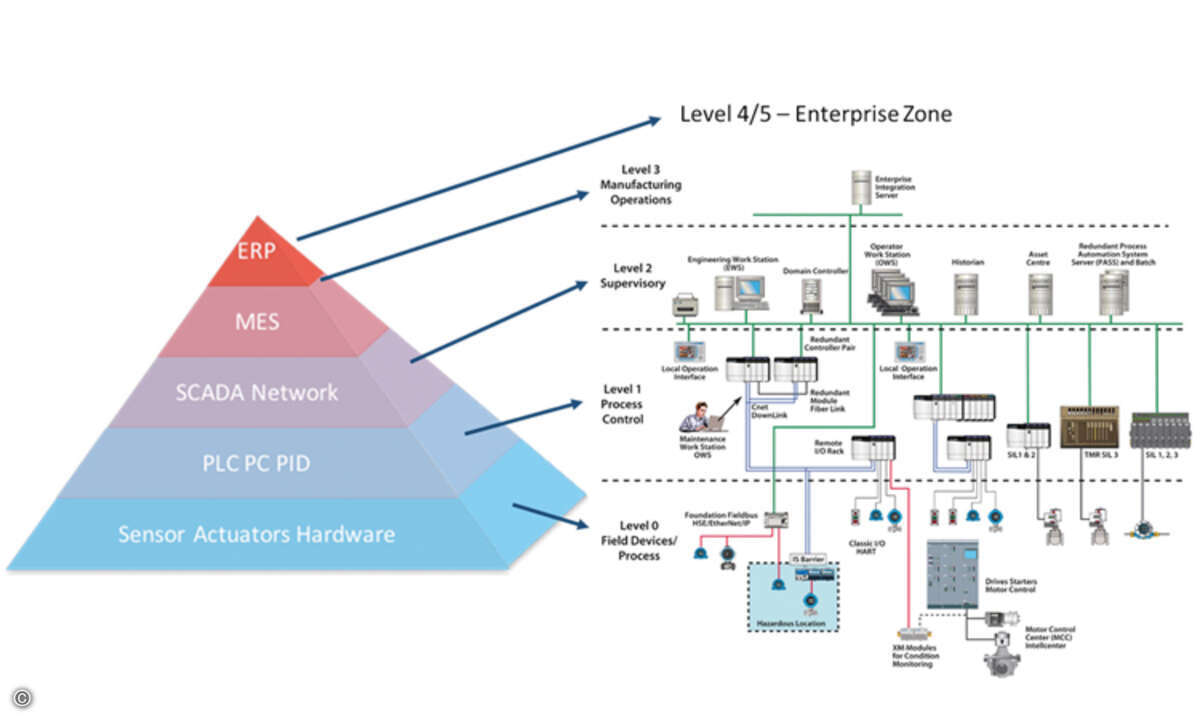

Ohne korrekte und aussagekräftige Diagnose gibt es keine vernünftigen Thera-piemöglichkeiten.Was für die menschliche Gesundheit gilt, ist auch für die informationstechnischen Systeme in einem Unternehmen gültig: um Sicher-heitslücken in Netzwerken, Systemen und Anwendungsprogrammen erfolgreich beheben zu können, muss man diese nicht nur in den genauen technischen Details kennen, sondern auch ihr Schadenspotenzial für die geschäftlichen Abläufe verstehen und damit gewichten können. Insofern muss Schwachstellen-Management in der IT immer mit Risiko-Analyse verbunden sein.

Die Angreifer arbeiten mit den gleichen Methoden. Ihre kriminelle Energie geht dahin,möglichst lohnende Schwachstellen aufzutun und durch deren Ausnutzung eine möglichst große Schadenshöhe zu verursachen (siehe Grafik links). »In Zukunft werden Angreifer anvisierte Schwachstellen vorkompilieren und erst dann losschlagen«, sagt Dr. Gerhard Eschelbeck, Technik-chef bei Qualys im kalifornischen Red-wood Shores. Eschelbeck vergleicht die Vorkompilation der Ziele mit der Erstellung einer Landkarte. »Anstatt wahllos alle auf dem Weg liegenden Straßen abzufahren, orientieren sich die Angreifer sozusagen an einer Karte, um die gewünschten Ziele möglichst schnell zu erreichen«.