Die unterschätzte Gefahr für Unternehmen

266 Milliarden Euro Schaden jährlich: Online-Banking-Betrug verursacht massive Verluste. Insbesondere KMUs sind oft betroffen. „Es trifft doch nur die Großen“ ist angesichts dessen ein gefährlicher Irrglaube. Wie Unternehmen die Risiken minimieren und sich vor dieser Art von Betrug schützen können.

Obgleich es meist die großen Konzerne sind, über die im Falle eines Cyberangriffs und digitalen Betrugsversuchs berichtet wird, stehen kleine und mittelständische Unternehmen (KMUs) nicht weniger in der Zielscheibe von Cyberkriminellen. Denn in den meisten Fällen geben die, nüchtern betrachtet, ein einfacheres Ziel ab. Daraus wächst wiederum die Notwendigkeit, sich gegen derartige Betrugsmaschen und speziell Online-Banking-Betrug, nachhaltig und multidimensional zu schützen: Das können KMUs ebenso wie Großkonzerne.

Gründe dafür gibt es reichlich, genau genommen 266,6 Milliarden: Das ist laut der Bitkom-Studie Wirtschaftsschutz 20241 die Schadenssumme in Euro, die der deutschen Wirtschaft durch Cyberattacken und -angriffe im vergangenen Jahr entstanden ist.

Anbieter zum Thema

Warum KMUs besonders gefährdet sind

Kleine und mittelständische Unternehmen haben sich zu einem beliebten Ziel von Cyberkriminellen entwickelt. Bereits seit Jahren steigen die Schäden, die durch Online-Banking-Betrug, Schadsoftware und E-Spionage verursacht werden, konsequent im zweistelligen Prozentbereich an. Dass diese Zahl künftig rückläufig sein wird, erwarten Experten nicht. Seit sich durch die Digitalisierung mehr und mehr Prozesse in das Internet verlagerten, bieten Unternehmen gleichermaßen auch multidimensionale Angriffsflächen – allen voran, wenn die internen Schutzmaßnahmen nicht als ausreichend zu betrachten sind.

Dabei ist es kein Zufall, dass KMUs zuletzt stärker im Fokus von Cyberkriminellen standen. Warum das so ist, zeigen unter anderem Zahlen von Dell Technologies2, die sich intensiv mit dem Problem befasst haben. Demnach fehlt es bereits bei mehr als der Hälfte (55 Prozent) der geprüften KMUs an der Implementation einer Multi-Faktor-Authentifizierung, 57 Prozent der Unternehmen implementieren zudem gar keine oder zu wenige Maßnahmen, die die Sicherheit von mobilen Endgeräten im Unternehmen gewährleisten. Ein weiteres Problem: Rund ein Drittel der KMUs hat keinen designierten Verantwortlichen, der sich im Falle eines Cyberangriffs oder Betrugsversuchs darum kümmert. Im Ernstfall schafft das Chaos aufgrund mangelnder Zuständigkeiten und erschwert die Problemlösung.

Ein weiteres offensichtliches Problem ist die häufig überschaubare IT-Expertise in kleinen und mittelständischen Unternehmen. Während große Konzerne ganze Abteilungen nur für die IT-Sicherheit beschäftigen, fehlt es bei KMUs häufig schon an einer einzigen zuständigen Person.

Geschuldet ist das Problem natürlich auch den finanziellen Mitteln: Die sind bei KMUs weitaus überschaubarer als bei Konzernen, was zu Lasten der IT-Sicherheit gehen kann. Die Kombination aus fehlendem spezialisiertem Personal und einem eher kleinen Budget stellt für KMUs, unabhängig ihrer jeweiligen Branche, eine Herausforderung dar. Erschwerend kommt hinzu, dass sich viele Führungskräfte in KMUs in einer falschen Sicherheit wiegen, frei nach dem Motto „Es trifft sowieso nur die Großen”.

So greifen Cyberkriminelle KMUs im Online-Banking an

Cyberkriminelle sind durchaus kreativ, sehr zum Leidwesen ihrer (künftigen) Opfer. Entsprechend vielfältig sind auch die Methoden und Strategien, die beim Online-Banking-Betrug zum Einsatz kommen3. Hier ist zunächst zwischen automatisierten und manuellen Attacken zu differenzieren, auch weil beide jeweils eine separate Problemlösung voraussetzen.

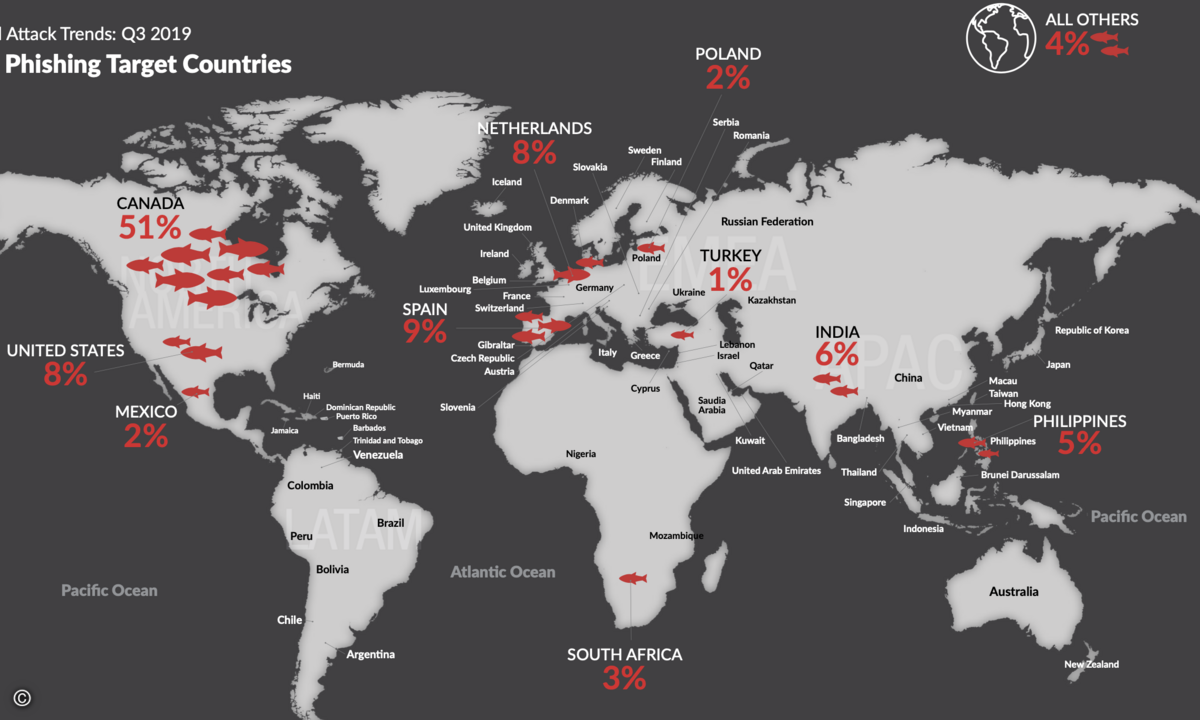

Software-orientierte und automatisierte Attacken finden allen voran über Schadsoftware statt, beispielsweise Trojaner, Viren und generell Malware. Dazu zählen auch Phishing-Versuche, beispielsweise über E-Mails. Sie zielen normalerweise darauf ab, gefährliche Schadsoftware über Links oder Anhänge auf Unternehmensrechnern einzulagern – womit dann auch alle Online-Banking-Zugänge ebenso wie beispielsweise sensible Cloud- oder Backend-Logins gefährdet wären. Befindet sich einmal Schadsoftware auf dem Rechner, können Cyberkriminelle diesen mitsamt allen Daten und Informationen nach Belieben und theoretisch quasi unendlich lang ausspähen.

Manuelle Betrugsversuche setzen indes nicht auf Schadsoftware, was deren Bekämpfung aber keinesfalls leichter, sondern eher noch schwieriger gestaltet. Ein klassisches Beispiel hierfür ist Social Engineering. Über psychologische Tricks werden Mitarbeiter gezielt so manipuliert, dass diese empfindliche Informationen herausgeben. Ein weiteres Beispiel ist CEO-Fraud4. Die Kriminellen imitieren dabei den Geschäftsführer und verlangen in dessen Namen eine dringende Überweisung. Die Mitarbeiter kommen solchen Forderungen noch zu oft leichtgläubig nach, aus Respekt gegenüber der Geschäftsführung.

Credential Stuffing komplettiert die Liste möglicher Angriffsvektoren. Hierbei werden Zugangsdaten genutzt, die zuvor bei Datenlecks veröffentlicht wurden, um sich dann Zugriff auf das System wie das Online-Banking zu verschaffen. Das ist eigentlich leicht zu verhindern, sofern eine designierte Person konsequent Datenlecks und etwaige kompromittierte Zugangsdaten überwacht. Nur geschieht das bei KMUs noch zu selten.

Folgen für KMUs: Von finanziellen Verlusten bis zur Existenzgefährdung

So vielfältig wie die Angriffsvektoren sind auch die Folgen, die schlimmstenfalls gar existenzgefährdend sein können. Hier kann zwischen direkten und indirekten Folgen des Online-Banking-Betrugs unterschieden werden.

Die direkten Schäden liegen auf der Hand: Zunächst einmal ist ein finanzieller Schaden durch die missbräuchlichen beziehungsweise falschen Überweisungen zu erwarten, das Geld ist schlimmstenfalls weg. Daraus kann es zu kostspieligen Rückbelastungen und sogar zu Betriebsunterbrechungen kommen. In beiden Fällen fehlt dem Unternehmen nun nicht „nur” Geld, sondern es fehlen die liquiden Mittel, die beispielsweise zur Tilgung von Verbindlichkeiten oder Krediten genutzt werden müssen. Dadurch kann es zu Zahlungsausfällen, Bonitätsverlusten und weiteren hohen Kosten kommen kann.

Indirekt ist der Image-Verlust groß, sobald man zum Opfer einer Cyberattacke geworden ist und noch mehr, wenn es sich um relativ plumpe Angriffe handelte, wie den CEO-Fraud oder Credential Stuffing. Geschäftspartner und Kunden erwarten normalerweise, dass derartige Angriffe abgewehrt werden. Wenn nicht, kann das in einem Vertrauensverlust und fortan schlechteren Geschäftsbeziehungen oder beispielsweise schlechteren Konditionen bei Verträgen, Zahlungszielen oder Krediten resultieren.

Auch rechtliche Konsequenzen sind nie auszuschließen, sofern sensible Daten entwendet wurden. Allen voran, wenn das überhaupt nur deshalb geschehen ist, weil Datenschutzvorschriften und Sicherheitsmaßnahmen zuvor nicht die nötige Aufmerksamkeit erhielten.

Best Practices für KMUs: Schutz vor Online-Banking-Betrug

Zunächst einmal: Selbstverständlich können KMUs nicht plötzlich ihr IT-Sicherheits-Budget beliebig multiplizieren oder pauschal neue Mitarbeiter einstellen, die sich nur mit dem Schutz der eigenen Systeme befassen. Trotzdem haben KMUs viele Möglichkeiten, sich selbst effektiver zu schützen, die auch nicht zwangsläufig stark auf der operativen Performance oder dem Gewinn lasten müssen.

Multi-Faktor-Authentifizierung (MFA)

Sie ist der wichtigste Schutzschild des eigenen Online-Bankings. Sofern noch kein MFA-Verfahren genutzt wird, ist das schnellstmöglich zu etablieren. Ebenfalls wichtig: Das verifizierende Gerät, also beispielsweise ein Smartphone, sollte wirklich nur für die Authentifizierung genutzt werden. Selbiges ist dafür gegebenenfalls neu anzuschaffen.

Schulungen für Mitarbeiter

Die häufigste Fehlerquelle ist nach wie vor der Mensch. Um das Risiko des menschlichen Versagens zu reduzieren, sollten regelmäßig Schulungen stattfinden, die über (neuartige) Bedrohungen und Betrugsmaschen informieren – allen voran auch mit Fokus auf Social Engineering, Phishing und CEO-Fraud.

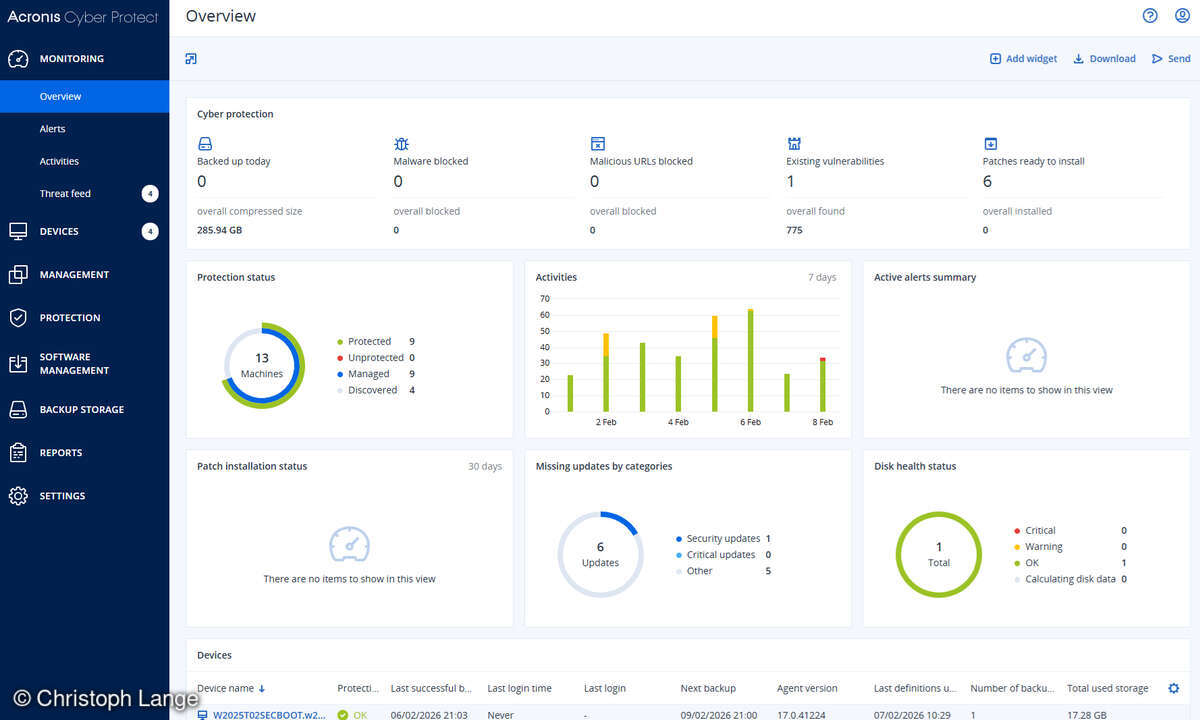

Sicherheitsupdates, Patches und Backups

Auf der technischen Seite ist sicherzustellen, dass Updates und Backups regelmäßig stattfinden. Dafür ist gegebenenfalls einer Person die Verantwortlichkeit zu übertragen. Diese hat sicherzustellen, dass sich alle Systeme auf dem aktuellen Stand befinden und regelmäßig ein Backup erhalten, das an einem sicheren digitalen Ort verwahrt wird.

Limitierungen und Überwachung

Gegebenenfalls lassen sich direkt bei der Bank Limitierungen einrichten. Diese können im Ernstfall und wenn alle Sicherheitsmaßnahmen versagen, den Schaden begrenzen. Auch sollte der Kreis der Personen, die überhaupt Zugriff auf das Banking haben, möglichst klein bleiben.

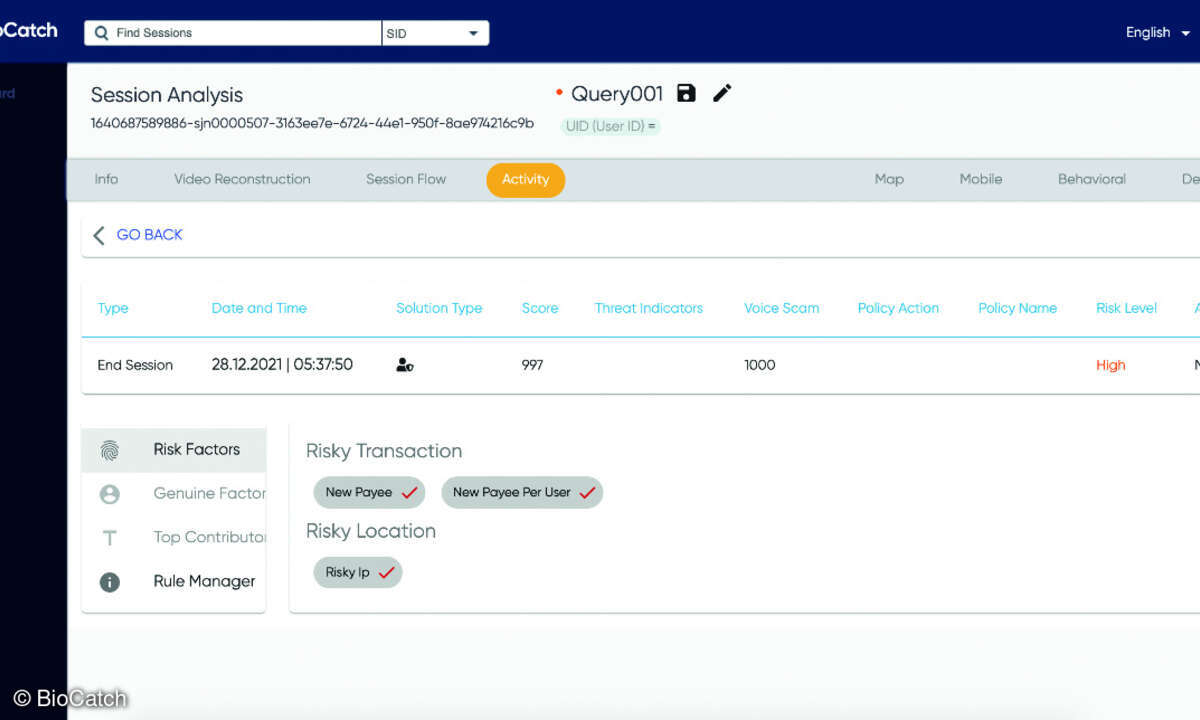

Sicherheitslösungen für KMUs

IT-Verantwortliche und die Geschäftsführung sollten sich darüber abstimmen, welche technischen Sicherheits-Tools für das Unternehmen empfehlenswert und finanzierbar sind. Anti-Fraud-Tools, Anti-Viren-Programme, Firewalls und Passwort-Manager sind beispielsweise nicht sonderlich teuer, bauen aber einen zusätzlichen Schutzschild rund um das Unternehmen, dessen Banking und die verwalteten Daten auf. Die Kosten hierfür, sowohl für die Anschaffung als auch etwaige Abos, lassen sich steuerlich geltend machen. Die Geschäftsführung sollte aber unbedingt ihre IT-Verantwortlichen in die Entscheidung einbeziehen, da diese die Tools später aktiv konfigurieren, verwalten und verwenden müssen.

Eine Cyber-Versicherung5 kann ebenfalls eine Überlegung wert sein. Teil dieser sind meistens sogar noch Beratungs- und Schulungsangebote. Allen voran schützt die Cyber-Versicherung vor den zu erwartenden Schäden. Die meisten Cyber-Versicherungen beinhalten unter anderem eine integrierte Haftpflichtversicherung für Schadensersatzforderungen von Dritten, die Übernahme der Bußgelder bei DSGVO-Verletzung sowie die Deckung des entstandenen Schadens, beispielsweise durch Bußgelder bei Ransomware, Datenverlust und Wiederherstellung, Betriebsunterbrechungen oder missbräuchlichen Transaktionen. Viele Versicherer stellen betroffenen Unternehmen in der Phase des Angriffs zudem eigene Experten zur Seite, sowohl solche aus dem IT- und Cybersecurity-Umfeld als auch solche, die sich beispielsweise um Krisenmanagement und PR-Aufgaben kümmern.

Online-Banking-Betrüge und Cyberkriminalität nehmen zu – sich zu schützen ist eine Notwendigkeit

Online-Banking-Betrug verursacht erheblichen Schaden. Der beste Schutz dagegen ist, es gar nicht erst so weit kommen zu lassen. KMUs sollten daher frühzeitig eine umfassende und detaillierte Cybersecurity-Strategie mitsamt einzelnen Maßnahmen etablieren. Fehlt es dafür an interner Expertise, können externe Berater und Freiberufler die Lücke schließen.

Karina Ruppe, Expertin für Bankrecht, CDR Legal

1 https://www.verfassungsschutz.de/SharedDocs/kurzmeldungen/DE/2024/2024-08-28-studie-bitkom.html

2 https://www.mittelstand-digital-forum.de/de/themen/allgemein/cyberangriffe-auf-kmus

3 https://cdr-legal.de/online-banking-betrug/

4 https://www.polizei-beratung.de/themen-und-tipps/gefahren-im-internet/ceo-fraud/

5 https://www.verbraucherzentrale.nrw/wissen/geld-versicherungen/weitere-versicherungen/cyberversicherung-ist-sie-sinnvoll-35611