Swissbit iShield Key 2 Pro Mifare im Test

Der Hardware-Token von Swissbit bündelt Passwortersatz, Smartcard und Zutrittskontrolle in einem Gerät. Für Unternehmen bedeutet das weniger Komplexität und mehr Sicherheit. Wir haben uns die Lösung genauer angesehen.

Der „iShield Key 2 Pro MIFARE“ (im Folgenden: Mifare) ist ein physischer Sicherheitsschlüssel, der mehrere Aufgaben übernimmt, die im Unternehmensalltag sonst auf verschiedene Systeme verteilt sind. Er wird zum einen für die Anmeldung an Rechnern, Cloud-Diensten und Anwendungen genutzt und ersetzt dort unsichere oder leicht angreifbare Verfahren wie Passwörter oder SMS-Codes. Zum anderen dient er als Smartcard für Zertifikate, zum Beispiel für Windows-Login, E-Mail-Signaturen oder verschlüsselte Datenträger.

Zusätzlich kann derselbe Schlüssel für den Zutritt zu Gebäuden, Büros oder Rechenzentren verwendet werden. Weitere Einsatzgebiete sind noch FollowMe, Secure Print und Zeiterfassung.

Mitarbeiter-Anmeldungen und -Zugänge vereinfachen und absichern

Im täglichen Ablauf bedeutet das, dass ein Mitarbeiter nur noch ein einziges Gerät benötigt. Statt sich mit Passwort, Authenticator-App und separater Zugangskarte auszuweisen, steckt er den Schlüssel ein oder hält ihn an ein NFC-Lesegerät, gibt eine PIN ein und bestätigt den Zugriff per Berührung. Damit wird sowohl der Zugang zum System als auch zur physischen Infrastruktur gesteuert. Neue Mitarbeiter erhalten beim Onboarding direkt einen vorkonfigurierten Schlüssel, der alle notwendigen Berechtigungen enthält. Verlässt jemand das Unternehmen, lässt sich der Zugriff zentral über den Schlüssel entziehen.

Diese Zusammenführung reduziert Verwaltungsaufwand, da weniger Systeme getrennt gepflegt werden müssen, und verringert typische Fehlerquellen wie schwache Passwörter oder verlorene Zugangskarten. Gleichzeitig steigt die Sicherheit, weil sensible Zugangsdaten nicht mehr auf Endgeräten gespeichert werden, sondern geschützt im Hardware-Token verbleiben und nur dort verarbeitet werden.

Die iShield-Produktfamilie

Die Produktfamilie folgt einer klar strukturierten Logik. Innerhalb der zweiten Generation existieren Modelle mit reinem FIDO2-Funktionsumfang sowie Pro-Varianten mit erweitertem Funktionssatz. Die Pro-Ausführung ergänzt FIDO2 um OTP und PIV. Die Mifare-Version erweitert wiederum genau diese Pro-Funktionalität um kontaktlose Zugangstechnik.

Ergänzend gibt es FIPS-Varianten für regulierte Umgebungen, die auf Mifare verzichten. Die getestete Version stellt somit die technisch umfassendste Ausprägung dar, da sie alle verfügbaren Funktionsbereiche kombiniert.

Mifare ist eine kontaktlose Chiptechnologie auf Basis von NFC, die in Zugangssystemen, Ausweisen und Zahlungslösungen eingesetzt wird und eine sichere Kommunikation zwischen Karte und Lesegerät ermöglicht. Sie ist wichtig, weil sie im Gegensatz zu einfachen Identifikationsnummern (UIDs) eine verschlüsselte Authentifizierung erlaubt und damit das Kopieren oder Auslesen von Zugangsdaten deutlich erschwert.

Die interne Architektur von iShield Keys 2 basiert auf einem Secure Element vom Typ NXP P71D600 mit JCOP 4.5. Ein Secure Element ist ein speziell abgesicherter Chip, der kryptografische Operationen isoliert ausführt und gegen physische sowie logische Angriffe geschützt ist. Die Plattform basiert auf einer JavaCard-Architektur und folgt dem GlobalPlatform-Standard zur Verwaltung und Ausführung von Applets. Funktionen werden nicht als monolithische Firmware implementiert, sondern als voneinander getrennte Applets. Ein Applet stellt eine klar abgegrenzte Funktionseinheit dar.

FIDO2, OTP und PIV laufen jeweils als eigenständige Komponenten. Diese Architektur erlaubt es, einzelne Funktionen zu aktualisieren, ohne das gesamte System zu verändern. Updates erfolgen über gesicherte Kanäle, die Ende-zu-Ende verschlüsselt und signiert sind. Dieses Konzept ist aus Smartcard- und SIM-Karten-Architekturen bekannt und ermöglicht eine langfristige Nutzung auch bei sich verändernden Protokollen.

Die Updatefähigkeit basiert auf signierten und verschlüsselten Übertragungen, wodurch sichergestellt wird, dass nur autorisierte Firmware und Applets installiert werden können. Dieses Konzept erlaubt es, Sicherheitslücken auch bei bereits ausgerollten Geräten zu beheben, ohne die Hardware austauschen zu müssen.

Die kryptografische Ausstattung umfasst RSA bis 4096 Bit, ECDSA bis 521 Bit sowie AES bis 256 Bit und HMAC mit SHA-1 und SHA-2. Private Schlüssel werden im Secure Element generiert und verlassen das Gerät nicht. Diese Eigenschaft bildet die Grundlage für die Sicherheitswirkung des Tokens, da selbst ein kompromittiertes Betriebssystem keinen Zugriff auf die Schlüssel erhält.

Quelle: connect professional

Die Kommunikation erfolgt über mehrere Schnittstellen parallel. Über USB meldet sich das Gerät als CCID-Smartcard sowie als HID-Gerät für FIDO2. CCID steht für ein standardisiertes Smartcard-Protokoll, das Betriebssysteme nativ unterstützen. HID ermöglicht die direkte Kommunikation mit Browsern für WebAuthn. Zusätzlich steht NFC zur Verfügung, wodurch sich der Token kontaktlos mit Smartphones und Zugangssystemen verbinden lässt. Diese Kombination erlaubt eine breite Integration in bestehende Umgebungen meist ohne zusätzliche Treiber.

In größeren Umgebungen erfolgt die Anmeldung häufig nicht direkt am Zielsystem, sondern über zentrale Identitätsdienste. Die Anbindung des Tokens erfolgt am Identity Provider über Verfahren wie WebAuthn, PIV oder OTP. Der Identity Provider übernimmt anschließend die Weitergabe der Identität an angebundene Dienste über Föderationsprotokolle wie OAuth 2.0 mit OpenID Connect oder SAML und fungiert damit als Vermittler zwischen der Hardware-Authentifizierung und der Single-Sign-On-Infrastruktur. Benutzer authentifizieren sich einmal mit dem Token und erhalten anschließend Zugriff auf mehrere Dienste, ohne sich erneut anmelden zu müssen.

FIDO2 bildet die zentrale Authentifizierungsmethode. Das Verfahren basiert auf asymmetrischer Kryptografie. Bei der Registrierung erzeugt der Token ein Schlüsselpaar. Der öffentliche Schlüssel wird beim Dienst gespeichert, der private Schlüssel verbleibt im Gerät. Beim Login fordert der Dienst eine Challenge an, die vom Token signiert wird. Der Server prüft diese Signatur und gewährt Zugriff. Da kein Passwort übertragen wird, entfallen typische Angriffspunkte.

Ein zentraler Unterschied zwischen FIDO2 und OTP liegt in der Angriffssicherheit. Einmalpasswörter lassen sich wie herkömmliche Passwörter prinzipiell abfangen und in Echtzeit weiterverwenden, zum Beispiel durch Phishing oder Man-in-the-Middle-Angriffe. FIDO2 hingegen bindet die Authentifizierung kryptografisch an den Zielserver und an den privaten Schlüssel im Token, wodurch eine Wiederverwendung abgefangener Daten technisch ausgeschlossen ist.

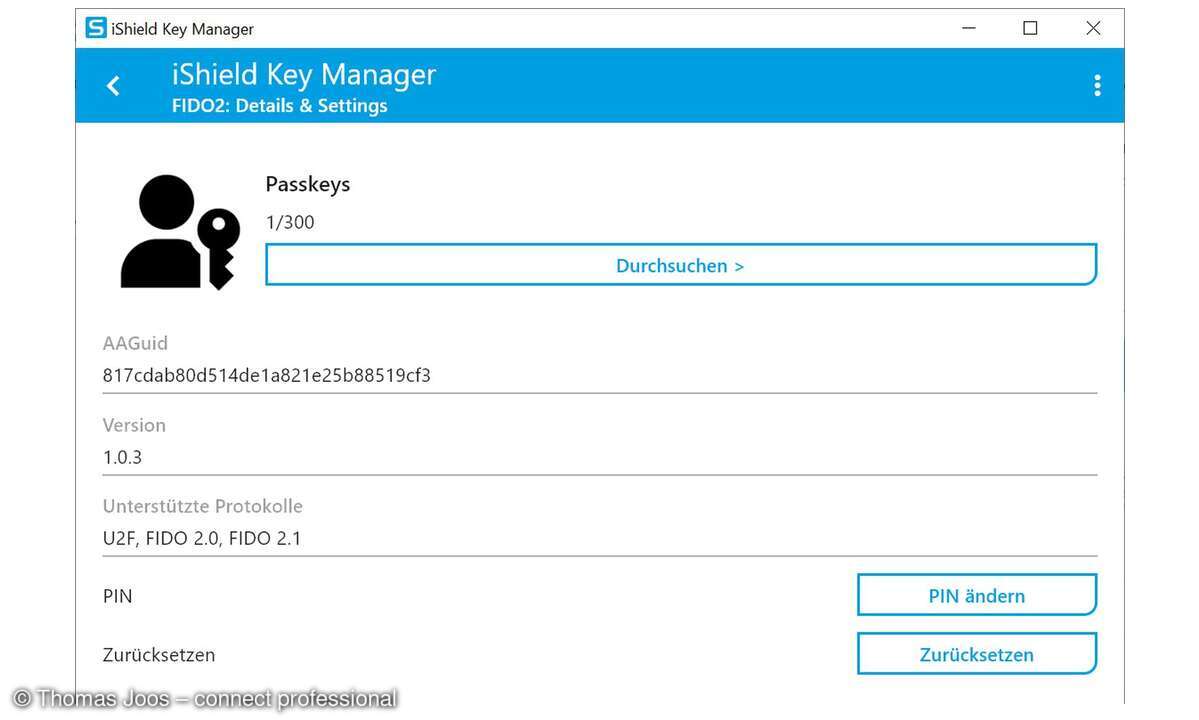

Die Anmeldung kombiniert eine PIN mit einer physischen Bestätigung über den Touchsensor. Die PIN unterliegt festen Regeln hinsichtlich Länge und Struktur und wird lokal geprüft. Nach mehreren Fehlversuchen wird der Zugriff gesperrt. Der Token unterstützt CTAP 2.1, wodurch erweiterte Funktionen wie die Verwaltung einzelner Passkeys und Resident Keys verfügbar sind. Resident Keys sind lokal gespeicherte Zugangsdaten, die ohne Benutzername genutzt werden können und beispielsweise für SSH-Authentifizierung relevant sind. Insgesamt lassen sich bis zu 300 Passkeys speichern.

Für Unternehmensumgebungen unterstützt der Token Enterprise Attestation, ein Verfahren zur exakten Identifikation des Geräts gegenüber einem Dienst. Dabei übermittelt der Token eine gerätespezifische Kennung, anhand derer sich der Zugriff auf zuvor freigegebene Hardware beschränken lässt. Unternehmen können so sicherstellen, dass nur ausgegebene und verwaltete Schlüssel für den Zugriff auf interne Systeme verwendet werden.

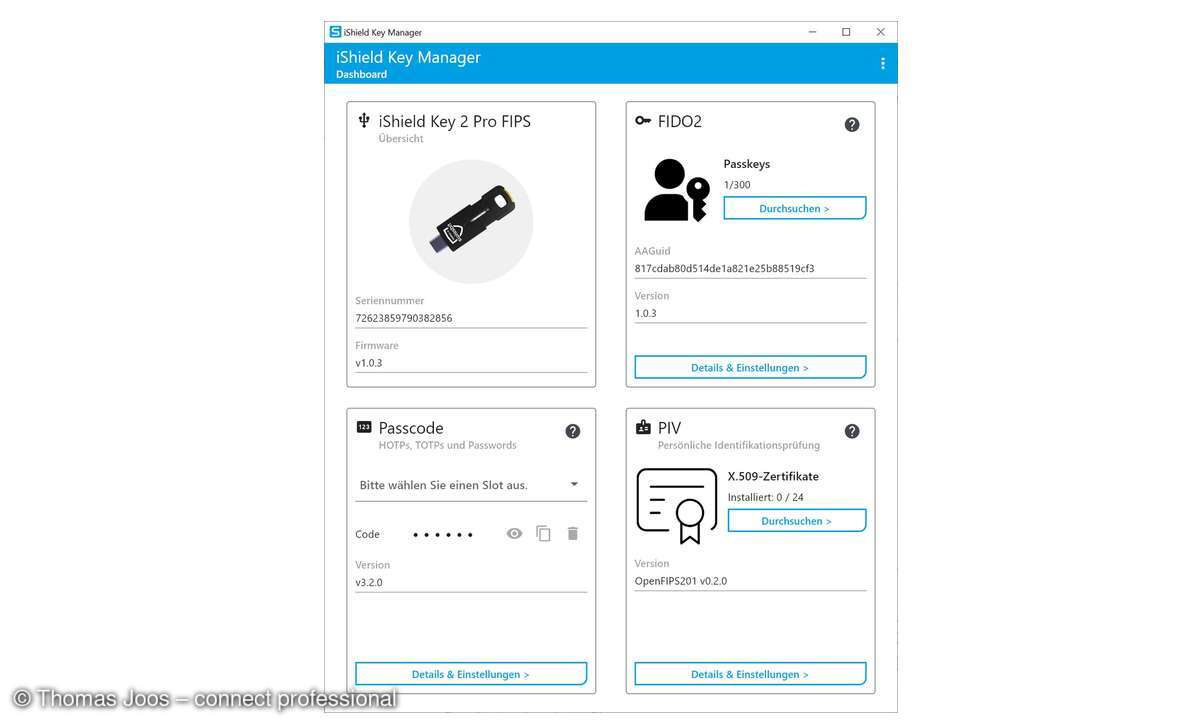

OTP mit dem iShield Key 2

Neben FIDO2 integriert die Pro-Variante OTP-Verfahren. HOTP basiert auf einem Zähler, TOTP auf Zeitintervallen. Beide Verfahren generieren Einmalcodes direkt im Token und folgen den Standards RFC 4226 und RFC 6238. Der Token stellt bis zu 42 Slots bereit, von denen bis zu zwei Slots mit Touch-Gesten belegt werden können, um Einträge direkt am Gerät auszugeben. Die übrigen Slots lassen sich flexibel für HOTP- oder TOTP-Einträge nutzen, deren Ausgabe in der Regel über eine Verwaltungssoftware wie den iShield Key Manager erfolgt.

Die Ausgabe erfolgt über eine virtuelle Tastaturfunktion, bei der der Token den Code direkt in das Zielsystem schreibt. Dabei unterscheidet der Token zwischen kurzer und langer Berührung, die jeweils unterschiedliche Einträge auslösen und eine schnelle Auswahl häufiger genutzter Zugangsdaten ermöglichen. Zusätzlich können statische Passwörter im Gerät gespeichert werden, die ebenfalls per Touch ausgegeben werden. Dabei emuliert der Token ein Eingabegerät, sodass Codes und gespeicherte Daten direkt in Anwendungen geschrieben werden, ohne dass zusätzliche Software erforderlich ist.

Der Token bietet neben Einmalpasswörtern auch die Möglichkeit, statische Passwörter direkt im Gerät zu speichern und bei Bedarf automatisch über eine virtuelle Tastatur in Eingabefelder einzutragen. Diese Funktion eignet sich für Systeme ohne moderne Authentifizierungsverfahren, zum Beispiel für ältere Verwaltungsoberflächen, Netzwerkgeräte oder Remote-Zugänge, bei denen Zugangsdaten weiterhin manuell eingegeben werden müssen. Die Konfiguration erfolgt für TOTP über QR-Codes oder manuelle Eingabe, wobei Parameter wie Secret Key, Algorithmus und Code-Länge definiert werden. Eine Einschränkung ergibt sich durch die fehlende Importfunktion, da bestehende Authenticator-Daten nicht übernommen werden können.

Integration in Unternehmensnetzwerken mit Active Directory und Bitlocker

Die PIV-Funktion erweitert den Token um Smartcard-basierte Authentifizierung. PIV nutzt Zertifikate und private Schlüssel zur Identitätsprüfung. Zertifikate werden in definierten Slots gespeichert, die bestimmten Funktionen zugeordnet sind. Slot 9A dient der Benutzeranmeldung, 9C der digitalen Signatur, 9D der Verschlüsselung und 9E der Kartenidentifikation. Weitere Slots stehen für archivierte Zertifikate zur Verfügung. Diese Struktur ermöglicht die Integration in Unternehmensumgebungen mit Active Directory. In solchen Szenarien fungiert der Token als physischer Identitätsträger, der Zertifikate für Benutzerkonten bereitstellt. Windows greift über integrierte Smartcard-Treiber auf diese Zertifikate zu, wodurch sich ein Login ohne Passwort realisieren lässt.

Die Integration in Bitlocker zeigt die praktische Bedeutung dieser Funktion. Bitlocker ist eine Laufwerksverschlüsselung, die Daten durch kryptografische Schlüssel schützt. Der Token kann Zertifikate für die Entschlüsselung bereitstellen, wodurch der Zugriff an den Besitz des Tokens und die Eingabe einer PIN gebunden wird. In lokalen Szenarien lassen sich selbstsignierte Zertifikate nutzen, während in Active-Directory-Umgebungen Zertifizierungsstellen die Ausstellung übernehmen. In beiden Fällen ersetzt der Token klassische Passwort- oder Schlüsseldateien und erhöht die Sicherheit durch die Bindung an Hardware. PIV und Bitlocker funktioniert nur für externe Laufwerke. Leider unterstützt Microsoft in Windows für das „C“ Laufwerk keine Zertifikate / private Schlüssel auf einer externen Smartcard. Hier können höchstens Zertifikate / Schlüssel genutzt werden, die im TPM des Rechners liegen.

Physische Zutrittskontrolle

Die Mifare-Funktion erweitert den Token um physische Zutrittskontrolle. Über NFC kommuniziert das Gerät mit Lesegeräten und ersetzt klassische Zugangskarten. Die Kommunikation erfolgt nicht über eine statische UID (Unique Identifier), sondern über einen gesicherten Austausch zwischen Token und Leser, bei dem kryptografische Verfahren zur Authentifizierung eingesetzt werden. Dadurch wird das Kopieren von Zugangsdaten erschwert. In der Praxis bedeutet dies, dass ein Mitarbeiter denselben Token für den Zugang zu Gebäuden, für die Anmeldung an IT-Systemen und für weitere Anwendungen wie Druckerfreigaben oder Zeiterfassung nutzen kann. Diese Zusammenführung reduziert die Anzahl physischer Identitätsmedien und ermöglicht eine einheitliche Verwaltung.

Verwaltung über iShield Key Manager

Die Verwaltung erfolgt über den iShield Key Manager sowie ein Kommandozeilenwerkzeug. Beide erlauben die Konfiguration aller Funktionen. Die grafische Oberfläche unterstützt jeweils nur ein Gerät, was bei größeren Rollouts eine Einschränkung darstellt. Für solche Szenarien wird das CLI genutzt, das Mass Enrollment für OTP/HOTP unterstützt. Dabei werden Schlüssel und Seriennummern automatisiert generiert und in CSV-Dateien dokumentiert. Für die Bereitstellung in größeren Organisationen unterstützt das Kommandozeilenwerkzeug automatisierte Verfahren, bei denen mehrere Tokens gleichzeitig vorbereitet werden. Dabei werden für jeden Schlüssel individuelle Geheimnisse erzeugt und zusammen mit Seriennummern und Parametern in strukturierten Dateien abgelegt, die eine spätere Zuordnung und Verwaltung erleichtern. Diese Methode erlaubt die Provisionierung größerer Gerätebestände, erfordert jedoch strukturierte Prozesse.

Robuste Hardware

Die Hardware zeigt im Test eine robuste Auslegung. Das Gehäuse besteht aus Kunststoff mit strukturierter Oberfläche und ist für den Einsatz am Schlüsselbund geeignet. Das Gerät ist wasserresistent und für Temperaturen von minus 25 bis plus 70 Grad Celsius ausgelegt. Der Touchsensor befindet sich auf der Rückseite und reduziert die Belastung des USB-Anschlusses. Eine RGB-LED signalisiert den Status. Die Nutzung über USB und NFC funktioniert stabil, auch in mobilen Szenarien.

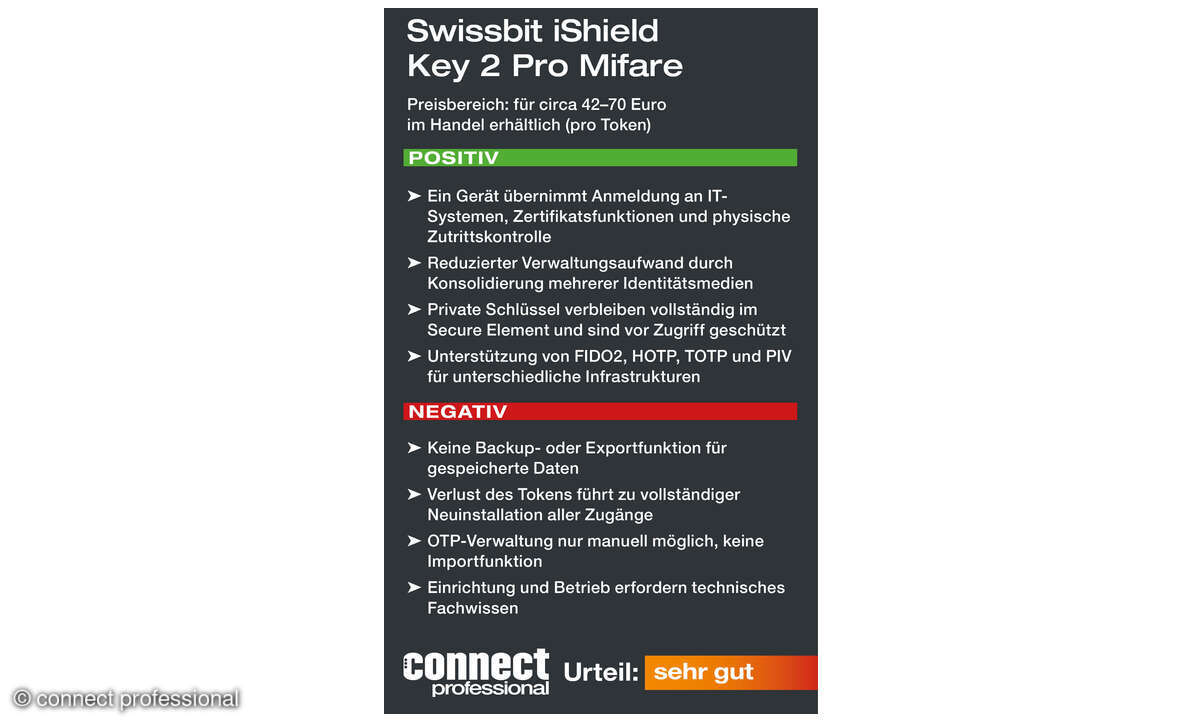

Die Dokumentation richtet sich an technisch versierte Anwender, liegt dafür aber auch in deutscher Sprache vor. Eine strukturierte Einführung fehlt. Die Verwaltung von Daten ist bewusst eingeschränkt, da keine Backup- oder Exportfunktion vorgesehen ist und sicherheitskritische Informationen das Secure Element nicht verlassen. Der Verlust eines Tokens führt daher zum Verlust aller gespeicherten Zugangsdaten, was jedoch kein technischer Mangel, sondern eine gewollte Sicherheitsentscheidung ist und im Betrieb durch organisatorische Maßnahmen wie die Ausgabe mehrerer Tokens pro Benutzer berücksichtigt werden muss.

Eine zentrale Einschränkung ergibt sich aus dem fehlenden Backup-Mechanismus. Weder Passkeys noch OTP-Daten oder Zertifikate lassen sich exportieren oder auf einen zweiten Token übertragen. In der Praxis bedeutet das, dass Unternehmen immer Ersatzgeräte parallel provisionieren müssen, um Ausfälle oder Verlust abzufangen. Ersatzgeräte müssen vollständig neu eingerichtet werden. Die OTP-Verwaltung ist aufwendig, da keine Importfunktion vorhanden ist und die Anzahl der Slots begrenzt bleibt. Auch die Verwaltungssoftware zeigt Schwächen in der Benutzerführung.

Konsolidierte Lösung für das Identitätsmanagement

Im Unternehmenskontext bietet der iShield Key 2 Pro Mifare eine konsolidierte Lösung für Identitätsmanagement. Digitale Authentifizierung, Zertifikatsverwaltung und physischer Zugang werden in einem Gerät zusammengeführt. Diese Konsolidierung reduziert Hardwarebedarf und vereinfacht Prozesse, setzt jedoch strukturierte Abläufe für Provisionierung und Lifecycle-Management voraus. Ohne diese organisatorische Grundlage erhöht sich der Verwaltungsaufwand. Neben den technischen Aspekten wirkt sich die Konsolidierung auch wirtschaftlich aus, da separate Zugangskarten, Authenticator-Apps und Smartcards entfallen können. Dies reduziert Beschaffungskosten und vereinfacht die Verwaltung, da weniger unterschiedliche Systeme betrieben werden müssen.

Der iShield Key 2 Pro Mifare stellt damit einen umfassenden Sicherheitstoken dar, der mehrere Authentifizierungsmodelle und Zugangssysteme integriert. Die technische Basis ist belastbar und deckt ein breites Spektrum an Anforderungen ab. Gleichzeitig erfordert die Nutzung ein hohes Maß an Fachwissen und organisatorischer Vorbereitung, um alle Funktionen effizient einzusetzen.

Einordnung im praktischen Einsatz und Grenzen im Unternehmensbetrieb

Im praktischen Einsatz zeigt sich, dass der iShield Key 2 Pro Mifare seine Stärken vor allem in strukturierten Unternehmensumgebungen mit klar definierten Prozessen entfaltet, in denen Identitäten, Zertifikate und Zutrittsrechte zentral verwaltet werden. Gleichzeitig erfordert der Betrieb eine sorgfältige Planung, da Funktionen wie Backup, Geräteaustausch und Provisionierung nicht automatisiert ablaufen und zusätzliche organisatorische Maßnahmen notwendig machen, etwa die Bereitstellung von Ersatzschlüsseln pro Benutzer.

Auch die Integration hängt stark von der vorhandenen Infrastruktur ab, da nicht alle Systeme FIDO2, PIV oder kontaktlose Zugangstechnologien gleichermaßen unterstützen. Im Vergleich zu Authenticator-Apps oder klassischen Zugangskarten bietet der Token zwar ein höheres Sicherheitsniveau und eine konsolidierte Identität, setzt jedoch technisches Verständnis und eine saubere Einbindung in bestehende Identity- und Access-Management-Prozesse voraus. Ohne diese Voraussetzungen steigt der Verwaltungsaufwand, und der Nutzen der Zusammenführung mehrerer Funktionen relativiert sich im täglichen Betrieb.