„Nutzer tendieren dazu, schlechte Passwörter zu verwenden“

Privat wie beruflich werden immer mehr Passwörter gebraucht. Die Folge sind häufige Wiederverwendung, schwache Sicherheit, und oft auch vergessene PINs. Leaks führen immer wieder zu kompromittierten Accounts. IT-Security-Experte Cornelius Kölbel, Geschäftsführer von NetKnights, erläutert, warum es trotzdem nicht ohne Passwort geht.

connect professional: Unzählige Passwörter für alle möglichen privaten, wie beruflichen Accounts sind nicht nur für Privatnutzer lästig. Für Unternehmen bedeuten sie zusätzlich hohe Kosten durch Passwort-Resets im Help Desk. Und weil viele Anbieter Passwort-Daten zentral in der Cloud vorhalten, führen Leaks immer wieder zu kompromittierten Accounts. Hat das Passwort ausgedient?

Cornelius Kölbel: Die Mehr-Faktor-Authentifizierung setzt sich aus verschiedenen Faktor-Typen zusammen. Ziel dabei ist, dass jeder Typus andere Angriffsszenarien hat und somit gegebenenfalls diametrale Schwierigkeiten für einen Angreifer darstellt. Das macht die Mehr-Faktor-Authentifizierung sicherer. Ein Faktor-Typ ist eben der Wissensbestandteil, in diesem Fall ein Passwort.

Dann geht es also auch künftig nicht ohne Passwörter?

Kölbel: Das ist in mehrerlei Hinsicht eine interessante Frage. Zum einen ist, wie ich schon sagte, der Wissensbestandteil ein wichtiger Faktor bei der Authentifizierung. Lasse ich diesen Faktor weg, dann setze ich die Hürde für Angreifer herab. Es bleiben für eine sichere Authentifizierung dann nur noch der Besitzfaktor und ein Eigenschaftsfaktor – Biometrie.

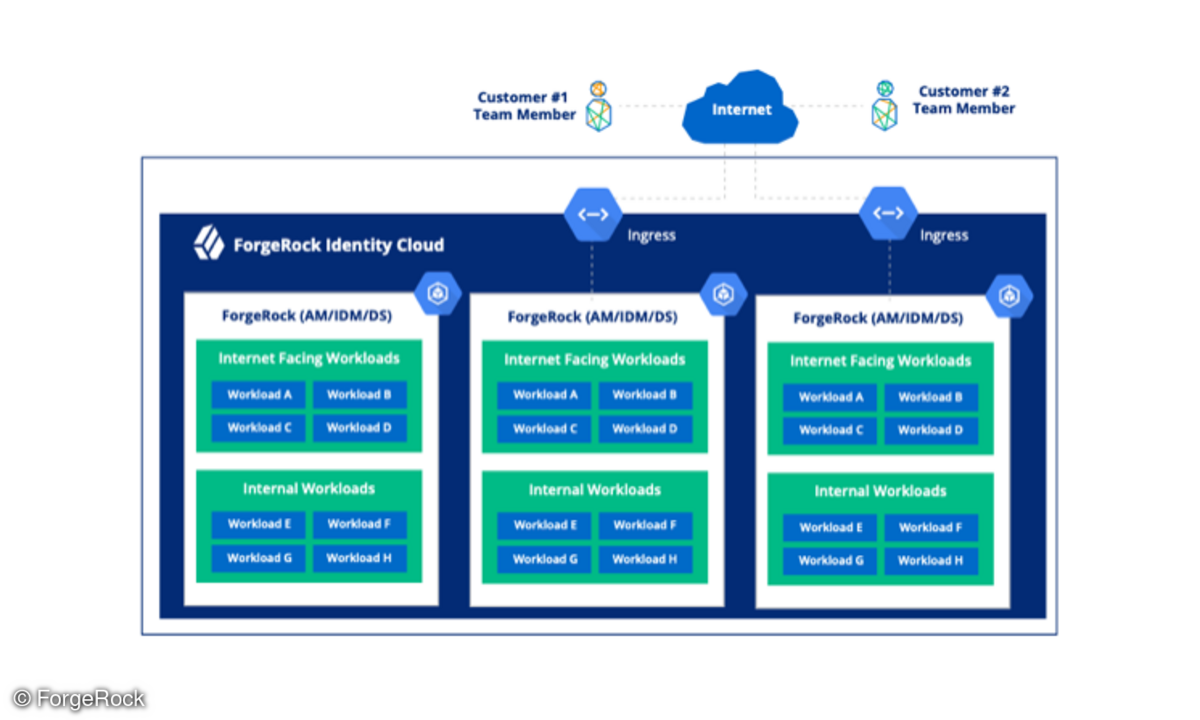

Zum anderen ist darauf zu achten, dass man sinnvoll mit dem Wissensbestandteil umgeht. Sie fragten nach „Passwörtern“. Plural. Als Unternehmen sollte man im Jahr 2026 endlich bei Single-Sign-On angekommen sein. D.h. dass ein Unternehmen darauf achten muss, einem Mitarbeiter nicht mehrere Passwörter zuzumuten. Denn dann wird es lästig und Nutzer tendieren dazu, schlechte Passwörter zu verwenden.

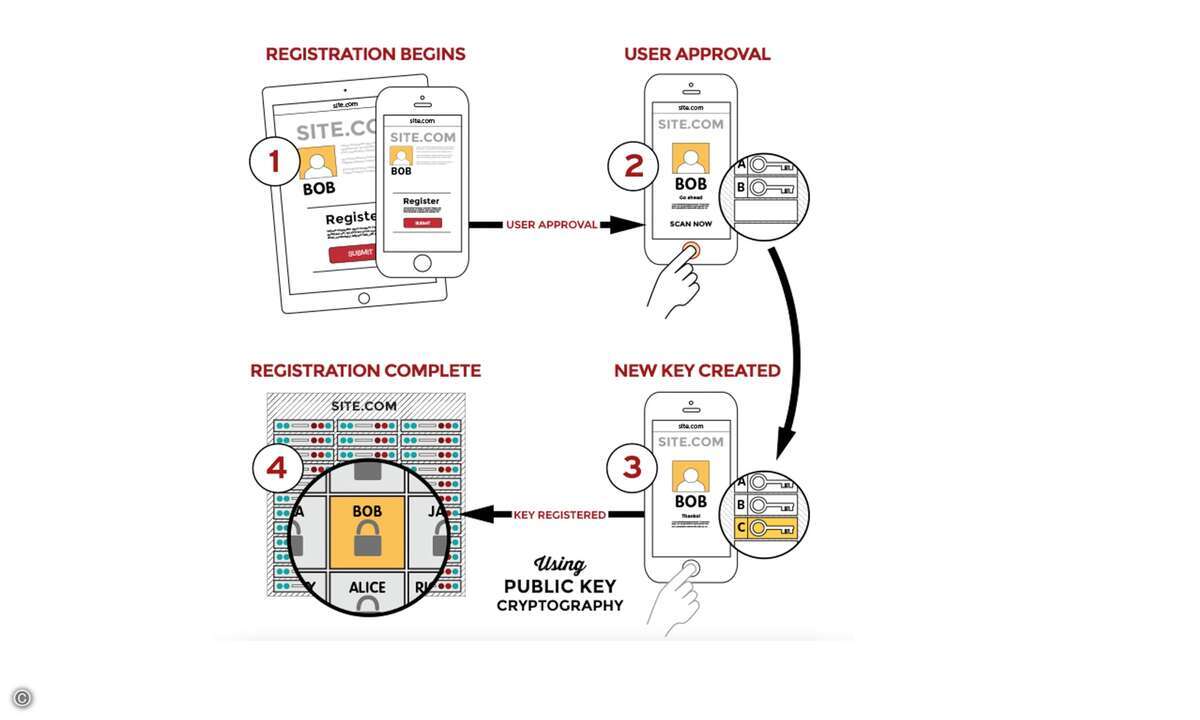

Schließlich kann man auch unterscheiden, ob man als Wissensbestandteil ein Passwort verwendet, das im Sinne der Definition in einer Datenbank gehasht abgelegt ist oder ob es ein Passwort ist, das lokal, beispielsweise auf einer Smartcard oder FIDO2-Gerät verifiziert wird – was dann manchmal irreführend auch als PIN bezeichnet wird.

Anbieter zum Thema

Warum ist die Bezeichnung PIN denn irreführend?

Kölbel: In der öffentlichen Wahrnehmung geht man oft davon aus, dass eine PIN eine vier- oder sechsstellige Ziffernfolge sei – so wie wir sie von Smartphone oder Kreditkarte kennen. Im Falle von Smartcards oder FIDO2-Geräten können das aber auch längere alphanumerische Zeichenfolgen mit Sonderzeichen sein. Und es hieße trotzdem „PIN“.

Was macht ein Passwort oder ein PIN aber denn dann gut oder wie lassen sich Passwörter sicherer und komfortabler generieren und verwalten?

Kölbel: Als Credential geht es bei einem Passwort letztendlich genau wie bei kryptographischem Schlüsselmaterial um Entropie. Das heißt mögliche Kombinationen und der daraus resultierenden Wahrscheinlichkeit, dass es per Brute Force erraten werden kann.

Varianz in möglichen Kombinationen setzt wieder voraus, dass man diese zufällig erzeugt. Ich verweise hier gerne auf den “XKCD Comic Nummer 936” (https://m.xkcd.com/936/), der sehr anschaulich zeigt, was entgegen unserer menschlichen Wahrnehmung ein gutes Passwort ist und welches nicht. Ein Passwort, das für uns sehr merkwürdig aussieht, hat nicht zwangsweise eine bessere Entropie.

Die Zufallsgeneratoren in Computern erzeugen auch nur Pseudozufallszahlen. Wer es ganz genau wissen möchte, kann sich 5 Würfel nehmen und per Diceware und echtem Zufall ein sehr starkes Passwort generieren, das sich auch noch leicht merken lässt.

Welche Möglichkeiten eröffnet sich beispielsweise durch KI? Mit großen Sprachmodellen lassen sich doch auch Passwörter erstellen?

Kölbel: Vielen Dank für diese Frage. Es ist eine menschliche Versuchung, alte Probleme gerne mit neuen Tools und Techniken zu lösen. In diesem Fall ist das alte Problem - wirklich zufällige Passwörter zu erzeugen - aber bereits sehr gut gelöst und die vorgeschlagene neue Technik, KI, für diese Aufgabe denkbar ungeeignet. Ich bin bei weitem kein KI-Experte, aber ein Sprachmodell basiert ja eher auf Mustern und bereits Existierendem, um daraus scheinbar Neues zu erzeugen. Nun ja, „Muster“ und „Existierendes“ sind nun aber nicht gerade die Begriffe, die mit „Zufall“ korrelieren.

In nicht allzu ferner Zukunft dürften Quantencomputer aktuelle Verschlüsselungsmethoden überflüssig machen. Spätestens wenn die Technologie breiter verfügbar ist, sind Passwörter dann doch endgültig Geschichte oder nicht?

Kölbel: Ich kämpfe ja gar nicht für das Überleben von Passwörtern. Auch ich will mir nicht unendlich viele, lästige komplexe Passwörter merken müssen. Ich plädiere für die Akzeptanz des Faktors Wissen. Denn auch im Hinblick auf Privacy und Full Deniability sehe ich das als einen wertvollen Faktor bei der Mehr-Faktor-Authentifizierung.

Aber falls Quantencomputer aktuelle Verschlüsselungsmethoden werden angreifen können, muss sich keiner mehr Sorgen um Passwörter oder Logins machen. Denn jeder Angriff zielt ja nicht per se auf den Login, sondern auf die dahinter liegenden Daten. Und wenn diese verschlüsselten Daten egal ob auf einem Datenträger („in rest“) oder in einem Datenstrom („in motion“) in einer Welt der Quantecomputer entschlüsselt werden können, dann muss sich der Angreifer sowieso nicht mehr mit dem Login befassen.