Vor- und Nachteile von NDR im Mittelstand

Seit einigen Jahren verschiebt sich der Schutz vor Cyberangriffen immer weiter in Richtung Endgerät. Während in den 2000er-Jahren netzwerkbasierte Mechanismen wie Firewalls oder Proxy-Server die wesentlichen Verteidigungslinien zur Erkennung und Abwehr waren, übernehmen EDR-Lösungen (Endpoint Detection and Response) verstärkt diese Funktion. Dabei übersehen gerade mittelständische Unternehmen häufig die enormen Vorteile, die sich aus einer Kombination von Endpoint-gestützten und modernen netzwerkbasierten Lösungen ergeben.

- Vor- und Nachteile von NDR im Mittelstand

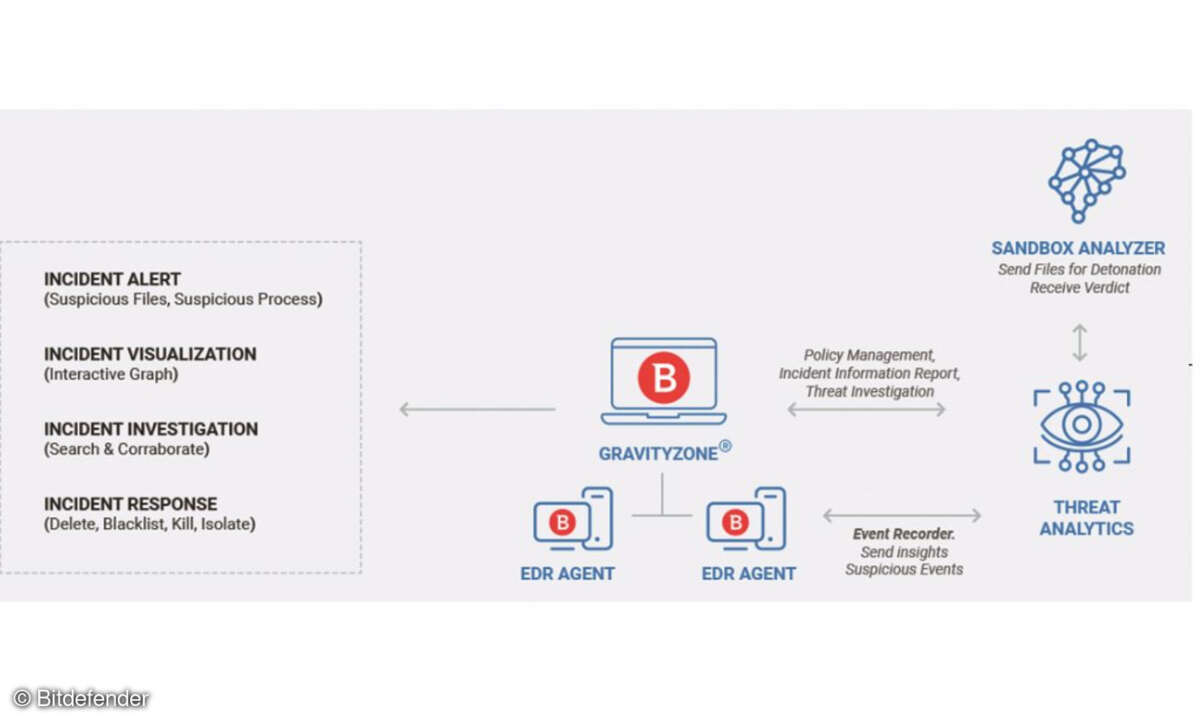

- EDR mit NDR kombinieren

Um zu verstehen, wie sich die beiden Technologien ergänzen, ist ein kurzer Blick auf die Gründe für den EDR-Trend notwendig. EDR-Systeme kombinieren traditionelle und oft signaturbasierte Antivirenfunktionen mit einer vollständigen Aufzeichnung und algorithmischen Überwachung der Aktivität des Endgeräts. Außerdem erlauben sie eine Reaktion auf Angriffe, indem sie infizierte Systeme über Kernel-Treiber im Netzwerk isolieren. Manche Lösungen bieten sogar eine Shell für die vollständige Administration aus der Ferne.

Gegenüber netzwerkbasierten Schutzmechanismen haben EDR-Lösungen einige Vorteile: Prinzipbedingt erreichen sie die maximale Sichtbarkeit über alle Vorgänge auf dem Gerät, bis hinab auf Prozess- und Nutzerebene. Dies ermöglicht eine sehr granulare Erkennung von Auffälligkeiten. Da EDR-Tools diese Aktivitäten kontinuierlich aufzeichnen, lassen sich dafür Angriffe retrospektiv verfolgen oder durch gezielte Suchen aufspüren („Threat Hunting“). Allerdings entstehen auch Datenschutzprobleme durch die damit einhergehende vollständige Überwachung der Nutzeraktivität.

Ein weiterer Faktor verstärkt den Trend zu endpunktbasierten Systemen: Der Perimeter, also der Trennung zwischen Unternehmensnetz und Internet, löst sich zunehmend auf. Traditionell war dieser Übergang durch DMZ und Firewalls hart definiert. Doch zunehmendes Home-Office, VPN-freie Lösungen wie Microsoft 365 und die private Nutzung von Unternehmensgeräten erschweren es immer mehr, den Übergang netzwerkseitig zu überwachen. Auf dem Endgerät ist diese Kontrolle dagegen weiter möglich und auch umfassend. EDR-Software besitzt zudem administrative Rechte auf dem Endgerät und erlaubt damit eine aktive Angriffsabwehr.

Nachteile von EDR

Im stark wachsenden EDR-Markt kehren die Anbieter die Nachteile dieser Lösungen häufig unter den Tisch. Die größte Herausforderung ist die Abhängigkeit von installierten Agenten auf dem Endgerät. Diese Software ist meist nur für aktuelle Windows- und macOS-Systeme erhältlich. Schon bei Linux-Clients und -Servern dünnt sich das Anbieterfeld deutlich aus. Auf den zunehmend verbreiteten IoT-Geräten ist dagegen meist gar kein Schutz möglich, obwohl diese immer mehr im Fokus von Angriffen stehen. Ebenso bleiben private Geräte wie Smartphones oder Tablets im Unternehmensnetz ungeschützt.

Ein weiterer Nachteil von EDR-Tools ist deren Sichtbarkeit für den Angreifer: Alle professionellen Anbieter von Crimeware testen ihre „Lösungen“ gegen die gängigen EDR-Tools und entwickeln Prozesse, um deren Erkennungsfunktionen zu umgehen. Da EDR-Lösungen weitgehende Rechte auf allen Endgeräten besitzen, sind sie auch selbst immer häufiger Ziel von Attacken: Ein Angreifer mit Kontrolle über das EDR benötigt keine Exploits und keine Seitwärtsbewegung mehr, da er über die Funktionen der Endpoint Security maximale Rechte auf allen Geräten erlangt. Dennoch schützen Unternehmen ihre EDR-Tools oft unzureichend – oder die Lösungen weisen selbst Schwachstellen auf.