»Intelligenz und Zweistufigkeit werden immer wichtiger« (Fortsetzung)

- »Intelligenz und Zweistufigkeit werden immer wichtiger«

- »Intelligenz und Zweistufigkeit werden immer wichtiger« (Fortsetzung)

Also Schluss mit eindimensionalen Sicherheits-Architekturen?

Künftig wird sich sicher eine Zonen-Bildung durchsetzen. Netzwerke werden in separate Bereiche untergliedert, die jeweils durch eigene Firewalls abgesichert werden. Die SAP- und Email-Server beispielsweise bekommen in einer solchen gestaffelten Aufstellung jeweils eigene Hochsicherheits-Zonen. Sie können hinter sehr restriktiv konfigurierte Server-Firewalls gestellt werden, da sie für ihre Arbeit nur wenige freie Ports benötigen. Auch für die Systeme der Bereiche Produktion, Entwicklung und Personal werden individuell abgestimmte Sicherheits-Zonen eingerichtet. Von diesen Zonen getrennt wird das Netz mit den Office-Systemen aufgebaut, in dem mit gefährlichen WWW- und Email-Daten hantiert werden darf. In einer weiteren Zone können schließlich die VPN-Anbindungen (Virtual Private Network) zu externen Partnern eingeschlossen werden.

Wie werden die Zonen voneinander getrennt?

Die exakte Trennung der internen Zonen lässt sich mit Paketfilter-Firewalls erreichen, die in diesem wichtigen Bereich als hochleistungsfähige und redundante Lösung angelegt sein sollten. Die Administration dieser sicheren Lösung ist komfortabel, da nach Installation und sorgfältiger Konfiguration hochwertige Paketfilter-Firewalls nahezu wartungsfrei sind.

Mittlerweile hat ja auch die Fertigungs-Industrie das Internet als günstige Netzwerkverbindung entdeckt. Wie steht es mit Firewall-Lösungen in diesem Sektor?

Ich sehe industriegerechte Lösungen nicht zuletzt in der Automobil-Branche. LKWs und PKWs bis hinunter zur Mittelklasse sind heute komplexe Netzwerke auf Rädern. Abgesehen von der Lenkung haben Rechner die Steuerung übernommen, und in der Werkstatt suchen die Mechaniker Fehler nicht mehr mit einem prüfenden Blick unter die Motorhaube, sondern mittels eines Laptops. Moderne LKW haben bereits eigene IP-Adressen, über die der Hersteller-Support beispielsweise bei einer Panne im entfernten Ausland die genauen Fahrzeugdaten und die Schadensdiagnose abrufen kann. So können innerhalb kürzester Zeit die passenden Ersatzteile auf den Weg gebracht werden.

Viel Komfort mit nicht geringen Risiken?.

In der Tat enthalten solche Lösungen viele heikle Schnittstellen zur Systemsteuerung von LKWs, die zuverlässig gesichert werden müssen. Sonst ist es nur eine Frage der Zeit, bis ein ?LKW-Virus? ganze Fuhrparks lahm legt. LKWs, PKWs und Maschinen in allen Bereichen bis hin zu Haushaltsgeräten werden zunehmend zu komplexen IT-Systemen mit Schnittstellen für Wartungs- und Steuerungs-Zugriffe, die mit eigenen Firewalls ausgerüstet werden müssen.

?die dann in die Maschinen integriert werden?

Das könnte sein. Auf jeden Fall werden das individuelle, auf die jeweilige Aufgabenstellung abgestimmte Systeme sein. Ich erwarte hier eine spannende Aufgabenstellung.

Nun werden ja nicht nur die zu schützenden Netzwerkumgebungen immer komplexer, die Branchen immer vielfältiger, sondern als Folge dieser Entwicklungen auch die Protokolle. Beispiel IP-Telefonie, wo neue Protokolle entwickelt werden müssen. Was hat das für Auswirkungen auf die Firewalls?

H.323 als quasi angestammtes Protokoll im Multimedia-Bereich ist sehr kompliziert und auch das konkurrierende Session Initiation Protocol alias SIP ist nicht einfach zu verstehen. Für eine wirksame Kontrolle muss der Datenstrom der Internet-Telefonie aber von der Firewall analysiert werden können. Die Software-Applikationen für diese Aufgaben, die so genannten Proxys, müssen noch deutlich verbessert werden.

Das gilt dann aber für viele Anwendungsprotokolle?

Das gilt für Anwendungsprotokolle im SAP- und SQL-NET-Bereich ebenso wie für den XML-Sektor, also beispielsweise SOAP. Auch hier sind Firewalls mit noch mehr Intelligenz und einer zusätzlichen Sicherheitsstufe gefragt.

Wie werden diese aussehen?

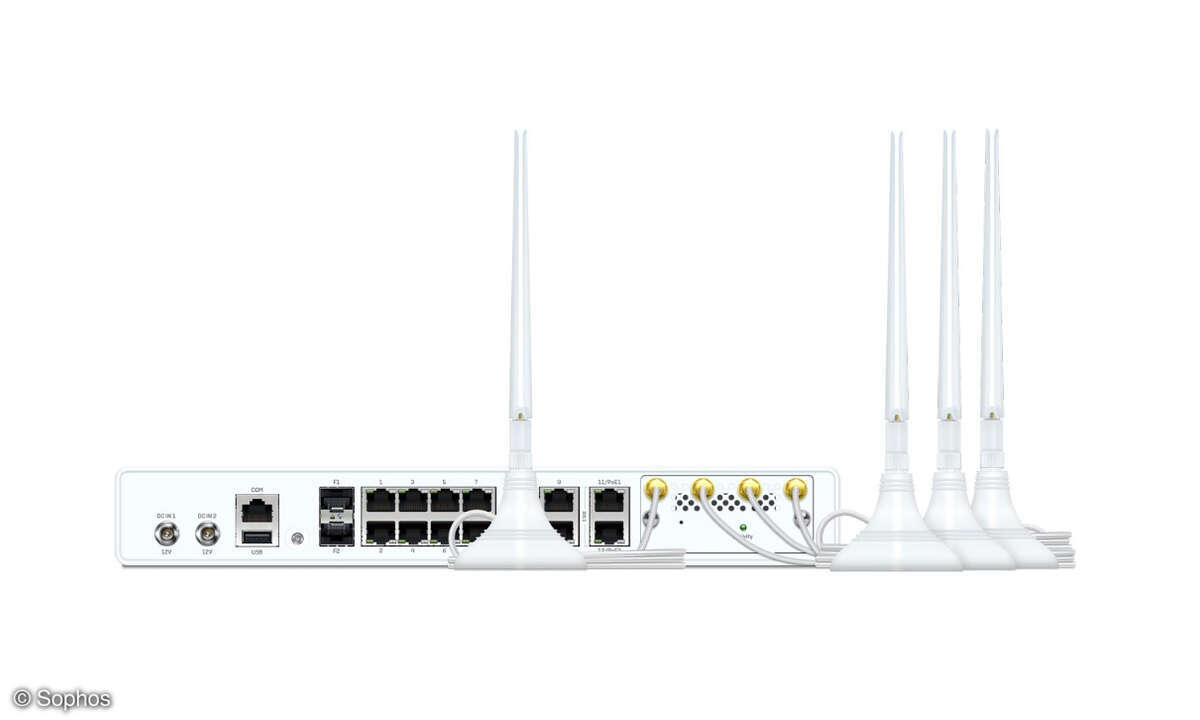

Es werden beispielsweise Lösungen sein, bei denen Paketfilter und Application Level Gateway zu einem zweistufigen Firewall-System kombiniert sind. Das Application Level Gateway besteht aus einer Ansammlung von Proxys, die zu einer abgestimmten Lösung vereint sind und eine exakte inhaltliche Analyse der verschiedenen Protokolle ermöglichen. Im Application Level Gateway ist somit sozusagen die Intelligenz konzentriert. Zusätzlich sollte hinter diesem mächtigen Firewall-System als zweite Absicherung noch ein Paketfilter eingesetzt werden. Denn mit der Komplexität der überwachten Protokolle steigt auch die Wahrscheinlichkeit von Implementierungsfehlern. Sollte ein Proxy Fehler aufweisen, kann das gesamte Application Level Gateway von Hackern übernommen werden. Hier schützt dann immer noch der Paketfilter den Zugang zum Netzwerk, da er nur ausdrücklich erlaubte Verbindungen zulässt. Diese Zweistufigkeit ist ein wesentliches Qualitätsmerkmal von Firewall-Systemen, das in der Zukunft noch mehr Bedeutung gewinnt.