IP macht die ITK-Anlage mobil

IP macht die ITK-Anlage mobil Elektronische Kommunikation bestimmt die moderne Arbeitswelt. Dabei führen IP-basierte Lösungen die bislang getrennten Kommunikationswege zusammen und binden auch die Mobilgeräte in die ITK-Welt ein.

Mobile Lösungen, bei denen Daten und Sprache genutzt werden, sind in der modernen Arbeitswelt heute vielfach im Einsatz. Per Notebook oder Tablet-PC mit WLAN-Anschluss ist das alles kein Problem. Auch die telefonische Verfügbarkeit ist mit einem Schnurlos- oder Mobiltelefon gewährleistet, allerdings oft noch um den Preis unterschiedlicher Daten- und Sprachnetze sowie mehrerer Endgeräte. Der Aufwand, eine solch komplexe Infrastruktur zu verwalten und zu pflegen, ist immens. Mehr noch: Nutzer verschiedener Kommunikationslösungen stellen sehr unterschiedliche Anforderungen an Flexibilität, Verfügbarkeit und Sicherheit. Von klassischen Techniken können diese Vorgaben nur noch unzureichend abgedeckt werden. Die Lösung ist die Einbindung der Mobilgeräte in eine einheitliche IP-Infrastruktur. Hybridlösungen wie DECT-over-IP sind dabei wenig zukunftsweisend. DECT-over-IP ist ja eine Variante von TDMoIP (Time Division Multiplexing over IP). Mit dieser Technik zum Tunneln von TDM-Datenströmen durch IP-Transportnetze können DECT-Endgeräte in die Infrastruktur von IP-Netzen eingebunden werden. Die Infrastrukturanforderungen sind jedoch beträchtlich, denn die Sprachdaten werden nicht direkt in IP-Pakete verpackt, sondern verbleiben im TDM-Datenstrom. Insgesamt entsteht dabei sehr viel Verwaltungsarbeit.

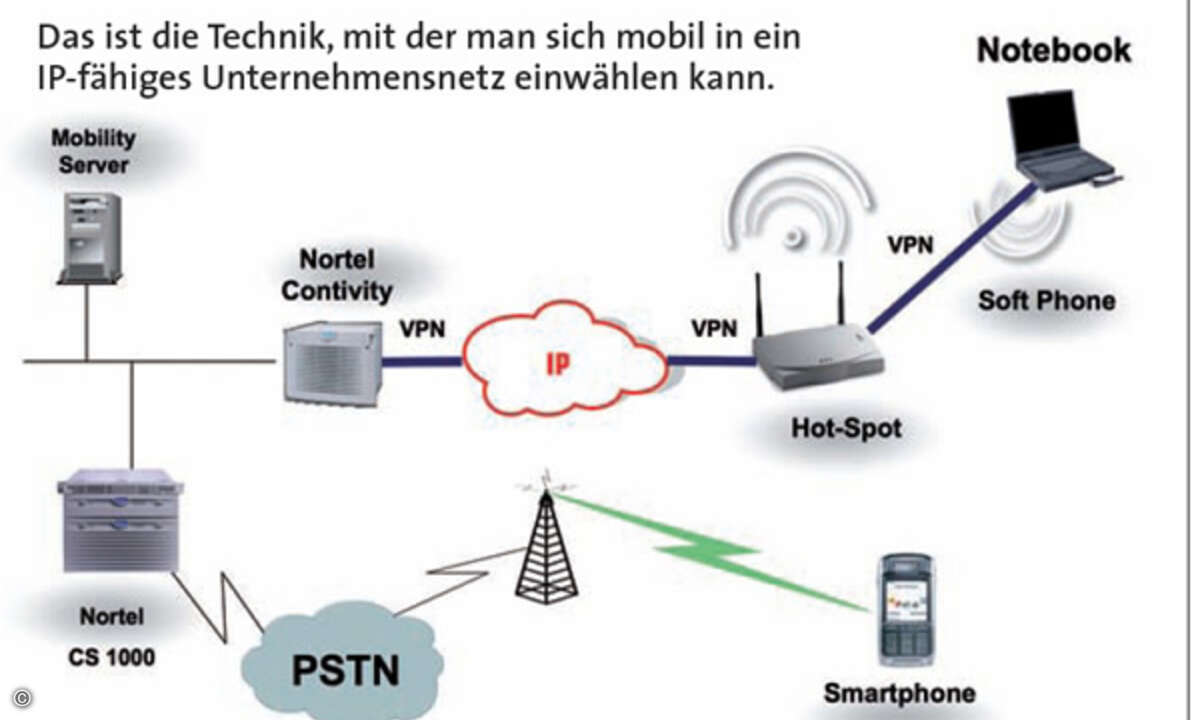

Standortunabhängige Kommunikation Im Vergleich zu der standortintern verbreiteten schnurlosen Sprachkommunikation ist ein GSM-Mobiltelefon standortunabhängig und damit überall für Anrufe erreichbar. Mobile Zugriffe auf Daten im Unternehmensnetz sind durch GPRS oder auch UMTS-Datendienste möglich. Einschränkungen gibt es jedoch auch hier. Es ist eine zusätzliche Rufnummer zu verwalten und die Benutzer müssen auf viele Komfortfunktionen, die sie von ihrem Telefon am Arbeitsplatz gewohnt sind, verzichten. Stellten bei klassischen Techniken dedizierte Endgeräte einzelne Dienste wie Telefonie bereit, ermöglichen moderne Endgeräte wie Smartphones den gleichzeitigen Zugriff auf GSM-Telefonie, GPRS- oder WLAN-Datendienste. Beim Zugang über das IP-basierte WLAN kann der Benutzer sowohl externe Infrastrukturen wie Hotspots als auch unternehmenseigene WLAN-Netzwerke nutzen. Allerdings ist die WLAN-Technik bislang für die mobile Sprachübertragung nur bedingt geeignet, denn reibungslose Netzübergänge sind nicht selbstverständlich.

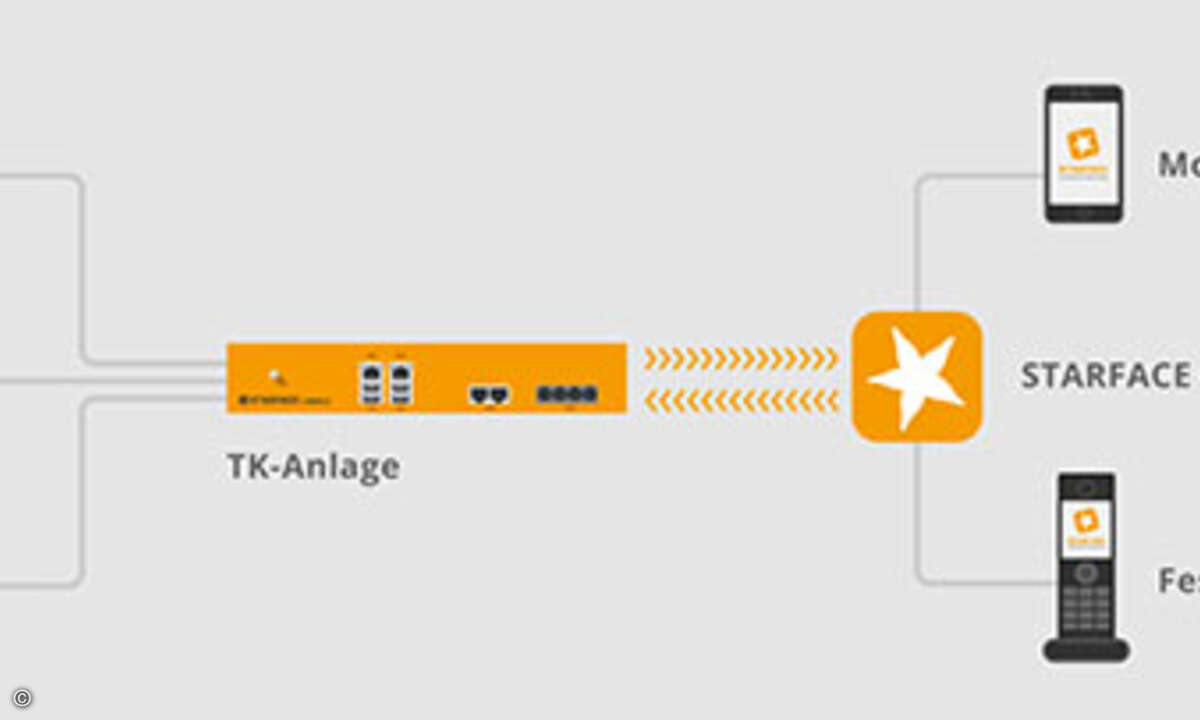

Integration von Mobiltelefonen Dennoch gilt: Ohne Handys keine Mobilität. Allerdings sind die Mobiltelefone nur ein Baustein einer innovativen Kommunikationslösung. Denn erst durch die Nutzung als mobile Nebenstelle einer TK-Anlage sind die Mobiltelefone komplett in die Kommunikationsprozesse eines Unternehmens eingebunden. Dazu wird die TK-Anlage um einen IP-fähigen »Mobilitätsserver« ergänzt. Entsprechende Komponenten gibt es bei vielen Switch- und ITK-Anlagen-Herstellern. Die Leistungsmerkmale der stationären Telefonanlage stehen dann auch auf dem Mobiltelefon zur Verfügung: Konferenzschaltungen, Telefonieren per Kurzwahltaste, automatischer Rückruf und vieles mehr. Bei diesen Lösungen ist das Mobiltelefon vollständig in eine IP-fähige TK-Anlage integriert. Die Benutzer der mobilen Nebenstelle werden innerhalb der TK-Anlage mit einer persönlichen Rufnummer wie jede andere stationäre Nebenstelle registriert.

Drei Szenarien der Einwahl Zur komfortablen Unterstützung des Verbindungsaufbaus von einer mobilen Nebenstelle aus gibt es drei Szenarien. Der jeweilige Einsatz hängt von der Zahl der mobilen Teilnehmer ab.

– Für eine kleine Zahl mobiler Teilnehmer (weniger als zehn) kann die Calling-Card-Funktion des Mobiltelefons den Rufaufbau unterstützen. Im Mobiltelefon wird dazu die Einwahlnummer der TK-Anlage hinterlegt und diese automatisch vor dem Eintrag aus dem Telefonbuch gewählt.

– Bei einer mittleren Anzahl von Handy-Benutzern (zwischen elf und 49) ist es zweckmäßiger, die Einwahl in die TK-Anlage durch den ISDN-Betreiber vornehmen zu lassen. Beim Gesprächsaufbau identifiziert die TK-Anlage den Mobilfunkteilnehmer anhand seiner A-Rufnummer und ordnet ihm die hinterlegte Einwahlnummer zu. Über eine Subadressierung wird die Einwahl als Präfix vom Operator mitgeschickt. Die Identifizierung erfolgt ebenfalls automatisch. Der Benutzer merkt davon nichts und wählt wie gewohnt über einen Eintrag aus seinem Telefonbuch. Dies geht jedoch nur, wenn der ISDN-Betreiber die Subadressierung unterstützt.

– Ab einer Zahl von mehr als 50 mobilen Teilnehmern lohnt sich die Einrichtung eines direkten Links zum Mobilfunkbetreiber. Auch hier wird die Einwahl über eine Subadresse vom Dienstebetreiber übermittelt. Durch die direkte Verbindung zum Mobilfunkbetreiber muss kein ISDN-Provider zwischengeschaltet sein.

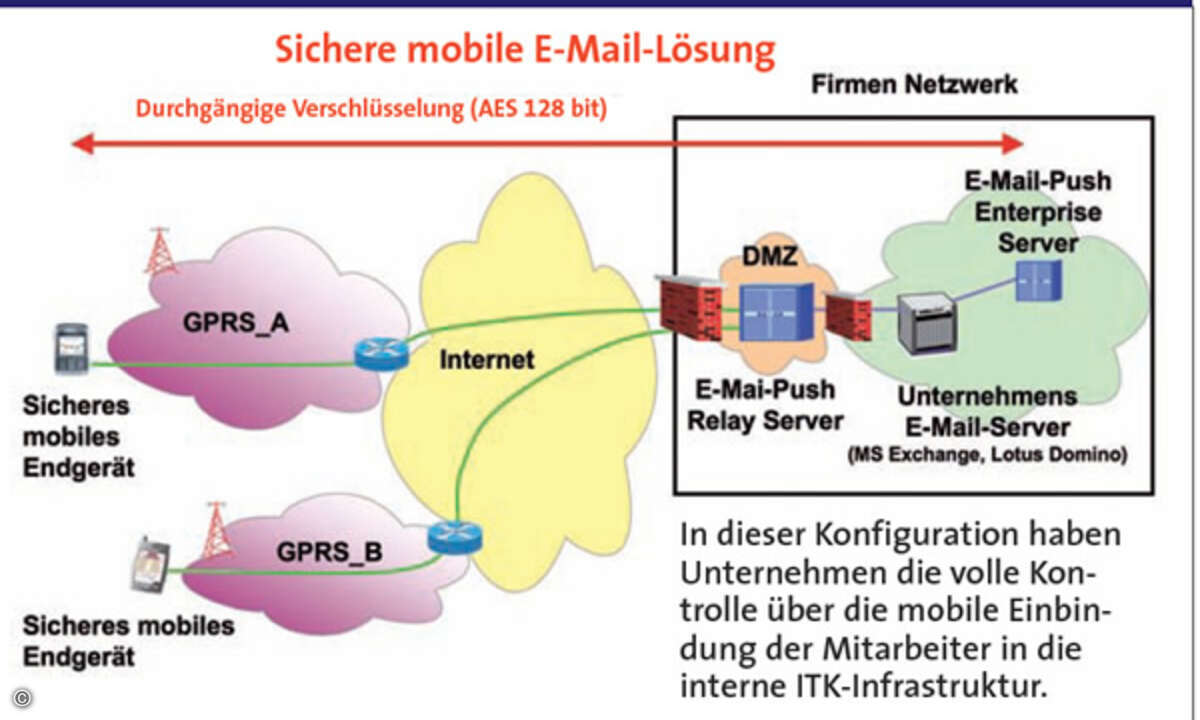

Mit einer derartigen mobilen IP-Lösung ergeben sich bei einem hohen Gesprächsaufkommen vom Mobiltelefon in andere inländische Mobilfunknetze Einsparungen von bis zu 22 Prozent. Mitarbeiter, die mit ihrem Handy oft das internationale Festnetz nutzen, beispielsweise für Gespräche in die USA, können auf diese Weise bis zu 85 Prozent billiger telefonieren. Nun ist aber die bessere Erreichbarkeit von Mitarbeitern heute nicht nur für Sprache sicherzustellen. Die modernen Arbeitsweisen setzen auch die multimediale Erreichbarkeit der Mitarbeiter mittels E-Mail, Chat oder Videokonferenz voraus.

Sicherheitsrisiken reduzieren Um aktuelle und potenzielle Sicherheitsrisiken in einem solchen Umfeld zu verringern, sollte ein umfassendes Sicherheitskonzept verwirklicht werden. Das Grundgerüst bildet dabei eine logische Trennung der Netze in virtuelle LANs (VLANs) für Sprache und Daten. Dazu kommen eine interne Firewall zwischen den virtuellen Sprach- und Daten-LANs sowie natürlich Viren-Scanner und (präventiv arbeitende) Einbruchssensoren. Die technischen Maßnahmen werden ergänzt durch die eindeutige Ausweispflicht (Authentifizierung) von IP-fähigen Endgeräten und die Verschlüsselung aller übertragenen Daten. Ist das Sprachnetz zusätzlich über ein Virtuelles Privates Netz (VPN) geschützt, werden die Daten mit starker Verschlüsselung in einem besonders sicheren VPN-Tunnel übertragen. Freilich müssen dieser Verfahren alle korrekt eingestellt werden, anderenfalls gaukeln sie Sicherheit nur vor. Daher empfiehlt es sich, mindestens ein Mal jährlich einen individuellen Sicherheitscheck durchzuführen.

Alkan Apaydin ist Solution Architect beim ITK-Systemintegrator Damovo in Neuss.