Rückbesinnung auf die zentrale Datenkontrolle

Rückbesinnung auf die zentrale Datenkontrolle Es ist für die IT-Branche an der Zeit zu überlegen, ob verteilte Systeme und mobile Geräte die Risiken wert sind, die mit ihnen verbunden sind.

- Rückbesinnung auf die zentrale Datenkontrolle

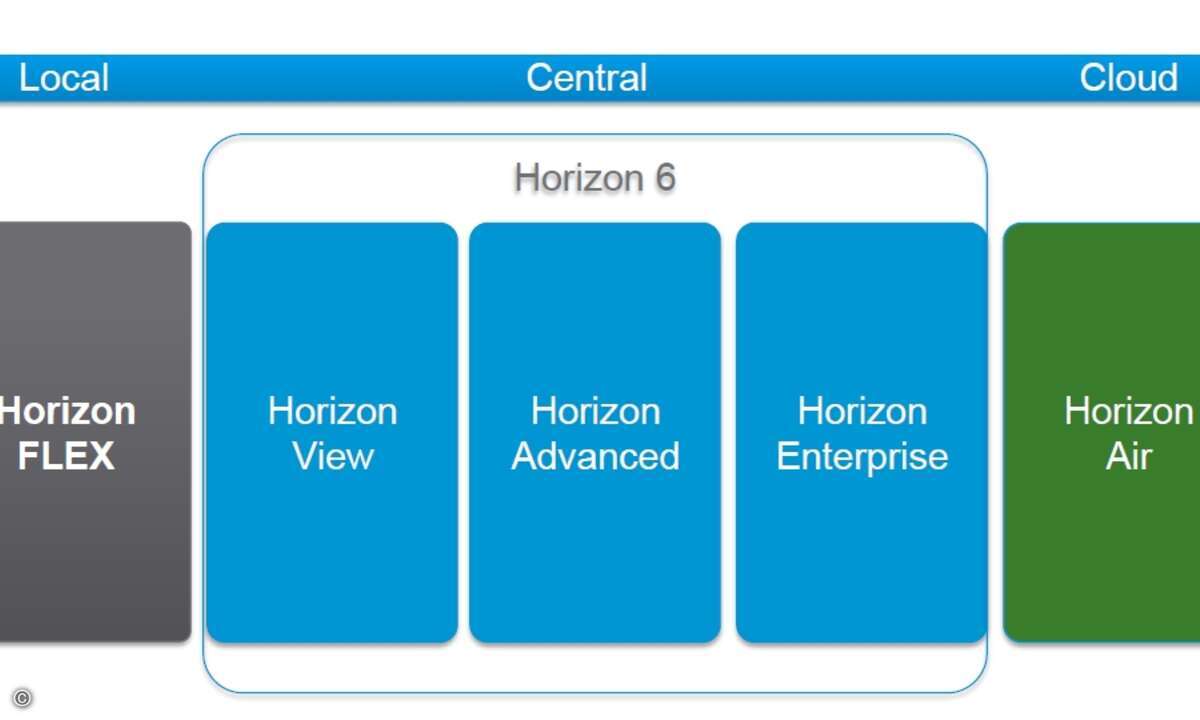

- Trend zur Rezentralisierung

Erinnern Sie sich noch an Terminals und zentrale Datenhaltung? Haben Sie in letzter Zeit eine Rich Internet Application (RIA) wie Salesforce.com benutzt? Haben Sie einmal darüber nachgedacht, was wir dadurch verloren haben, dass wir jedem Nutzer in einem Unternehmen eine redundante Kopie sicherheitsempfindlicher Daten auf seinem Desktop, Laptop, Telefon oder MP3-Player zur Verfügung stellen?

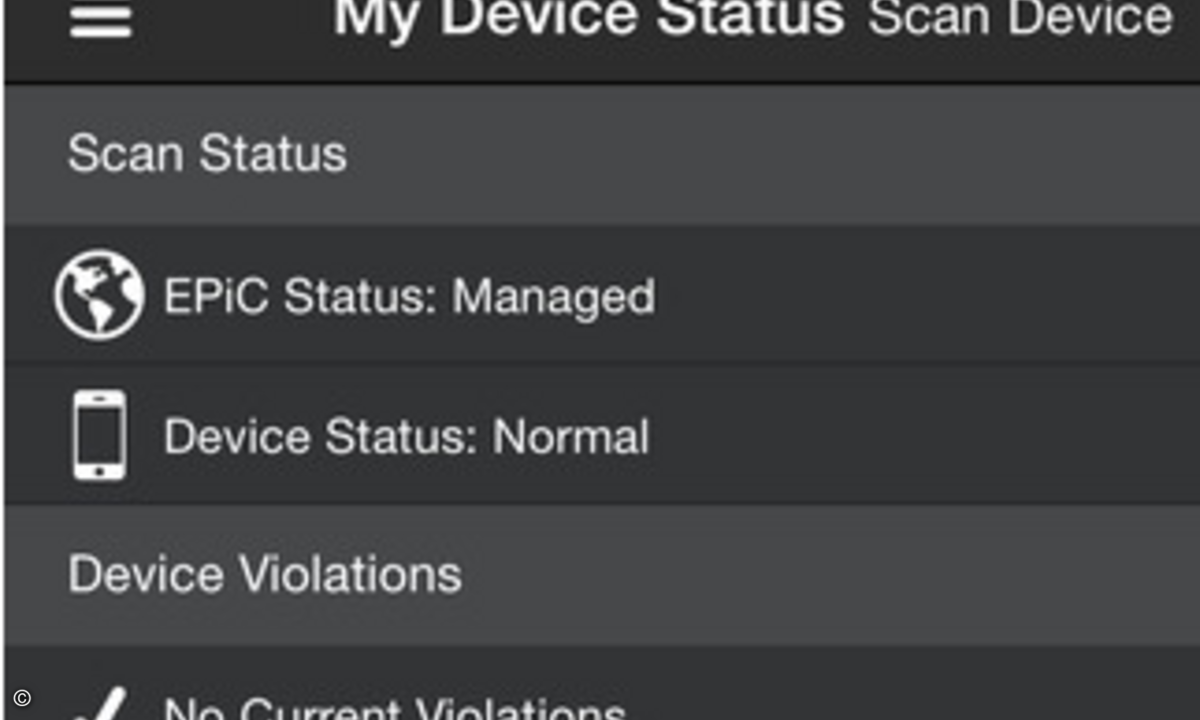

Vielfältige Kontrollen der Inhalte Es gibt in der Folge zahlreiche Anbieter, die Produkte zum Schutz von Inhalten herstellen: Datenverschlüsselung auf verteilten Geräten, Kontrolle der Datenduplizierung für Zielmedien wie DVDs oder USBs, Überwachungssysteme, mit denen Inhalte kontrolliert oder die Kommunikationsinformationen in jedem Paket, das in einem Netzwerk oder Host ein- und ausgeht, überwacht werden. Und es gibt riesige Mengen von Nutzerdaten, die durch den Diebstahl von Laptops verloren gehen. Ferner haben wir eine explosionsartige Verteilung von Datenkopien – auch von nicht zur Veröffentlichung bestimmten Dokumenten einschließlich Kundenlisten. Einige Großunternehmen sind inzwischen dazu übergegangen, USB-Anschlüsse mit Klebstoff zu versiegeln, um das Kopieren von Daten zu verhindern. Eine Buchstabensuppe von Richtlinien (PIPEDA, HIPAA, GLBA, PCI, um nur einige zu nennen) weist auf die Probleme hin. Diese Fakten verdeutlichen, dass das verteilte Modell ernsthafte Probleme für die Kontrolle der Inhalte verursacht hat. Und ich bin davon überzeugt, dass viele dieser Probleme durch eine Rückkehr zu zentraleren Modellen der Informationsverwaltung gelindert werden können. Wenn die Daten niemals – ausgenommen vorübergehend – an einen Bildschirm verteilt werden, ergeben sich neue Perspektiven. Beantworten Sie sich selbst einmal die folgenden Fragen: Ist es einfacher, Informationen von einem Server an einen Nutzer-Bildschirm mit Zugangskontrollen am Server zu filtern oder denselben Inhalt aus Hunderten oder gar Tausenden von Replikationspunkten herauszufiltern? Oder denken Sie an Anwendungskorrekturen: Ist es einfacher, die eine Kopie des Browsers auf dem Server zu korrigieren, auf die alle Nutzer Fernzugriff haben, oder denselben Patch an alle im Einsatz befindlichen Zielgeräte zu verteilen?