Duqu-Trojaner verwendet eine bislang unbekannte Programmiersprache

Experten von Kaspersky Lab haben nach eigenen Angaben aufgedeckt, dass Teile des Trojaners Duqu in einer bislang unbekannten Programmiersprache geschrieben sind. Hauptaufgabe des Virus ist es, eine Backdoor in ein System einzuschleusen, um so an sensible Informationen zu kommen. Meist waren Daten von industriellen Kontrollsystemen im Iran Ziele des Duqu, so die Experten.

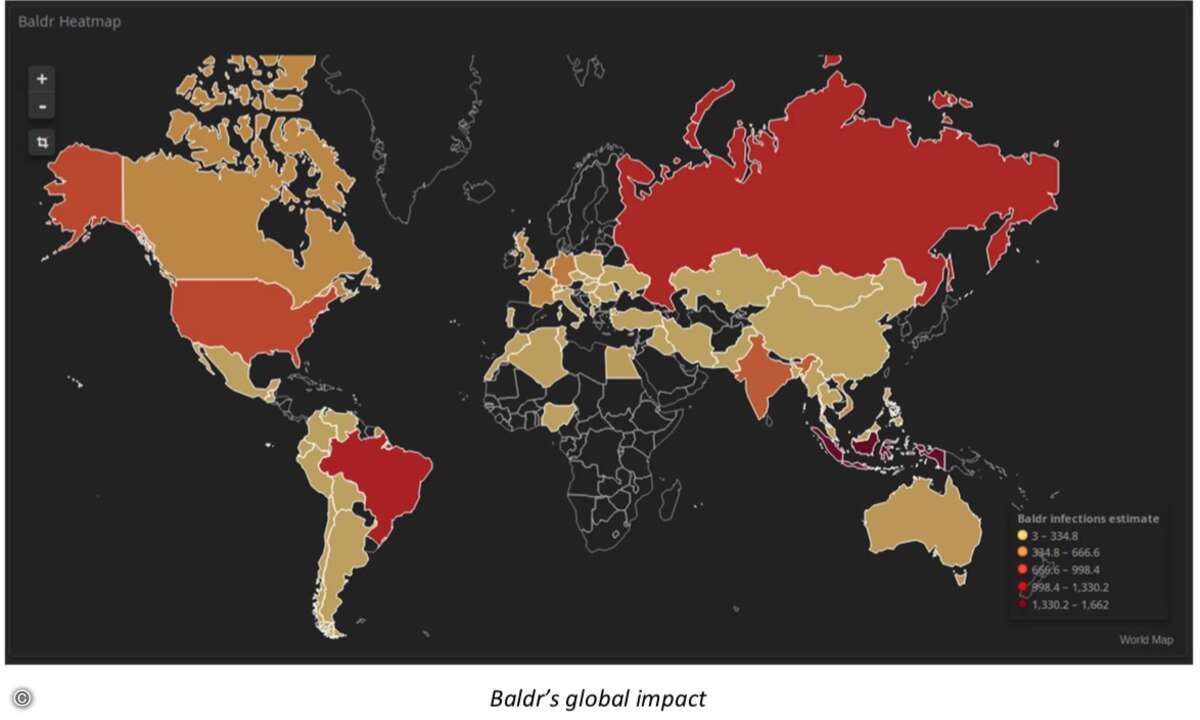

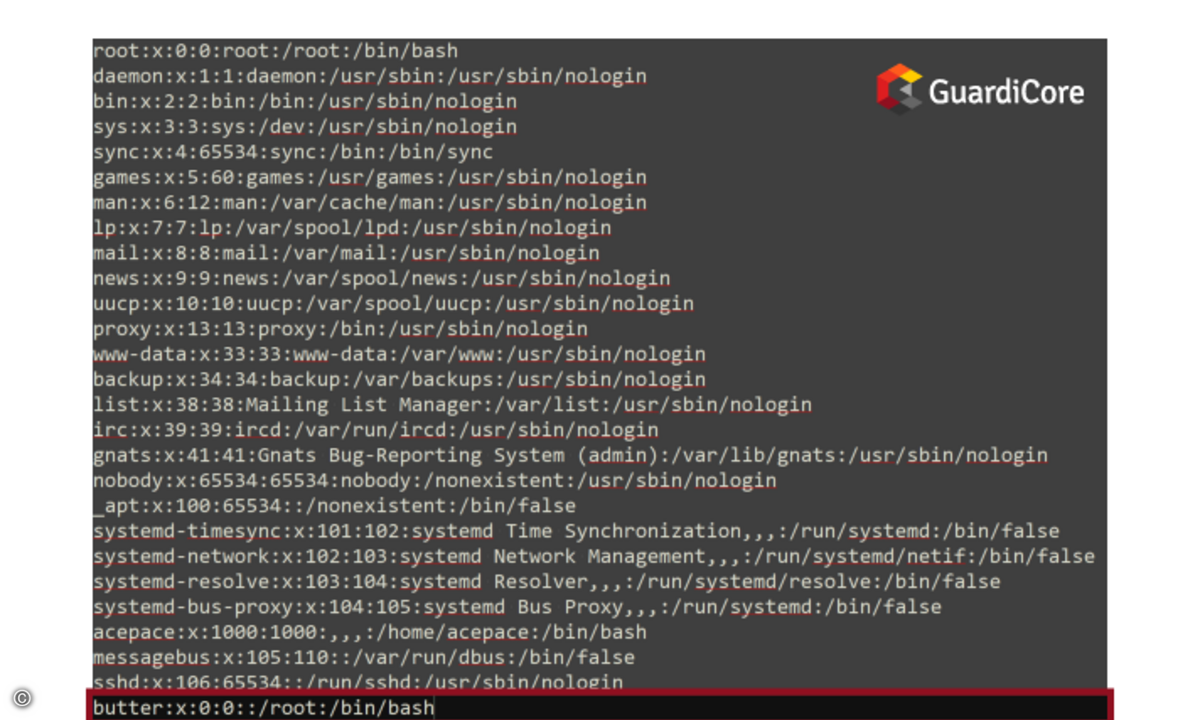

Der Duqu-Trojaner trat erstmals im September 2011 auf, jedoch registrierte Kaspersky Lab bereits im August 2007 Malware, die mit diesem im Zusammenhang stand. Sobald er eine Opfermaschine infiziert hat, kommuniziert der Trojaner mit seinem Command-and-Control-Server (C&C). Das für die Interaktion mit dem C&C verantwortliche Modul ist Teil der Payload-DLL. Nach einer Analyse stellten die Experten fest, dass der Kommunikationsteil in einer unbekannten Programmiersprache verfasst war. Sie nannten diesen unbekannten Bereich „Duqu Framework“.

Da das Framework weder in C++ oder mit Visual C++ 2008 geschrieben ist, besteht die Möglichkeit, dass die Autoren entweder ein selbst erstelltes Framework nutzten, um einen dazwischenliegenden C-Code zu generieren, oder eine komplett andere Programmiersprache verwendeten. Laut den Kaspersky-Analysen ist die Sprache objektorientiert und arbeitet mit eigenen Codes, die für Netzwerkapplikationen geeignet sind. Zudem ermöglicht das Framework dem Payload-DLL, abhängig von anderen Modulen des Trojaners zu arbeiten.Es verbindet sich mit C&C-Servernüber beispielsweiseWindows HTTP, Netzwerk und Proxy-Server. Darüber hinaus kann die DDL-HTTP-Server-Anfragenvom C&C und auch von anderen Maschinen zusätzliche schädliche Payloads im Netzwerk verbreiten.

Die hohe Anpassung und Exklusivität des Trojaners zeige, dass mehrere Teams an der Erstellung gearbeitet haben müssen, so Alexander Gostev, Chief Security Expert bei Kaspersky Lab. Das Framework und seine eigene Programmiersprache deuten laut Gostev darauf hin, dass diese getrennt gearbeitet haben. Zudem zeige die Erstellung einer eigenen Programmiersprache, wie professionell die Entwickler waren und dass große finanzielle und labortechnische Ressourcen bei diesem Projekt zur Verfügung standen.

Die vollständige Version der Analyse des Duqu-Framworks findet sich auf www.securelist.com.