Network-Access-Control-Ansätze: Die Qual der Wahl

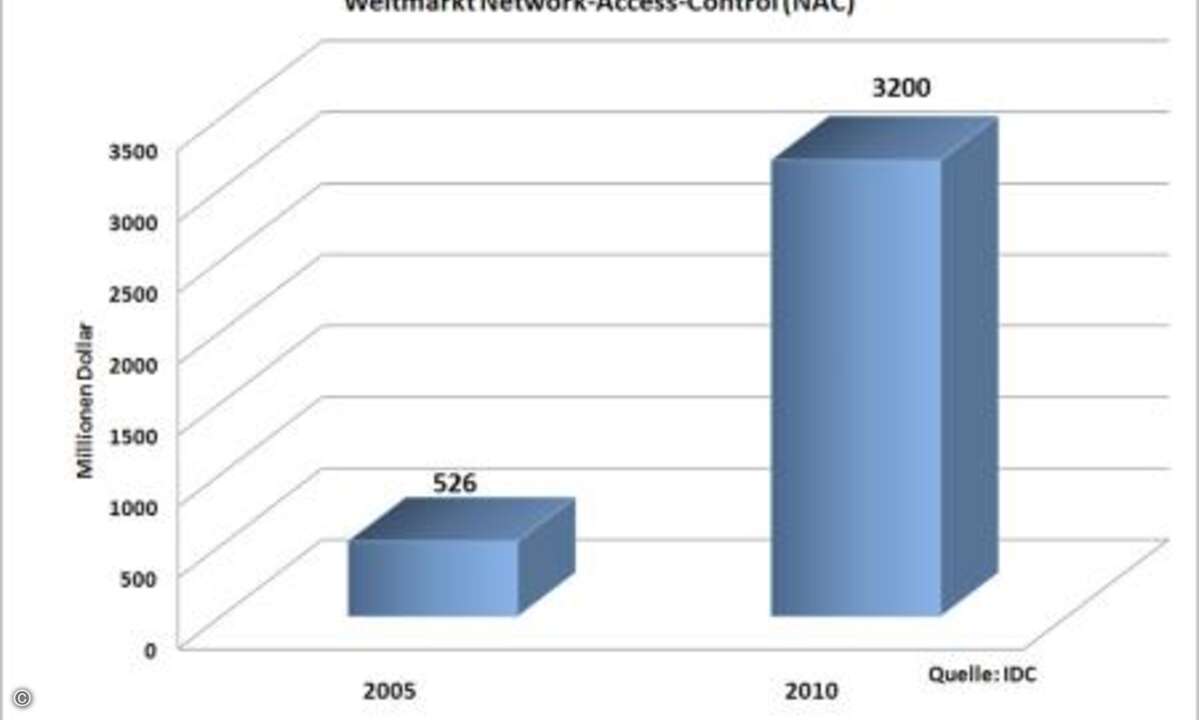

Das Netz wird immer mehr zu einer Lebensader, deshalb es gut den Zugang mit Network-Access-Control vor Fremden zu schützen. Aber es gibt verschiedene Technologien. Comco liefert eine Analyse der wichtigsten Ansätze.

- Network-Access-Control-Ansätze: Die Qual der Wahl

- Network-Access-Control-Ansätze: Die Qual der Wahl (Fortsetzung)

Besucher in einem Unternehmen müssen sich anmelden, vielleicht ihren Personalausweis hinterlegen oder dürfen sich eventuell nur mit Begleiter im Betrieb bewegen. Nur im Netzwerk ist es oft anders. Besucher können etwa beliebige Netzwerkdosen benutzen und auf Erkundungstour im LAN gehen. Damit dies nicht passiert, gibt die Network-Access-Control (NAC). Allerdings existieren sehr verschiedene Methoden von Einsatz vom 802.1x mit Radius bis zu Kerberos-Snooping. Comco hat diese Verfahren einer Bewertung unterzogen. Die aufwändigste und sicherste Technologie ist dabei 802.1x.

Für Comco gehören zu den wichtigsten technischen Ansätzen, 802.1x mit Radius, MAC-, Web-Authentifizierung, statische Port-/MAC-Zuordnung, dynamische Zuteilung von Port/MAC-/IP-Adresse mittels SNMP und Kerberos-Snooping.

Als sicher bewertet Comco 802.1x. Hierbei bekommt der Client erst dann einen Zugang zum Netzwerk, wenn er sich am Switch-Port authentifiziert hat. Leider beherrschen nicht alle Endgeräte dieses Verfahren. Zum anderen implementieren die Switch-Hersteller dieses nicht einheitlich. Nicht besonders geeignet hält Comco 802.1x für einen unternehmensweiten Einsatz bei einer heterogenen Infrastruktur.

Wenig Schutz bietet dagegen eine MAC-Authentifizierung. Es gibt etwa diverse Programme mit dem ein Nutzer einem Netzwerk-Interface eine beliebige MAC-Adresse verpassen kann. Aufwand und Kosten liegen jedoch im mittleren Bereich. Hier überprüft ein Radius-Server anhand der MAC-Adresse, ob ein Client berechtigt ist, bevor er den Port öffnet. Bei älteren Geräten ist eine MAC-Überprüfung oftmals die einzige Möglichkeit, diese überhaupt zu kontrollieren.