Angriffe laufen ins Leere

- Zielscheibe VPN

- Angriffe laufen ins Leere

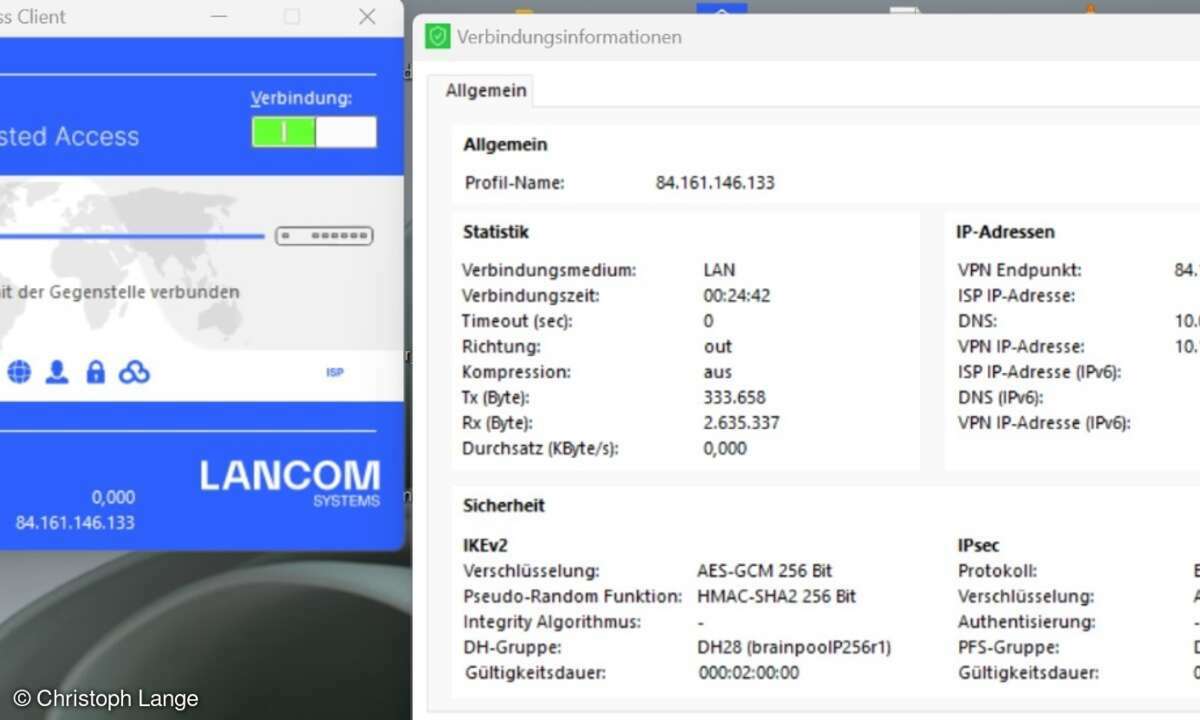

Man spricht hier auch von einer Always-on-Lösung: Sobald eine Netzwerkverbindung am Remote-Gerät aufgebaut wird, ist der VPN-Tunnel an. Gleichzeitig ist ohne eine VPN-Verbindung Windows offline. Einzig im Fall, dass der VPN Client ein sicheres Netzwerk erkennt – beispielsweise im Büro – deaktiviert er sich von selbst. Eine solche „friendly network detection“ ermöglicht es dem User, in verschiedenen Netzwerkumgebungen kontinuierlich sicher zu arbeiten.

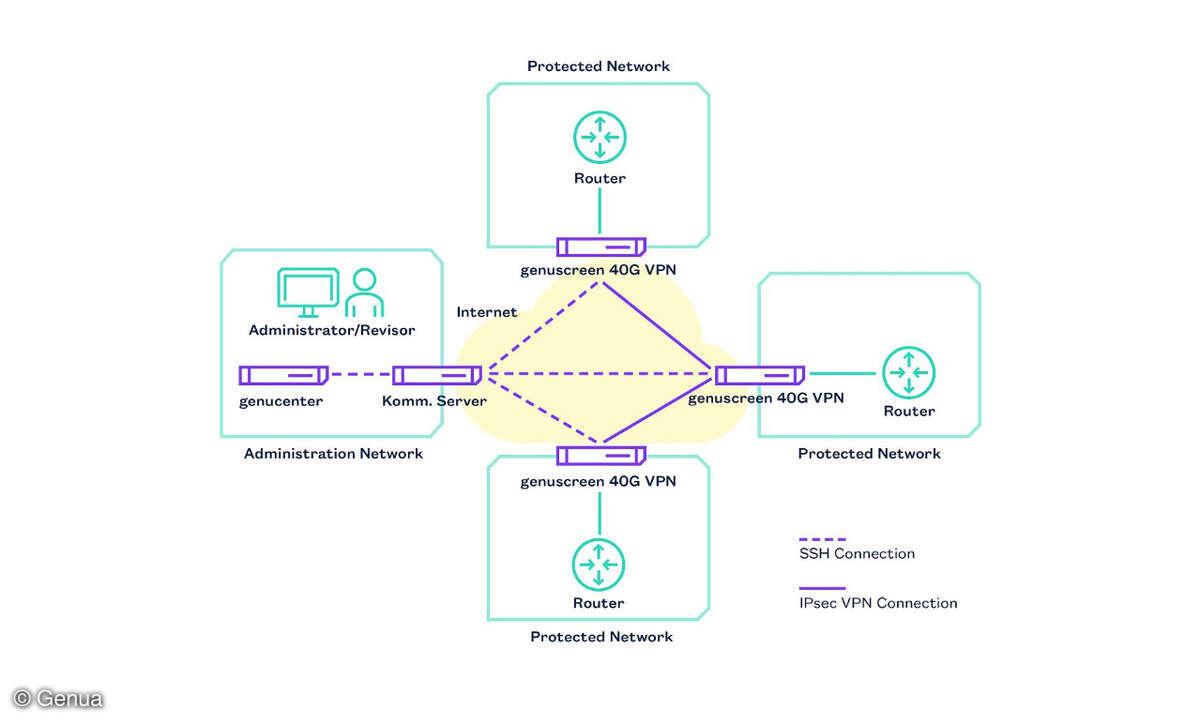

Technisch umsetzen lässt sich diese Schnittstellenkontrolle mit Hilfe einer „Virtuellen Maschine“. Ein solcher Hypervisor – auch als „Virtual-Machine-Monitor (VMM)“ bezeichnet – ist eine Software, die zwischen der Hardware eines Rechners und dem Betriebssystem angesiedelt ist. Das ist der entscheidende Vorteil gegenüber anderen softwarebasierten Hochsicherheits-VPN-Lösungen. Denn selbst wenn Hacker über eine Sicherheitslücke in das Betriebssystem eindringen würden, hätten sie keinen Zugriff auf die VPN-Funktion. Ein weiterer positiver Effekt: Potenzielle Angriffe aus dem Windows-Betriebssystem auf die Basis-Firmware laufen ins Leere. Die Lösung fungiert also wie eine UEFI-Firewall.

Anbieter zum Thema

Performance bleibt erhalten

Mit einem derart softwarebasierten VPN-Client lassen sich im Falle eines Lockdowns alle Mitarbeiter von heute auf morgen sicher an das Firmennetzwerk anbinden. Eine Anschaffung von Hardware ist nicht erforderlich. Für die Authentifizierung des Nutzers kann beispielsweise eine Smart Card zum Einsatz kommen, die am Laptop eingeschoben wird.

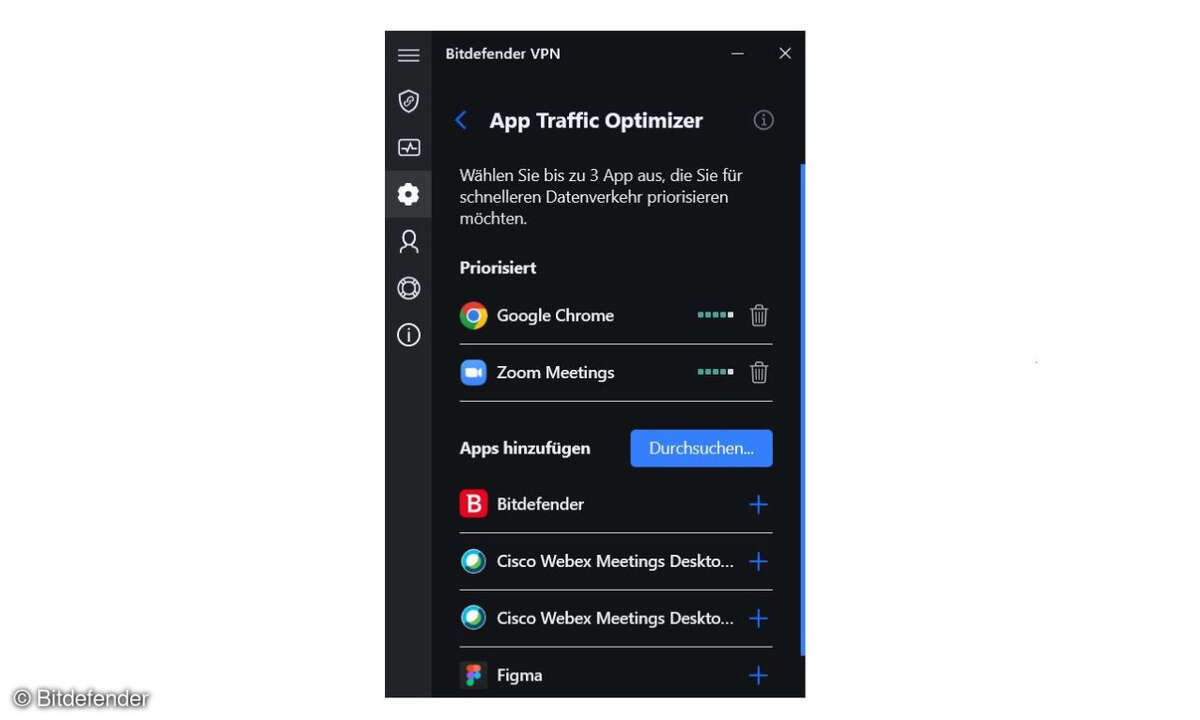

Ein softwarebasierter VPN-Client hat einen weiteren entscheidenden Vorteil: Da die Hardware der Geräte nicht ersetzt wird, bleibt die Performance nahezu vollständig erhalten. Das betrifft auch die Grafikbeschleunigung. Auch aufwändige Grafikdaten lassen sich dadurch gut übertragen. Das ist beispielsweise für eine hohe Auflösung entscheidend, wie sie etwa Videokonferenzen erfordern. Die Technologie des Hypervisors bietet die Basis für weitere Anwendungen. Beispielsweise ist es zukünftig auch möglich, so genannte Snapshots von Windows zu machen. Für den Fall, dass Windows bei einem Ransomware-Angriff verschlüsselt wird, lässt sich das System mit zwischengespeicherten „System-Schnappschüssen“ zurücksetzen. Auch für eine vom Betriebssystem unabhängige Festplattenverschlüsselung kann ein Hypervisor eingesetzt werden.

Clemens A. Schulz, Director Desktop Security von Rohde & Schwarz Cybersecurity