Modernes Endpoint Management versus klassische Ansätze

Die IT-Landschaft hat sich in den letzten Jahren radikal gewandelt. Homeoffice, BYOD und hybride Arbeitsmodelle sind längst Realität. Gleichzeitig steigen die Anforderungen an Sicherheit, Compliance und Effizienz. Klassische Endpoint-Management-Modelle geraten zunehmend ins Hintertreffen. Was moderne Lösungen, die auf Cloud-Integration, Automatisierung und Echtzeit-Transparenz setzen, hier leisten können.

Klassisches Endpoint Management basiert auf lokal installierten Systemen, manuellem Patch-Management und physischer Geräteverwaltung. Die IT-Abteilung agiert oft reaktiv, mit eingeschränkter Sicht auf den Gerätezustand und begrenzter Skalierbarkeit.

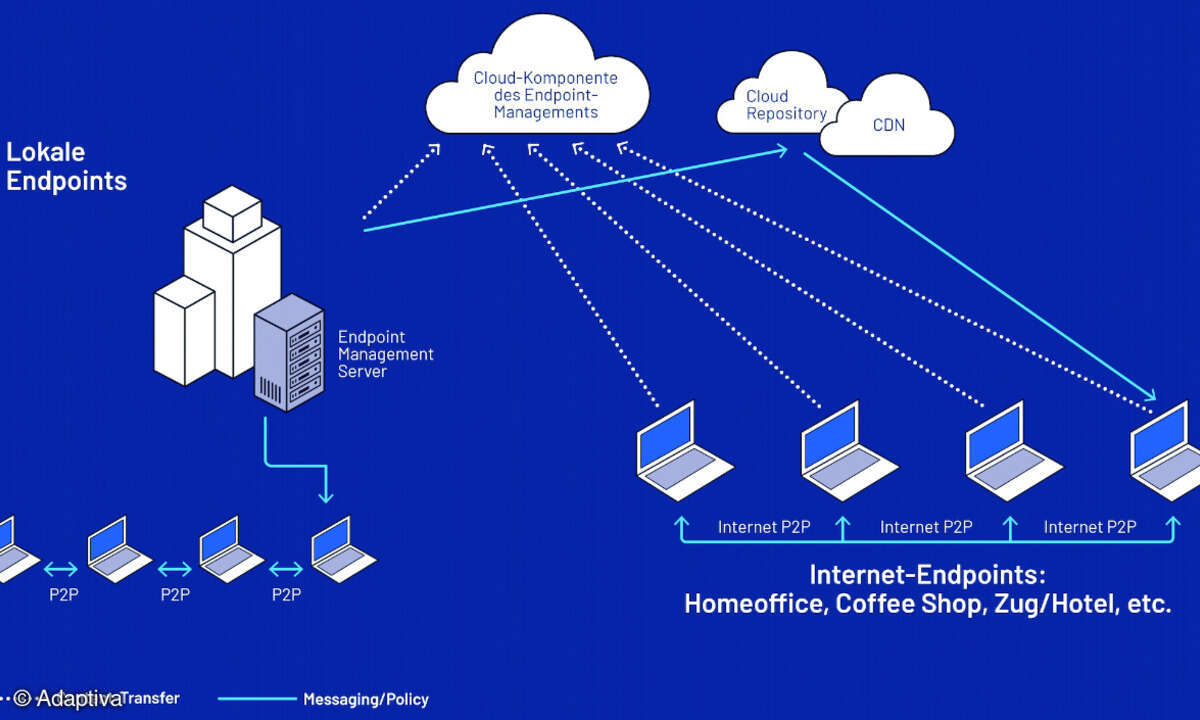

Modernes Endpoint Management hingegen nutzt cloudbasierte Plattformen. Geräte werden automatisiert provisioniert, Sicherheitsrichtlinien zentral ausgerollt und Telemetriedaten in Echtzeit analysiert. Die Verwaltung erfolgt ortsunabhängig, was in modernen Arbeitsumgebungen einen Vorteil darstellen kann. Aber auch klassisches Endpoint Management lässt sich in vielen Fällen durch entsprechende Hybridstellungen um Cloud-Funktionalitäten erweitern. Auf diese Weise können Unternehmen schrittweise von den Vorteilen einer modernen Infrastruktur profitieren. Die konkrete Ausgestaltung erfordert jedoch stets eine individuelle Betrachtung.

Sicherheitsaspekte im Hinblick auf Cloud und Automatisierung:

1. Transparenz und Echtzeit-Überwachung

Moderne Lösungen ermöglichen eine kontinuierliche Überwachung aller Endgeräte. Telemetriedaten liefern Informationen zu Gerätezustand, Patch-Level, Compliance-Status und potenziellen Bedrohungen. Laut einer Studie von Microsoft aus dem Jahr 2022 konnten Unternehmen mit cloudbasiertem Endpoint Management die Reaktionszeit auf Sicherheitsvorfälle um bis zu 60 Prozent verkürzen.

2. Automatisierte Policy Enforcement

Sicherheitsrichtlinien wie Geräte- und Systemkonfigurationen werden automatisiert und zentral durchgesetzt. Dies reduziert menschliche Fehler und erhöht die Konsistenz. IBM zeigt in einer Analyse zu UEM, dass automatisierte Richtlinien die Einhaltung von Compliance-Vorgaben signifikant verbessern.

Ein Policy-Modell, das je nach Gerätetyp das geeignete Sicherheitslevel automatisiert durchsetzt, kann daher ein gangbarer Weg sein. Bei Bedarf kann dieses für einzelne Personas entsprechend erweitert werden. Dieser Ansatz hat sich insbesondere bei Mittelstandskunden bewährt.

3. Zero Trust als Sicherheitsparadigma

Moderne Endpoint-Management-Systeme sind integraler Bestandteil von Zero-Trust-Architekturen. Jeder Zugriff wird verifiziert, unabhängig vom Standort oder Gerätetyp. Die Kombination aus Identitätsmanagement, Gerätezustand und Kontext schafft eine dynamische Sicherheitslage, die klassische Modelle nicht ohne weiteres abbilden können.

Compliance und Governance: Integriert statt additiv

In klassischen Modellen erfolgt die Compliance-Prüfung oft gar nicht oder über separate Tools. Moderne Systeme integrieren diese Prüfungen direkt in den Endpoint Management-Workflow. Beispielsweise lassen sich Vorgaben, die sich aus der DSGVO, ISO-Zertifizierungen oder branchenspezifischen Standards ergeben, erzwingen und überwachen.

Device as a Service (DaaS)

DaaS geht über klassisches Endpoint Management hinaus. Unternehmen beziehen Hardware, Software und Lifecycle-Management als Service aus einer Hand. Das erfolgt mitunter pro Mitarbeiter und Arbeitsplatz sowie unabhängig von Gerät (Laptop, Tablet, Smartphone…) und Betriebssystem (iOS/Win…)

Dadurch lassen sich Komplexität reduzieren, Fehlerquoten senken und interne IT-Ressourcen entlasten. Studien zeigen, dass DaaS die internen IT-Aufwände um bis zu 30 Prozent senken kann, bei gleichzeitig höherer Geräteverfügbarkeit und Sicherheit. Durch integrierte Services wie automatisiertes Patch-Management, Remote Monitoring und Incident Response wird die Reaktionszeit bei Sicherheitsvorfällen verkürzt. Ergänzend dazu ermöglicht die erzwungene Datenträgerverschlüsselung einen Schutz der Unternehmensdaten bei Verlust oder Diebstahl des Endgeräts. Durch die Kombination mit Remote-Wipe Funktionen (= Löschen von Daten aus der Ferne), werden die möglichen Schutzmaßnahmen erweitert.

Unternehmensdaten bleiben geschützt, da sie entweder verschlüsselt und damit unzugänglich sind oder im Ernstfall vollständig gelöscht werden können.

Ein weiterer Aspekt: Alles kommt aus einer Hand. Von der Beschaffung über die Konfiguration bis zur DSGVO-konformen Entsorgung übernimmt der Service-Provider die Verantwortung. Das schafft nicht nur Effizienz, sondern auch Governance-Sicherheit, da Compliance-Vorgaben durchgängig eingehalten werden.

Hybrides Arbeiten und BYOD: Herausforderungen sicher meistern

Die Zunahme von BYOD und hybriden Arbeitsmodellen stellt klassische Endpoint-Strategien vor Herausforderungen. Unterschiedliche Betriebssysteme, private Geräte und wechselnde Netzwerke erhöhen die Angriffsfläche.

Moderne Lösungen begegnen diesen Herausforderungen mit:

- Containerisierung: Trennung von privaten und geschäftlichen Daten

- Remote Wipe: Sicheres Löschen bei Geräteverlust

- Geräte-Compliance-Checks: Vor Zugriff auf Unternehmensressourcen

Dell Technologies betont in einer Analyse, dass Unternehmen mit UEM-Lösungen die Sicherheit in BYOD-Szenarien um bis zu 40 Prozent steigern konnten – bei gleichzeitiger Erhöhung der Mitarbeiterzufriedenheit.

Erweiterte Sicherheitsmechanismen

Neben klassischen Endpoint-Protection-Plattformen (EPP) setzen moderne Ansätze auf Extented Detection and Response (XDR), Application Whitelisting und Device Control. Diese Maßnahmen verhindern Malware-Infektionen und Datenverlust. Besonders wichtig: Die Integration von Threat Intelligence und automatisierten Incident-Response-Prozessen, wie sie in Managed Services oder DaaS-Modellen üblich sind.

Sicherheit durch Modernisierung

Die Ablösung klassischer Endpoint Management-Modelle ist kein Selbstzweck, sondern eine sicherheitsstrategische Notwendigkeit. Cloudbasierte, automatisierte und kontextbewusste Systeme bieten nicht nur Effizienzgewinne, sondern auch eine deutlich verbesserte Sicherheitslage. In Zeiten zunehmender Cyberbedrohungen, regulatorischer Anforderungen und flexibler Arbeitsmodelle ist modernes Endpoint Management ein zentraler Baustein für „Security by Design“ und einen Zero-Trust-Ansatz.

Markus Büttner ist Head of Endpoint Management des IT-Beratungsunternehmens Adlon