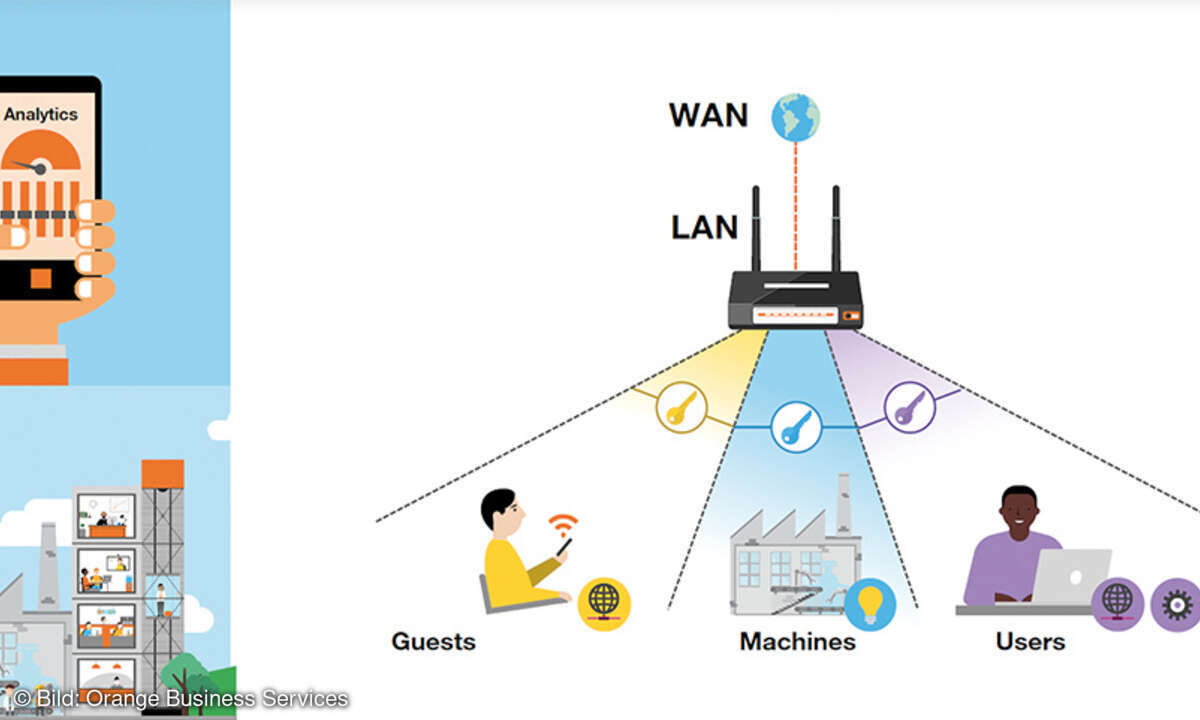

Eine Zugangsschicht für LAN- und WLAN schaffen

Typischerweise sind in Unternehmen meist LAN und Wireless-LAN getrennt, was Regeln, Anwendungen und Tools für Sicherheit, Gastzugang und Management anbelangt. Für weniger Kosten und mehr Sicherheit empfiehlt es sich, beide Welten zu vereinen.

- Eine Zugangsschicht für LAN- und WLAN schaffen

- Mehrere Rollen für den Gastzugang

Nach einer Schätzung von Gartner sollen in 2013 70 Prozent der neuen Anwender vor allem drahtlos auf das Unternehmensnetz zugreifen. Während die Nutzer zwischen drahtgebundenen und drahtlosem Zugang wechseln, bleiben Management und Sicherheit der beiden Netzwerk-Technologien getrennte Welten. HP Procurve empfiehlt Unternehmen in dem White-Paper »Freeing your network infrastructure« damit zu beginnen, gemeinsame Grundlagen zu schaffen. Dieses enthält entsprechende Hinweise aus einem Gartner-Newsletter. Zu den Grundlagen gehören gemeinsame Regeln und Tools für Sicherheit, Gastzugang und Netzwerk-Management. Bei Auswahl von drahtgebunden oder drahtlosen Lösungen sollten Unternehmen darauf achten, dass der Hersteller die gesamte Zugangsschicht verwalten kann.

Bei der Sicherheit geht es darum, dass es einen einheitlichen Zugangsmechanismus gibt. Er muss den Austausch der Authentifizierungsdaten schützen und sicherstellen, dass der Nutzer tatsächlich er selbst ist. Dabei muss der Mechanismus unabhängig von dem physikalischen Zugang greifen.

Hat ein Unternehmen Wifi-Protected-Access 2 (WPA2) für Wireless-LAN implementiert, empfiehlt es sich, alle Clients über 802.1X zu authentifizieren. Das gilt dann auch für das drahtgebundene Netz.

Nachdem etwa 802.1X sicherstellt, dass sich nur authentifizierte Nutzer im Netz aufhalten, gilt es sich nun den Gästen zuzuwenden. Dies können Besucher oder Consultants sein, die zeitweise Netz-Ressourcen des Unternehmens nutzen wollen oder müssen.