Erste portable Lösung deckt IPv6-spezifische Sicherheitsrisiken auf

Neue Adresserkennungs- und Managementfunktionen machen den Optiview Analyzer des Netzwerkanalyse-Spezialisten Fluke zu einem wirksamen Tool gegen die wachsende Bedrohung durch unbekannte IPv6-Netzwerkgeräte (Internet Protocol Version 6) - und zum ersten mobilen Analysegerät für solche Aufgaben.

Die neue Version des Optiview Series III Integrated Network Analyzers verfügt über

IPv6-Discovery und -Management-Features. Damit lassen sich IPv6-Geräte und -Netzwerke

identifizieren und analysieren, einschließlich des IPv6/IPv4-Tunnelings, das ein Sicherheitsrisiko

darstellt.

Der Optiview Analyzer nutzt Active-Discovery-Techniken und aktive Tests zum Identifizieren und

Dokumentieren von Geräten, die mit IPv6 arbeiten. Anwender können solche Geräte rasch erkennen,

offene IPv6-Ports identifizieren, IPv6 per IPv4-Tunneling offenlegen und legitimes Tunneling von

Sicherheitslücken unterscheiden.

Der neue Fluke-Analyzer erlaubt die Analyse von IPv6-Router-Advertisements und legt global und

selbst zugewiesene lokale Adressen offen, die zu Konfigurationsproblemen zwischen Netzwerkgeräten

führen können. Nicht zuletzt lassen die neuen Features eine zügige Erkennung von Geräten und

Applikationen zu, die in einer Dual-Stack-Umgebung – also mit beiden Protokollversionen –

inkompatibel sind. Insgesamt werden somit wichtige Informationen für Organisationen bereitgestellt,

die mit der Umstellung auf IPv6 beginnen.

Die neue Version des Analyzers bietet überdies eine Option für die vollständige Analyse von

802.11n-WLANs, denn das Produkt deckt nunmehr sämtliche WLAN-Techniken (802.11 a/b/g/n) ab. Für die

Fehlersuche und Analyse an leitungsgebundenen und drahtlosen Netzwerken ist somit künftig nur noch

ein einziges Werkzeug erforderlich.

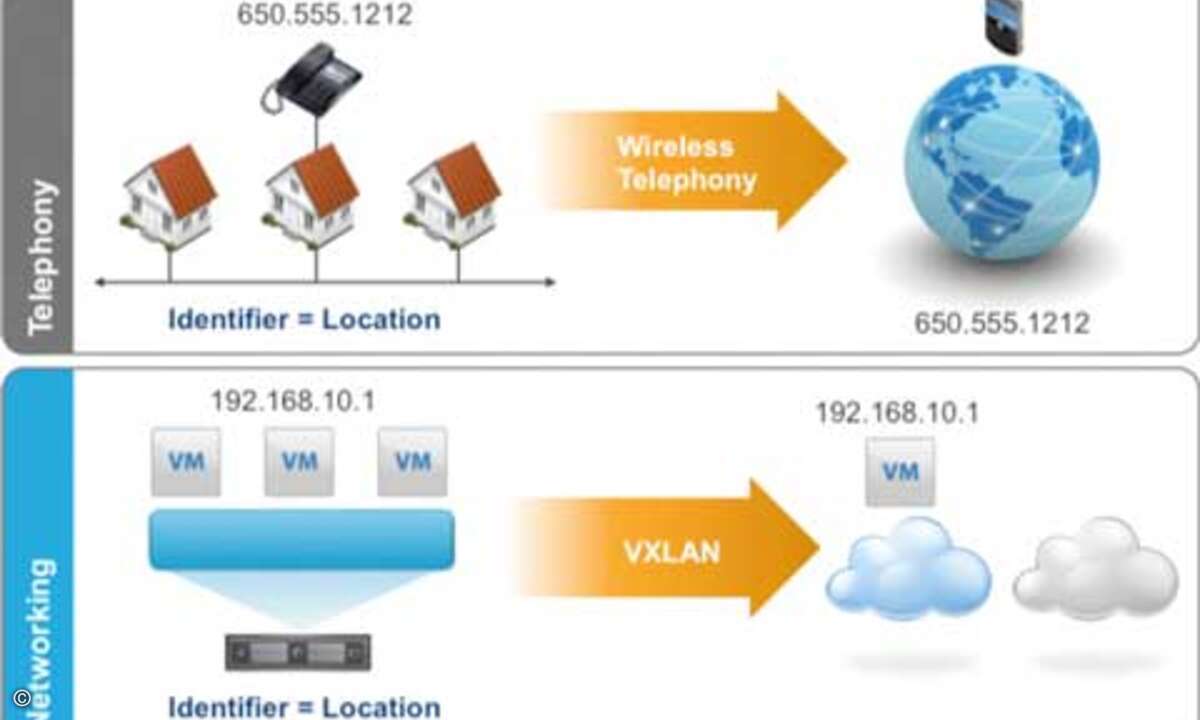

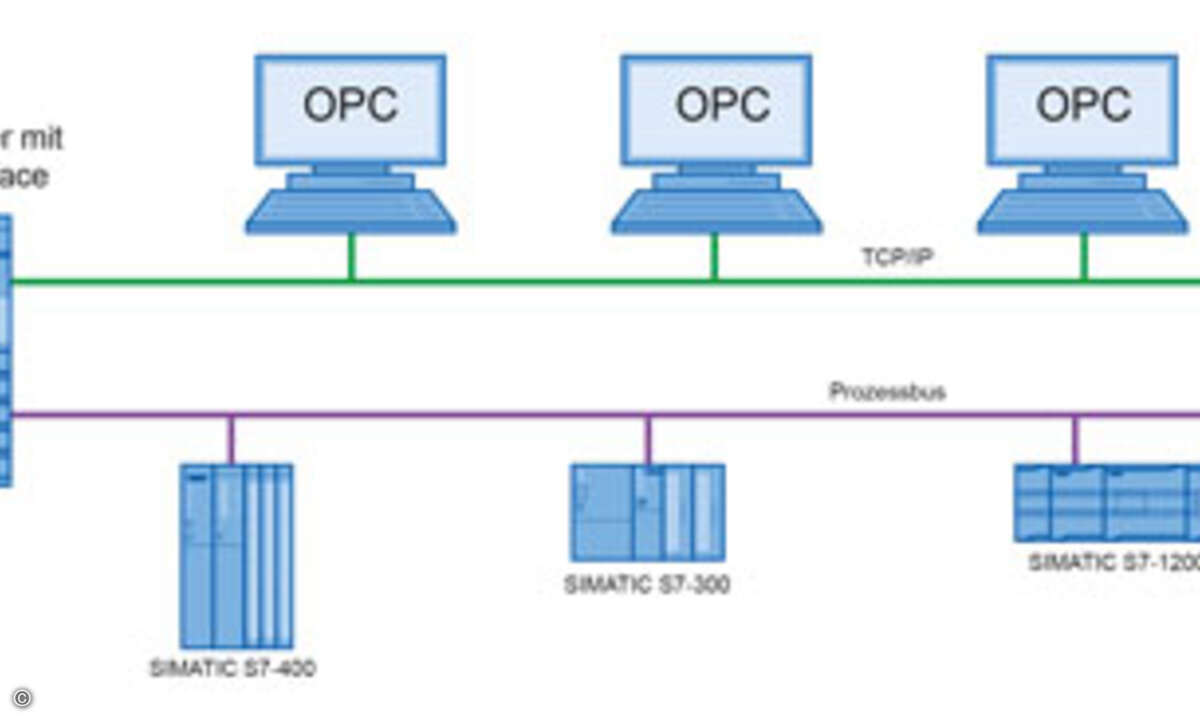

Ebenfalls neu an dieser Version des Optiview Analyzers sind die verbesserten

Discovery-Funktionen für Voice over IP und Wireless-Geräte. So erkennt der Analyzer jetzt

IP-Telefone und IP-Nebenstellenanlagen aller führenden VoIP-Hersteller, darunter Cisco, Nortel,

Avaya und Mitel. Das Produkt erkennt Call-Server hinter dem VoIP-Telefon und zeigt, wo diese an das

Netzwerk angeschlossen sind. Den Anwendern steht damit ein wesentlich fundierterer

Informationsbestand für das Beheben von Anschluss oder Verbindungsqualitäts-Problemen zur

Verfügung.

Eine detaillierte WLAN-Analyse ist nunmehr auch von der leitungsgebundenen Seite des Netzwerks

aus verfügbar. WLAN-Controller werden ebenso identifiziert wie einfache Access Points, intelligente

Access Points und Funknetz-Clients. Dies beschleunigt die Identifikation der Funknetzgeräte und der

Performance-Parameter der Funkstrecken (SNR, SSID, RSSI), wenn der leitungsgebundene Teils des

Netzwerks analysiert wird. Für diese Aufgabe war früher stets ein separates WLAN-Analyse-Tool

erforderlich.

Vielen Netzwerkprofis ist nicht klar, welche Risiken sich aus IPv6 und den Standardeinstellungen

vieler heutiger Betriebssysteme ergeben, die automatisch zwei Stacks und Tunneling-Protokolle

aktivieren. Joe Klein, Sicherheitsforscher bei Command Information, stellt dazu fest: "Viele

Organisationen haben IPv6 auf ihren Systemen standardmäßig aktiviert, ohne sich dessen bewusst zu

sein. Sie verfügen außerdem nicht über die nötigen Schutzmaßnahmen zur Abwehr von böswilligem

Traffic, da einige Intrusion-Detection-Systeme und Firewalls nicht für die Überwachung von

IPv6-Datenverkehr eingerichtet sind. Damit haben Außenstehende freie Bahn, um unerkannt in diese

Netzwerke einzudringen. Dies ist praktisch so, als hätte das Netzwerk einen drahtlosen Zugang, ohne

dass man davon weiß."

Stefan Schwögler/wg