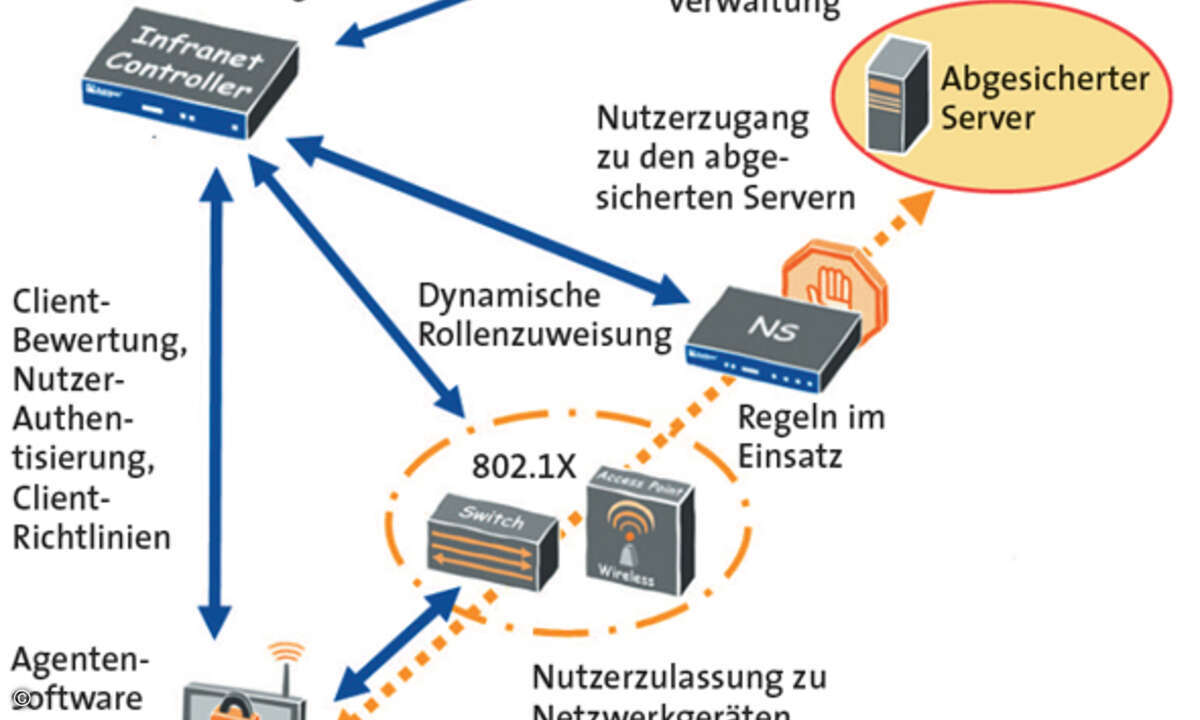

Kooperation wird bei Netzzugriffskontrolle vorausgesetzt

Kooperation wird bei Netzzugriffskontrolle vorausgesetzt In Unternehmensnetzen kommen mittlerweile fast mehr Gefahren von innen als von außen. Netzwerkzugriffskontrollsysteme sollen die Einlass begehrenden Rechner auf die Einhaltung der Firmenvorgaben überprüfen. Die Erwartungshaltung sollte indes nicht zu hoch sein. Letztlich funktioniert der Prüfvorgang nur mit kooperativen Rechnern.

- Kooperation wird bei Netzzugriffskontrolle vorausgesetzt

- Schwachstellen bei NAC und NAP

- Die Crux mit den unbekannten Geräten

- Offenheit in Richtung Framework

»Zwischen dem Wunsch nach einem sauberen Netz und dessen technischer Umsetzung steht viel Beratungsarbeit«, weiß Christoph Skornia, Technischer Manager bei Checkpoint in Deutschland, aus seiner Projekterfahrung. Ein Netzwerkzugriffskontroll-Produkt zum Kaufen und schnellen Installieren gibt es nicht. Freilich gibt es von sehr vielen Anbietern sogenannte NAC-Appliances (NAC steht für »Network Admission Control«), die noch am ehesten einer schnellen Lösung entsprechen. Inwieweit man dann sein Netz wirklich sicher macht, steht dahin. Richtig ist gewiss, dass man erst einmal in einem überschaubaren Rahmen investiert (6000 Euro aufwärts), während ein echtes Netzwerkzugriffskontroll-Projekt nach oben kostenmäßig relativ offen ist. Das hat viele Ursachen: Hohe Beratungskosten sind eine dieser Ursachen, daneben gibt es mehrere konkurrierende Framework-Vorschläge (Network Admission Control (NAC) von Cisco, Network Admission Protection (NAP) von Microsoft und Trusted Network Connect (TNC) der Trusted Networking Group. Diese sind allesamt weitgehend für die Netzwerkkomponenten beziehungsweise Betriebssysteme der jeweiligen Protagonisten ausgelegt (NAC für Cisco-Komponenten und NAP für Windows Server 2008) oder sind bisher Papiertiger (TNC) geblieben. Auch wer eine homogene Switch-Landschaft von Cisco hat oder absolut Microsoft-lastig bei den Betriebssystemen ist, kann indes nicht sicher sein, in diesem Fall die entsprechenden Netzzugriffskontrollsysteme ohne größeren Aufwand installieren zu können. Es kann leicht sein, dass ältere Hardware- und Software-Komponenten nicht für NAC oder NAP ausgelegt sind. Die Konzepte von Cisco und Microsoft sind übrigens relativ ähnlich, das eine eben mehr switch-orientiert, das andere betriebssystemorientiert, sodass unter der IETF-Haube ein Zusammenspiel beider Systeme angestrebt wird. Erste Entwürfe gibt es schon.