Microsoft wusste seit sechs Monaten von IE-Sicherheitsloch

In der Nacht von Donnerstag auf Freitag hat Microsoft den angekündigten Patch für die Internet-Explorer-Versionen 6, 7 und 8 herausgebracht. Das Unternehmen räumte zudem ein, von der Schwachstelle bereits seit August 2009 gewusst zu haben.

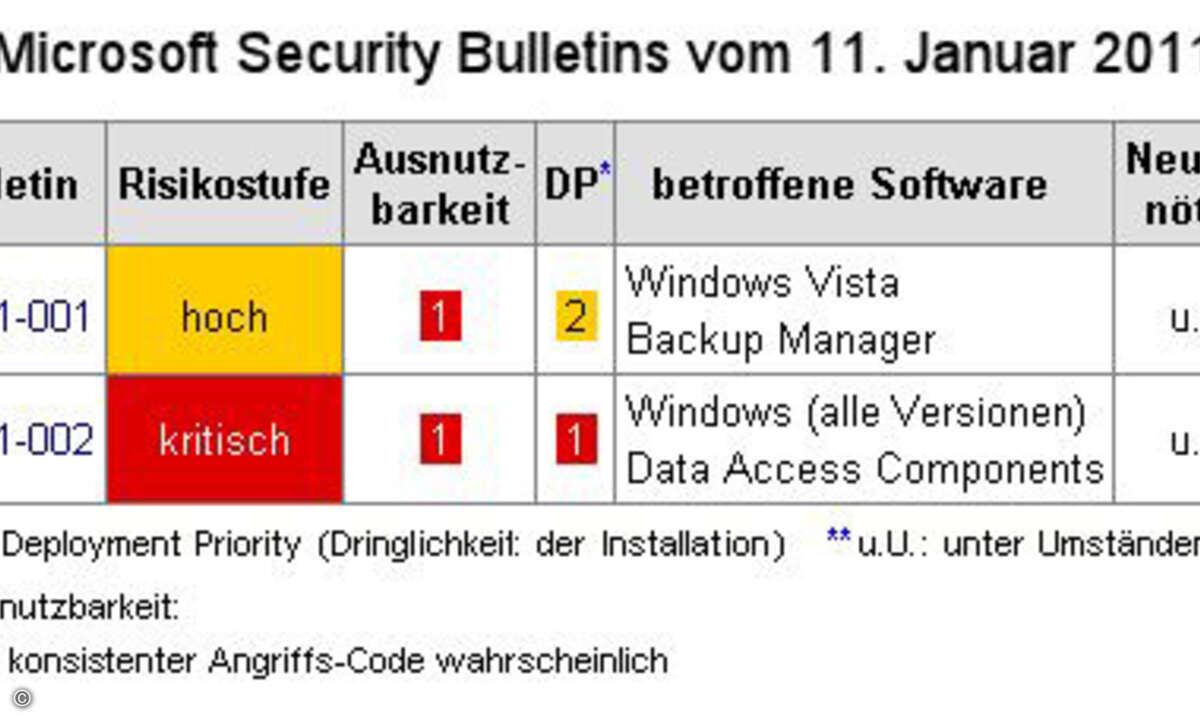

Patchen und Neustarten ist heute für Millionen von Windows-PCs angesagt. Wie angekündigt, hat Microsoft nun den Not-Patch bereitgestellt, der ein gravierendes Sicherheitsloch im Browser Internet Explorer schließt.

Das Update ist je nach Betriebssystem zwischen 7,1 (Windows 7) und 8,5 MByte (Windows Vista) groß. Windows-Nutzer, welche die Update-Funktion des Betriebssystems aktiviert haben, erhalten den Patch automatisch. Ansonsten in der Systemsteuerung von Windows auf »Windows Update« klicken und nach der Software suchen lassen (»Nach Updates suchen«).

Bis der Patch gefunden wurde, kann dies nach unseren Erfahrungen etwas dauern. Dies dürfte mit der Auslastung der Server bei Microsoft zusammenhängen.

Israelische Firma entdeckte die Schwachstelle

Mittlerweile hat der Software-Riese eingeräumt, dass das Sicherheitsloch der Firma bereits seit August vergangenen Jahres bekannt war. Die israelische IT-Security-Firma Bugsec hatte die Schwachstelle entdeckt und am 26. August 2009 Microsoft gemeldet.

Dass Microsoft nicht umgehend einen Patch bereitstellte, ist nach Ansicht von Security-Experten nicht unüblich. Wie schnell ein Unternehmen reagieren müsse, hänge unter anderem davon ab, ob eine Lücke in einem Programm öffentlich bekannt wurde. Das war beim IE-Bug bis Januar 2010 nicht der Fall.

Zudem wägen Software-Hersteller ab, wie viel Know-how es erfordert, um entsprechenden Angriffscode (Exploits) zu schreiben. Wenn dies relativ einfach ist oder Details zur Sicherheitslücke publiziert werden, wie im Falle des IE, erhält ein Patch höhere Priorität.

Ein dritter Faktor ist die Qualitätskontrolle durch den Software-Hersteller, in diesem Fall Microsoft: Erst nach ausführlichen Tests darf ein Patch für kritische Komponenten wie den Internet Explorer das Haus verlassen.

Dass dieses Vorgehen Risiken birgt, vor allem für die Nutzer der Software, zeigt das Beispiel des Internet Explorer. Die Schwachstelle wurde von Hackern dazu genutzt, um gezielt High-Tech-Firmen anzugreifen. Dies sollte eigentlich Grund genug sein, um gravierende Sicherheitslöcher in Programmen schnellstmöglich zu schließen.