Verwalten Sie Ihre Geräte noch On-Prem?

On-Premises-Management gilt vielen als sicher, wird aber zunehmend zum Risiko. Warum klassische Modelle bei Remote Work an ihre Grenzen stoßen und wie Unternehmen ihre Endpoint-Verwaltung sicher und schrittweise in die Cloud überführen können.

On-Premises-Management wirkt in vielen Unternehmen noch immer wie ein Sicherheitsanker. Die zentrale OnPrem-Managementlösung steht im eigenen Rechenzentrum, die IT hat physisch Zugriff auf ihre Server und die gewohnte CMDB bildet alle Systeme ab. In der Praxis zeigt sich häufig, dass dieses Modell zum Bremsklotz für Sicherheit wird. Moderne Arbeitsformen, mobile Endgeräte und verteilte Standorte führen dazu, dass Clients außerhalb des eigenen Netzwerks genutzt werden und sich dadurch klassischen Managementmechanismen entziehen.

Die Grenzen klassischer On-Premises-Managementmodelle

Viele Organisationen setzen auf klassische On-Prem-Managementlösungen wie Configuration Manager, WSUS-Infrastrukturen oder selbst gepflegte Softwareverteilungswerkzeuge. Solange alle Clients permanent im Unternehmensnetz unterwegs waren, funktionierte dieses Modell zuverlässig. Mit Remote Work, Außendienst und Homeoffice kippt diese Logik.

Typische technische Limitierungen:

- Abhängigkeit von VPN und Netzwerkzugang: Patches, Richtlinien und Softwarepakete erreichen Endgeräte oft nur, wenn diese im Firmennetz oder per VPN verbunden sind.

- Fehlende Echtzeit-Sichtbarkeit: On-Prem-Lösungen sammeln ihren Telemetrie- und Compliance-Status meist nur, wenn Clients erreichbar sind.

- Komplexe Infrastruktur als Risikofaktor: Für klassische Managementsysteme müssen Datenbanken, Applikationsserver, Verteilungsserver, WSUS, PKI und Backup betrieben und gehärtet werden.

- Remote Work sprengt das alte Modell: Mit verteilten Teams und hybriden Arbeitsformen werden Szenarien eher zur Regel als zur Ausnahme.

Diese Faktoren führen zu einer Art „On-Prem-Sicherheitsnostalgie“. Es fühlt sich sicher an, weil die Managementserver im eigenen Rechenzentrum stehen. Objektiv entsteht aber eine Patch-Latenz-Falle: Kritische Updates werden zwar bereitgestellt, sie erreichen einen relevanten Teil der Geräte aber zu spät oder gar nicht.

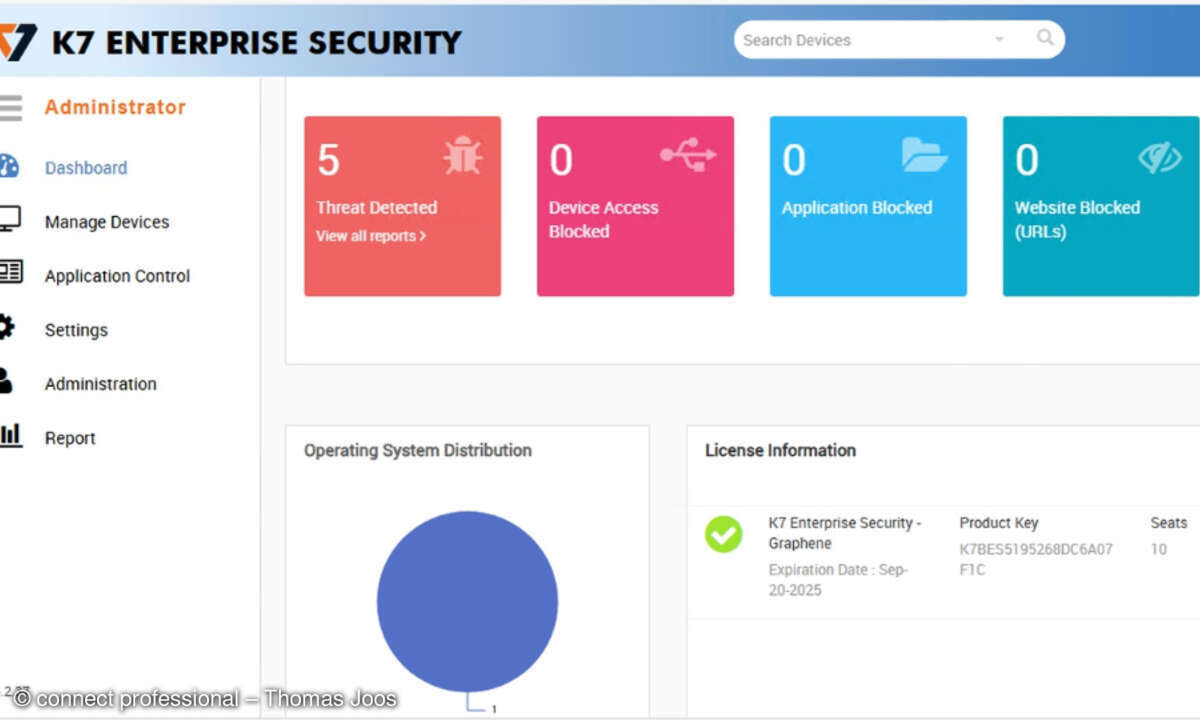

Cloudbasiertes Endpoint-Management: mehr Sicherheit durch Sichtbarkeit und Automatisierung

Cloudbasierte Endpoint-Management-Lösungen adressieren genau diese Schwächen. Im Microsoft-Umfeld sind dies vor allem Intune und Windows Update for Business. Vergleichbare Funktionen existieren bei anderen Herstellern. Die Grundidee ist immer gleich: Das Management verlagert sich in die Cloud und kommuniziert direkt über das Internet mit den Endgeräten.

Sicherheitsrelevante Vorteile im Überblick:

- Direkte Internetanbindung statt VPN-Zwang: Endgeräte melden ihren Status und beziehen Richtlinien unmittelbar über das Internet. Ob die Nutzer im Büro, im Homeoffice oder im Café arbeiten ist für Compliance und Updates unerheblich. Aus Sicht der IT entsteht ein deutlich vollständigeres Bild des tatsächlichen Gerätezustands.

- Echtzeit-Monitoring und Durchsetzung von Richtlinien: Cloud-UEM-Lösungen können Compliance-Richtlinien kontinuierlich prüfen, Abweichungen melden und automatisch Maßnahmen auslösen. Kombinationen mit dem bedingten Zugriff ermöglichen es, nur konformen Geräten Zugriff auf Unternehmensressourcen zu geben. Damit wird Endpoint-Management zu einem aktiven Sicherheitsbaustein und nicht nur zu einem Administrationswerkzeug.

- Automatisierte Bereitstellung und Standardisierung: Funktionen wie Windows Autopilot und Zero-Touch-Provisioning sorgen dafür, dass neue Geräte mit definierten Sicherheitsrichtlinien ausgerollt werden. Dies reduziert manuelle Installationen und damit die Fehleranfälligkeit. BSI und NIST empfehlen in ihren Leitfäden explizit eine hohe Standardisierung von Systemkonfigurationen, da Abweichungen eine der größten Ursachen für Sicherheitslücken sind.

- Integration in ein Zero-Trust-Modell: Zero Trust, etwa in der Ausprägung von NIST SP 800‑207, setzt auf konsequente Identitätsprüfung, Gerätebewertung und Kontextanalyse. Cloudbasiertes Endpoint-Management liefert die dafür benötigten Signale wie Geräte-Compliance, Bedrohungsstatus und Konfigurationsdaten. Diese Daten können in Echtzeit in Entscheidungslogiken einfließen.

Zukunftssichere Migrationspfade: vom Hybridmodell zum Cloud-only-Ansatz

Der Weg von einem etablierten On-Prem-Managementsystem in die Cloud ist kein Big-Bang-Projekt. Erfolgreiche Unternehmen setzen auf schrittweise Migration und nutzen hybride Szenarien, in denen klassische und moderne Managementansätze parallel existieren oder sich sogar ergänzen.

Typische Schritte in der Praxis:

- Ist-Analyse und Zielbild: Zunächst werden vorhandene Endgeräte, Betriebssystemversionen, Abhängigkeiten von Gruppenrichtlinien und Softwareverteilungssystemen transparent gemacht. Ein wichtiges Zwischenziel ist die Identifikation von Nutzergruppen, die sich gut für Pilotprojekte eignen. Oft sind dies Außendienstmitarbeiter oder kleinere Standorte. Außerdem entsteht in dieser Phase ein Zielbild und Konzept.

- Co-Management und Hybrid Join: Viele Organisationen beginnen mit einem parallelen Betrieb von On-Prem-Tools wie Configuration Manager und Intune. Clients werden gleichzeitig in Azure AD registriert und erhalten zusätzlich moderne Managementrichtlinien. So können erste Workloads wie Konfigurationsprofile oder bestimmte Anwendungsdeployments in die Cloud verlagert werden.

- Pilotprojekte mit klaren Erfolgskriterien: Sinnvolle Piloten umfassen typischerweise mobile Mitarbeitende, neue Gerätechargen oder ausgewählte Fachbereiche. Entscheidend ist, klare Kriterien für Erfolg zu definieren, etwa verkürzte Rolloutzeiten, höhere Patchquote oder reduzierte Aufwände im Support.

- Schrittweiser Ausbau der Cloud-Workloads: Nach erfolgreichen Piloten werden weitere Workloads migriert, zum Beispiel BitLocker-Management, Endpoint-Security-Einstellungen oder Softwareverteilung. GPOs werden nach und nach durch moderne Konfigurationsprofile ersetzt. Wichtig ist eine saubere Dokumentation, damit keine konkurrierenden Einstellungen aus Alt- und Neusystem entstehen.

Vorteile durch zentrale Richtlinien und Cloud-basierte Steuerung

Der eigentliche Mehrwert cloudbasierter Endpoint-Verwaltung zeigt sich, wenn Sicherheitsfunktionen konsequent mitgedacht werden. Dann wird aus Verwaltung echte Security-Steuerung.

Wesentliche Bausteine sind:

- Zentrale Compliance-Richtlinien: Unternehmen definieren Compliance-Kriterien wie Mindestbetriebssystemversion, Verschlüsselungsstatus, aktive Antimalware und Konfigurationsvorgaben. Die Cloud-Lösung prüft diese Vorgaben kontinuierlich und stuft Geräte entsprechend ein.

- Integration mit Endpoint-Security-Plattformen: Lösungen wie Microsoft Defender for Endpoint liefern detaillierte Bedrohungsinformationen pro Gerät. Die Kombination aus Bedrohungserkennung und Managementfunktionen erlaubt automatisierte Gegenmaßnahmen, etwa das Isolieren eines kompromittierten Geräts aus dem Netzwerk.

- Cloud-basiertes Logging und Incident Response: Security-relevante Ereignisse werden zentral gesammelt und können in SIEM-Systeme wie Microsoft Sentinel oder vergleichbare Plattformen integriert werden. So entsteht eine durchgängige Sicht vom einzelnen Client bis zum gesamten Unternehmensverbund. ENISA und BSI betonen in ihren Lageberichten die wachsende Bedeutung von zentraler Protokollierung und Auswertung, um Angriffe frühzeitig zu erkennen.

Device as a Service als Enabler für den Wandel

Device as a Service (DaaS) wird häufig als Beschaffungs- oder Finanzierungsmodell verstanden. In der Praxis entfaltet es seinen größten Nutzen jedoch dann, wenn es konsequent mit cloudbasiertem Endpoint-Management verknüpft wird. DaaS beschreibt ein standardisiertes Endgeräte‑Lifecycle‑Modell, bei dem Hardware, Provisionierung, Betrieb und Austausch als Service gebündelt werden. Für die Transformation hin zu modernen Management- und Sicherheitsansätzen wirkt DaaS als Beschleuniger, weil es technische und organisatorische Voraussetzungen vereinfacht:

Standardisierte Hardwareplattformen reduzieren Variantenvielfalt und erleichtern die Definition stabiler Security‑Baselines.Vorkonfigurierte, cloudfähige Geräte lassen sich direkt in Zero‑Touch‑Provisioning‑Prozesse integrieren und automatisch mit Sicherheitsrichtlinien versehen.

In der Praxis zeigt sich, dass Unternehmen, die DaaS mit Cloud‑UEM kombinieren, den Wechsel von klassischem Imaging und On‑Prem‑Management hin zu modernen Provisioning‑Modellen deutlich schneller vollziehen. DaaS unterstützt damit nicht nur den Betrieb, sondern die nachhaltige Etablierung sicherer Endpoint‑Standards.

Strategische Überlegungen für IT-Leiter und CISOs

Die technische Machbarkeit cloudbasierter Endpoint‑Verwaltung ist heute in den meisten Umgebungen gegeben. Entscheidend sind daher weniger technische als strategische Fragen. Cloud‑basiertes Endpoint‑Management sollte als Bestandteil einer ganzheitlichen Sicherheitsstrategie verstanden werden. Wer Endgeräte weiterhin ausschließlich On‑Prem verwaltet, akzeptiert längere Reaktionszeiten, eingeschränkte Transparenz und höhere Risiken im Angriffsfall.

Zentrale Erfolgsfaktoren sind klar definierte Verantwortlichkeiten für Richtlinien, Baselines und Ausnahmen sowie abgestimmte Change‑ und Incident‑Prozesse. Moderne Plattformen entfalten ihren Nutzen nur dann vollständig, wenn Organisation und Governance mitwachsen.

Herausforderungen durch Legacy‑Anwendungen oder branchenspezifische Sonderfälle lassen sich in der Regel durch hybride Übergangsmodelle adressieren. Entscheidend ist, dass einzelne Ausnahmen nicht die Gesamtstrategie blockieren.

Fazit: Weg vom Sicherheitsgefühl hin zur Sicherheitsrealität

On‑Premises‑Management vermittelt vielen Organisationen noch immer ein Gefühl von Kontrolle. In einer Arbeitswelt mit mobilen Endgeräten, verteilten Standorten und dynamischen Bedrohungslagen reicht dieses Modell jedoch nicht mehr aus, um ein angemessenes Sicherheitsniveau zu gewährleisten.

Cloudbasiertes Endpoint‑Management bietet mehr Transparenz, schnellere Reaktionszeiten und eine bessere Integration in moderne Sicherheitsarchitekturen wie Zero Trust. Der Weg dorthin führt über hybride Szenarien, schrittweise Migration und konsequente Standardisierung.

Device as a Service kann diesen Wandel beschleunigen, indem es standardisierte Endgeräte‑Lebenszyklen mit modernen Provisioning‑ und Sicherheitsprozessen verbindet. Unternehmen, die Verwaltung, Betrieb und Sicherheit zusammendenken, verlagern den Fokus von reaktiver Administration hin zu proaktiver Risikominimierung.

Die Frage „Verwalten Sie Ihre Geräte noch On‑Prem?“ ist damit keine rein technische mehr, sondern eine strategische. Sie entscheidet darüber, wie resilient Organisationen gegenüber den Sicherheitsanforderungen moderner Arbeitswelten aufgestellt sind.