Bring Your Own Identity

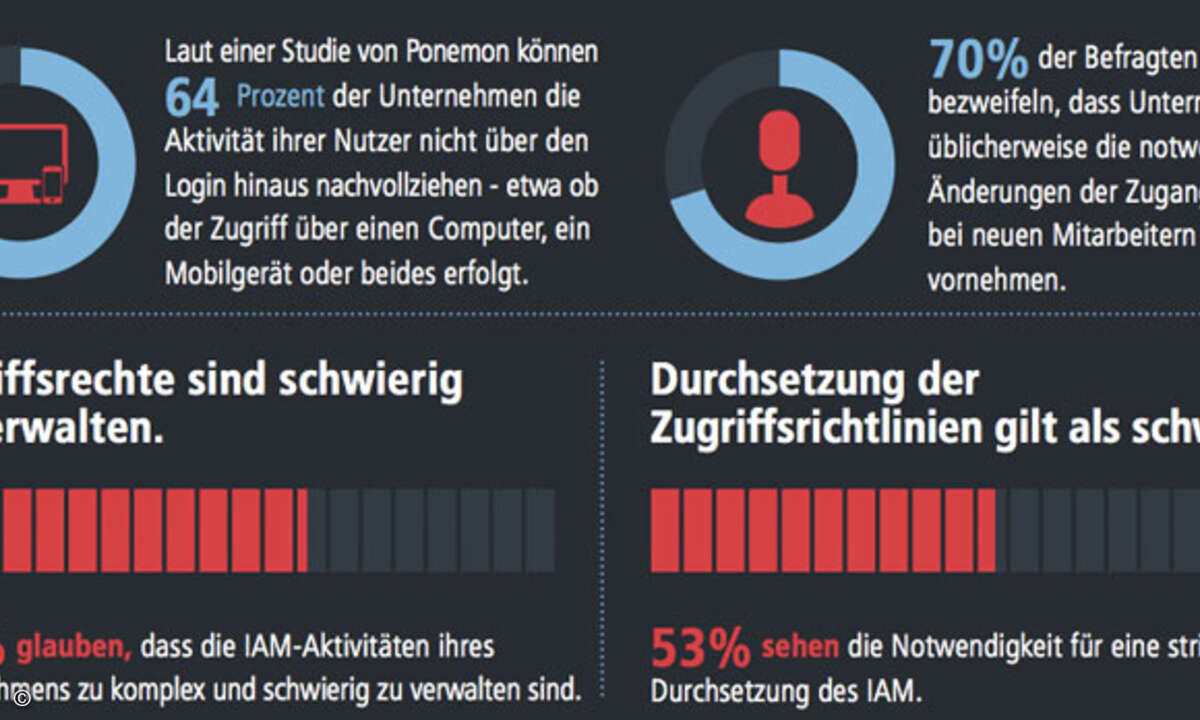

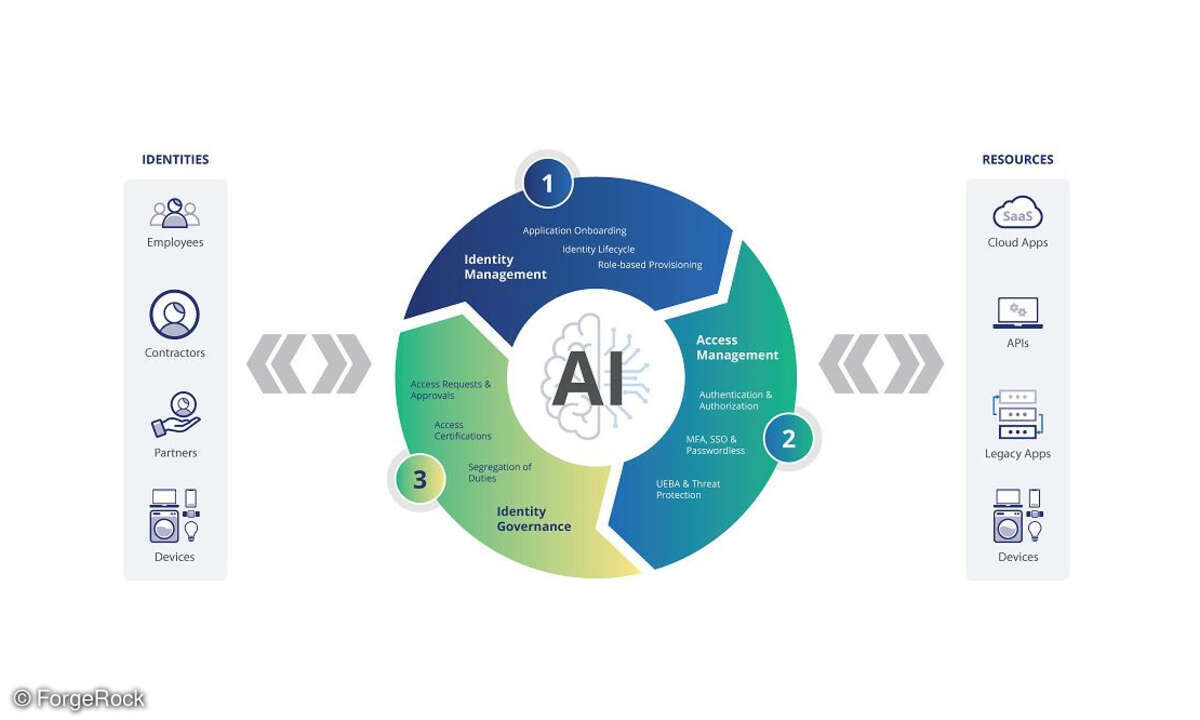

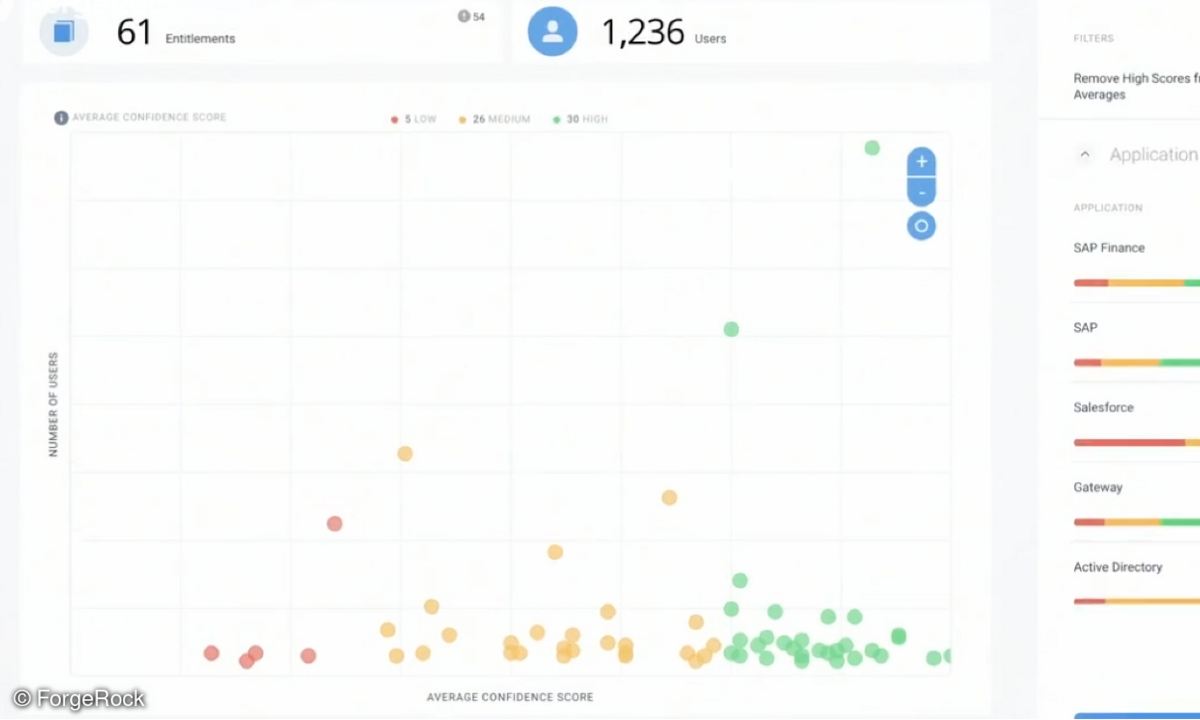

Viele Arbeitnehmer bringen ihre Internet-fähigen Mobilgeräte mit zur Arbeit. So halten Cloud-Services wie Dropbox und soziale Netzwerke Einzug in die Unternehmen - häufig unter dem Radar der Sicherheitsverantwortlichen. Auch Kunden, Zulieferer oder Partner nutzen eigene Hard- oder Software, um mit dem Unternehmensnetz zu interagieren. Deshalb sind neue Sicherheitsmodelle gefragt. Hier könnte Identity-Management eine Lösung sein.Statt jede Anwendung und jeden Zugang mit Passwörtern zu schützen, sollten Unternehmen lieber die Personen hinter der Technik ins Auge fassen. Ein identitätsbasierter Ansatz kann helfen, auch BYOD (Bring Your Own Device) in den Griff zu bekommen. Moderne Arbeitsprozesse sind heute zunehmend mobil. Das Arbeiten aus dem Home Office oder das das Beantworten von E-Mails am Rande eines Kongresses gehört in vielen Unternehmen zum Arbeitsalltag. Um dabei möglichst effizient zu sein, verwenden Mitarbeiter einfach zu bedienende Anwendungen, die aber trotzdem ein hohes Maß an Sicherheit gewährleisten müssen. Passwörter sind hier das Mittel der Wahl zur Absicherung. Die Schwachpunkte dieses Ansatzes sind hinlänglich bekannt: Kaum jemand kann oder will sich zahlreiche komplexe Kennwörter dauerhaft merken. Identity-Management-Systeme bieten einen Ausweg, indem sie den Benutzer selbst ins Zentrum der Sicherheitsstrategie rücken. Neben der Bereitstellung eindeutiger Identitäten und deren laufender Verwaltung kümmern sich Identity-Management-Systeme um die Vergabe von Rechten - und das effizient, auch für ganze Benutzergruppen. Nicht nur Unternehmen, die gerade einen Umzug in die Cloud planen, tun sich so leichter, verschiedene Sicherheitsanforderungen und Bedingungen für Nutzer zu verwalten. Manche Identity-Management-Systeme sind in der Lage, Identitätsdatenbanken unterschiedlicher Firmen und Anbieter zu synchronisieren. Auf diese Weise sparen sich Unternehmen Zeit und Geld. Identity-Management as a Service - also aus der Cloud - gewinnt ebenfalls an Bedeu