Bewährte Angriffsmuster nicht vergessen

- Das haben Cyberkriminelle 2012 vor

- Mobile Gefahr

- Bewährte Angriffsmuster nicht vergessen

- Vorsicht auch vor legitimen Apps

- Hacker gewinnen Einfluss

- Schutz vor Daten in sozialen Netzwerken

IT-Systeme in Unternehmen: Neue Technologien, alte Angriffsmuster

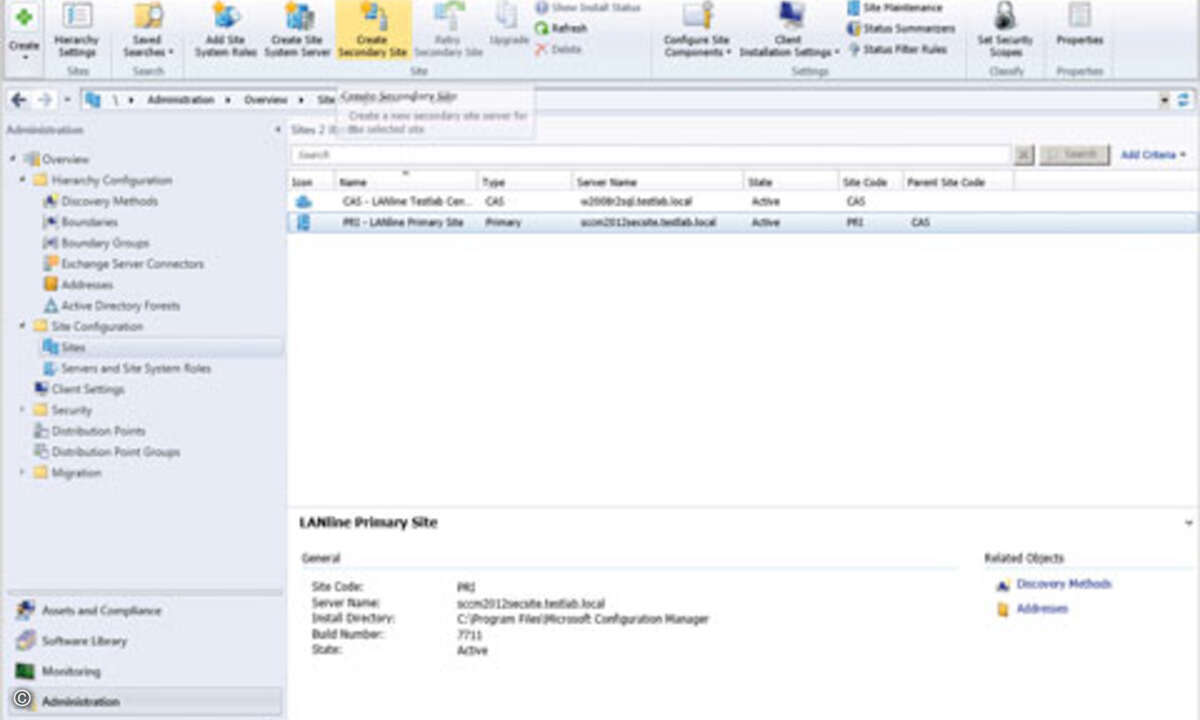

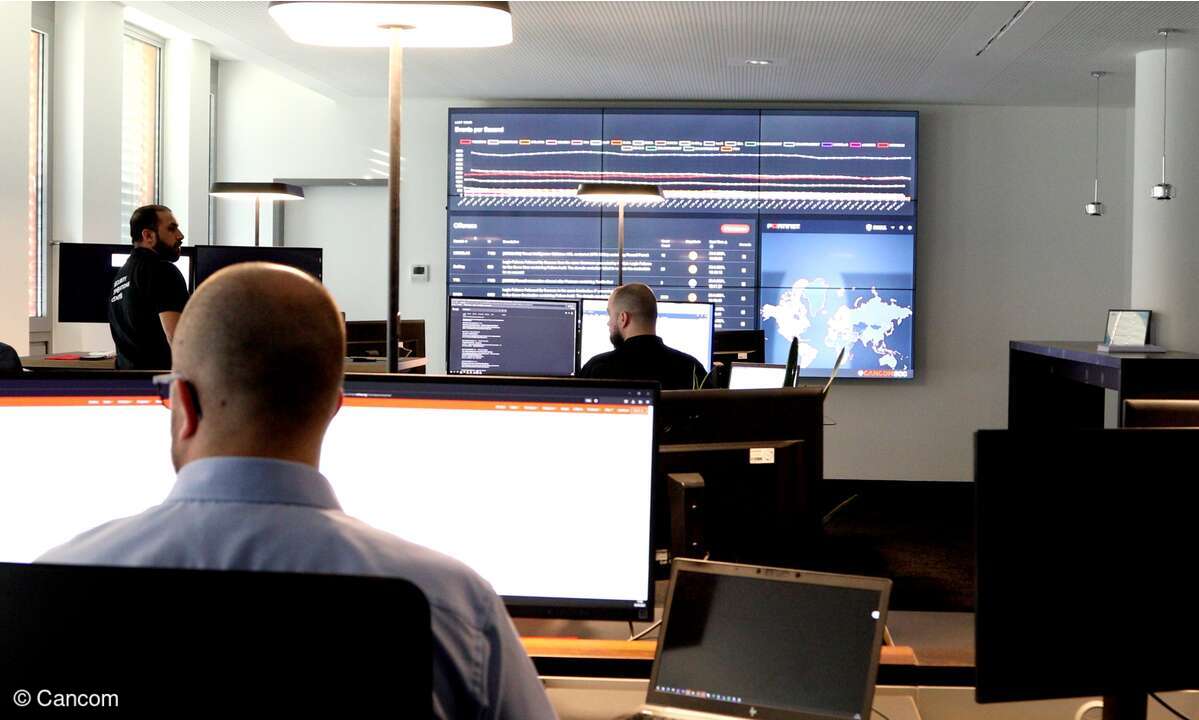

Die Absicherung physischer, virtueller und Cloud-basierter Systeme wird immer schwieriger. Aus Sicht von IT-Abteilungen und Rechenzentrumsbetreibern ist dabei wichtig: Auch wenn gezielte Angriffe auf virtuelle Maschinen und auf Cloud-Computing-Dienstleistungen möglich sind, werden Cyberkriminelle weiterhin auch auf bewährte Angriffsmuster setzen. Denn virtuelle und Cloud-basierte Plattformen sind zwar schwieriger zu schützen als herkömmliche IT-Infrastrukturen, aber nicht schwerer anzugreifen. Das bedeutet für die Administratoren, dass sie sich noch intensiver um den Schutz der Daten und des geistigen Eigentums ihrer Unternehmen kümmern müssen.