Sicherheit unter einem Dach

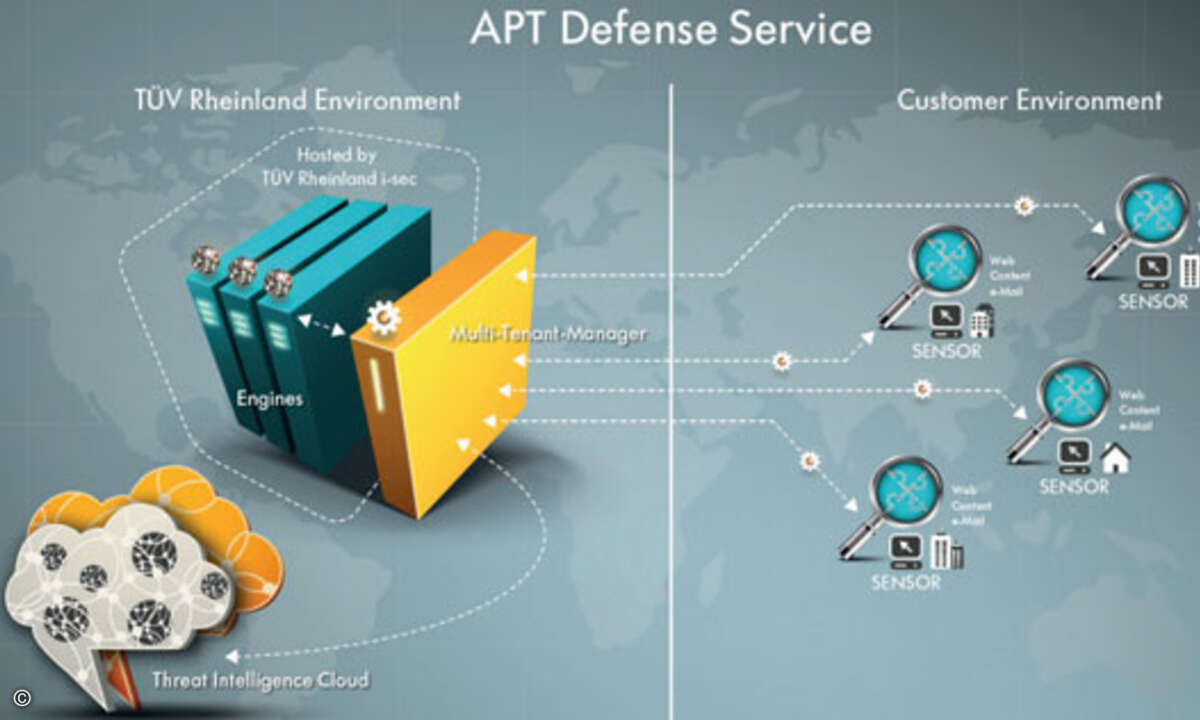

Lösungen zum Schutz vor gezielten Angriffen müssen in der Lage sein, viele Daten aus unterschiedlichen Komponenten zu verstehen und zu korrelieren. Diese Anforderung lässt sich mit heterogenen Lösungen nicht meistern. "Möglichst alles aus einer Hand" lautet daher die Devise der neuen, ergänzten und aufeinander abgestimmten Produkte und Dienste.Noch vor wenigen Jahren setzten viele Unternehmen bei der Bekämpfung von Malware auf mehrere unterschiedliche Lösungen, denn was die eine nicht findet, könnte eine andere vielleicht erkennen. Doch Schätzungen zufolge sind heute weltweit über eine Milliarde Schadprogramme im Umlauf und die Angriffe werden raffinierter. Damit aber wuchs zwangsläufig auch die Komplexität der eingesetzten heterogenen Sicherheitskomponenten, die jedoch unterschiedliche Sprachen sprechen, sodass Informationen innerhalb des Unternehmens nicht mehr zusammenpassen. Diesem Trend versuchten die Sicherheitsanbieter durch Zukäufe und Partnerschaften entgegenzuwirken, um möglichst eine Verteidigungsstrategie aus einer Hand bieten zu können. Die Devise heute lautet: Konsolidierung, Integration und Automatisierung. Trend Micro etwa spricht von "Connected Threat Defense". Der Ansatz sieht die genauere Untersuchung von Systemen vor, die aufgrund verdächtiger Kommunikation auffällig geworden sind. Dafür werden alle Produkte des IT-Sicherheitsanbieters zu einer einzigen Lösung kombiniert, klassische Malware-Bekämpfung über eine lückenlose Überwachung des eigenen Netzwerks auf ungewöhnliche Vorfälle, Identifikation und Analyse verdächtiger Aktivitäten mit modernen Funktionen (wie beispielsweise "Sandboxing") bis zu den notwendigen Gegenmaßnahmen. Nach eigenem Bekunden läuft ein Großteil der Aktivitäten für den Schutz vor zielgerichteten Angriffen automatisch ab, weil die Komponenten eng miteinander verzahnt sind - wichtig für den Mittelstand, der mit weniger Ressourcen im Sicherheitsbereich auskommen muss. Nun hat der Sicherheitsanbieter HP Tippingpoint übernommen