Kompromittierter SSH-Zugang

- SSH-Server per SSH-Tunneling übernommen

- Kompromittierter SSH-Zugang

Anbieter zum Thema

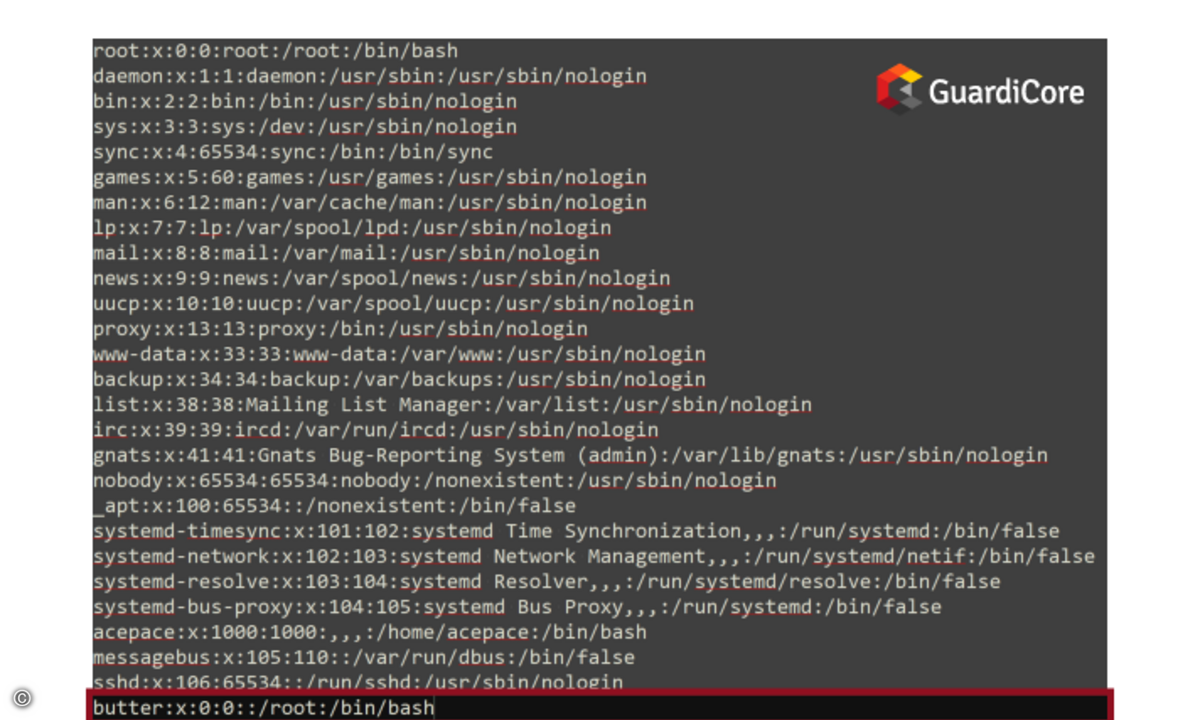

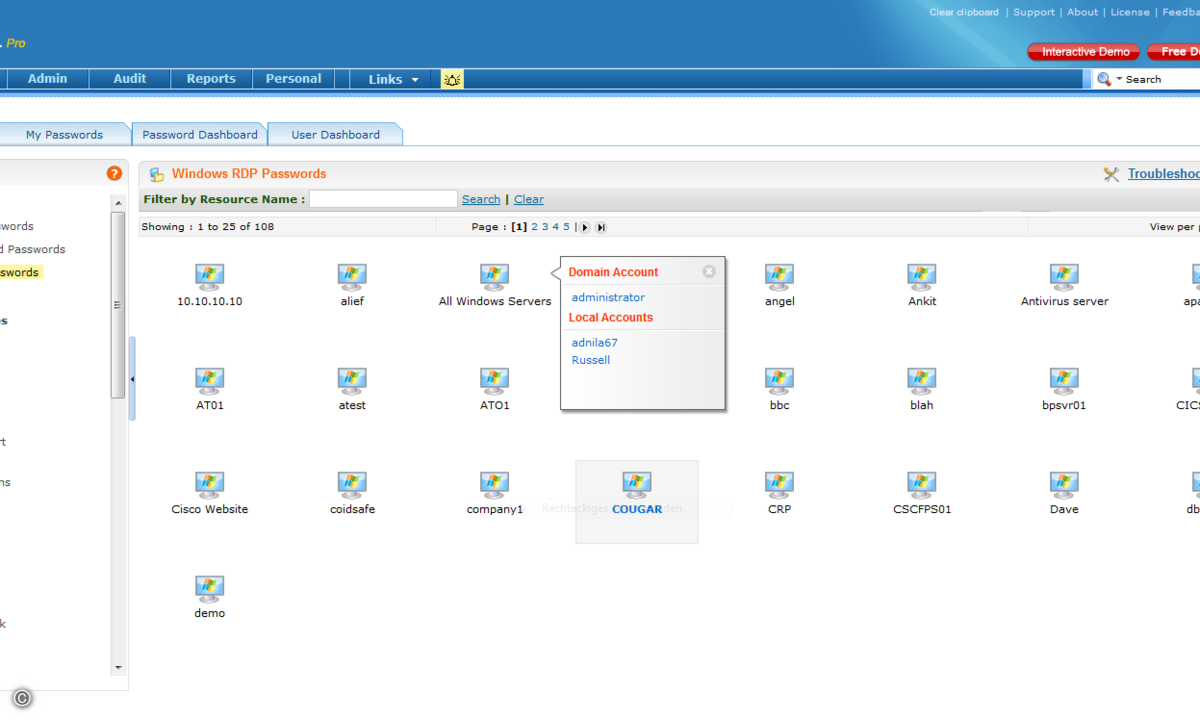

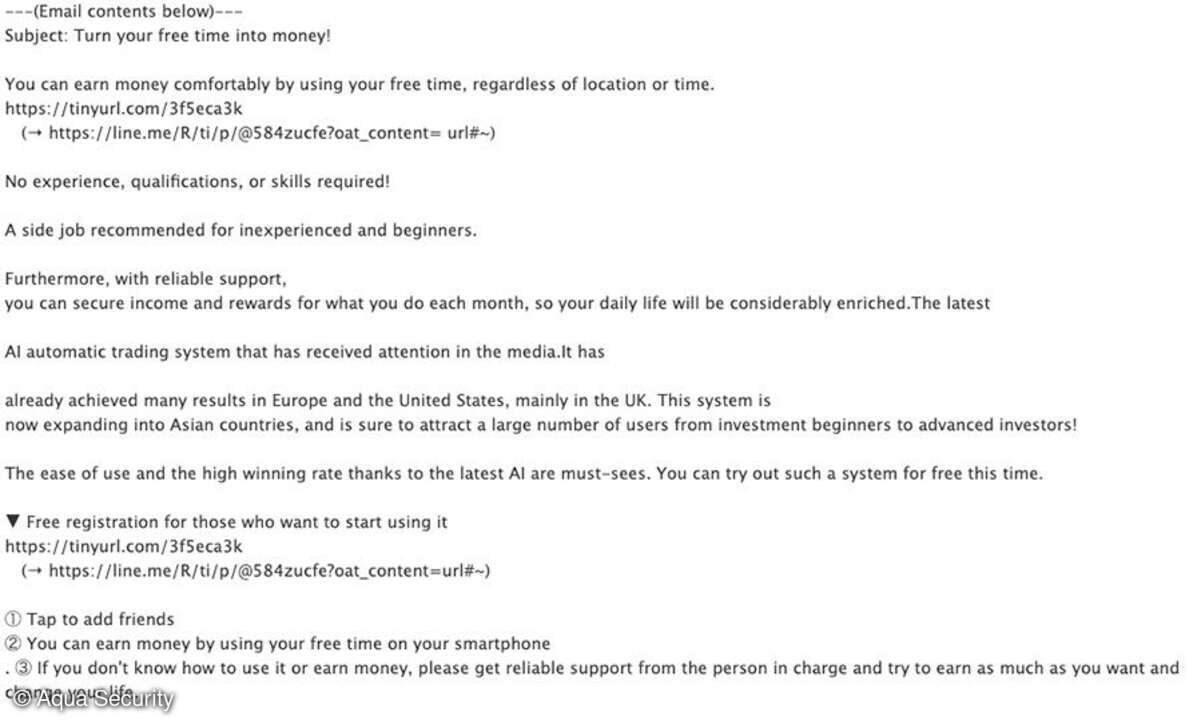

Angreifer können über einen kompromittierten SSH-Zugang die vollständige Kontrolle über einen Server erlangen. Dies kann zu erheblichen Auswirkungen führen. So kann ein kompromittierter SSH-Server den Ruf einer IP-Adresse schädigen, was zu IP-Adresssperren führen kann, die den ausgehenden E-Mail-, Daten- oder sonstigen Verkehr unterbrechen. Auch der Ruf eines Unternehmens kann durch die Assoziation mit betrügerischen oder bösartigen Aktivitäten leiden. Daher kann sich diese Art von Angriff auch ohne eine Datenverletzung negativ auf Unternehmen auswirken.

Wie kann man sich gegen die Übernahme von SSH-Servern mittels SSH-Tunneling schützen? Wie immer gilt, dass bösartiges Verhalten so früh wie möglich erkannt werden sollte. Da es SSH-Tunneling auf SSH-Server abgesehen haben, die Teil der Cloud-native Infrastruktur eines Unternehmens sind, ist die Abwehr nur so gut, wie die Sicherheit der cloud-native Umgebung. Mit Hilfe einer Cloud Native Application Protection Platform (CNAPP) lassen sich sowohl Fehlkonfigurationen in SSH-Servern als auch bösartiges Verhalten erkennen. Dies sind weitere Empfehlungen, um die Sicherheit betroffener Umgebungen zu gewährleisten:

- Verhindern Sie unnötigen SSH-Zugang,

- verwenden Sie Tools zur Netzwerküberwachung, um den ein- und ausgehenden Datenverkehr zu blockieren oder einzuschränken,

- verwenden Sie starke, eindeutige Passwörter oder eine schlüsselbasierende Authentifizierung für den SSH-Zugang,

- implementieren Sie eine Multi-Faktor-Authentifizierung (MFA), um die SSH-Sicherheit zu erhöhen,

- überwachen Sie SSH-Protokolle auf ungewöhnliche Aktivitäten oder mehrfach fehlgeschlagene Anmeldeversuche,

- aktualisieren und patchen Sie SSH-Software regelmäßig, um bekannte Schwachstellen zu beseitigen,

- erwägen Sie die Verwendung einer auf SSH-Zertifikaten basierenden Authentifizierung, um die Sicherheit zu erhöhen, und

- Sie können das Tunneln von Ports leicht blockieren, indem Sie Folgendes ändern: „AllowTCPForwarding no“!