Zahl der Remote-Ransomware-Angriffe steigt

Erfolgreiche Ransomware-Gruppierungen wechseln immer häufiger auf Remote-Verschlüsselung. Dies meldet der CryptoGuard-Report von Sophos. Das Problem: Traditioneller Anti-Ransomware-Schutz sieht das Unheil nicht kommen und greift ins Leere

Sophos hat seinen neuen Report „CryptoGuard: An Asymmetric Approach to the Ransomware Battle“ mit den Auswertungen seiner CryptoGuard-Abwehrtechnik veröffentlicht. Die erfolgreichsten und aktivsten Ransomware-Gruppierungen wie Akira, ALPHV/BlackCat, LockBit, Royal oder Black Basta wechseln demnach bewusst auf Fernverschlüsselung für ihre Angriffe.

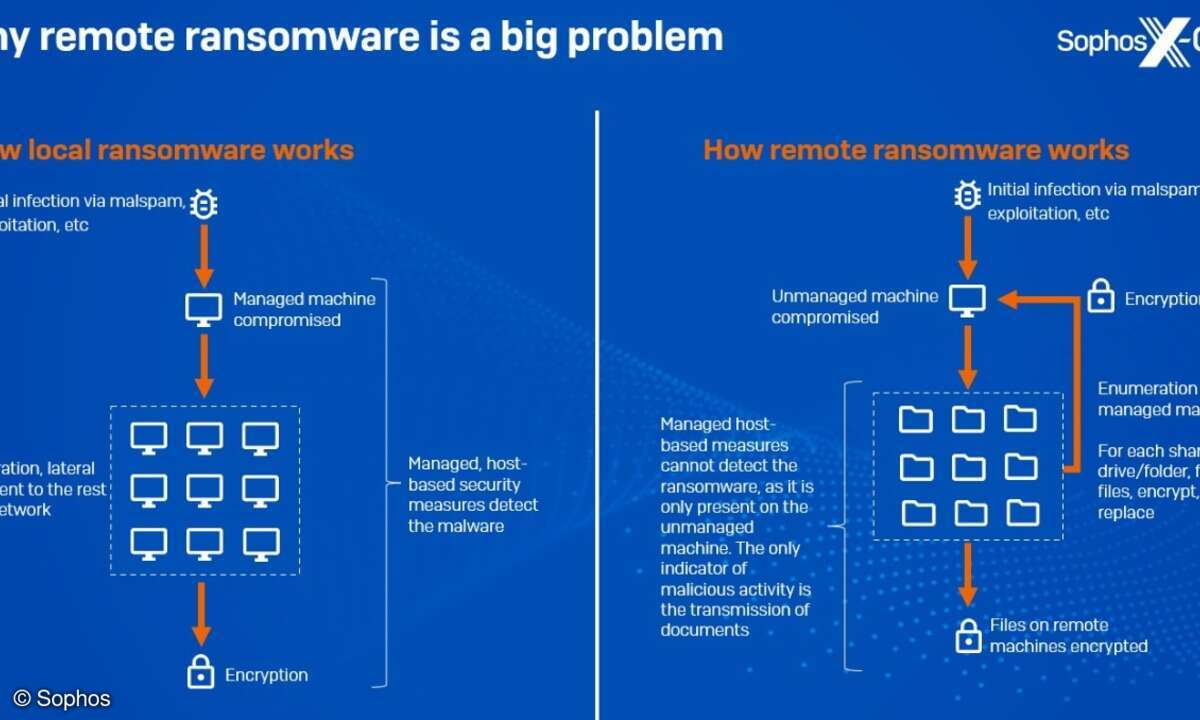

Bei der sogenannten „Remote Ransomware“ nutzen Cyberkriminelle ein kompromittiertes und oft schlecht geschütztes Endgerät, um Daten auf anderen Geräten zu verschlüsseln, die mit demselben Netzwerk verbunden sind.

Die CryptoGuard-Technik gegen Ransomware überwache schadhafte Verschlüsselung von Dateien und biete unmittelbar Schutz plus eine Reset-Funktion, so Sophos weiter, sogar wenn die Ransomware selbst gar nicht auf einem geschützten Host erscheint. Diese Technik bezeichnet der Hersteller als letzte Linie im mehrstufigen Endpoint-Schutz. Seit 2022 wurde hier für Remote-Angriffe ein Wachstum von 62 Prozent verzeichnet.

Mark Loman, Vice President Threat Research bei Sophos: „Unternehmen können heutzutage tausende gut gesicherte Computer betreiben, aber mit Remote Ransomware genügt schon ein ungeschütztes Gerät, um das gesamte Netzwerk zu kompromittieren. Angreifer wissen darum und suchen gezielt nach dieser einen Schwachstelle – und bei den meisten Firmen findet sich mindestens eine. Remote-Verschlüsselung wird ein dauerhaftes Problem bleiben und in Anbetracht der Warnmeldungen lässt sich sagen, dass diese Angriffsmethode stetig wächst.“

Das Problem bei dieser Fernverschlüsselung ist, dass die traditionellen Anti-Ransomware Schutzmaßnahmen, die auf den Remote-Geräten laufen, diese schadhaften Dateien oder ihre Aktivitäten nicht erkennen und damit auch nicht vor Verschlüsselung oder Datenverlust schützen können. Die CryptoGuard-Technik setze daher auf einen neuartigen Ansatz: Sie analysiert die Inhalte der Dateien, um zu prüfen, ob irgendwelche Daten verschlüsselt wurden. Damit entdeckt sie Ransomware-Aktivitäten auf jedem Gerät im gesamten Netzwerk – auch wenn sich keine Schadsoftware auf dem Gerät befindet.

CryptoLocker gilt als die erste erfolgreiche Ransomware, die 2013 für Remote-Verschlüsselung mit asymmetrischer Verschlüsselung (auch Public-Key Kryptographie bekannt) genutzt wurde. Seitdem waren die Angreifer in der Lage, den Gebrauch von Ransomware zu eskalieren. Grund: ständige, allgegenwärtige Sicherheitslücken in Organisationen weltweit und das Aufkommen von Kryptowährungen.

„Als wir das erste Mal sahen, wie CryptoLocker vor zehn Jahren die Remote-Verschlüsselung ausnutzte, wussten wir: Diese Taktik wird in den nächsten Jahren eine Herausforderung für die Verteidigung. Viele Lösungen fokussieren sich auf das Aufspüren schadhafter Binärprogramme oder deren Ausführung. Im Fall von Fernverschlüsselung aber erfolgen diese Schritte auf einem anderen –ungeschützten – Computer als auf dem, dessen Dateien verschlüsselt werden. Der einzige Weg das zu stoppen, ist die genaue Beobachtung und Schutz der Dateien.“

Deswegen habe man die erwähnte Lösung entwickelt. Sie Lösung suche nicht nur nach Ransomware, sondern sie konzentriere sich auf die primären Ziele – die Dateien. Es setzt eine mathematische Prüfung bei Dokumenten ein, um Anzeichen von Manipulation oder Verschlüsselung aufzuspüren. Bemerkenswert sei, dass diese autonome Strategie bewusst nicht auf Indikatoren für Verstöße, Bedrohungssignaturen, künstliche Intelligenz, Cloud-Lookups oder Vorwissen angewiesen ist, um wirksam zu sein. „Durch den Fokus auf die Dateien beeinflussen wir das Machtverhältnis zwischen Angriff und Verteidigung. Wir erhöhen für die Angreifer Kosten und Komplexität einer erfolgreichen Datenverschlüsselung, sodass sie ihr Ziel aufgeben. Das ist ein Teil unseres asymmetrischen Abwehransatzes“, erläutert Loman weiter.

„Remote Ransomware ist ein bekanntes Problem für Organisationen und trägt generell zur Langlebigkeit von Ransomware bei. Da das Lesen von Daten über eine Netzwerkverbindung langsamer ist als von der lokalen Festplatte, haben wir gesehen, dass Angreifer wie LockBit oder Akira strategisch nur einen Teil einer Datei verschlüsseln. Dieses Prinzip strebt nach maximalem Effekt in minimaler Zeit. Zudem reduziert es das Fenster für die Verteidiger, um die Attacke zu bemerken und zu reagieren. Der Sophos-Ansatz zur Anti-Ransomware-Technologie stoppt sowohl die Fernattacke als auch die Teilverschlüsselung der Dateien“, so Loman abschließend.