Einfallstor Rechenzentrum

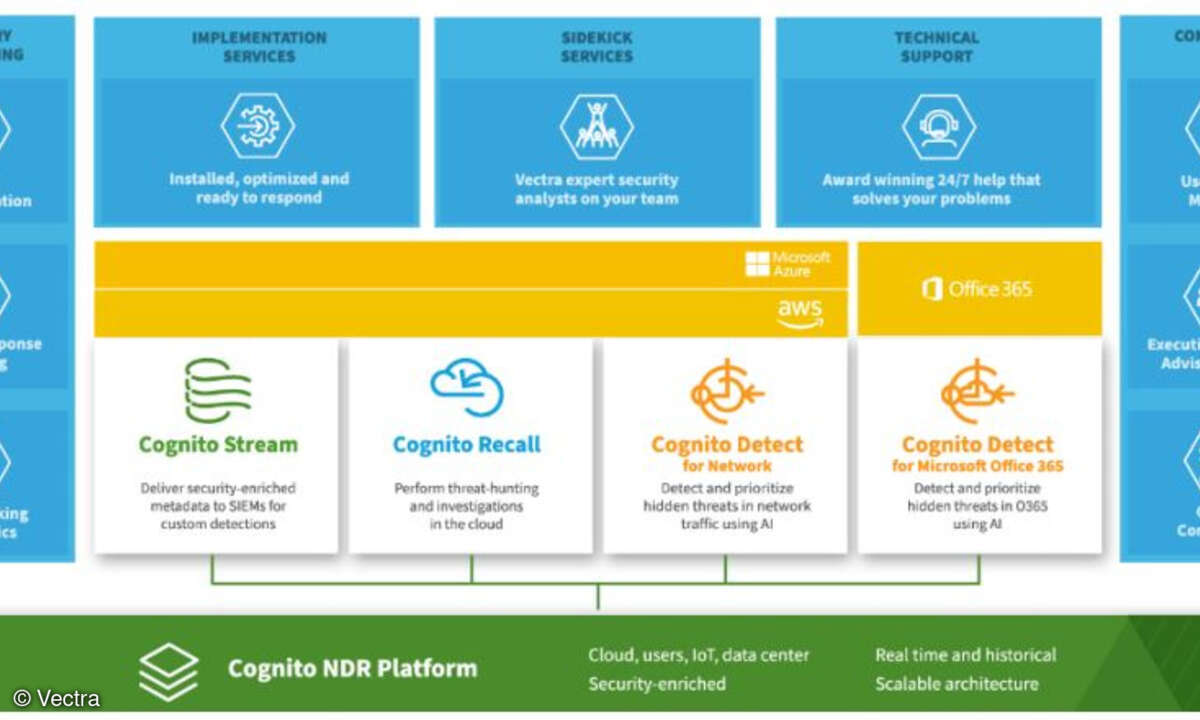

Vectra Networks will mit der neuen Lösung versteckten Sicherheitslücken in Netzwerkinfrastrukturen wie Firewalls, Server, Router und Switches aufdecken. Die Sicherheitslösung adressiert Hintertüren für Cyberangriffe in privaten Unternehmensrechenzentren und Public Clouds.

Anbieter zum Thema

„Viele Jahre haben sich Sicherheitsüberlegungen in Bezug auf Rechenzentren hauptsächlich mit Themen wie Segmentierung, Zugriffsrichtlinien und Anti-Virus-Lösungen im virtuellen Umfeld beschäftigt, um so Einfallstore für Angreifer zu schließen“, berichtet Oliver Tavakoli, CTO bei Vectra Networks. „Angreifer haben aber vermehrt herausgefunden, dass sich der Schlüssel für ihre kriminellen Vorhaben tiefer in den tatsächlichen Geräten befindet, die in der jeweiligen Data Center-Infrastruktur genutzt werden.“

Eine kleine Geschichte gefährlicher Schwachstellen

Cyberkriminelle haben immer wieder bewiesen, dass es ihnen gelingt, Betriebssystem-Upgrades zu überstehen. Eine endgültige Diagnose verlangt oftmals nach einer Entfernung des jeweiligen Gerätes, um die zugrundeliegende Firmware analysieren zu können. Hinzukommt, dass diese Art kompromittierender Aktivitäten auf den betroffenen Geräten und Schnittstellen normalerweise nicht aufgezeichnet wird. Anomalien lassen sich so nur schwer erkennen.

Der Einsatz von Hintertüren in Netzwerkinfrastruktur-Geräten ist gut dokumentiert. Bekannte Vorfälle gab es bereits Ende der 1990er-Jahre sowie den frühen und mittleren 2000-Jahren, darunter die Snowden-Enthüllung 2013. Hinzukommen Zwischenfälle der vergangenen Monate, die es in die Schlagzeilen geschafft haben.

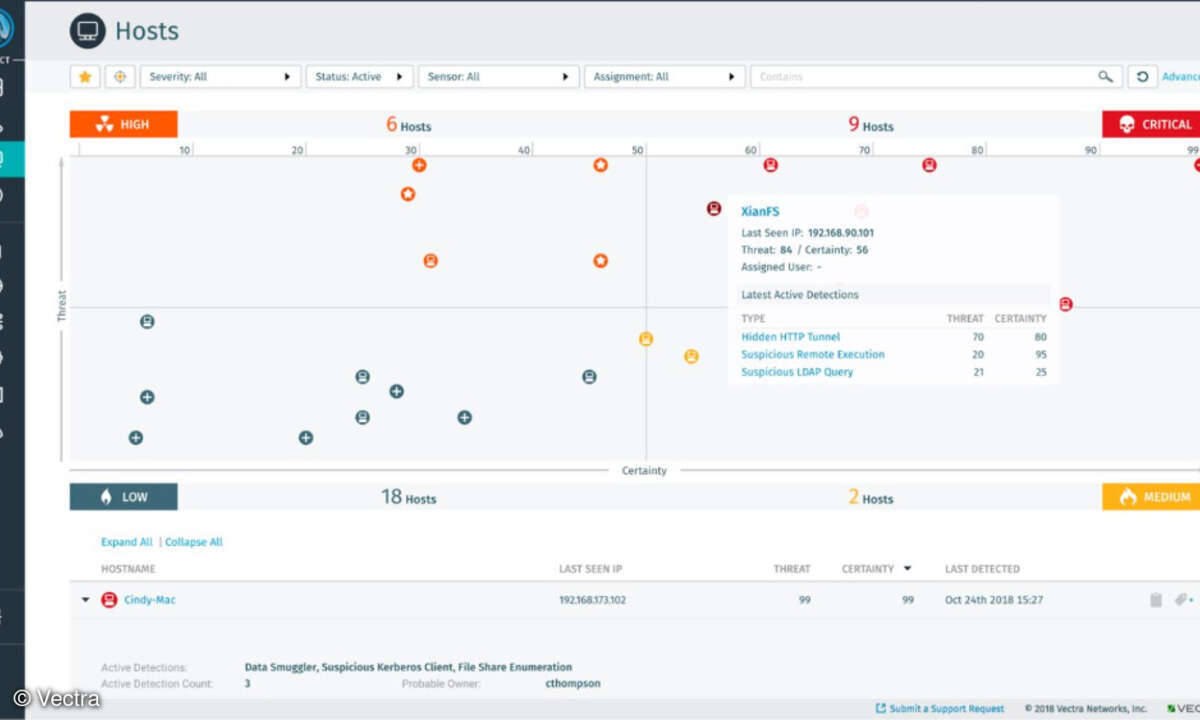

Tavakoli kommentiert: „Vectra ist das erste Unternehmen, das eine Technologie anbietet, die das Dasein derartiger Hintertüren, Rootkits oder Attacken, die von vertrauter Infrastruktur ausgehen, aufdeckt. Wir geben unseren Kunden die Unterstützung, die sie benötigen, um Devices in ihren Rechenzentren zu identifizieren, die gefährdet sind. So können sie Angriffe im Keim ersticken, ehe diese einen Schaden anrichten.“

Vectra „beobachtet die Beobachter“

Zusätzlich zu Angriffen auf Firewalls, Switches und Router, zielen Angreifer auch auf administrative Zugriffsrechte, die verwendet werden, um Rechenzentren zu beobachten und abzusichern. Die Aufdeckungsmöglichkeiten von Vectra beinhalten den Ansatz, auch diese „Beobachter“ genau im Blick zu haben, indem fehlerhafte und kompromittierte Administratoren ermittelt werden. Ein Beispiel: Vectra kontrolliert unsachgemäße administrative Aktivitäten darunter Prozesse, die Low-Level-Managementprotokolle wie IPMI beinhalten.

Diese Protokolle werden vermehrt zum Ziel von Angreifern, weil sie eine Hintertür in das virtuelle Umfeld darstellen, jedoch nur sehr selten von Sicherheitslösungen überwacht werden.

Integration mit VMware vCenter

Laut Gartner* mangelt es „perimeter-zentrischer Sicherheit und zonenbasierten Firewall-Infrastrukturen an Überblick und Kontrolle über Ost-West Rechenzentrums-Traffic, was rund 80 Prozent des gesamten Datacenter Netzwerk-Traffics ausmacht. Laterale Bewegungen der Angreifer sowie das Ausbreiten von Malware lassen sich nicht kontrollieren.“

Die virtuellen Sensoren von Vectra verknüpfen sich mit jedem vSwitch, um so Traffic zu analysieren und Bedrohungen zwischen den Workloads innerhalb der virtuellen Umgebung aufzudecken. Vectra integriert sich mit VMware vCenter, um einen stets aktuellen und verbindlichen Überblick über die virtuelle Umgebung zu bieten. Die neue Lösung ermöglicht branchenweit erstmalig die erforderliche Transparenz, den Kontext und die Intelligenz, um hochentwickelte Angriffe auf das Rechenzentrum aufzudecken.