Schritt 1 - Beschreibung der RFID-Anwendung

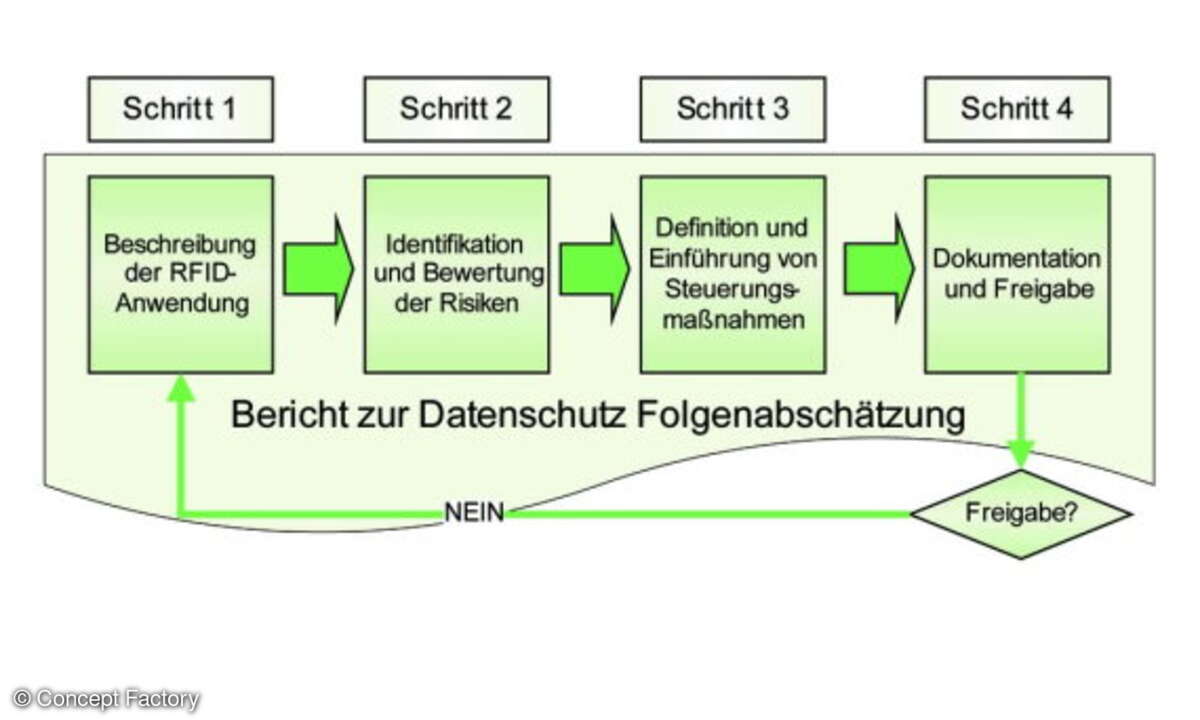

- Datenschutz-Folgeabschätzung für RFID

- Wen betrifft die Datenschutz-Folgeabschätzung?

- Schritt 1 - Beschreibung der RFID-Anwendung

- Schritt 2 - Identifikation und Bewertung der Datenschutz-Risiken.

- Schritt 3 - Definition und Einführung von Steuerungsmaßnahmen.

- Schritt 4 - Dokumentation und Freigabe.

- Einsatz von Vorlagen - Vorteile und Grenzen

- Expertenkommentar - Die Rolle der Partner für RFID und Prozessoptimierung

- Expertenkommentar - M2M-Kommunikation und der Datenschutz

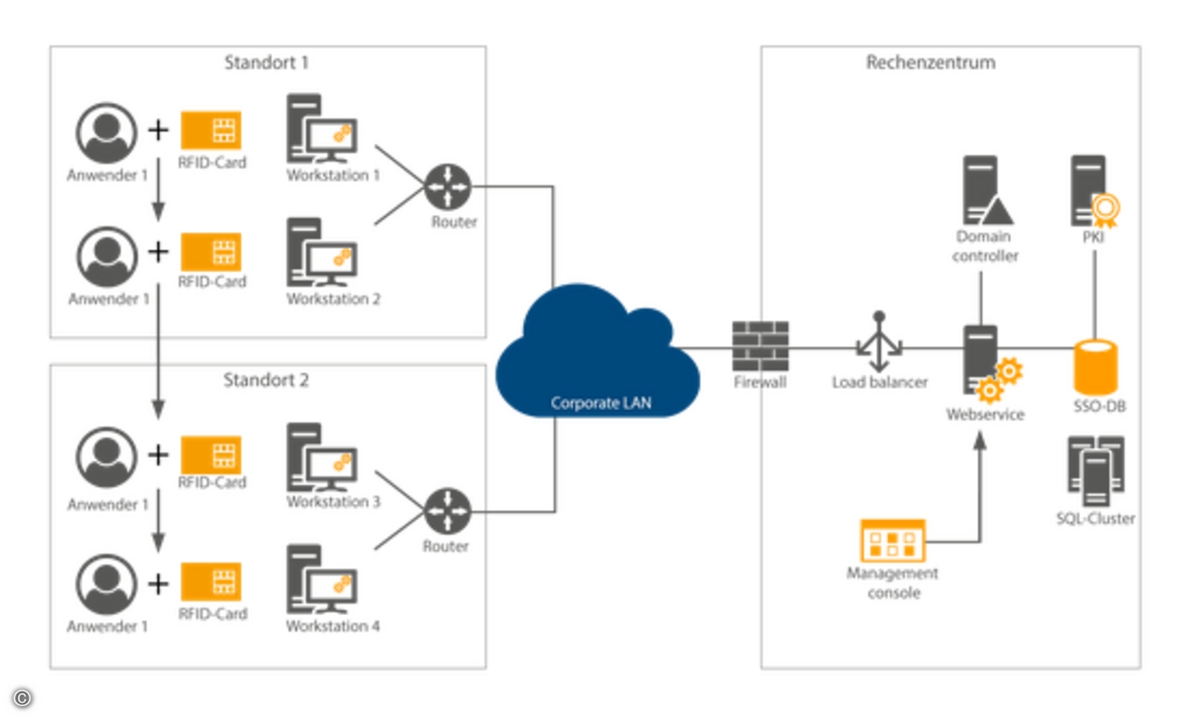

- Expertenkommentar - RFID erfordert umfassende Sicherheitsarchitektur

Die DSFA ist ein Verfahren in vier Schritten. Im ersten Schritt wird Zweck und Aufbau der RFID-Anwendung dargelegt. Hier soll ein umfassendes Bild der Lösung, ihrer Umgebung und ihrer Systemgrenzen gezeichnet werden. Insbesondere die Datenflüsse sind detailliert zu beschreiben, hierfür werden Flussdiagramme empfohlen. Auch die Datenstrukturen sind zu dokumentieren, damit mögliche Verknüpfungen erkannt werden können.

Weiterhin soll die aktuelle Aufgabenstellung, aber auch die langfristige Fort-Entwicklung der Anwendung beschrieben werden. Schließlich sollen die Beteiligten an der Informationserfassung und Verarbeitung, sowie die Anwender- und Nutzerkreise benannt werden. Auch Übergänge zu externen Sys-temen sind konkret darzustellen.