Gleiche Device-Oberflächen

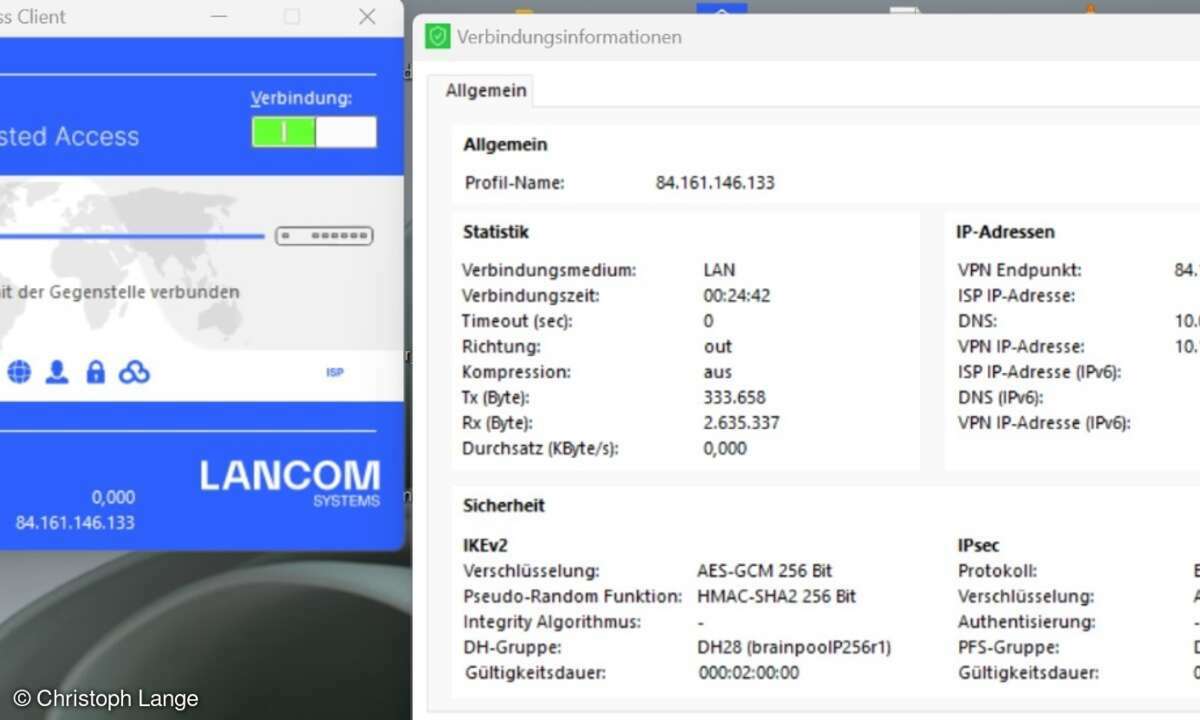

Nicht nur die proprietäre IPSec-Umsetzung kann Probleme beim Zusammenspiel mit den VPN-Komponenten anderer Hersteller erzeugen. Inkompatibilitäten auf dem System des Anwenders treten vor allem auch bei Clients auf, die auf gleiche Ressourcen zugreifen, also in der Regel gleiche Ports nutzen. Daher belegt beispielsweise der NCP Secure Client ab der Version 9.1 die benötigten Ports nur dann, wenn tatsächlich eine VPN-Verbindung aufgebaut werden soll. Darüber hinaus kann es auch zu Schwierigkeiten kommen, wenn sich verschiedene Programme auf Kernelebene einhängen, um in den Datenverkehr einzugreifen (über eine Personal Firewall zum Beispiel). »Wenn dies mehrere Clients, die eine derartige Architektur haben, gleichzeitig machen, können Konflikte entstehen«, erklärt Jörg Hirschmann. NCP habe deshalb eine interne Architektur gemäß der Microsoft-Empfehlung (Intermediate bei Windows XP beziehungsweise Filtertreiber bei Windows Vista) implementiert, bei der das direkte Einklinken in den Kernel zur Paket-Manipulation entfalle. Einen sicheren und hochverfügbaren Zugriff auf interne Netze und Applikationen unabhängig vom jeweiligen Zugangsweg und Aufenthaltsort des Nutzers bietet VR Netze mit seinem Remote Access Service. Der IT-Dienstleister für die Raiffeisen- und Volksbanken-Familie bedient derzeit über 20000 Anwender und bietet auf der Basis des zentralen (und mandantenfähigen) VPN-Management-Servers von NCP (»Secure Enterprise Management«) eine automatische Benutzeradministration und eine auf Zertifikaten aufsetzende Sicherheit. Die Display-Oberflächen der verschiedenen Endgeräte seien bezüglich der Funktionen gleich, es gebe lediglich kleine optische Unterschiede, sagt Stefan Rech, Abteilungsleiter Network Services bei VR Netze.