Eines der größten Sicherheitsrisiken bleibt der Mitarbeiter

- IAM als Brücke zwischen Datenschutz und -sicherheit

- Eines der größten Sicherheitsrisiken bleibt der Mitarbeiter

Die Datensicherung hängt von der Art der Daten ab. Die meisten Unternehmen haben sowohl mit strukturierten als auch mit unstrukturierten Daten zu tun. Die größten Bedrohungen schlummern oft in internen Strukturen und sind ein Ergebnis des unsicheren Verhaltens von Mitarbeitern. Die Hauptursachen für Datenschutzverletzungen im Jahr 2020 waren kompromittierte Anmeldeinformationen (oft aufgrund von schwachen Passwörtern), Cloud-Fehlkonfigurationen (die sensible Daten für die Öffentlichkeit zugänglich machen) und Phishing-Betrug. Daher ist die effektivste Waffe gegen unstrukturierte Daten die Schulung von Mitarbeitern über die Gefahr von Social-Engineering-Taktiken, von USB-Laufwerken und sensiblen Informationen auf Zetteln, Handyfotos und Videos. Technologien sind zwar wichtig, doch die Wachsamkeit von Teams ist mindestens ebenso entscheidend.

Aber auch die maschinell erzeugten unstrukturierten Daten sollten Unternehmen in Hinblick auf ihre Sicherheitsstrategien nicht vergessen. Verfügt der Arbeitsplatz beispielsweise über Sicherheitskameras? Sind die Live-Feeds oder gesicherten Aufnahmen auf irgendeine Weise online zugänglich? Sensible Daten lassen sich beispielsweise leicht aus auf Videos einsehbaren Computerbildschirmen und aus aufgezeichneten Gesprächen von Mitarbeitern sammeln, weshalb auch in diesem Fall Zugriffsberechtigungen durch die Unternehmen verwaltet und gegebenenfalls entsprechend eingeschränkt werden sollten.

Anbieter zum Thema

IAM als Bindeglied

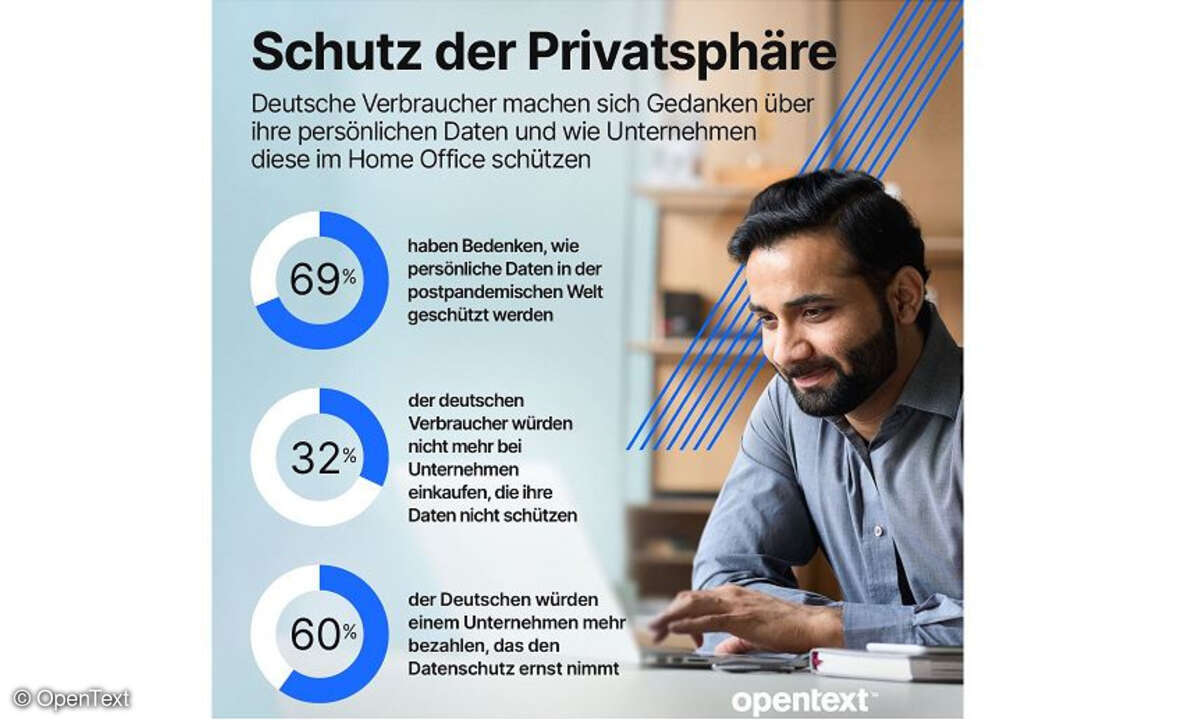

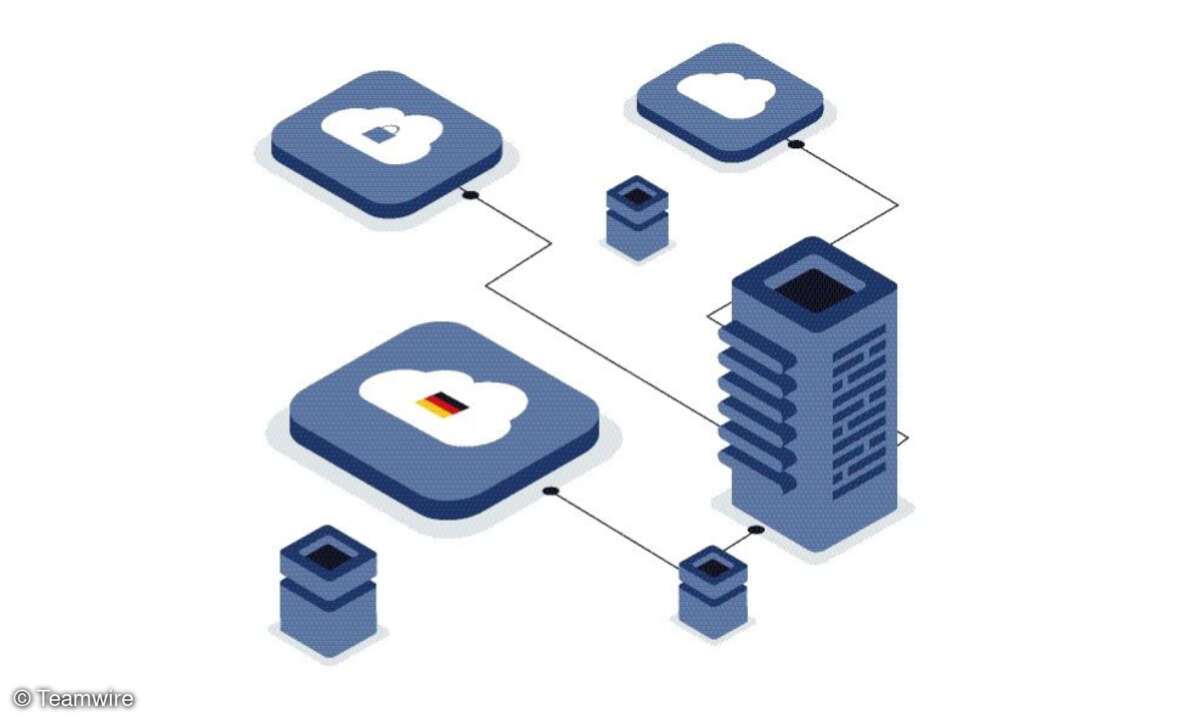

Eine Datenschutz- und Sicherheitsverletzung kann schwerwiegende finanzielle Folgen haben – im ersten Halbjahr 2020 fielen durchschnittlich 3,17 Millionen Euro je Verletzung an. Der größte Teil der direkten Kosten, die mit einer Datenpanne verbunden sind, entsteht durch den daraus folgenden Verlust von Geschäften. Die Einhaltung von Datenschutzgesetzen, Datensicherheit und Sicherungsstandards wirkt sich daher direkt auf das Unternehmen aus. Ein umfassender Identity-Access-Management-Ansatz kann dabei als Bindeglied fungieren, um Nutzer zu authentifizieren, zu autorisieren und Funktionen wie Multi-Faktor-Authentifizierung, Erkennung von kompromittierten Passwörtern oder Single Sign-on als Schutzmaßnahmen gegen Sicherheitsverletzungen zu ermöglichen. Durch diesen Ansatz erhält der DPO einen Überblick darüber, wo Daten gespeichert sind, verteilt Zugriffsberechtigungen und lässt durch die IAM-Software kontrollieren, wer darauf zugreift, und stellt die Verschlüsselung der Daten sicher.

Kevin Switala, Enterprise Account Executive von Auth0