KI-Sicherheit im Umbruch: Wie Plattformen Kontrolle zurückbringen

KI-Agenten, Schatten-KI und neue Regulierungen verändern die Sicherheitslage fundamental. Palo Alto Networks setzt auf Plattformisierung, Governance und autonome Agenten mit klaren Grenzen – und positioniert sich damit im Zentrum eines eskalierenden KI-Wettrüstens.

Die Nutzung von Künstlicher Intelligenz explodiert – auf Seiten der Angreifer wie der Verteidiger. Palo Alto Networks beobachtet bereits Millionen KI-gestützter Angriffe. Gleichzeitig wächst in Unternehmen eine kaum kontrollierbare Landschaft aus KI-Tools, Agenten und selbst entwickelten Anwendungen. Für Thomas Maxeiner, Director Technical Solutions Public Sector Germany bei Palo Alto Networks, ist klar: „KI-Agenten sind neue Identitäten.“

Damit verschiebt sich der Sicherheitsfokus grundlegend. Nicht mehr nur menschliche Nutzer, sondern autonome Systeme greifen auf Daten, Applikationen und Infrastrukturen zu. Oft mit weitreichenden Rechten. Unternehmen seien darauf organisatorisch wie technisch kaum vorbereitet. „KI wird heute häufig als IT-Projekt verstanden, nicht als Transformationsprojekt. Und genau das ist aus meiner Sicht einer der Hauptgründe, warum viele Initiativen scheitern“, gibt Maxeiner im Gespräch mit connect professional zu bedenken.

Schatten-KI trifft Regulierung

Besonders kritisch ist der unautorisierte Einsatz von KI, sogenannte Schatten-KI. Innerhalb weniger Monate sei die Zahl genutzter KI-Applikationen von einigen Hundert auf weit über tausend gestiegen. Mitarbeitende nutzen generative KI längst im Alltag – häufig ohne Wissen der IT, der Compliance oder des Datenschutzes.

Vor dem Hintergrund des EU AI Acts wird diese Entwicklung zum akuten Risiko. Unternehmen müssen unzulässige KI-Anwendungen verhindern, Transparenz über die Nutzung von KI herstellen und sensible Daten schützen. „Der erste Schritt ist immer Sichtbarkeit. Kunden sind oft schockiert, wenn sie sehen, wie viele KI-Anwendungen bereits genutzt werden und wie viele Daten schon verarbeitet wurden“, sagt Maxeiner.

Anbieter zum Thema

Doch Sichtbarkeit allein reicht nicht mehr. Klassische Awareness-Kampagnen stoßen an ihre Grenzen. „Wir müssen elektronisch kontrollieren, nicht nur theoretisch regulieren“, betont er. Palo Alto Networks setzt deshalb auf technische Durchsetzung:

- Wer darf welche KI nutzen?

- Welche Daten dürfen verarbeitet werden?

- Und was wird automatisiert blockiert?

Secure by Design: Kontrolle statt Vertrauen

Mit „Prisma AIRS 2.0“ adressiert Palo Alto Networks genau diese Herausforderungen. Die Plattform deckt den gesamten Lebenszyklus von KI ab: von Sichtbarkeit und Kontrolle über Datenschutz bis hin zur Absicherung selbst entwickelter KI-Anwendungen. Besonders relevant ist der integrierte Schutz personenbezogener und sensibler Daten. „Wir stellen sicher, dass personenbezogene oder Sozialdaten gar nicht erst in KI-Bots gelangen“, erklärt Maxeiner mit Blick auf regulierte Branchen wie das Gesundheitswesen.

Ein weiterer Baustein ist automatisiertes AI Red Teaming. Statt punktueller Tests werden KI-Anwendungen permanent gegen hunderte Angriffsszenarien geprüft. „Red Teaming durch Menschen skaliert nicht mehr. KI ist hochdynamisch, also müssen auch die Sicherheitsprozesse automatisiert sein“, so Maxeiner.

Dabei verfolgt Palo Alto Networks bewusst keinen autonom agierenden Sicherheitsansatz ohne menschliche Kontrolle. „Der Mensch steht oben in der Entscheidungspyramide. Eine KI sollte keine finale Entscheidung treffen“, betont Maxeiner, „insbesondere in kritischen Infrastrukturen“. Um diesen Anspruch auch organisatorisch zu verankern, empfiehlt Palo Alto Networks Unternehmen den Aufbau dedizierter Governance-Strukturen, sogenannter „KI-Governance Boards“, in denen IT, Fachbereiche, Compliance und Management gemeinsam Leitplanken für den KI-Einsatz definieren.

AgentiX, Privilegien und die Plattformfrage

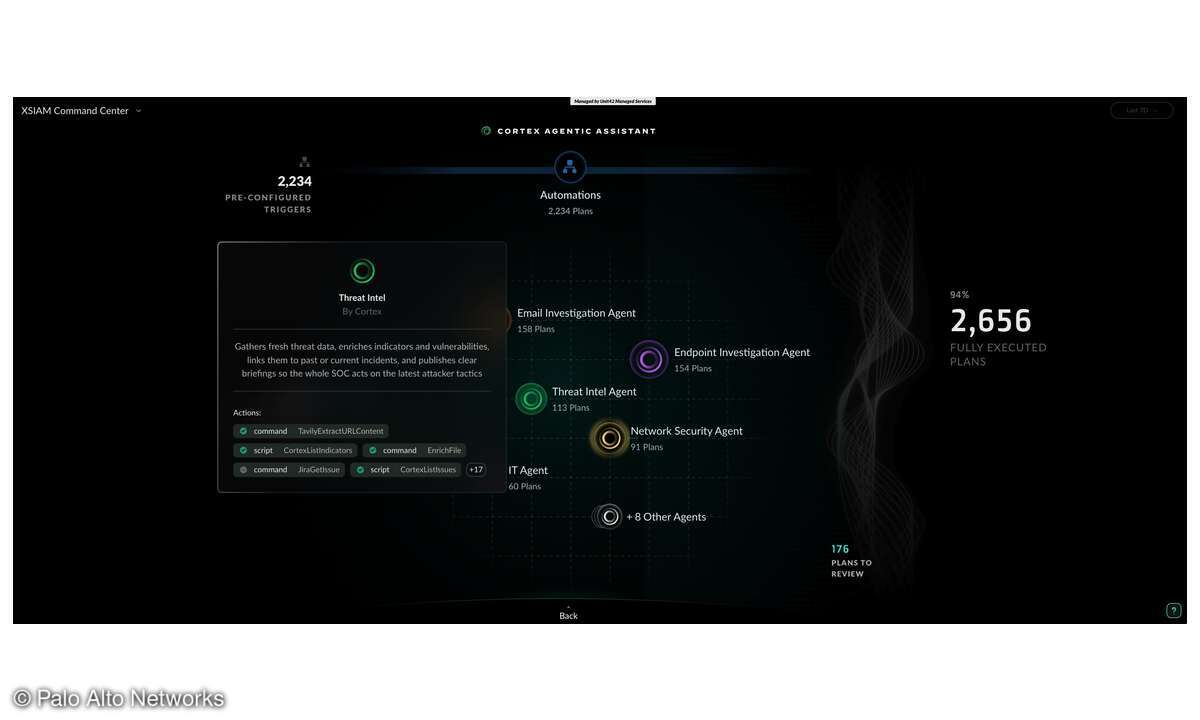

Mit „Cortex AgentiX“ geht Palo Alto Networks einen Schritt weiter: weg von klassischer Automatisierung hin zu agentenbasierter KI. Anders als herkömmliche SOAR-Lösungen arbeiten AgentiX-Agenten nicht strikt nach vordefinierten Playbooks. Sie sind mit über einer Milliarde Playbooks trainiert und erstellen ihre Handlungslogik dynamisch selbst. „Unsere Agenten bauen sich ihr eigenes Drehbuch – basierend auf dem, was ein erfahrener Analyst in dieser Situation tun würde“, erklärt Maxeiner. Gleichzeitig bleibt volle Transparenz erhalten: Analysten sehen in natürlicher Sprache, welche Schritte ein Agent ausführen würde beziehungsweise – wenn entsprechend konfiguriert – bereits ausgeführt hat und warum.

Ein zentraler Punkt dabei sind Privilegien. Autonome Agenten benötigen Rechte, dürfen diese aber nicht unbegrenzt ausüben. Maxeiner ordnet hier auch die geplante CyberArk-Übernahme ein: Privileged Access Management werde zur Schlüsseltechnologie, um KI-Identitäten klar einzugrenzen und Missbrauch zu verhindern. Prognosen gehen davon aus, dass wir sehr schnell bis zu 80 mal mehr KI-Identitäten haben werden als die menschliche Bevölkerung.

Diese Fähigkeiten sind Teil einer größeren Strategie. Angesichts wachsender Cloud-Nutzung, KI-Agenten und Regulierungen sei Plattformisierung kein Selbstzweck, sondern Notwendigkeit. „Plattformisierung ist aus unserer Sicht der einzige Weg, um operative Komplexität, Sicherheitsrisiken und Compliance-Aufwand gleichzeitig zu beherrschen“, sagt Maxeiner.

Ein Praxisbeispiel liefert das Land Niedersachsen, das gemeinsam mit Palo Alto Networks einen landesweiten Cyber-Sicherheitsleitstand aufbaut – dem „Projekt Aegis“, inklusive Echtzeit-Lagebild und durch den Plattform-Ansatz mit einer vereinfachten Datenschutz-Folgenabschätzung. Ziel ist es, Angriffe nicht erst Tage später zu analysieren, sondern innerhalb weniger Stunden zu erkennen und einzuordnen.

Markt im KI-Wettrüsten

Der langfristige Ausblick bleibt ambivalent. Angreifer professionalisieren sich, agieren zunehmend KI-gestützt und organisieren sich selbst als Plattformen. „Das ist ein permanentes Katz-und-Maus-Spiel: Plattform gegen Plattform, KI gegen KI“, so Maxeiner. Der Schlüssel liege in der Datenqualität: Nur wer relevante Signale konsolidiert und kontextualisiert, könne Automatisierung sicher einsetzen, ohne neue Risiken zu erzeugen.

Cloud-Architekturen spielen dabei eine zentrale Rolle. Nicht nur aus Skalierungsgründen, sondern auch für Aktualität und Schutz. Gleichzeitig investiert Palo Alto Networks stark in europäische Datensouveränität, Transparenz und Governance. Vertrauen entstehe nicht durch Zwang, sondern durch Nachvollziehbarkeit.