Eset Protect Entry im Paxistest

connect professional hat Eset Protect Entry getestet. Die zentral verwaltete Sicherheitslösung richtet sich an kleine und mittlere Unternehmen sowie verteilte IT-Umgebungen, die Endpoints, Server und mobile Geräte über eine einheitliche Konsole absichern und steuern möchten.

Eset Protect Entry setzt auf eine zentral verwaltete Sicherheitsarchitektur, die Endpoints, Server und mobile Geräte über eine einheitliche Management-Ebene zusammenführt. Die Plattform arbeitet wahlweise cloudbasiert oder im lokalen Betrieb und verzichtet auf zusätzliche Management-Komponenten oder vorgeschaltete Gateways. Der gesamte Steuerungs- und Kontrollfluss läuft über die Protect-Konsole, die Richtlinien, Telemetrie, Ereignisse und Reaktionen konsolidiert darstellt. Die Architektur zielt auf einen Betrieb mit geringer administrativer Last und hoher Transparenz über alle angebundenen Systeme.

Der Produktzuschnitt richtet sich an Organisationen, die einen vollständigen Basisschutz mit integrierter Verwaltung benötigen, ohne separate Module oder Fremdwerkzeuge kombinieren zu müssen. Endpoint Security, File Server Security, Cloud-Sandboxing, Verschlüsselung, Schwachstellen- und Patch-Management sowie optionale Erweiterungen für EDR und MDR stehen innerhalb eines gemeinsamen Rahmens zur Verfügung. Die Plattform deckt Windows-, macOS-, Linux-, Android- und iOS-Umgebungen ab und integriert virtuelle Infrastrukturen ohne gesonderte Agentenvarianten.

Management-Konsole und Betriebsübersicht

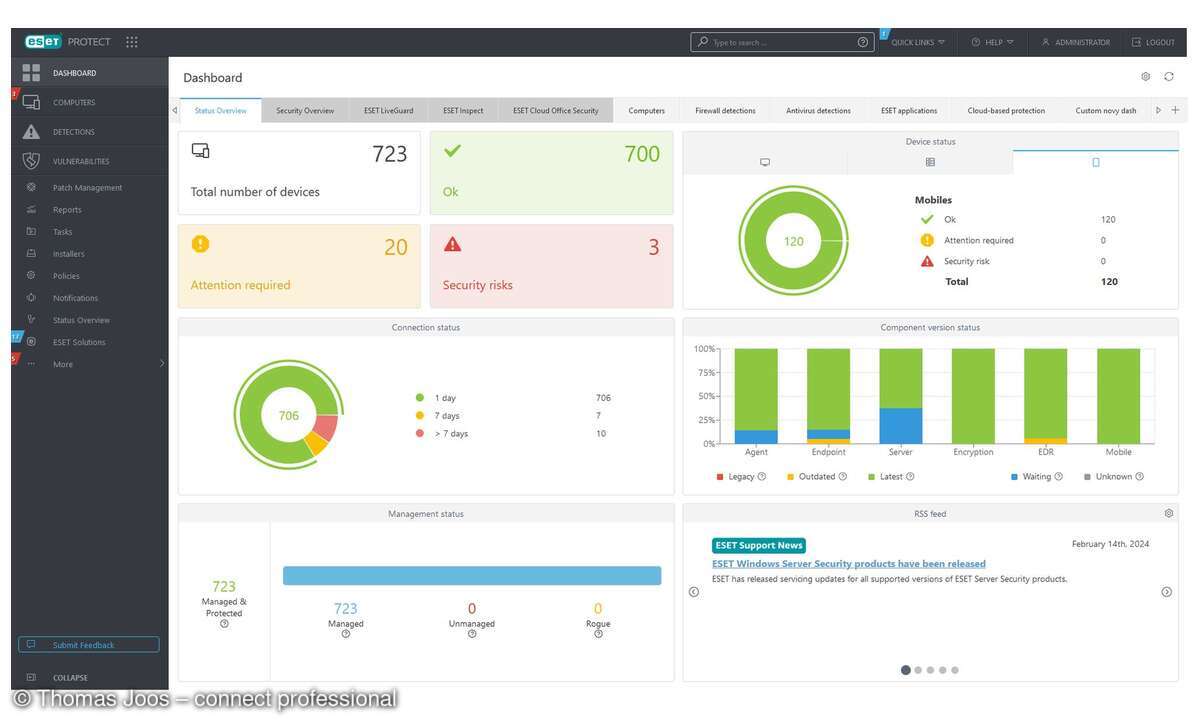

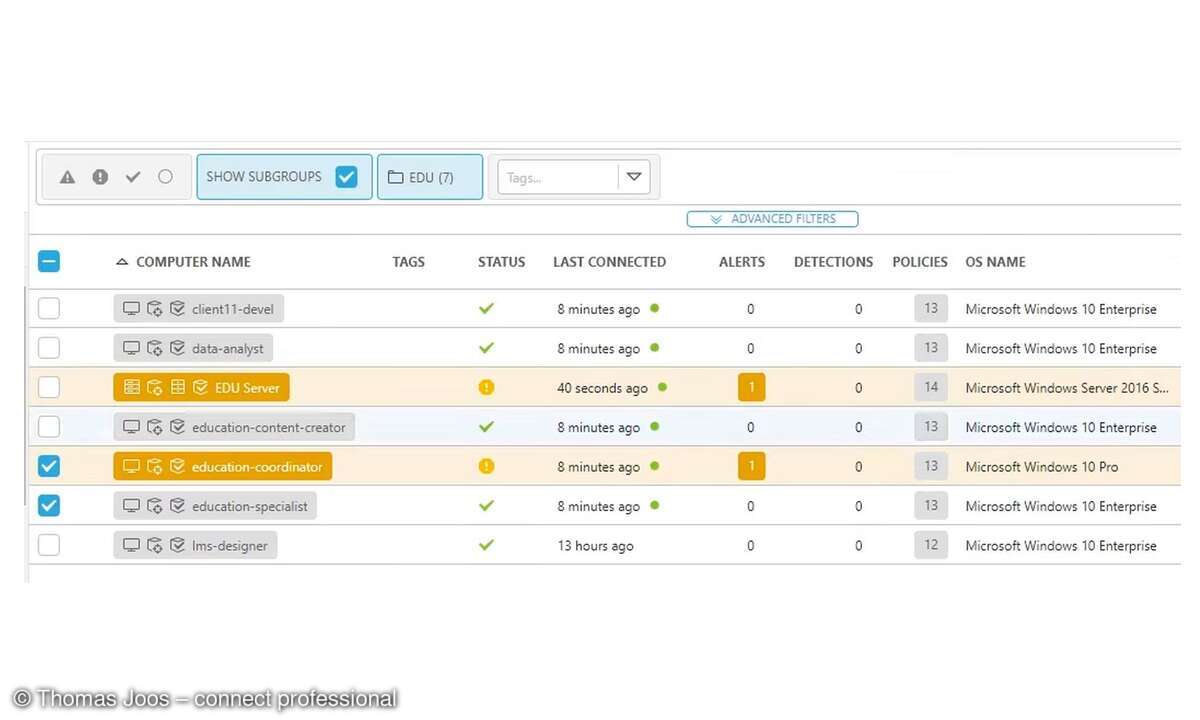

Die Protect-Konsole bildet den operativen Mittelpunkt der Lösung. Das Dashboard stellt aggregierte Kennzahlen zu verwalteten Geräten, Sicherheitszuständen, Verbindungsstatus und Versionsständen der eingesetzten Komponenten bereit. Farblich codierte Statusfelder zeigen regulären Betrieb, Handlungsbedarf und erkannte Risiken getrennt an. Diese Struktur erlaubt eine schnelle Priorisierung ohne tiefe Navigation. Aktionen lassen sich direkt aus der Übersicht auslösen, darunter Scan-Starts, Isolierung einzelner Systeme oder Übergabe verdächtiger Dateien an weiterführende Analysemechanismen.

Neben der Statusübersicht stehen spezialisierte Sichten für Antivirus-Ereignisse, Firewall-Detektionen, Cloud-basierte Schutzmechanismen und Applikationszustände bereit. Die Konsole ordnet Ereignisse nach Schweregrad und Zeitverlauf und stellt Zusammenhänge zwischen Endpoints, Servern und mobilen Geräten dar. Diese konsolidierte Darstellung reduziert den Aufwand für Korrelation und vereinfacht die Nachverfolgung sicherheitsrelevanter Abläufe.

Bereitstellung, Installation und Automatisierung

Die Inbetriebnahme erfolgt über vorkonfigurierte Live-Installer, die Endpoints automatisch mit der vorgesehenen Instanz und einer gültigen Lizenz verbinden. Die Erstellung eines Installers erfordert die Auswahl der Zielplattform, alle weiteren Parameter übernehmen definierte Standardprofile. Bei Bedarf stehen detaillierte Konfigurationsoptionen zur Verfügung, die Installationsparameter, Komponentenwahl und Neustartverhalten steuern. Die Verteilung erfolgt per Download-Link, über zentrale Ablagen oder über Remote-Deployment-Funktionen der Konsole.

Automatisierung bildet einen zentralen Bestandteil des Betriebsmodells. Dynamische Gruppen ordnen Systeme anhand festgelegter Kriterien zu, etwa fehlender Schutzsoftware, bestimmter Betriebssystemversionen oder Richtlinienabweichungen. Darauf aufbauend greifen automatisierte Tasks, die Schutzkomponenten installieren, Konfigurationen korrigieren oder Reaktionen auf erkannte Ereignisse auslösen. Diese Mechanismen reduzieren manuelle Eingriffe und halten den Schutzstatus auch bei häufig wechselnden Gerätebeständen stabil.

Mehrschichtige Schutzmechanismen und Analyse

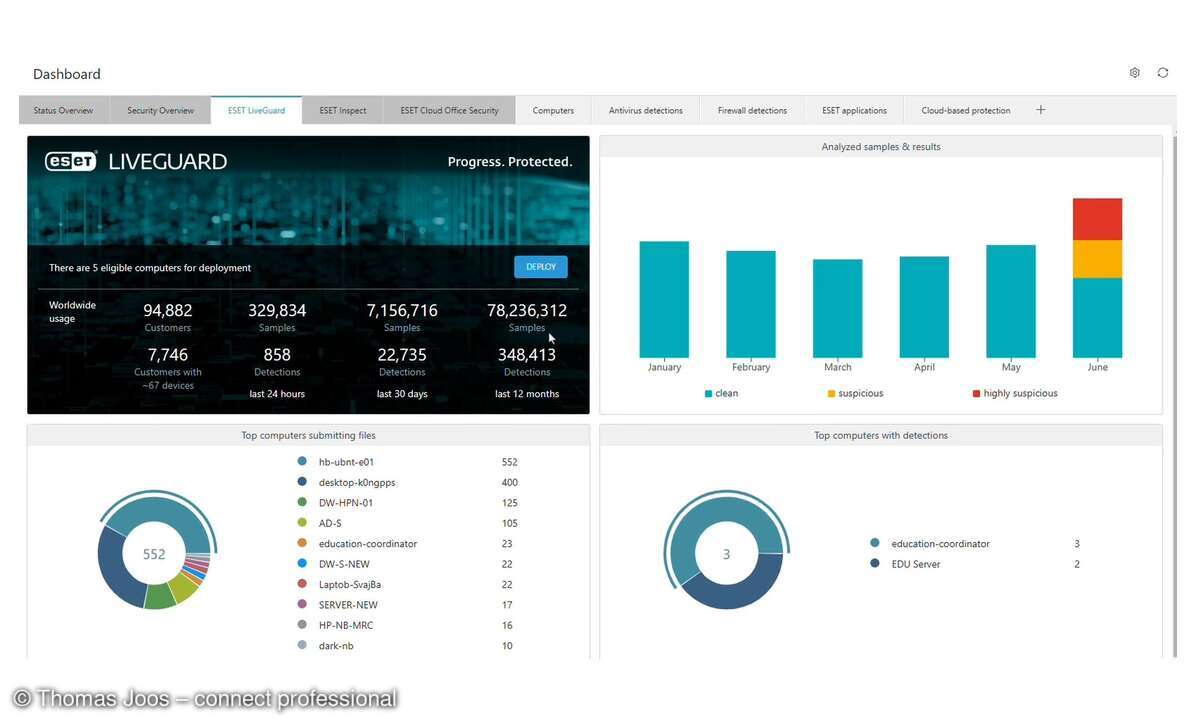

Die Schutzarchitektur kombiniert lokale Erkennung mit cloudgestützter Analyse. Dateibasierte Prüfung greift beim Zugriff auf Objekte und nutzt Signaturen, Heuristik und maschinelles Lernen. Ergänzend bewertet das LiveGrid-Reputationssystem Dateien, URLs und Kommunikationsmuster auf Basis globaler Telemetrie. Unbekannte oder neuartige Objekte können an die Cloud-Sandbox LiveGuard übergeben werden, die verdächtige Dateien in isolierten Umgebungen analysiert. Die Ausführung bleibt bis zum Abschluss der Analyse blockiert.

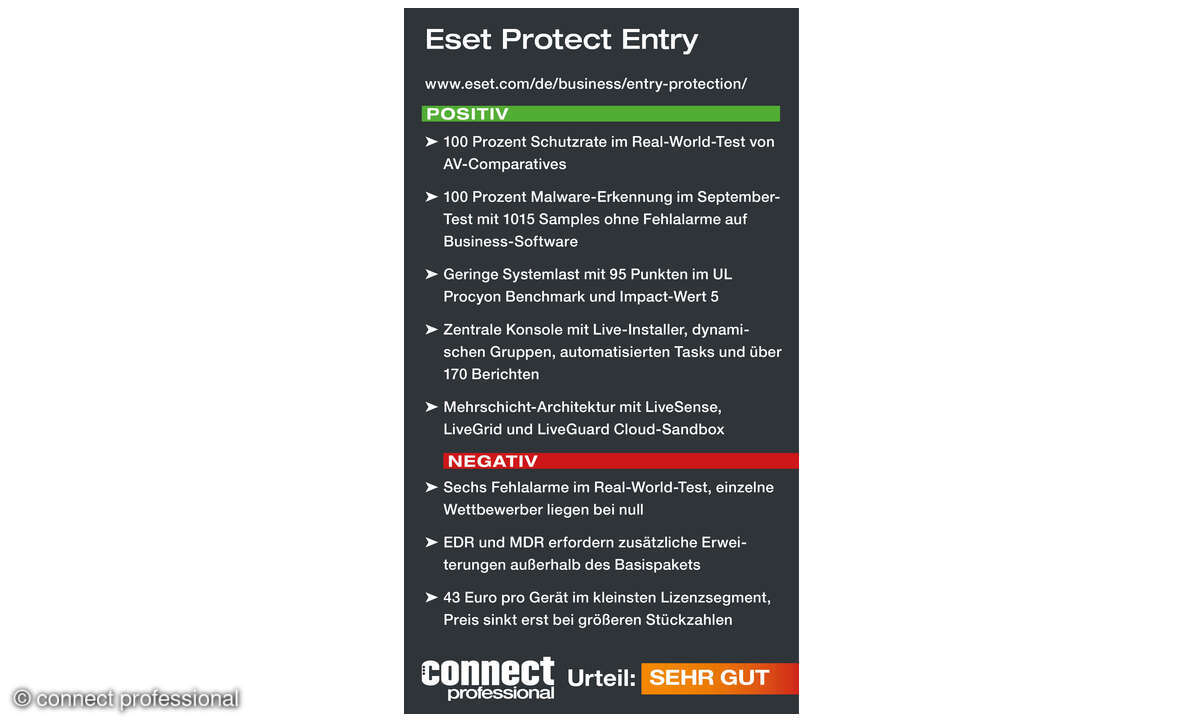

Dieser Ansatz deckt klassische Schadsoftware ebenso ab wie gezielte Angriffe, dateilose Techniken und neu auftretende Varianten. In den unabhängigen Prüfungen von AV-Comparatives bestätigt sich die Wirksamkeit dieser Schichten. Im Business Real-World-Protection-Test August bis November 2025 blockiert Eset Protect Entry alle 461 geprüften Angriffsszenarien und erreicht eine Schutzrate von 100 Prozent bei sechs Fehlalarmen. Die Testmethodik bildet typische Online-Angriffswege ab und berücksichtigt sämtliche Schutzkomponenten der Plattform.

Ergebnisse der Malware-Protection-Prüfung

Die isolierte Malware-Protection-Prüfung bewertet die Fähigkeit zur Erkennung bereits vorhandener Schadsoftware unabhängig vom Webkontext. AV-Comparatives prüfte im September 2025 insgesamt 1015 aktuelle Samples. Eset Protect Entry erkannte alle getesteten Schadprogramme und erreichte damit eine Erkennungsrate von 100 Prozent ohne Fehlalarme auf gängiger Business-Software. Diese Ergebnisse belegen eine ausgewogene Abstimmung zwischen aggressiver Erkennung und Zurückhaltung bei legitimen Anwendungen.

In der separaten Analyse von Fehlalarmen auf nicht betrieblicher Software ordnet AV-Comparatives die Lösung der Kategorie „Low“ zu. Diese Einstufung zeigt eine geringe Quote fälschlicher Klassifikationen bei ungewöhnlicher oder wenig verbreiteter Software. Für Umgebungen mit Eigenentwicklungen oder spezialisierten Werkzeugen ergibt sich damit eine belastbare Grundlage für den produktiven Einsatz, sofern Richtlinien differenziert gesetzt werden.

Performance und Systemlast

Die Endpoint-Agenten arbeiten mit lokaler Analyse, Zwischenspeicherung wiederkehrender Prüfergebnisse und Cloud-Offloading. Dieser Aufbau minimiert die Belastung der Endgeräte im laufenden Betrieb. AV-Comparatives ermittelte im UL-Procyon-Office-Productivity-Benchmark einen Wert von 95 Punkten bei einem Impact-Wert von 5. Dateioperationen, Applikationsstarts und Office-Workflows bleiben weitgehend unbeeinflusst. Diese Charakteristik erlaubt den Einsatz auf älterer Hardware ebenso wie auf mobilen Arbeitsplätzen mit begrenzten Ressourcen.

Reporting, Benachrichtigungen und Nachvollziehbarkeit

Die Plattform stellt mehr als 170 vordefinierte Berichte bereit, die operative und strategische Fragestellungen abdecken. Darüber hinaus lassen sich eigene Berichte aus über 1000 Datenpunkten erstellen. Zeitgesteuerte Ausführung und automatische Zustellung reduzieren den manuellen Aufwand für wiederkehrende Auswertungen. Das Benachrichtigungssystem arbeitet mit Schwellenwerten und Einzelereignissen. Ein grafischer Editor steuert Inhalt und Auslöser ohne externe Werkzeuge. Diese Struktur verhindert eine Überflutung mit Meldungen und fokussiert auf relevante Vorfälle.

Erweiterungen für EDR, MDR und Patch-Management

Eset Protect Entry integriert Schwachstellen- und Patch-Management direkt in die Management-Konsole. Endpoints lassen sich auf Betriebssystem- und Applikationslücken prüfen, Updates können automatisiert oder manuell ausgerollt werden. Optional erweitert Eset Inspect den Funktionsumfang um EDR-Funktionen, die Telemetriedaten über den gesamten Ausführungszyklus hinweg erfassen und Reaktionen automatisieren. Ein MDR-Service ergänzt diese Mechanismen durch externe Analyse und Reaktion durch ein Security-Team.

Lizenzierung und Kostenstruktur

Die Lizenzierung erfolgt gerätebasiert mit gestaffelten Preisen pro Gerät und Jahr.

- Für fünf bis zehn Geräte liegt der Preis bei 43 Euro,

- für elf bis 25 Geräte bei 36 Euro,

- für 26 bis 49 Geräte bei 32 Euro,

- für 50 bis 99 Geräte bei 30 Euro

- und für 100 bis 249 Geräte bei 28 Euro.

Lizenzen lassen sich während der Laufzeit übertragen, erweitern oder plattformübergreifend nutzen. Der Betrieb der Management-Konsole verursacht keine zusätzlichen Kosten.

Fazit

Eset Protect Entry positioniert sich im Vergleichsfeld des AV-Comparatives Business Security Test im oberen Leistungsbereich und ordnet sich unmittelbar neben Lösungen wie Kaspersky Endpoint Security for Business und Elastic Security ein, die ebenfalls eine Schutzrate von 100 Prozent im Real-World-Test erreichen. Bitdefender GravityZone Business Security Premium folgt mit 99,8 Prozent bei geringfügig weniger Fehlalarmen, weist jedoch eine höhere Systemlast auf. Sophos Intercept X Advanced und ManageEngine Endpoint Central liegen mit Schutzraten unterhalb von 98 Prozent sichtbar darunter und zeigen zugleich höhere Impact-Werte. Innerhalb dieser Vergleichsgruppe kombiniert Eset Protect Entry eine vollständige Real-World-Abwehr mit niedriger Systemlast und geringer Fehlalarmquote und nimmt damit eine ausgewogene Position zwischen maximaler Schutzwirkung und effizientem Betrieb ein.

Eset Protect Entry verbindet hohe Schutzraten aus unabhängigen Tests mit geringer Systemlast und einer ausgereiften Management-Plattform. Die Ergebnisse von AV-Comparatives belegen eine vollständige Abwehr in realistischen Angriffsszenarien und eine vollständige Malware-Erkennung bei niedriger Fehlalarmquote. Die Kombination aus zentraler Verwaltung, Automatisierung und breiter Plattformunterstützung qualifiziert die Lösung für kleine und mittlere Unternehmen ebenso wie für größere, verteilte Umgebungen mit heterogenen Endpunktlandschaften.