Weit weg und doch so nah

Remote-Control-Software – Geht es um die Auswahl einer für eine spezifische Installation geeigneten Lösung, müssen Administratoren sorgfältig vorgehen, denn allein die Überschrift »Remote-Control« ist kein Garant eine gleiche Funktionalität verschiedener Angebote.

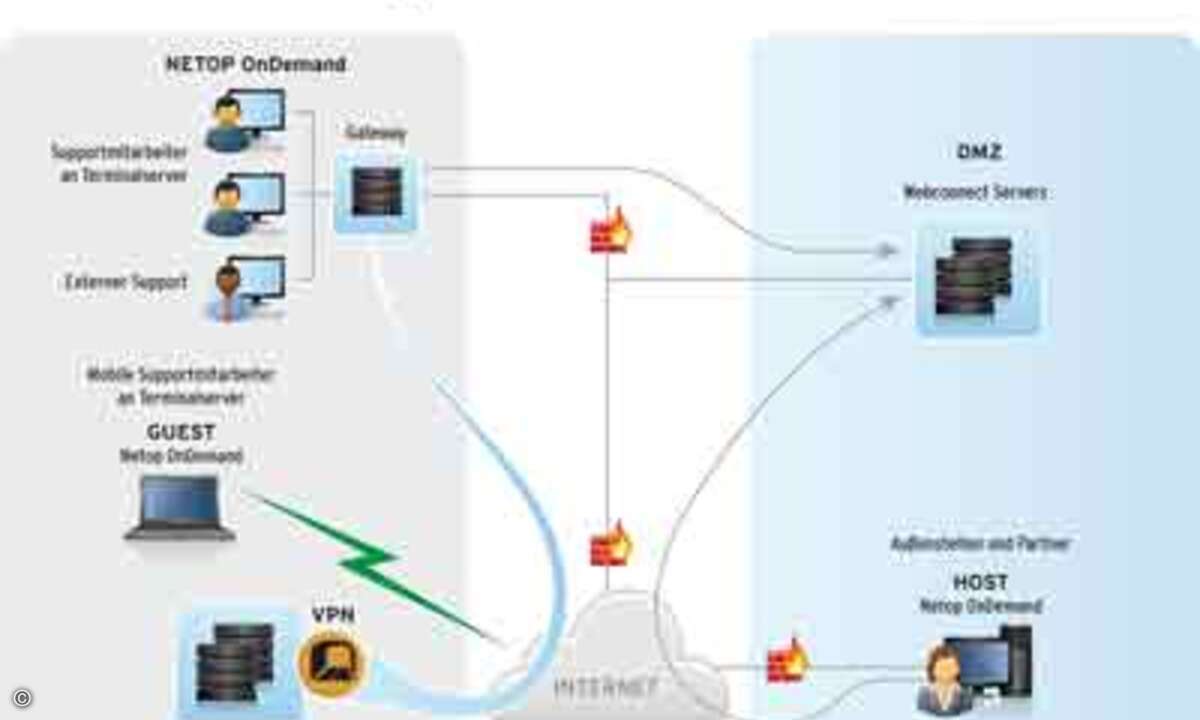

Das Wachstum geographisch verteilter IT-Installationen sorgt für einen ungebrochenen Bedarf an Lösungen zum Remote-Management und -Support der Ressourcen. Remote-Management umfasst den Kontakt zu entfernten Diensten und Applikationen, den Transfer von Dateien zwischen Servern und Arbeitsstationen, die Administration anderweitig laufender Maschinen sowie das Überwachen von und den Zugriff auf Remote-Desktops. Solche Aufgaben lassen sich mit Client- oder Desktop-Management-, teilweise aber auch mit oft deutlich preiswerteren Remote-Control-Produkten bewältigen.

Ein Verwalter muss sorgfältig abzuwägen, welche Funktionen er in seinem Unternehmen benötigt, um nicht viel Geld für Funktionalität auszugeben, die er gar nicht braucht. Andererseits muss er natürlich gewährleisten, dass die ausgewählte Software auch alle an sie gestellten Anforderungen erfüllt. Eins der wichtigsten Kriterien ist die Installation, in der das Remote-Control-Produkt laufen soll, denn nicht jedes unterstützt sämtliche Desktop-Betriebssysteme.

Die Pflicht

Mit einer Remote-Control-Software steuert ein Benutzer, in der Regel ein Administrator oder Helpdesk-Mitarbeiter, von seinem Computer aus über eine Netzwerk- oder DFÜ-/Internet-Verbindung einen anderen Computer von fern. Der Benutzer übernimmt also die Kontrolle über die Tastatur und die Maus des entfernten Rechners und betrachtet dessen Bildschirminhalt auf seinem eigenen Monitor. Im Idealfall bietet die Remote-Control-Software ein »Look and Feel«, als ob der Benutzer direkt vor dem ferngesteuerten Computer säße.

Alle Produkte dieser Kategorie erlauben jene Art des Zugriffs, denn sonst wären sie keine Remote-Control-Produkte. Unterschiede zeigen sich jedoch beim »Look and Feel« und bei zusätzlichen Features, die diesen Fernsteuerungsdienst einfacher nutzbar machen oder die Funktionalität erweitern. Je nach Ausführung heißt der steuernde Rechner mal Gast, Guest, Control oder Master, und der gesteuerte Host, Remote oder Client. Network Computing verwendet einheitlich den Ausdruck Host für die gesteuerte Maschine und den Begriff Master für die des Benutzers, der die entfernte steuert.

Das, was heute als Remote-Control-Software bezeichnet wird, ist das Produkt von zwei ursprünglich einmal getrennten Disziplinen: Hersteller wie Laplink starteten vor Jahren mit Programmen für Dateitransfers zwischen zwei Computern, andere Hersteller mit Programmen, die lediglich die Fernsteuerung eines entfernten Rechners erlaubten. Beide Disziplinen sind inzwischen miteinander verschmolzen, so dass sich mit aktuellen Remote-Control-Programmen Rechner sowohl fernsteuern als auch Dateien zwischen Hosts und Master-Computern übertragen lassen.

Der Dateitransfer ist allerdings ein Punkt, den nicht alle Hersteller in gleicher Art und Weise implementieren. Einfachere Remote-Control-Produkte erlauben nicht viel mehr, als Dateien und Verzeichnisse zu kopieren und zu verschieben, während andere Angebote eine vollständige Verzeichnissynchronisation implementieren und Datei- und Verzeichnisoperationen über Scripts automatisieren können.

Die Kür

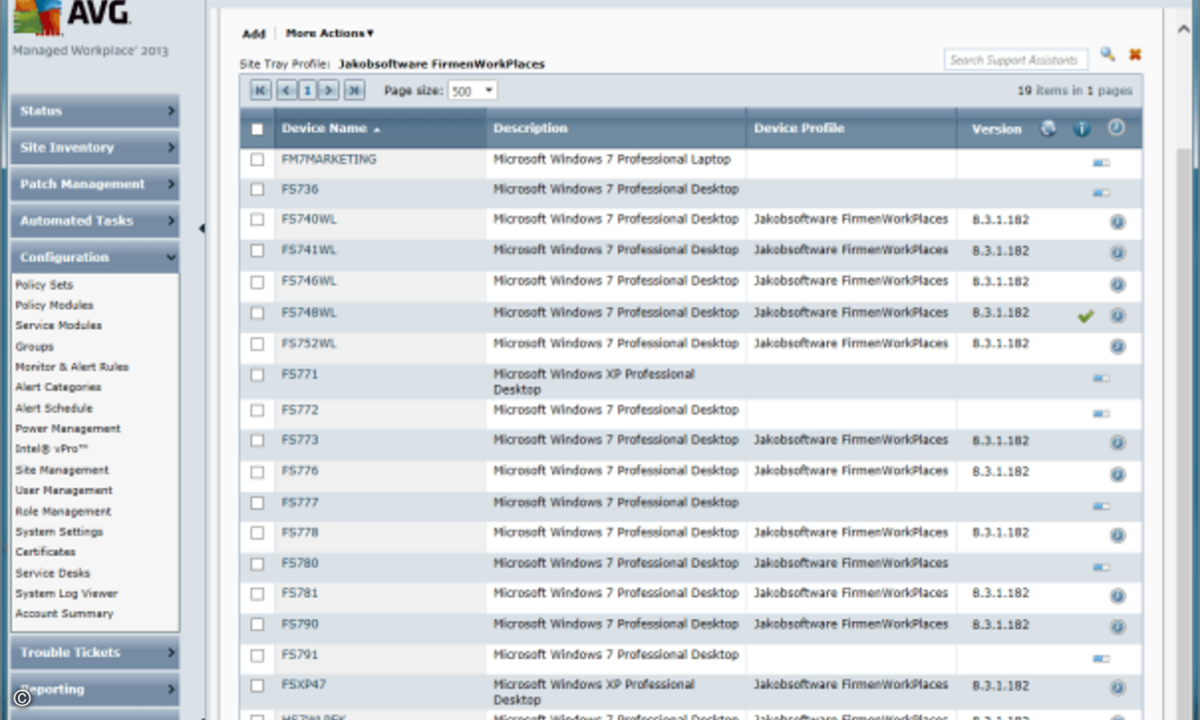

Die Fernsteuerung und der Dateitransfer sind also die Grundbausteine jeder Remote-Control-Lösung. Aber fast alle Hersteller fügen ihren Produkten Features hinzu, die einige davon zu vollwertigen Remote-Management-Paketen wachsen lassen. Chat- und Nachrichtenfunktionen sind schon fast selbstverständlich. Andere Zusatzpakete reichen von der Hard- und Software-Inventarisierung über Remote-Programmstart und -Befehlszeile zum Edieren der Registries der Hosts, zum Verwalten der Dienste, Tasks und Geräte.

Das für große Netzwerkinstallationen so wichtige zentrale Management ist leider bei vielen Produkten verbesserungsbedürftig. Vollständige Hard- und Software-Inventare sind wertvoll. Konsolidiert das Remote-Control-Programm diese aber nicht in einem zentralen Verzeichnis, sind sie nur noch halb soviel von Nutzen. Gleiches gilt für Authentifikationsinformationen, Logs und Protokolldateien. Einige Hersteller ermöglichen eine Zentralisierung solcher Daten nur mit Hilfe optionaler Zusatzprodukte.

dj@networkcomputing.de