Sicheres Heimnetzwerk

WPS-Lücke: So machen Sie Ihr WLAN wieder sicher

Fortsetzung des Artikels von Teil 1

Tipp 1: Überprüfen Sie ob Sie von der WPS-Lücke betroffen sind

Leider ist auf den ersten Blick nicht ersichtlich, ob ein bestimmter WLAN-Router von der zuvor beschriebenen WPS-Lücke betroffen ist oder nicht. Ältere WLAN-Router, die noch nicht den Wireless-n- oder Draft-n-Standard unterstützen, besitzen grundsätzlich keine WPS-Ausstattung und sind somit auch nicht anfällig für die WPS-Lücke.

Die Entdecker der WPS-Lücke stellen kostenlose Tools bereit, mit denen sich ein solcher Angriff auf einen WPS-Router durchführen lässt. Dazu gehören wpscrack oder reaver-wps. Allerdings sind diese Tools nicht für die Nutzung durch den herkömmlichen Windows-Anwender ausgelegt.

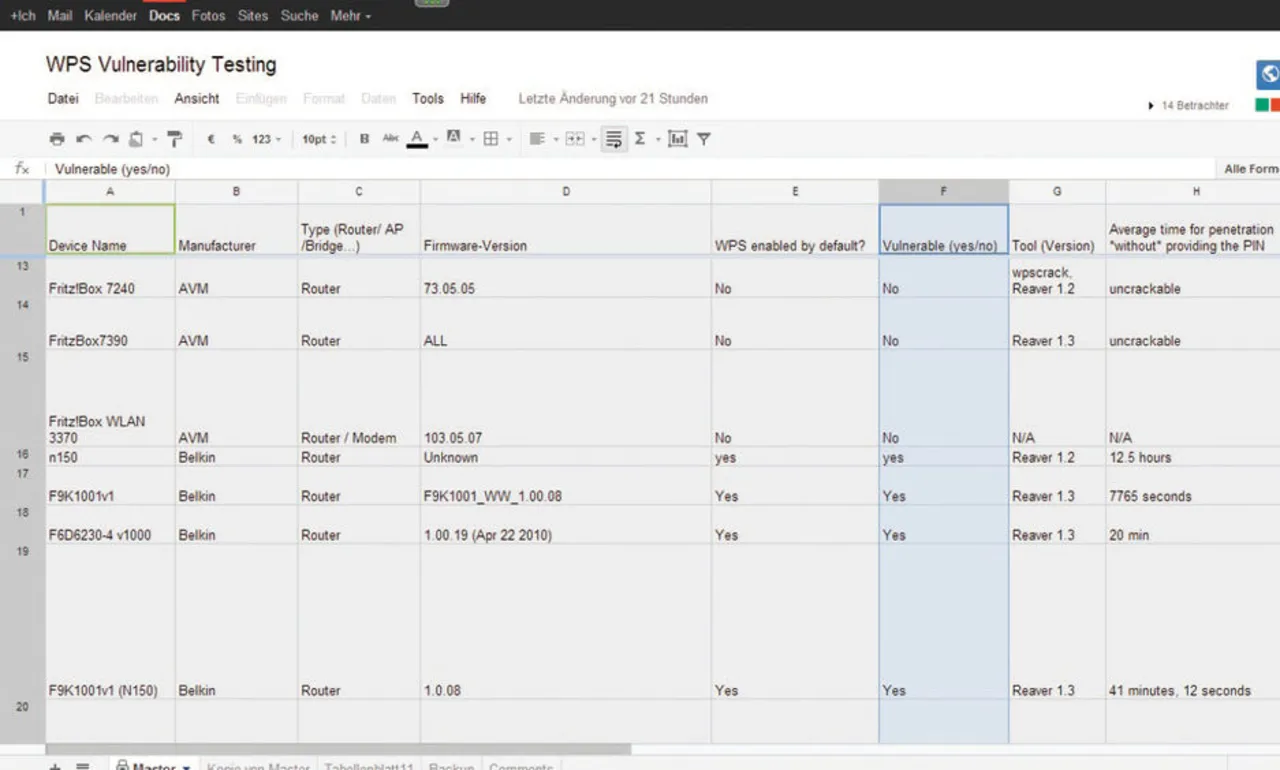

Dafür findet hier eine öffentlich zugängliche Google-Tabelle. Dort haben fortgeschrittene Anwender oder Sicherheitsspezialisten deren Testergebnisse mit diversen WLAN-Routern hinterlegt. Mit etwas Glück findet Sie in der nach dem Herstellernamen alphabetisch geordneten Router-Liste auch das eigene Router-Modell. Wichtig ist dabei die Spalte F "Vulnerable (yes/no)". Ein "yes" steht dabei für angreifbar, ein "no" für "nicht angreifbar" oder "sicher".

Auf seinem englischsprachigen Blog beschreibt einer der beiden Entdecker des Sicherheitslecks, was die WPS-Lücke ist und wie sie sich für einen Angriff missbrauchen lässt.

- WPS-Lücke: So machen Sie Ihr WLAN wieder sicher

- Tipp 1: Überprüfen Sie ob Sie von der WPS-Lücke betroffen sind

- Tipp 2: Deaktivieren Sie WPS falls möglich

- Tipp 3: Aktualisieren Sie die Router-Firmware

- Tipp 4: Ändern Sie die Verschlüsselung

- Tipp 5: Generieren Sie ein sicheres Passwort

- Tipp 6: Vergeben Sie ein Zugangspasswort für die Benutzeroberfläche zu Ihrem Router

- Tipp 7: Schalten Sie das WLAN vorübergehend ab