Identität als neuer Perimeter

Mit KI-Agenten, Cloud-Services und Deepfakes verliert der klassische Netzwerkperimeter an Schutzwirkung. Unternehmen sollten daher Identität als zentralen Sicherheitsanker etablieren und IAM-Strukturen konsequent modernisieren.

Das Konzept des Netzwerkperimeters hat sich in den letzten zehn Jahren immer mehr aufgelöst. Die Strategie, sich auf Firewalls und VPNs zu konzentrieren, um unbefugte Akteure fernzuhalten (die sogenannte “Burg-und-Graben-Strategie”) ist in einer Welt, die von Cloud-nativen Infrastrukturen, Remote-Arbeit und autonomen digitalen Einheiten geprägt ist, längst überholt.

Heutzutage ist die Identität die letzte verbliebene Barriere. Sie ist der zentrale Kontrollpunkt für alle Prozesse. Dabei besteht in vielen Unternehmen ein erheblicher Handlungsbedarf, um die Basishygiene des Identitätsmanagements zu verbessern. Menschliche Authentifizierungsprozesse müssen modernisiert werden, um für die Zukunft sicher aufgestellt zu sein. Zudem ist eine rasche Weiterentwicklung erforderlich, um die rapide Zunahme nichtmenschlicher Entitäten zu bewältigen.

Authentifizierung wie zu Großmutters Zeiten

Wir schreiben das Jahr 2026 und die IT steht vor einem Paradoxon: Quanten-resistente Verschlüsselung ist ebenso verfügbar wie generative KI, die eigenständig Code schreiben kann. Gleichzeitig verwenden die meisten Unternehmen immer noch die statische Kombination aus Benutzername und Passwort als primären Zugangskontrollmechanismus.

Diese ständige Verwendung von Benutzernamen und Passwörtern stellt ein Versagen sowohl der Vorstellungskraft als auch der Infrastruktur dar: Passwörter sind inhärent unsicher. Sie werden weitergegeben, gestohlen, wiederverwendet und durch Brute-Force-Angriffe geknackt. Angesichts der stark gestiegenen Rechenleistung ist es nicht ratsam, sich auf ein gemeinsames Geheimnis zu verlassen.

Anbieter zum Thema

Eine weitere Herausforderung besteht darin, dass das Ökosystem auch im Jahr 2026 durch heterogene Authentifizierungssysteme gekennzeichnet sein wird. Ein durchschnittliches Unternehmen hat möglicherweise einen Identitätsprovider (IdP) für seine Cloud-Infrastruktur, einen weiteren für sein älteres lokales Active Directory und darüber hinaus Schatten-IT-Lösungen, die sich über Marketing- und Entwicklungsteams erstrecken. Diese Fragmentierung führt zu so genannten „Identitätssilos“. In diesen Silos ist die Durchsetzung von Richtlinien inkonsistent und das Offboarding, das heißt der Entzug von Zugriffsrechten bei einem Mitarbeiterwechsel, lückenhaft. Wenn Identitätsdaten derart verstreut sind, gibt es keine Transparenz. Und ohne Transparenz gibt es keine Sicherheit.

Eine Single Source of Truth schaffen

Die unmittelbare Notwendigkeit besteht in der Implementierung echter IAM-Systeme (Identity and Access Management), also einer zentralisierten und kohärenten Identitätsstruktur, die als Single Source of Truth (SSoT) dient. Es ist wichtig, sich von der Vorstellung zu lösen, dass IAM nur ein Verzeichnisdienst ist. Stattdessen sollte es als das zentrale Nervensystem der Cybersicherheit betrachtet werden. Eine solche Konsolidierung des Identitäts-Frameworks eines Unternehmens hat einen unmittelbar spürbaren positiven Effekt. Sie ist eine wesentliche Voraussetzung für die breite Einführung von Multi-Faktor-Authentifizierung (MFA) oder erleichtert diese zumindest erheblich.

Eine einheitliche Identitätsschicht erleichtert zudem die Einführung von adaptiver Authentisierung und risikobasierter Authentisierung (RBA) oder macht sie überhaupt erst möglich. In einer klassischen Umgebung beschränkt sich die Anmeldung auf eine einfache Überprüfung: „Ist das Passwort richtig?“. In einer zentralisierten, kontextsensitiven Umgebung stellt das System hingegen relevante Fragen, um die Sicherheit zu gewährleisten:

- Meldet sich dieser Benutzer von seinem üblichen Standort aus an?

- Wird das Gerät verwaltet?

- Warum gibt es diesen Datenbankzugriff um 3:00 Uhr morgens?

- Warum ist die Tippgeschwindigkeit unterschiedlich?

Echtes IAM führt uns von einem statischen Ansatz zu einer dynamischen, kontinuierlichen Bewertung der Vertrauenswürdigkeit.

Kurzlebige KI-Agenten

Traditionelle Identitäten sind in diesem Zusammenhang jedoch nur ein Faktor unter vielen. Traditionelles IAM wurde für langlebige Entitäten entwickelt: Menschen, die über einen längeren Zeitraum bleiben, oder Server, die über mehrere Monate in Betrieb sind. Wir leben jedoch in einem Zeitalter, in dem immer mehr Anfragen von nicht-menschlichen Entitäten, insbesondere KI-Agenten, generiert werden.

Diese KI-Agenten sind nicht statisch, sondern haben eine begrenzte Lebensdauer. Sie werden gestartet, um eine bestimmte Aufgabe zu erledigen oder eine Microservice-Transaktion auszuführen, und verschwinden Sekunden später wieder. Herkömmliche Methoden wie API-Schlüssel oder statische Anmeldedaten für Dienstkonten bergen erhebliche Sicherheitsrisiken. Ein KI-Agent, der mit einem statischen API-Schlüssel ausgestattet ist, stellt deshalb ein erhebliches Sicherheitsrisiko dar: Wird dieser Schlüssel offengelegt, ermöglicht er einen permanenten, unüberwachten Zugriff auf das Herzstück des Unternehmens. OWASP warnt in seinen Sicherheitsempfehlungen „Top 10 for Agentic Applications for 2026“ ausdrücklich vor dem „Identity and Privilege Abuse“ bei KI-Agenten.

Ein wesentlicher Aspekt ist ein Umdenken hin zu einem IAM, das mit kurzlebigen Entitäten umgeht. Das bedeutet die Implementierung von Just-in-Time-Zugriff und kurzlebigen, eindeutigen Identitäten. Die Erstellung eines KI-Agenten sollte ohne Berechtigungen erfolgen. Anschließend muss ein Zugriff für eine bestimmte Aufgabe angefordert werden. Daraufhin erhält man ein kryptographisches Token, das nur für die Dauer dieser Transaktion gültig ist. Schließlich muss diese Identität widerrufen werden. Die Geschwindigkeit der KI kann nicht durch die Langsamkeit der statischen Schlüssel kontrolliert werden.

Deepfake-Krise und Mensch-zu-Mensch-Authentifizierung

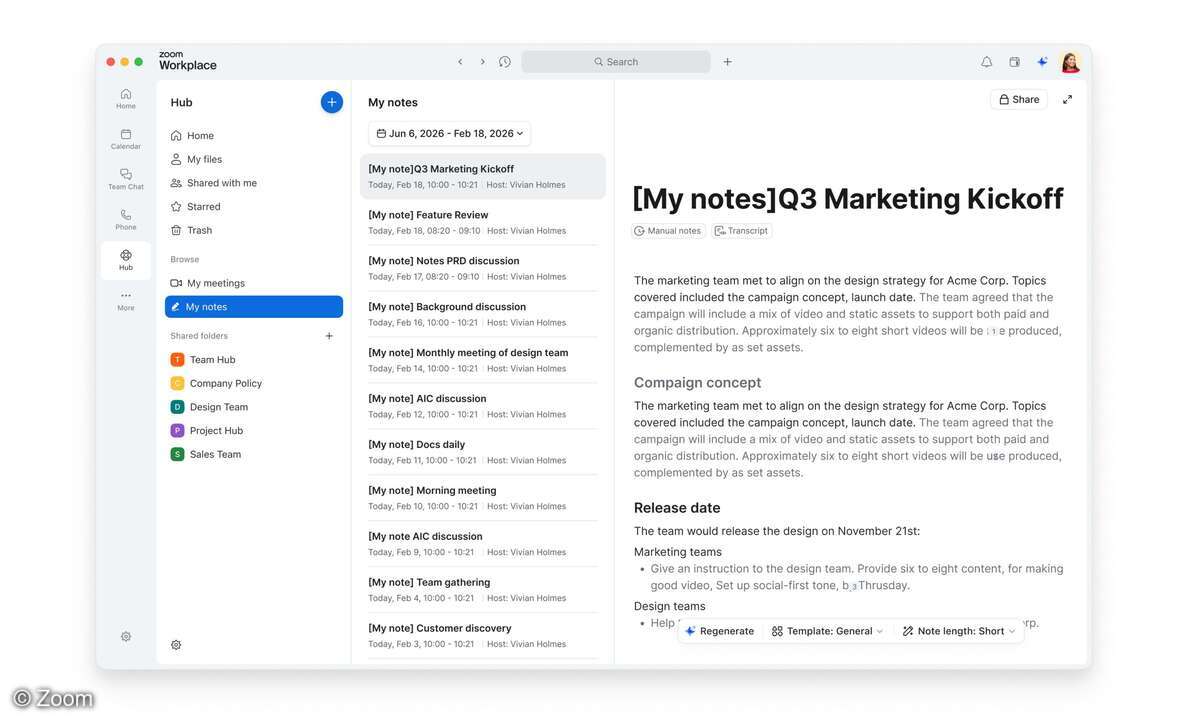

Darüber hinaus ist es notwendig, den Anwendungsbereich von IAM über das „Entity-to-System“-Modell hinaus zu erweitern. Seit Jahrzehnten besteht das Ziel von IAM darin, einem Computer zu beweisen, wer man ist. Im Jahr 2026 werden wir es jedoch mit einer deutlichen Zunahme von Deepfakes und synthetischen Medien zu tun haben. Der als „Business Email Compromise (BEC)“ bekannte Betrug hat sich zum „Business Identity Compromise“ weiterentwickelt. Angreifer fälschen jetzt nicht mehr nur E-Mail-Adressen, sondern auch Gesichter und Stimmen in Echtzeit-Videoanrufen. Es gibt Betrugsfälle, bei denen Mitarbeiter Überweisungen genehmigen, weil sie in einem Zoom-Call „gesehen“ haben, dass der CEO dies angeordnet hat.

Viele der heutigen IAM-Systeme berücksichtigen diese Art der Täuschung nicht. Um die Authentifizierung von Mensch zu Mensch zu erleichtern, ist deshalb eine Erweiterung unserer Identitätsinfrastruktur erforderlich. Dies könnte zum Beispiel kryptographisch signierte Videostreams oder Out-of-Band-Authentifizierung über Push-Benachrichtigungen umfassen, die bei Anrufen über die IAM-Anwendung des Unternehmens ausgelöst werden. Auf diese Weise kann überprüft werden, ob die Person auf dem Bildschirm tatsächlich der authentifizierte Benutzer ist. Angesichts der zunehmenden Bedeutung von Deepfakes ist es unerlässlich, dass der Grundsatz „Vertrauen ist gut, Kontrolle ist besser“ nicht nur für die Passwörter unserer Kolleginnen und Kollegen gilt, sondern auch für ihre Gesichter.

IAM-Budget dank KI

Für den CISO, der um das Budget für eine „langweilige“ Identitätsprüfung kämpft, liegt die Lösung im Problem selbst: Viele Vorstände haben sich zum Ziel gesetzt, KI-Technologie in ihren Unternehmen zu implementieren. Um die Effizienz zu steigern, setzen sie auf Agenten, LLMs und Automatisierung. Hingegen besteht vielfach kein Interesse, finanzielle Mittel in die Hand zu nehmen, um das Passwortchaos von 2015 zu beheben.

Die Strategie ist also klar: Ändern Sie das Narrativ!

Verzichten Sie auf den Verkauf eines IAM-Upgrades und bieten Sie stattdessen ein „AI Security Enablement Program“ an. Erklären Sie, dass das Unternehmen Hochgeschwindigkeits-KI-Agenten nicht sicher einsetzen kann, wenn es sich auf statische API-Schlüssel verlässt. Erklären Sie, dass der CEO ohne ein modernisiertes Identitätsüberprüfungssystem nicht vor Deepfake-Identitätsdiebstahl geschützt werden kann. Wenn Sie IAM als Schutzschild für die sichere Einführung von KI nutzen, können Sie das notwendige Budget freisetzen, um Passwörter abzuschaffen, unterschiedliche Systeme zu vereinheitlichen und eine robuste „Single Source of Truth“ aufzubauen.

Fazit

Im Jahr 2026 werden die Fragmentierung der Identitätssysteme und die Abhängigkeit von Passwörtern die Sicherheit erheblich beeinträchtigen. Um wettbewerbsfähig zu bleiben, müssen Unternehmen ein zentralisiertes IAM implementieren, das als Single Source of Truth fungiert und eine erweiterte, kontext- und risikobasierte Authentifizierung ermöglicht. Der Umfang des IAM muss erweitert werden, um kurzlebige Anmeldedaten für kurzlebige KI-Agenten und Verifizierungsprotokolle für menschliche Interaktionen zur Bekämpfung von Deepfakes zu integrieren. Indem sie die unternehmensinterne Nachfrage nach KI nutzen, können Sicherheitsverantwortliche das Budget für den Aufbau einer robusten Identitätsstruktur sichern, die für die Zukunft erforderlich ist. Identität ist nicht mehr nur ein Anmeldebildschirm, sondern ein Perimeter, ein Wächter und ein Wegbereiter für das Zeitalter der KI.