Bedrohungslandschaft wird immer unübersichtlicher und volatiler

Nicht abreißende Ransomware-Attacken, Software-Schwachstellen und neue, kreativere Angriffsmethoden – Teil 1 der Security-Predicitions-Serie thematisiert, warum die Bedrohung im Cyberraum so hoch wie nie zuvor ist. Experten von WatchGuard und Hornetsecurity kommentieren.

Anbieter zum Thema

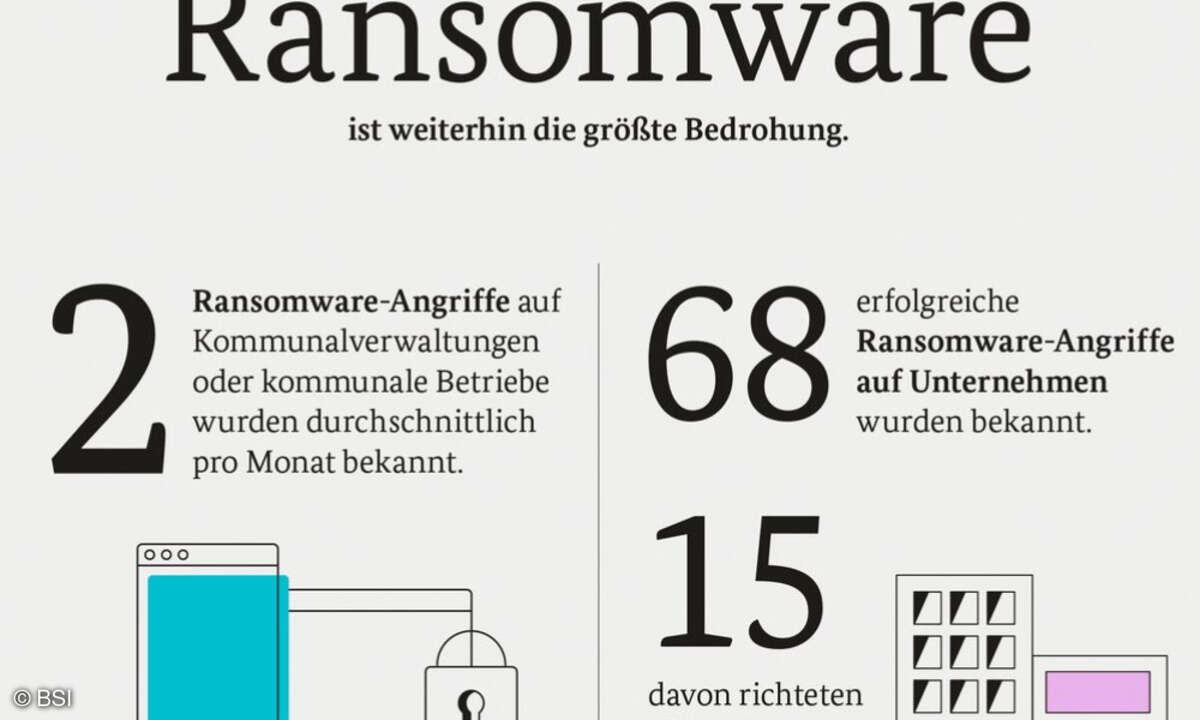

Die Bedrohung im Cyberraum ist so hoch wie nie zuvor, resümierte das Bundesamt für Sicherheit in der Informationstechnik (BSI) erneut im November in seinem Bericht zur Lage der IT-Sicherheit in Deutschland. Wie schon in den vergangenen Jahren wurde eine hohe Bedrohung durch Cyberkriminalität beobachtet. Ransomware blieb dabei die Hauptbedrohung. Ein Ergebnis, das durch zahlreiche Reports unterschiedlicher Security-Anbieter gestützt wird. So kommt beispielsweise der aktuelle WatchGuard Internet Security Report1 zu dem Ergebnis, dass allein die die Zahl der Ransomware-Angriffe im Vergleich zum Vorquartal um 89 Prozent zugenommen hat. Zwar handele es sich laut Jonas Spieckermann hierbei zwar um eine ganz spezielle Ransomware-Variation, der sogenannten Medusa-Ransomware, nichtsdestotrotz zeige sich, dass Cyberkriminelle immer noch mit Erpressungsversuchen Erfolg hätten. „Denn über die verschiedensten Angriffsvektoren gelingt es den Kriminellen leider immer wieder, effizient ihre Ziele auch zu verschlüsseln und zu infizieren“, führt der Manager Sales Engineering Central Europe bei WatchGuard weiter aus.

Cyber-Angriffe immer komplexer und kreativer: Im Interview mit Jonas Spieckermann, WatchGuard

Und Ransomware, so Spieckermann weiter, sei nicht das einzige Problem. „Wir haben es mit vielen Angriffssituationen zu tun, gerade auch mit Angriffen aus der Kategorie Living-off-the-Land- Attacken.“ In diesem speziellen Fall seien die Angriffsmuster besonders schwer zu erkennen, weil sie nicht auf Basis von Schadsoftware erfolgen (siehe Infokasten unten), sondern Werkzeuge verwenden, die auch ein Systemadministrator im Unternehmen bedienen könnte.

Schlussendlich gilt die E-Mail nach wie vor als das wichtigste Einfallstor für Cyberkriminelle. Die beiden häufigsten Angriffsvektoren sind Phishing und bösartige Weblinks. Dies geht aus dem jüngsten Cybersecurity Report von Hornetsecurity2 hervor. Eine andere Hornetsecurity-Erhebung3 zeigt jedoch auch, dass Prävention in fast der Hälfte der Unternehmen immer noch nicht an erster Stelle steht. Auf die Gründe dafür angesprochen, will sich Alexander Spaller von Hornetsecurity nicht nur auf einen festlegen. „Zum einen hängt es damit zusammen, dass viele der Firmen einfach sich der Gefahren noch nicht bewusst sind, die durch die geänderte Bedrohungslage da draußen existiert. Zum anderen sicher auch, dass die Firmen zwar schon Teile machen, aber ein bisschen technisch stehen geblieben sind und neuartige Angriffssektoren nicht mit abdecken und insbesondere auch ihre Mitarbeiter auf dieser Reise nicht mitnehmen“, führt der Head of Sales DACH bei Hornetsecurity aus.

Erfolgsfaktoren technische Expertise und Spezialisierung: Im Interview mit Alexander Spaller, Hornetsecurity

Ein weiteres Einfallstor für Cyberkriminelle auf ihrem Weg zu einer Kompromittierung von Systemen und Netzwerken registrierte das BSI4 zudem in der zunehmenden Zahl an Software-Schwachstellen. So habe das BSI mit durchschnittlich knapp 70 neuen Schwachstellen in Software-Produkten pro Tag nicht nur rund ein Viertel mehr registriert als im Berichtszeitraum davor. Mit der Anzahl sei auch ihre potenzielle Schadwirkung gestiegen: Immer mehr Lücken (etwa jede sechste) werden als kritisch eingestuft.

Hinzu komme die stetige Professionalisierung von Cyberkriminalität: Wie die Realwirtschaft setzen auch Cyberkriminelle zunehmend auf Arbeitsteilung, einen wachsenden Dienstleistungscharakter und eine enge Vernetzung über Länder- und Branchengrenzen hinweg. Mit dem Konzept des „Cybercrime-as-a-Service“ agieren Cyberkriminelle immer professioneller, denn die Spezialisierung auf bestimmte Dienstleistungen ermöglicht es ihnen, ihre „Services“ gezielt zu entwickeln und einzusetzen.

Der russische Angriffskrieg gegen die Ukraine nahm im BSI-Berichtszeitraum übrigens weiterhin, das sei an dieser Stelle noch erwähnt, einen zentralen Platz in der öffentlichen Wahrnehmung ein. Registrierte DDoS-Angriffe pro-russischer Aktivisten hätten bisher aber nur wenig bis keinen bleibenden Schaden anrichten können. Das BSI ordnete die bisherigen Angriffe eher dem Bereich Propaganda zu, die Verunsicherung stiften und das Vertrauen in den Staat untergraben sollen. Allerdings könne sich diese Strategie auch ändern, die Vergangenheit habe das gezeigt.

Living-off-the-Land-Angriffe

Sogenannte Living-off-the-Land-Angriffe, kurz LotL-Angriffe, sind eine beliebte Taktik von Cyberkriminellen, um ihre potenziellen Opfer via Phishing-Angriffen noch gezielter angreifen zu können, anstatt Massen-E-Mails versenden zu müssen. Hierbei missbrauchen Angreifer die auf dem Computer des Opfers bereits vorhandenen Standard-Apps oder Prozesse und tarnen damit ihre Phishing-Aktivitäten.

- Teil 1 der Security-Predicitions-Serie thematisiert obenstehend die aktuelle Cyber-Bedrohungslage und Angriffsmethoden.

- Teil 2 nimmt die Rolle der KI unter die Lupe.

- Teil 3 beleuchtet die Kommunen als Opfer und anstehende Regularien im Cybersicherheitskontext.

- Teil 4 liefert Hilfestellung und Tipps, wie Unternehmen bzw. Organisationen den Herausforderungen begegnen können.

1 https://www.watchguard.com/de/wgrd-news/press-releases/ransomware-angriffe-auf-endgeraete-nehmen-um-89-prozent-zu

2 https://www.hornetsecurity.com/de/cyber-security-report/

3 https://www.hornetsecurity.com/de/pressemitteilung/ransomware-umfrage-2023/

4 https://www.bsi.bund.de/DE/Service-Navi/Publikationen/Lagebericht/lagebericht_node.html