Key-Management-Systeme sichern VMs

Die stetig steigende Zahl an Cyberangriffen, daraus resultierende wachsende Sicherheitsanforderungen und Regulierungen seitens des Gesetzgebers, stellen Unternehmen vor zentrale Herausforderungen bei der Gestaltung ihrer IT-Sicherheit.

- Key-Management-Systeme sichern VMs

- Umfassende Verschlüsselung und geringe Komplexität

Folgt man dabei der Prämisse, dass es keine Frage ist ob, sondern wann man gehackt wird, nimmt die Datenverschlüsselung eine zentrale Rolle im IT-Sicherheitskonzept ein. Dies gilt auch und gerade für Virtuelle Maschinen (VMs), denn VMs sind portabel und per se dafür gemacht kopiert oder gar zwischen Servern verschoben zu werden. Die Gestaltung einer Sicherheitsarchitektur für VMs darf daher keine Frage der Unternehmensgröße oder des vorhandenen Fachpersonals sein.

2022 wurden erneut zahlreiche deutsche Unternehmen und Organisationen Opfer einer Cyberattacke. Die Folgen der Angriffe, meistens via Ransomware, lauteten Betriebsstörungen, Umsatzeinbußen, hohe Kosten für die Datenwiederherstellung und Rufschädigung. Dies ist bereits dramatisch genug, greifen die Täter jedoch auch zentrales und geheimes Know-how der Unternehmen ab, kann der Schaden existenzielle Ausmaße annehmen.

Daher drängt sich eine Verschlüsselung der Daten nahezu zwingend auf, denn verschlüsselte Daten kann ein Angreifer selbst nicht zu seinem Vorteil nutzen. Daher ist der EU-Gesetzgeber mit der NIS2 Direktive (Network and Information Security Directive) aktiv geworden, die Mindeststandards beim Risiko-Management der IT-Sicherheit und den Meldepflichten erneut verschärft hat. Zudem wird der Geltungsbereich auf zusätzliche Branchen, Zulieferer von Unternehmen der kritischen Infrastruktur und kleinere Unternehmen ausgeweitet.

Der „Stand-der-Technik“ in der Cybersecurity wird dadurch für eine breitere Palette von Unternehmen verbindlich, der Einsatz von Schlüsseln und Zertifikaten zur Absicherung der Unternehmensprozesse ausgeweitet. Beim oft als komplex und kompliziert verstandenem Thema Verschlüsselung gewinnen daher einfache Lösungen zunehmend an Bedeutung.

Verschlüsselung von VMware - Potenzial und Herausforderungen

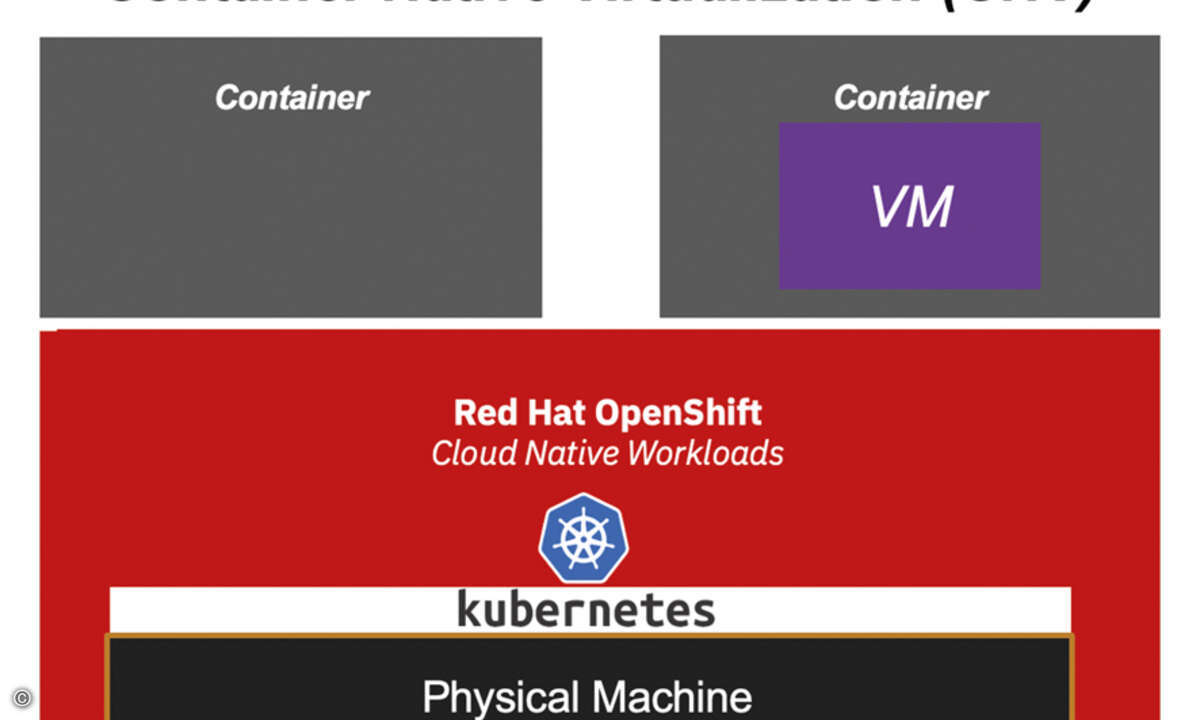

VMs spielen eine zentrale Rolle in der modernen Unternehmens-IT, da sie Kosten senken und innovative Multi-Cloud-Angebote ermöglichen. Marktführer mit einem Marktanteil von 40 bis 50, teilweise sogar darüber wie etwa in der Schweiz mit 68 Prozent, ist VMware. Bei allen Vorteilen die VMs bieten, stellen sie allerdings in ihrer unverschlüsselten Variante ein hohes Risiko dar. Denn bei einem Zugriff unbefugter interner oder externer Angreifer, können sie als „to go“-Lösung leicht zwischen Servern bewegt und somit abgegriffen werden.

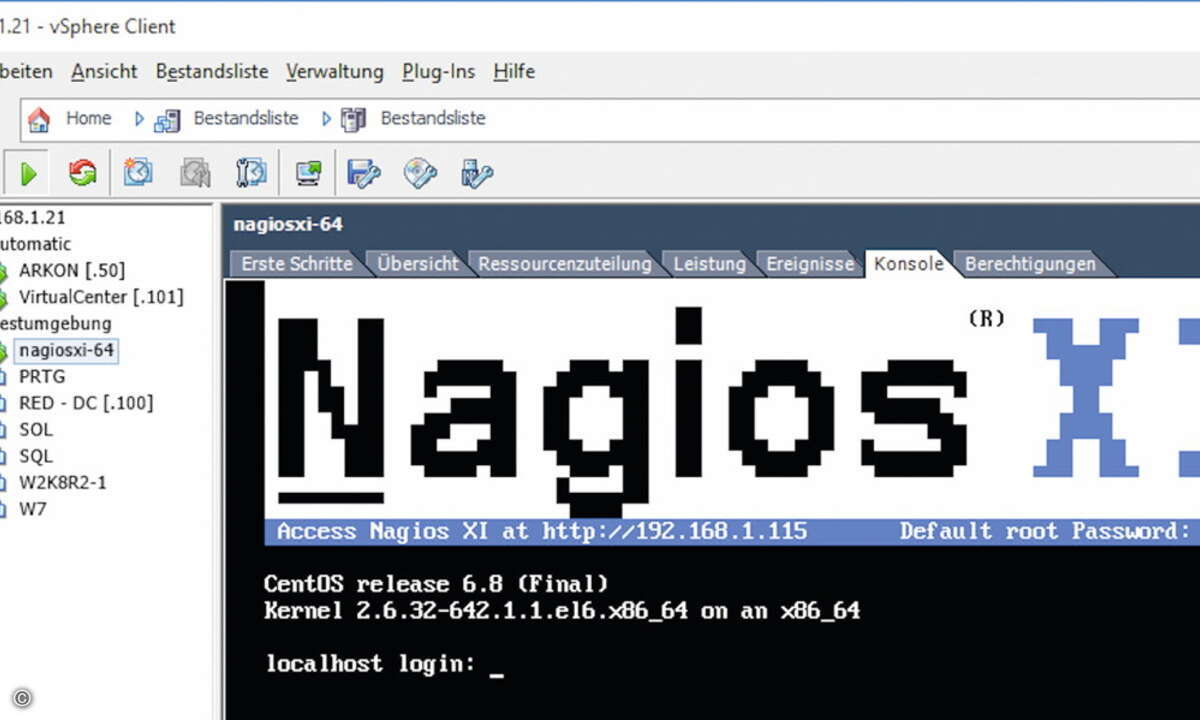

Dabei scheinen bisher nur wenige VMs verschlüsselt zu werden. Dabei gilt es zuerst den Blick darauf zu richten, wie das zugehörige Verfahren aussieht. VMware bietet bereits eine Verschlüsselungsoption ihrer VMs an, den vSphere Native Key Provider. Es weist jedoch darauf hin, dass das interne Verschlüsselungs-Tool Native Key Provider keine Interoperabilität für externe Systeme, Hardware Security Module (HSM) oder andere Funktionen eines gängigen Key Management Systems (KMS) ermöglicht.

Als Alternative bieten sich daher externe KMS an, deren einheitliche Verschlüsselungsverfahren einfach über das vCenter gesteuert werden. Steht diese Lösung im Fokus, gilt es bei der Auswahl wichtige Punkte zu beachten: Anwender sollten darauf achten, dass das KMS über eine aktuelle KMIP-Schnittstelle (Key Management Interoperability Protocol) verfügt, ansonsten ist die Anbindung an das vCenter nicht möglich. Über den vCloud Director können dann angeschlossene VMs mit wenigen Klicks vom Nutzer verschlüsselt werden.

Zweitens ist es ratsam, dass Anbieter des KMS von VMware auf Kompatibilität zertifiziert sind (VMware Ready). Dazu durchläuft das KMS ein von VMware bereitgestelltes, umfangreiches Testprogramm. Eine Liste kompatibler Hersteller hat VMware veröffentlicht. An dieser Stelle macht sich oft die Komplexität der Verschlüsselung bemerkbar, sind doch viele Unternehmen vom Mangel an Fachpersonal betroffen. Erfahrenes Fachpersonal ist jedoch für den Umgang mit Schlüsselmaterial zwingend erforderlich. Backupkonzepte, Ausfallsicherheit und Skalierbarkeit sind herausfordernde Aspekte, die sorgfältig entwickelt und umgesetzt werden müssen. Dieser Weg kommt für Unternehmen, vor allem kleinere und mittlere, mit wenigen VMware VMs, kaum in Frage. Es drängen sich daher Lösungen aus der Cloud als attraktive Optionen auf.

Umsetzung eines VMware Verschlüsselung as-a-Service Angebots im Rechenzentrum

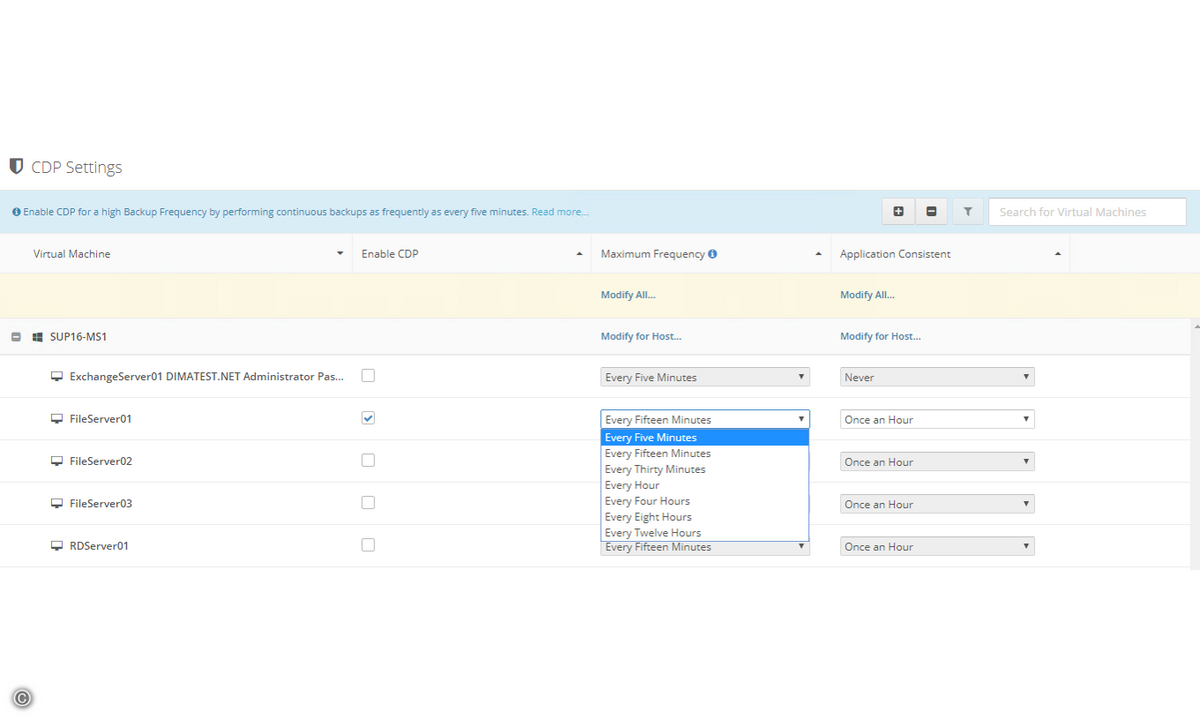

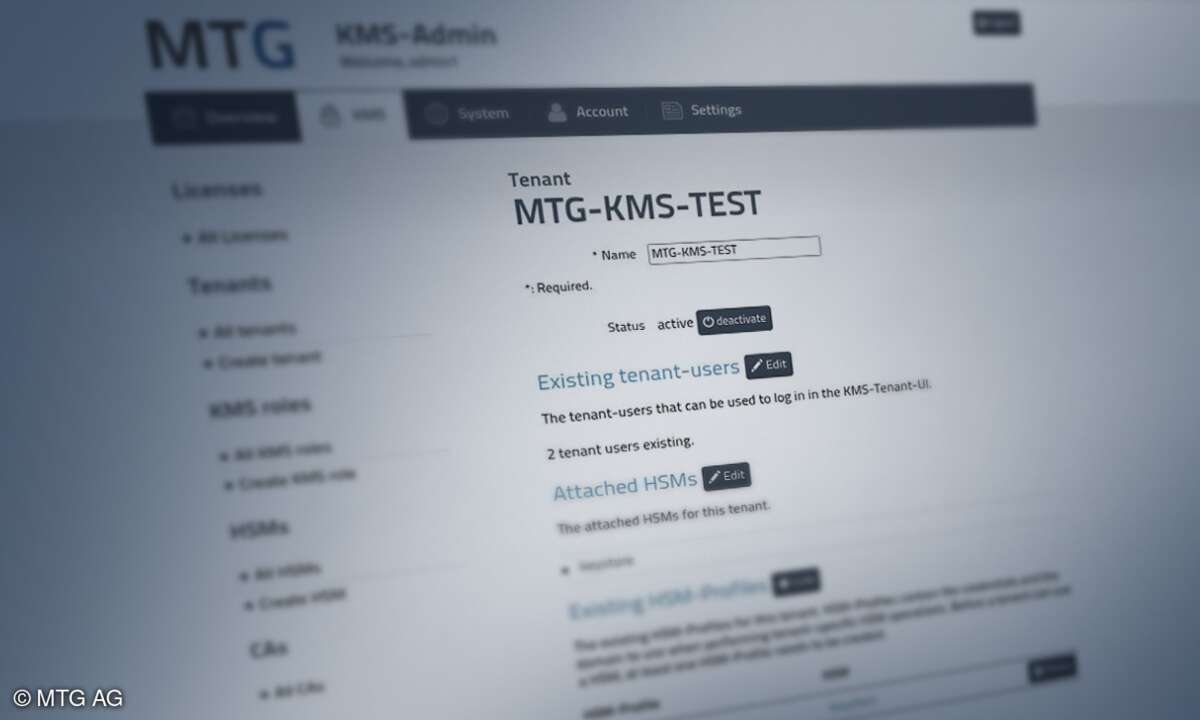

Die MTG AG, Verschlüsselungsspezialist aus Darmstadt, und ihr Partner, Rechenzentrums- (RZ) und Infrastruktur-Service-Betreiber DARZ stellten in Gesprächen mit Kunden fest, dass viele Anwender gar keine Kenntnis von den Verschlüsselungsmöglichkeiten hatten und nur wenige VMware-VM-Betreiber diese Option bisher nutzen. Es fehlte ein Service, der die Verschlüsselung dieser VMs sehr einfach ermöglicht. Der Fokus bei der Entwicklung lag auf der Standortunabhängigkeit der Lösung – jede VM kann von jedem Standort aus über den zentralen Dienst verschlüsselt werden. Dies gilt ebenfalls für den Status des RZ, ob im Eigenbetrieb oder einem extern gehosteten.

Für den Verschlüsselungsservice wird das von VMware zertifizierte KMS des Softwareherstellers im RZ des Partners eingesetzt und dort an das vCenter angeschlossen. Dies garantiert transparente, bedienerfreundliche Sicherheitsfunktionen und die Interoperabilität der Lösung mit einer Reichweite über die EU hinaus. Ein Konzept, das den Bundesverband für IT-Sicherheit e.V. (TeleTrusT) überzeugte, dafür den Innovationspreis zu überreichen.