Die Schattenseiten der Wolke

Die Cloud schafft Freiheit. Durch hohe Skalierbarkeit, einfache Bereitstellung, Kostentransparenz und die gemeinsame Nutzung von Ressourcen scheint die Wolke eine Lösung für viele Probleme zu sein. Dennoch birgt diese Freiheit auch Risiken technischer Natur – von unsicheren Schnittstellen, über Daten- und Kontrollverlust bis hin zu Account- und Service-Hijacking. Was es braucht, ist ein adäquates Risikomanagement.

Die heutige, gemeinsam genutzte Infrastruktur und Hardware – wie CPU-Caches oder GPUs – ist nicht für die strikte Trennung und Isolation von Daten in einer mandantenfähigen Umgebung entwickelt worden. Als Folge war es zum Beispiel in der Vergangenheit möglich, aus dem Gast-System einer virtuellen Maschine „auszubrechen“ und Zugriff auf das Host-System zu erlangen. Auch wenn diese spezielle Attacke recht komplex und eventuell nur schwer auszunutzen war, ist anzunehmen, dass ähnliche Schwachstellen auch weiterhin in Erscheinung treten werden. Daher sollten Schutzstrategien sich nicht ausschließlich auf diesen Isolationsmechanismus verlassen.

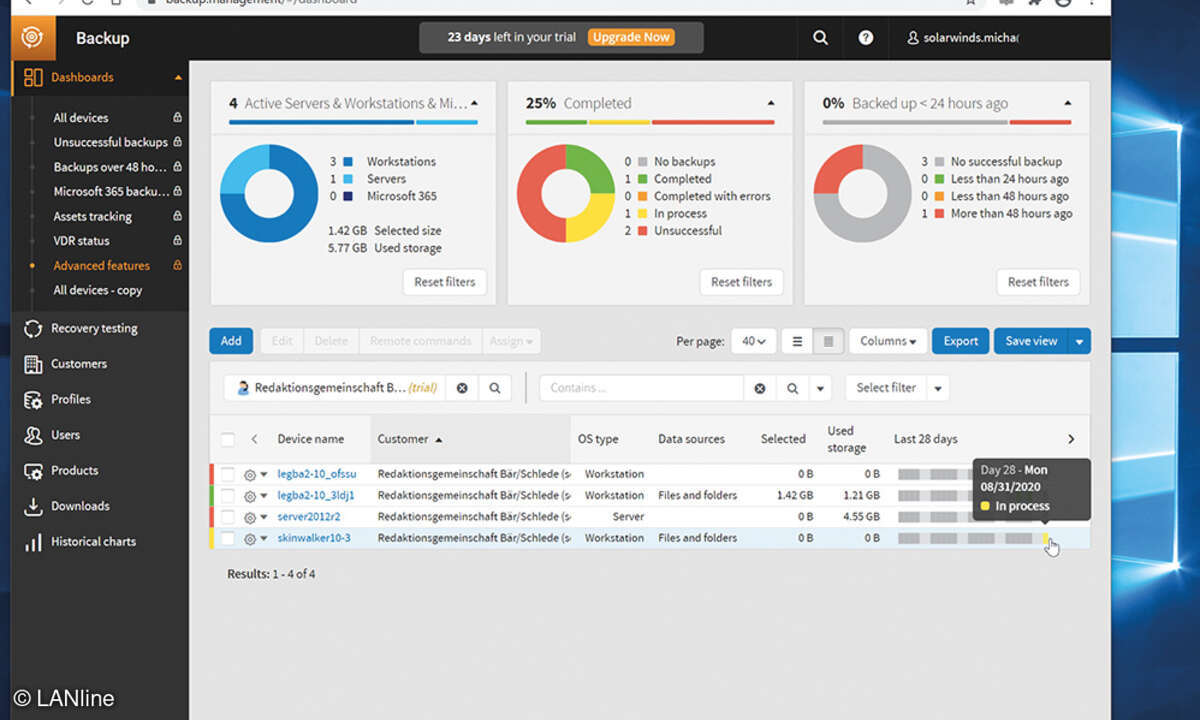

Ein weiteres Risiko für alle Nutzer stellen unsicher implementierte Portale dar, die sensible Informationen im Klartext übertragen oder mehrfach benutzen. Kritisch sind ebenfalls eine unzureichende Überwachung oder unbekannte Funktionen und Abhängigkeiten der Schnittstellen. Datenverlust muss nicht immer die Folge von Diebstahl sein. Wahrscheinlichere Ursachen sind etwa das unbeabsichtigte Löschen oder Modifizieren ohne Backup der Originaldaten, das Herauslösen eines Datensatzes aus einem größeren Kontext, so dass die Daten unbrauchbar werden oder nicht mehr hergestellt werden können, die Datensicherung auf unzuverlässigen Medien oder aber auch der Verlust des Verschlüsselungs-Passwortes. Was Letzteres anbelangt, sind die Ursachen hierfür häufig operativer, weniger technischer Natur. So kann der Grund in der unzureichenden Authentisierung, Autorisierung und Überwachung liegen. Ebenso können die inkonsistente Nutzung von Verschlüsselung oder die fehlerhafte Datenlöschung zum Datenverlust beitragen.

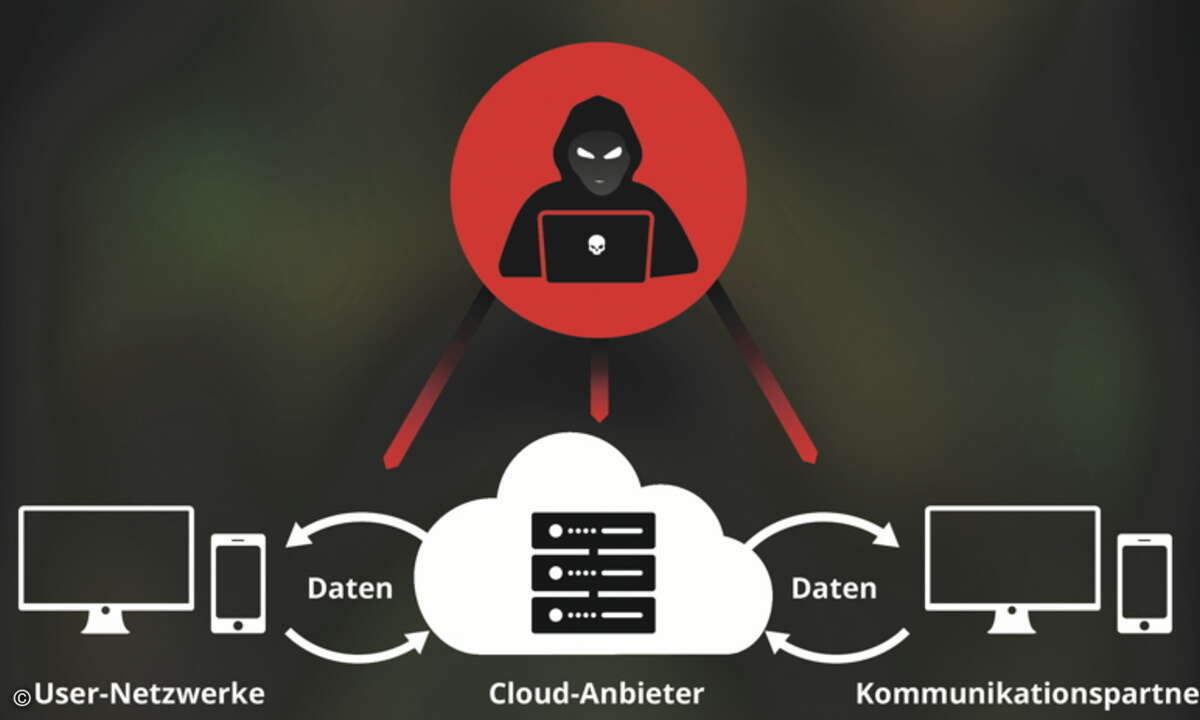

Eine nicht minder große Gefahr lauert im Bereich des Account- und Service-Hijacking: Oft verschaffen gestohlene Zugangsdaten Angreifern Zutritt zu kritischen Bereichen. Etwa zur Bereitstellung von Diensten, aber unter Umständen auch zu Steuerungs- und Überwachungsfunktionen der Cloud-Infrastruktur selbst. Daher sollte das Design der Cloud-Plattform mehrere, unterschiedliche Verteidigungsebenen und Strategien (Defence-in-Depth-Prinzip) aufweisen, so dass beim Versagen eines Mechanismus nicht sofort die gesamte Plattform kompromittiert werden kann.