Neue kritische Schwachstelle in Intel-Prozessoren

Security-Experten von Google haben eine weitere schwere Sicherheitslücke in zahlreichen Generationen von Intel-Prozessoren aufgedeckt. Der CPU-Hersteller hat zwar einen Patch vorgelegt, der kann allerdings gerade bei Server-Anwendungen deutlich Leistung kosten.

Der für Google tätige Sicherheits-Experte Daniel Moghimi, der mit seinem Team in den vergangenen Jahren immer wieder wichtige Beiträge rund um CPU-Sicherheitslücken wie Meltdown geleistet hat, hat jetzt Details zu einer neuen kritischen Sicherheitslücke in Intel-Prozessoren veröffentlicht. Die in der Speicheroptimierung der Prozessoren sitzende Schwachstelle CVE-2022-40982 legt interne Hardwareregister offen und ermöglicht es Angreifern darüber an hochsensible Daten wie digitale Schlüssel, Passwörter und Daten auf dem Rechner zu gelangen, wie Moghimi demonstrierte. Im Zentrum stehen dabei die „Gather“-Befehle, über die der Security-Forscher sowohl entsprechende Angriffe zur Datensammlung (Gather Data Sampling / GDS) als auch zum Einschleusen von Code (Gather Value Injection / GVI) initiieren konnte.

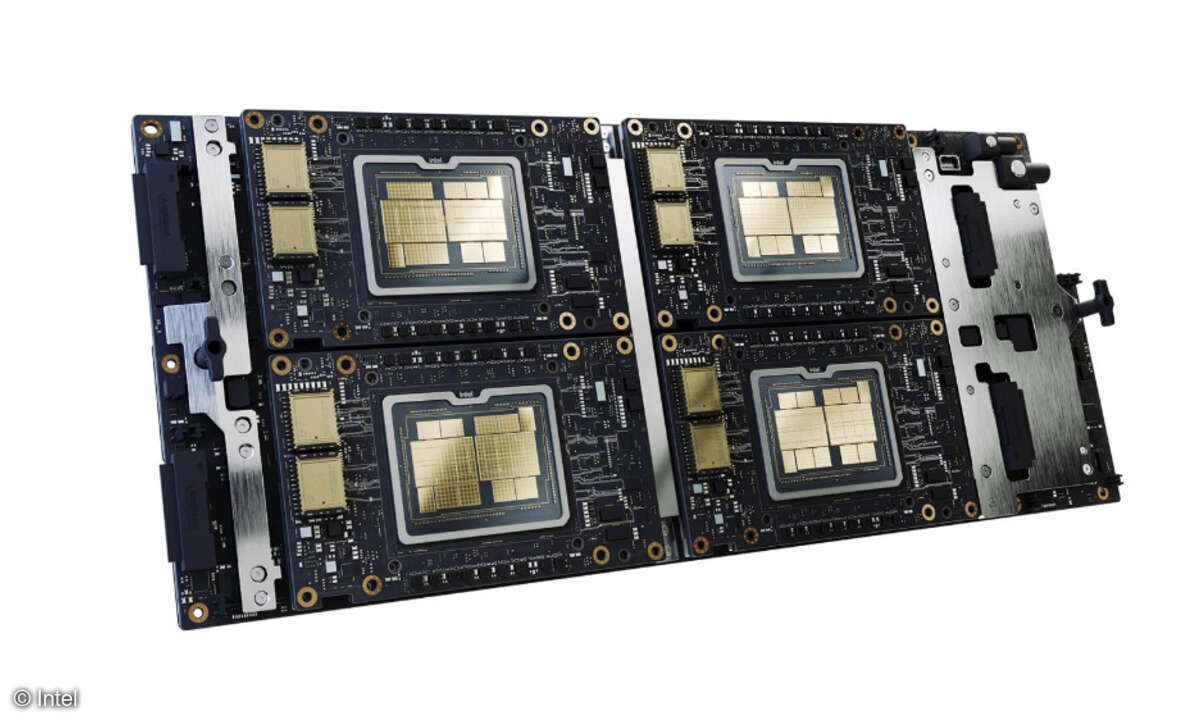

Die entsprechenden Angriffe werden von Moghimi unter der Bezeichnung „Downfall“ zusammengefasst und können diverse Sicherheitsbarrieren wie etwa die von Intel SGX, Betriebssystemen und virtuellen Maschinen errichteten Enklaven und auch gegen frühere CPU-Lücken wie Meltdown und Fallout entwickelte Schutzmaßnahmen umgehen. Immerhin sind von der Schwachstelle offenbar nur etwas ältere Prozessoren ab der sechsten (Skylake) bis hin zur elften Core-i-Generation (Tiger Lake) betroffen, während die Nachfolger wie Rocket Lake und Alder Lake sie bereits erfolgreich mit internen Maßnahmen blockieren können. Moghimi hatte die Schwachstelle seinen Angaben zufolge bereits im vergangenen Herbst entdeckt und an Intel gemeldet. Erst nachdem Intel jetzt entsprechende Microupdates zur Verhinderung der Angriffe veröffentlicht hat, ging der Google-Forscher damit an die Öffentlichkeit.

Die von Intel entwickelten Entschärfungs-Patches sollen die Downfall-Angriffe zwar effizient verhindern, allerdings in manchen Fällen zu einem hohen Preis. Wie der Hersteller selbst beschreibt, können sie in bestimmten Softwareumgebungen, die stark auf die betroffenen Sammelanweisungen setzen, deutliche Performance-Verluste verursachen. „Die Anwendungen mit den größten Auswirkungen auf die Leistung werden diejenigen sein, bei denen Gathering-Anweisungen Teil des Hot-Pfades sind (z. B. Large-scale Atomic/Molecular Massively Parallel Simulator (LAMMPS), GROningen Machine for Chemical Simulations (GROMACS) und Nanoscale Molecular Dynamics (NAMD))“, so Intel. Weniger gravierende Einbußen sind demmnach bei anderen Server-Anwendungen sowie bei grafischen Bibliotheken, Binärdateien und Videobearbeitungssoftware auf Clients zu erwarten.