Die digitale Revolution vor der Tür

Laut Wikipedia ist die Nutzung von Schlüsseln eine alte, aber heute immer noch sehr gängige Methode des Einbruchschutzes und der Zutrittskontrolle. Moderne elektronische Zutrittskontrollanlagen, wie sie uns in vielen Firmen und öffentlichen Gebäuden begegnen, bauen zwar auf einem ähnlichen Kontrollprinzip wie das herkömmliche Schlüsselsystem auf, sie bieten allerdings eine Reihe von Vorteilen, die unserer heutigen Arbeitswelt und wachsenden Mobilität wesentlich besser entsprechen.

- Die digitale Revolution vor der Tür

- IP im Vergleich zu herkömmlichen Systemen

- Systemerweiterungen einfach realisiert

Anbieter zum Thema

Wer, wie, wann, wo?

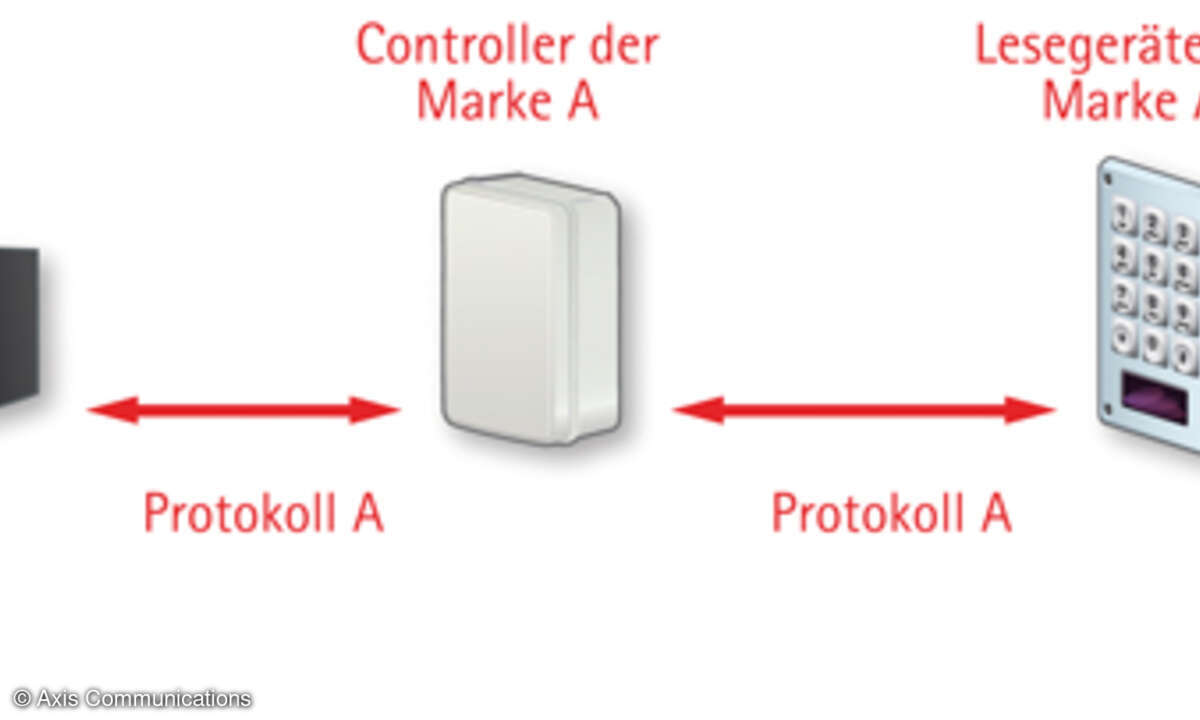

Die heute üblichen Systeme für physische Zutrittskontrolle per elektronischem Kartenleser bestimmen einfach ausgedrückt, wer zu einem festgelegten Zeitpunkt und Ort einen Bereich betreten oder verlassen darf. Die Besucher werden individuell registriert, sobald sie ihre Karte durch den Kartenleser an der Tür ziehen. Ein System von Controllern, Computern und Datenbanken, das sich hinter dem Kartenleser an der Tür verbirgt, steuert die Zugangsrechte und gewährt den Zugang durch eine bestimmte Tür.

Zwar werden heutige Zutrittskontrollanlagen formal der Kategorie der Alarmanlagen zugeordnet. Sie weisen allerdings im Gegensatz zu Einbruch- und Brandmeldeanlagen einen wesentlichen Unterschied auf: Während die Besucher eines Gebäudes von klassischen Alarmanlagen im Alltag möglichst wenig bemerken sollen, müssen sie die Zutrittskontrollanlage ganz bewusst nutzen, um in das Gebäude oder die entsprechende Raumzone zu gelangen. Entscheidend für eine funktionale Zutrittskontrollanlage ist, dass sie den Zutritt von Berechtigten möglichst wenig behindert und den Zutritt von Nichtberechtigten effektiv unterbindet.

Mehr Sicherheit, Komfort und Kontrolle

Die Vorteile sind dabei nicht von der Hand zu weisen. So erlauben moderne Zutrittskontrollanlagen nicht nur eine individuelle Verifizierung der Nutzer, sondern verlorene Ausweise beziehungsweise Karten können auch sofort im System gesperrt und – anders als Schlüssel – wesentlich einfacher und schneller ersetzt werden. Hinzu kommt, dass Mitarbeiter am Ende ihres Arbeitsvertrages sofort im System gesperrt werden können. Die Zentrale hat außerdem die Möglichkeit, die zeitliche und örtliche Differenzierung nach Berechtigungsprofilen für einzelne Nutzer oder Nutzergruppen zu bestimmen. Dies gestattet auch eine Protokollierung berechtigter Zutritte und unberechtigter Zutrittsversuche und kann im Katastrophenfall zudem hilfreich sein, um sehr schnell auszumachen, wie viele Personen sich noch in Gefahrenzonen befinden. Außerdem erlaubt eine ständige Überwachung der Zutrittskontrollanlage die Auslösung von definierten Alarmen im Rahmen vorher festgelegter Bedingungen. Neben der technischen Planung und Implementierung einer Zutrittskontrollanlage sind im Vorfeld die Erfassung der Betriebsabläufe und Sicherheitsaspekte, Klärung der Zuständigkeiten und Schnittstellen zu anderen Sicherheitsgewerken und vor allem der Komfort und die Transparenz für die Nutzer maßgeblich für die Akzeptanz der Anlage und den Erfolg des Projekts.

Digitale Revolution vor der Tür

Die Zutrittskontrolle steht heute vor einer ähnlich umwälzenden Entwicklung wie bereits vor zehn Jahren die Videotechnologie. Auch in diesem Fall ist der Übergang zu TCP/IP-basierten Systemen die treibende Kraft. Die IP-Technologie stellt eine große Auswahl an verschiedensten Funktionen bereit, die mit der analogen Technologie allein nicht realisierbar sind. Aber vor allem auch die Erwartungen der Nutzer an Funktionen wie Fernzugriff, hohe Bildqualität, Ereignisverwaltung, eine einfache Integration und bessere Skalierbarkeit bestimmen das Tempo der Entwicklung hin zu IP-Systemen. Die IP-Technologie ist in der Zutrittskontrolle zwar keine unbekannte Größe mehr, dennoch sind die meisten bestehenden Systeme nicht in der Lage, die Vorteile von IP wirklich auszuschöpfen.