Ransomware-Angriffe im Gesundheitswesen auf Vier-Jahres-Hoch

Laut dem „State of Ransomware in Healthcare 2024“-Report von Sophos stiegen Ransomware-Angriffe auf Gesundheitseinrichtungen auf ein Vier-Jahres-Hoch. Die Erholungszeit nach einem Angriff verlängerte sich deutlich, was auf die zunehmende Komplexität der Attacken hinweist.

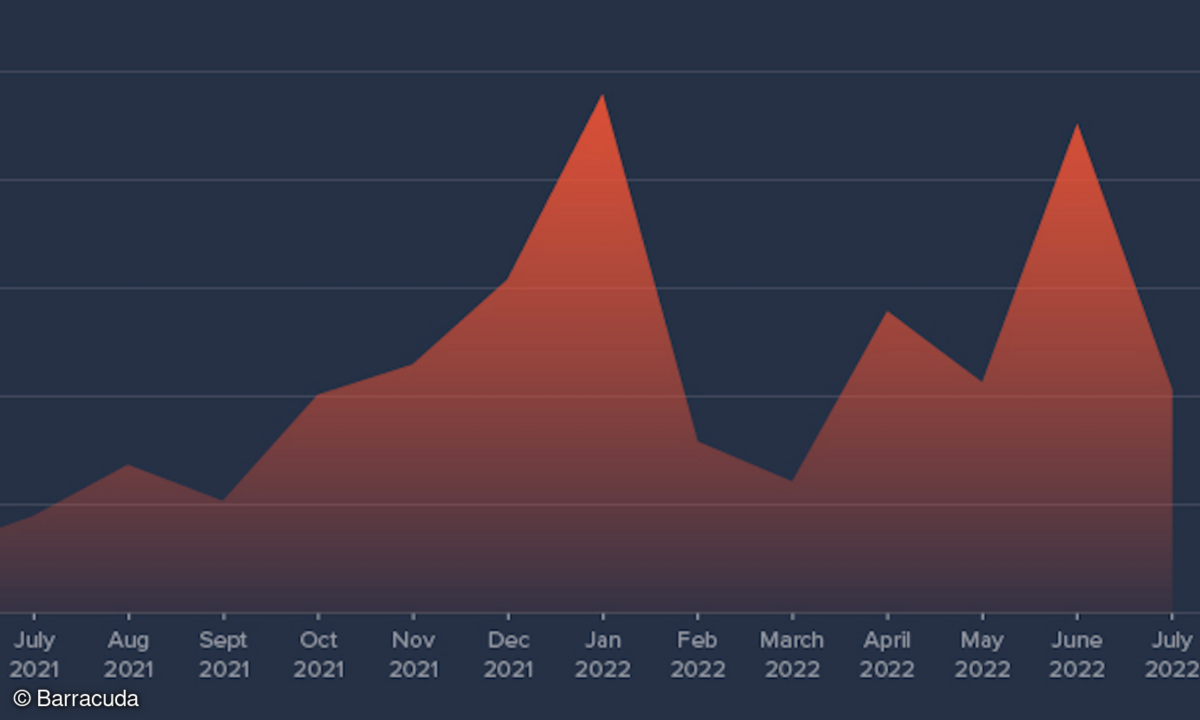

Eine neue Studie von Sophos zeigt, dass die Zahl der Ransomware-Angriffe auf Organisationen im Gesundheitswesen 2024 ein Vier-Jahres-Hoch erreicht hat. Laut dem Report „The State of Ransomware in Healthcare 2024“1 waren 67 Prozent der befragten Einrichtungen im vergangenen Jahr von Ransomware betroffen, gegenüber 60 Prozent im Jahr 2023. Während in anderen Branchen die Zahl der Ransomware-Angriffe zurückgegangen ist, nimmt der Gesundheitssektor immer stärker ins Visier von Cyberkriminellen.

Die Studie verdeutlicht auch, dass Gesundheitseinrichtungen zunehmend mehr Zeit benötigen, um sich von einem Ransomware-Angriff zu erholen. 2024 gelang es nur 22 Prozent der betroffenen Organisationen, innerhalb einer Woche wieder vollständig funktionsfähig zu sein, verglichen mit 47 Prozent im Vorjahr. Ein signifikanter Anstieg der Erholungszeit auf über einen Monat wurde bei 37 Prozent der Einrichtungen verzeichnet. Laut Sophos sei dies ein Hinweis auf die wachsende Komplexität der Angriffe.

Anbieter zum Thema

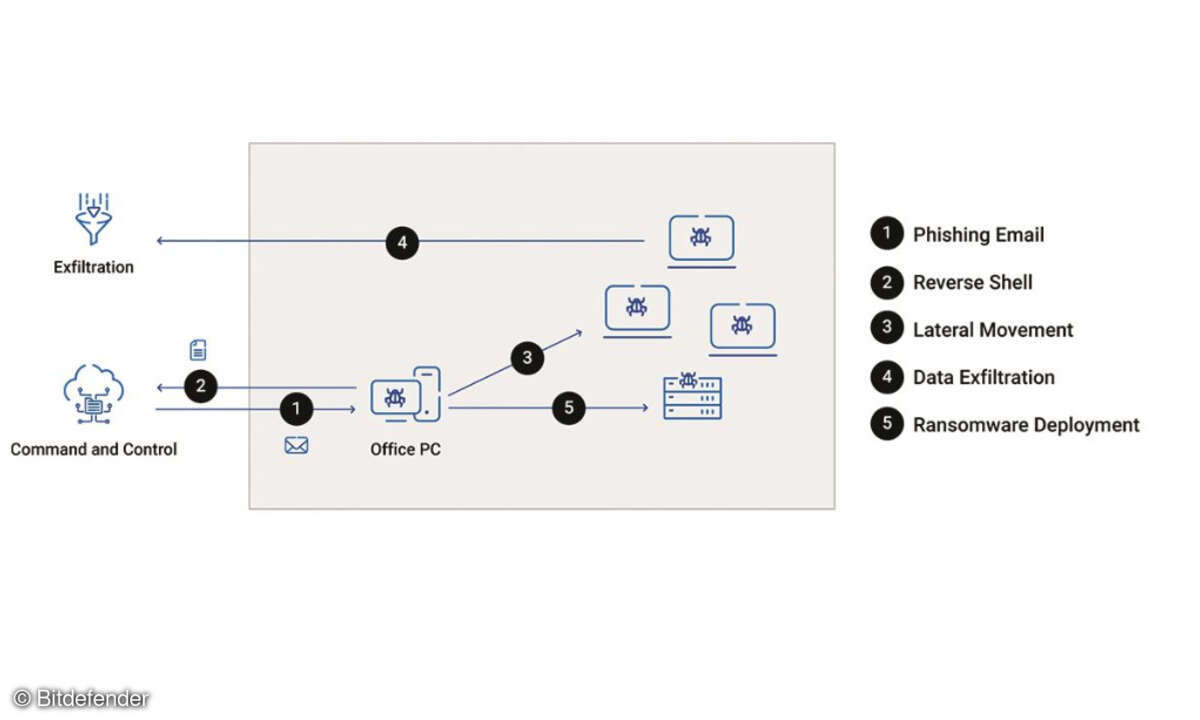

Hauptursachen und steigende Kosten

Als häufigste Ursachen für Ransomware-Angriffe wurden kompromittierte Anmeldedaten und ausgenutzte Schwachstellen genannt, beide verantwortlich für 34 Prozent der Attacken. Die Kosten für die Wiederherstellung von Ransomware-Angriffen stiegen ebenfalls weiter an: 2024 lagen die durchschnittlichen Kosten bei 2,57 Millionen US-Dollar, ein Anstieg im Vergleich zu 2,2 Millionen US-Dollar im Vorjahr.

Ein weiterer bedenklicher Trend betrifft die gezielten Angriffe auf Backups. 95 Prozent der betroffenen Gesundheitseinrichtungen berichteten, dass Cyberkriminelle versuchten, während des Angriffs ihre Backups zu kompromittieren. Organisationen, deren Backups erfolgreich angegriffen wurden, zahlten mehr als doppelt so häufig Lösegeld, um ihre Daten wiederherzustellen.

Mehr als die Hälfte der betroffenen Einrichtungen (57 Prozent), die das Lösegeld zahlten, mussten am Ende mehr als die ursprünglich geforderte Summe leisten. Versicherungsgesellschaften tragen in 77 Prozent der Fälle zur Lösegeldzahlung bei, wobei 19 Prozent der gesamten Summe direkt von den Versicherungen finanziert werden.

Handlungsempfehlungen

Sophos warnt davor, dass die zunehmenden Ransomware-Angriffe im Gesundheitswesen nicht nur finanziellen Schaden verursachen, sondern auch die Patientenversorgung gefährden könnten. Um solche Angriffe abzuwehren, empfiehlt Sophos, fortschrittliche Technologien zur Bedrohungserkennung einzusetzen und auf kontinuierliche Überwachung zu setzen, um schneller auf Angriffe reagieren zu können.

Die vollständigen Ergebnisse der Studie basieren auf einer Umfrage unter 402 Gesundheitseinrichtungen weltweit und sind Teil einer umfassenden Untersuchung, die 5.000 Führungskräfte aus dem Bereich Cybersicherheit/IT zwischen Januar und Februar 2024 befragt hat.

Studienergebnisse im Überblick

- Wiederherstellungskosten für Lösegeld steigen: Die durchschnittlichen Kosten für die Wiederherstellung eines Ransomware-Angriffs im Gesundheitswesen lagen 2024 bei 2,57 Millionen US-Dollar (ca. 2,3 Millionen Euro), gegenüber 2,2 Millionen US-Dollar (ca. 1,97 Millionen Euro) im Jahr 2023 und verdoppelten sich sogar im Vergleich zu 2021.

- Lösegeldforderungen gegenüber Zahlungen: 57 Prozent der Einrichtungen des Gesundheitswesens, die das Lösegeld gezahlt haben, haben am Ende mehr als die ursprüngliche Forderung bezahlt.

- Haupteinfallstor für den Angriff: Kompromittierte Anmeldedaten und ausgenutzte Schwachstellen waren mit jeweils 34 Prozent die Hauptursache aller Angriffe.

- Backups im Visier: 95 Prozent der Gesundheitseinrichtungen, die im vergangenen Jahr von Ransomware betroffen waren, gaben an, dass Cyberkriminelle während des Angriffs versuchten, ihre Backups zu kompromittieren.

- Erhöhter Druck: Organisationen, deren Backups kompromittiert wurden, waren mehr als doppelt so häufig bereit, Lösegeld zu zahlen, um die verschlüsselten Daten wiederherzustellen (63 Prozent gegenüber 27 Prozent)

- Wer zahlt das Lösegeld: Versicherungsanbieter sind stark an Lösegeldzahlungen beteiligt und leisten in 77 Prozent der Fälle einen Beitrag. 19 Prozent der gesamten Lösegeldzahlungen werden von Versicherungsanbietern finanziert.

1 https://www.sophos.com/en-us/whitepaper/state-of-ransomware-in-healthcare